密钥交换协议之IKEv2

1. IKEv2

1.1 IKEv2简介

IKEv2(Internet Key Exchange Version 2,互联网密钥交换协议第 2 版)是第 1 版本的 IKE 协议(本文简称 IKEv1)的增强版本。 IKEv2 与 IKEv1 相同,具有一套自保护机制,可以在不安全的网络上安全地进行身份认证、密钥分发、建立 IPsec SA。相对于 IKEv1, IKEv2 具有抗攻击能力和密钥交换能力更强以及报文交互数量较少等特点。

1.2 IKEv2的协商过程

要建立一对 IPsec SA, IKEv1 需要经历两个阶段,至少需要交换 6 条消息。在正常情况下, IKEv2只需要进行两次交互,使用 4 条消息就可以完成一个 IKEv2 SA 和一对 IPsec SA 的协商建立,如果要求建立的 IPsec SA 的数目大于一对,则每增加一对 IPsec SA 只需要额外增加一次交互,也就是两条消息就可以完成,这相比于 IKEv1 简化了设备的处理过程,提高了协商效率。

IKEv2 定义了三种交互:初始交换、创建子 SA 交换以及通知交换。下面简单介绍一下 IKEv2 协商过程中的初始交换过程。

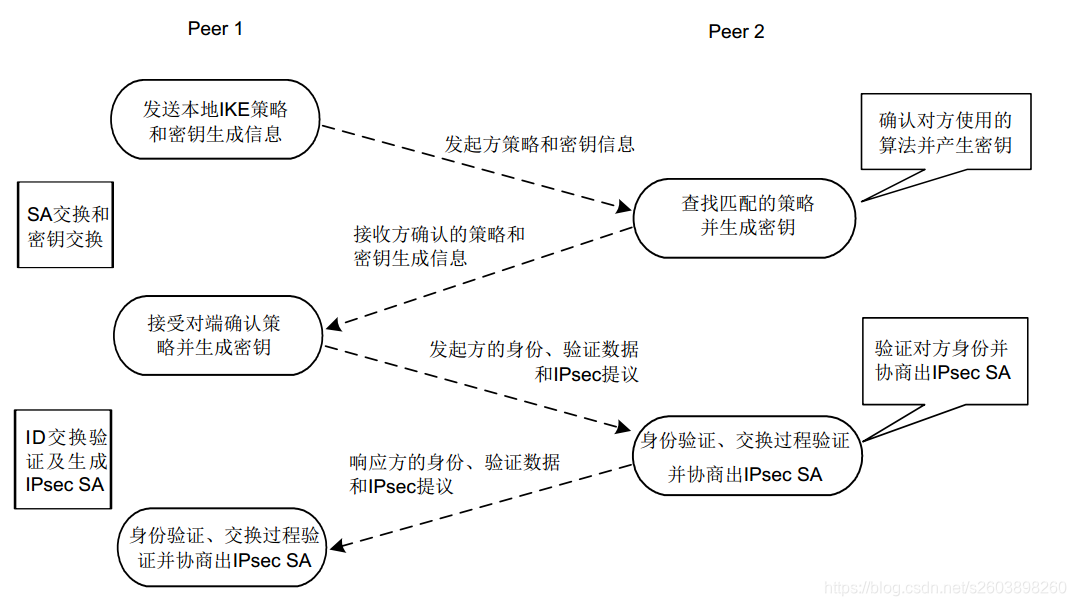

如上图所示,IKEv2的初始交换过程中包含两个交换:IKE_SA_INIT交换(两条消息)和 IKE_AUTH交换(两条消息)。

- IKE_SA_INIT 交换:完成 IKEv2 SA 参数的协商以及密钥交换;

- IKE_AUTH 交换:完成通信对等体的身份认证以及 IPsec SA 的创建。这两个交换过程顺序完成后,可以建立一个 IKEv2 SA 和一对 IPsec SA。

创建子 SA 交换:当一个 IKE SA 需要创建多个 IPsec SA 时,使用创建子 SA 交换来协商多于一个的 SA,另外还可用于进行 IKE SA 的重协商功能。

通知交换:用于传递控制信息,例如错误信息或通告信息。

1.3 IKEv2 引入的新特性

1.3.1 IKEv2 支持DH猜想

在 IKE_SA_INIT 交换阶段,发起方采用“猜”的办法,猜一个响应方最可能使用的 DH 组携带在第一条消息中发送。响应方根据发起方“猜”的 DH 组来响应发起方。如果发起方猜测成功,则这样通过两条消息就可以完成 IKE_SA_INIT 交换。如果发起方猜测错误,则响应方会回应一个INVALID_KE_PAYLOAD 消息,并在该消息中指明将要使用的 DH 组。之后,发起方采用响应方指定的 DH 组重新发起协商。这种 DH 猜想机制,使得发起方的 DH 组配置更为灵活,可适应不同的响应方。

1.3.2 IKEv2 支持cookie-challenge机制

在 IKE_SA_INIT 交换中消息是明文传输的,响应方接收到第一个消息后无法确认该消息是否来自一个仿冒的地址。如果此时一个网络攻击者伪造大量地址向响应方发送 IKE_SA_INIT 请求,根据IKEv1 协议,响应方需要维护这些半开的 IKE 会话信息,从而耗费大量响应方的系统资源,造成对响应方的 DoS 攻击。IKEv2 使用 cookie-challenge 机制来解决这类 DoS 攻击问题。当响应方发现存在的半开 IKE SA 超过指定的数目时,就启用cookie-challenge机制。响应方收到IKE_SA_INIT请求后,构造一个Cookie通知载荷并响应发起方,若发起方能够正确携带收到的 Cookie 通知载荷向响应方重新发起IKE_SA_INIT 请求,则可以继续后续的协商过程。半开状态的 IKEv2 SA 是指那些正在协商过程中的 IKEv2 SA。 若半开状态的 IKEv2 SA 数目减少到阈值以下,则 cookie-challenge 功能将会停止工作

1.3.3 IKEv2 SA重协商

为了保证安全, IKE SA 和 IPsec SA 都有一个生存时间,超过生存时间的 SA 需要重新协商,即 SA

的重协商。与 IKEv1 不同的是, IKEv2 SA 的生存时间不需要协商,由各自的配置决定,重协商总

是由生存时间较小的一方发起,可尽量避免两端同时发起重协商造成冗余 SA 的生成,导致两端 SA

状态不一致。

1.3.4 IKEv2 报文确认重传机制

与 IKEv1 不同,IKEv2 中所有消息都是以“请求–响应”对的形式出现, IKEv2 通过消息头中的一

个 Message ID 字段来标识一个“请求–响应”对。发起方发送的每一条消息都需要响应方给予确认,

例如建立一个 IKE SA 一般需要两个“请求-响应”对。如果发起方在规定时间内没有接收到确认报

文,则需要对该请求消息进行重传。 IKEv2 消息的重传只能由发起方发起,且重传消息的 Message

ID 必须与原始消息的 Message ID 一致。

3.4 协议规范

与 IKEv2 相关的协议规范有:

• RFC 2408: Internet Security Association and Key Management Protocol (ISAKMP)

• RFC 4306: Internet Key Exchange (IKEv2) Protocol • RFC 4718: IKEv2 Clarifications and Implementation Guidelines

• RFC 2412: The OAKLEY Key Determination Protocol

• RFC 5996: Internet Key Exchange Protocol Version 2 (IKEv2)

密钥交换协议之IKEv2的更多相关文章

- DH密钥交换协议

密钥交换 密钥交换简单点来说就是允许两名用户在公开媒体上交换信息以生成"一致"的.可以共享的密钥.也就是由甲方产出一对密钥(公钥.私钥),乙方依照甲方公钥产生乙方密钥对(公钥.私钥 ...

- 网络密钥交换协议——Diffie-Hellman

Diffie-Hellman算法是一种交换密钥的算法. 它是眼下比較经常使用的密钥交换算法. 这样的算法的优点是能让两台计算机在不安全的网络环境中完毕密钥的交换. 下面是整个算法的过程.当中红色字体表 ...

- 加密解密(9)Diffie-Hellman密钥交换协议

过程如下 : 1,小李把KeyX经过加密变化,生成MsgA传给老王. 2,老王得到MsgA,保存在本地. 3,老王把KeyY经过加密变化,生成MsgB传给小李, 4,小李得到MsgB保存在本地, 5, ...

- 安全协议系列(五)---- IKE 与 IPSec(中)

在上一篇中,搭建好了实验环境.完整运行一次 IKE/IPSec 协议,收集相关的输出及抓包,就可以进行协议分析.分析过程中,我们将使用 IKE 进程的屏幕输出和 Wireshark 抓包,结合相关 R ...

- 安全协议系列(五)---- IKE 与 IPSec(上)

IKE/IPSec 属于网络层安全协议,保护 IP 及上层的协议安全.自上个世纪末面世以来,关于这两个协议的研究.应用,已经非常成熟.协议本身,也在不断地进化.仅以 IKE 为例,其对应的 RFC 编 ...

- strongSwan IKEv2服务器配置

strongSwan IKEv2服务器配置 资料来源 https://www.cl.cam.ac.uk/~mas90/resources/strongswan/ 经过大量的反复试验,我配置了一个str ...

- OPENSSL 制作 Ikev2证书

OPENSSL 制作 Ikev2证书 在一个 VPS 上配置 IKEV2 VPN 服务器时,用 OPENSSL 制作了所需的数字证书,奇怪的怎么弄都无法连接服务器,一直提示 "IKE_SA ...

- IPsec协议簇简析

简介 IPsec协议簇是应用在网络层上的,来保护IP数据报的一组网络传输协议的集合.它是IETF(Internet Engineering Task Force)制定的一系列协议,它为IP数据报提供了 ...

- 安全协议系列(四)----SSL与TLS

当今社会,电子商务大行其道,作为网络安全 infrastructure 之一的 -- SSL/TLS 协议的重要性已不用多说.OpenSSL 则是基于该协议的目前应用最广泛的开源实现,其影响之大,以至 ...

随机推荐

- noip模拟测试21

考试总结:这次考试,前两道题的题面描述不是很清楚,导致我不知道输出格式到底是什么,挂了差不多80分(好多人也是这样),总体来说,这次考试的前两道题暴力分是打满了,最后一道题打了一个假的暴搜,在考场上没 ...

- Apache Superset1.2.0教程(四)—— CentOS环境安装

前文中,我们已经在windows环境进行了superset的安装,也对图表功能进行了展示.但是在平时使用以及生产环境中,还是需要在centos环境下进行操作. 本文将带大家详解在centos7环境进行 ...

- 前端人员必会工具-apipost两分钟上手(2分钟玩转apipost)

本文通过简单介绍如何利用ApiPost调试接口和快速的生成接口文档,让您初步体验ApiPost的魅力! 1. API写完想要测试?试试模拟发送一次请求 新建接口,我想模拟发送请求如下 curl --l ...

- 中文屋 Chinese room

中文屋 Chinese room 深夜了,假装有个bgm,虽然我真的有个bgm<中间人> 强烈安利,无敌好听,冰老师yyds 开始瞎侃 在经历了机器学习的洗礼以后,感觉人都升华了,本来对于 ...

- 渲染优化之CSS Containment

引言 在开始介绍今天的主角 CSS Containment 之前,我们需要了解一些前置知识回流和重绘,方便我们理解以及应用的场景. 简单回忆下回流和重绘 回流(Reflow):当浏览器必须重新处理和绘 ...

- windows中抓取hash小结(下)

书接上回,windows中抓取hash小结(上) 指路链接 https://www.cnblogs.com/lcxblogs/p/13957899.html 继续 0x03 从ntds.dit中抓取 ...

- HCNA Routing&Switching之PPPoE协议

前文我们了解了广域网中的HDLC和PPP协议相关话题,回顾请参考https://www.cnblogs.com/qiuhom-1874/p/15174240.html:今天我们来聊一聊PPPoE协议相 ...

- Git进行clone的时候,报错:remote: HTTP Basic: Access denied fatal: Authentication failed for ...

先执行: git config --system --unset credential.helper 原因:用户名或者密码错: 会提示让重新输入用户名和密码,输入正确的用户名和密码即可! 这样以后发现 ...

- Spring-Boot注入自定义properties文件配置

创建wzq.properties wzq.properties注入User实体类中 @PropertySource(value = "classpath:wzq.properties&quo ...

- Failed to set locale, defaulting to C.UTF-8

CentOS 8中执行命令,出现报错:Failed to set locale, defaulting to C.UTF-8 报错原因: 1.没有安装相应的语言包. 2.没有设置正确的语言环境. 解决 ...