网络安全之——DNS欺骗实验

(2)靶机一个,用于欺骗其DNS

实验步骤:

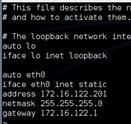

1、连入局域网中,一定要选择桥接模式;配置固定的IP和网关和DNS

#vim /etc/network/interfaces

#vim /etc/resolv.conf

#service networking restart

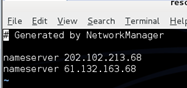

#ping 172.16.122.43 //网关

#ping 172.16.122.1 //靶机

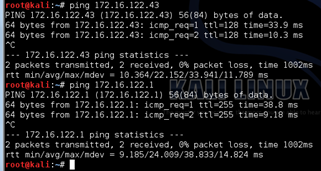

ettercap是在linux下运行的 。它为嗅探工具,ARP欺骗,DNS,劫持,中间人攻击等等。2、首先设置etter.dns文件,使用locate定位etter.dns

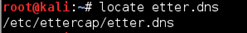

#locate etter.dns

3、编辑文件把需要欺骗的域名指向到本地地址。

#vim /etc/ettercap/etter.dns

在最后添加一个A记录和PTR记录——指向本机

*.qq.com A ip

*qq.com PTR ip

4.打开本地HTTP服务

#vim /var/www/html/index.html

启动apache服务

#/etc/init.d/apache2 start或#service apache2 start

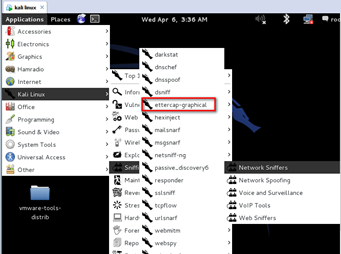

5.打开图形化ettercap-graphical

或通过命令

#ettercap -G

6.选择嗅探模式

7.选择网络接口

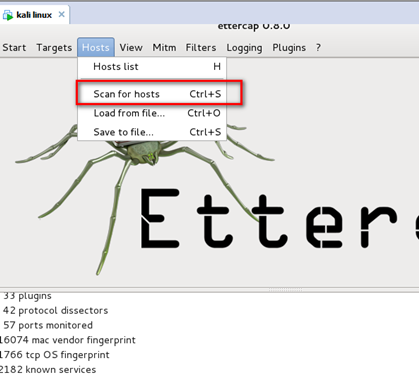

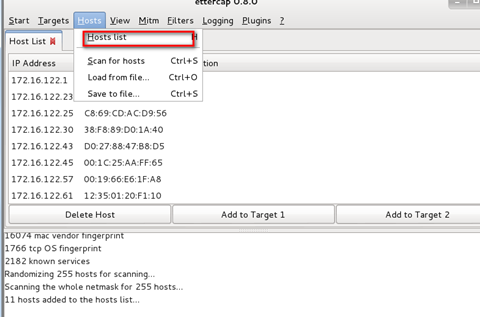

8.扫描存活的主机

172.16.122.1——网关

172.16.122.43— —靶机

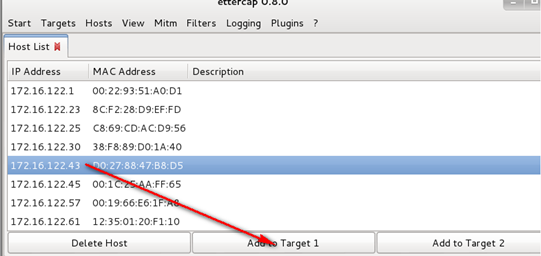

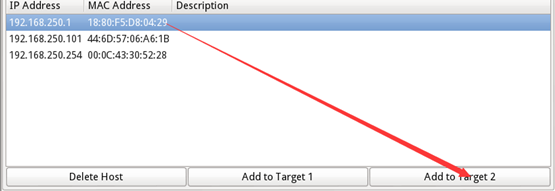

9.把目标主机添加到目标1

注意:为了实验做出效果;可以将本机IP添加进去!!!

把网关地址添加到目标2

注意:通常都是将网关添加到TARGET2中

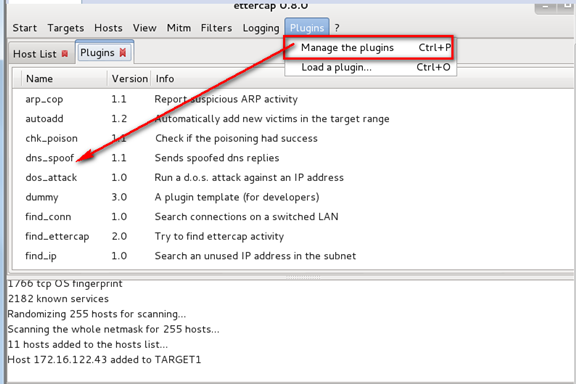

10.双击激活dns_spoof插件

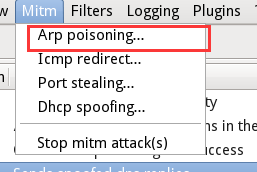

11.选择ARP中间人攻击方式

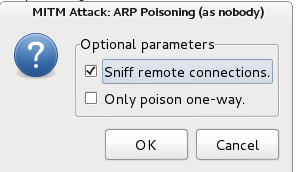

12.开始欺骗攻击

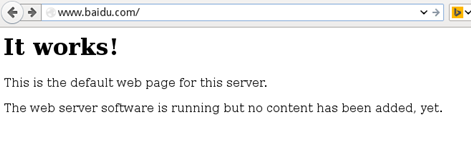

13.在目标主机上面访问baidu域名的时候,域名的IP地址已经被串改了。

网络安全之——DNS欺骗实验的更多相关文章

- 小记同学一次奇葩的DNS欺骗实验失败经历

这是一个DNS欺骗实验,使用kali的ettercap.有受害者.攻击者(虚拟机).Web服务器三台机器.受害者的事124.16.70.105虚拟机的是124.16.71.48web服务器是124.1 ...

- 20145319 《网络渗透》DNS欺骗

20145319 <网络渗透>DNS欺骗 实验内容 dns欺骗实质上就是一种通过修改dns文件来改变目标想访问的域名和对应ip的攻击,使得目标在访问自己常用域名时不知不觉落入我们的圈套(可 ...

- Kali下Ettercap 使用教程+DNS欺骗攻击

一.Ettercap 使用教程 EtterCap是一个基于ARP地址欺骗方式的网络嗅探工具.它具有动态连接嗅探.动态内容过滤和许多其他有趣的技巧.它支持对许多协议的主动和被动分析,并包含许多用于网络和 ...

- 中间人攻击-Arp之局域网内DNS欺骗

基础知识 网关是啥? 网关是工作在OSI七层模型中的传输层或者应用层,用于高层协议的不同网络之间的连接,网关就好比一个房间通向另一个房间的一扇门. ARP协议 假设A(192.168.1.2)与B(1 ...

- IP欺骗实验

实验目的 1.掌握IP欺骗的原理 2.学会利用IPSpoof软件工具进行伪造源IP地址的IP欺骗. 实验内容 使用IPSpoof进行本机IP地址修改,与目标主机通信,进行IP欺骗实验 实验环境描述 1 ...

- kali Linux 渗透测试 | ettercap图形界面(ARP 欺骗 + DNS欺骗)

上次我们使用 arpspoof 工具在命令行中完成了 arp 欺骗实验,今天我们用另一种工具 ettercap 工具来实现.ettercap支持图形化操作,对新手非常友好,并且操作非常简单, ette ...

- 初试钓鱼工具Weeman+DNS欺骗的使用

下午无聊再网上闲逛随意看了下,自己做了一次测试,目前最新的版本是1.6.Weeman是一款运行在Python环境下的钓鱼渗透测试工具 但这款工具简单易用,安装简单,可伪造HTML页面等等...网上看了 ...

- ettercap局域网内DNS欺骗(隔壁的哥们轻一点 ...)

转自:http://www.cnblogs.com/hkleak/p/5043063.html 笔记一:ettercap是什么? 我们在对WEB安全检测的时候都会用到Cain和netfuke这两款工具 ...

- Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗、嗅探、dns欺骗、session劫持

Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗.嗅探.dns欺骗.session劫持 文/玄魂 目录 Kali Linux Web 渗透测试—第十四课-arp欺骗.嗅探.dns欺 ...

随机推荐

- javaweb从mysql中获取数据验证用户名密码成功跳转,失败重新验证

要求:validate.jsp页面中获取请求参数(request.getparameter(“name属性的值”)),注意中文参数获取之前要设置请求编码(request.setCharaterEnco ...

- “全栈2019”Java异常第五章:一定会被执行的finally代码块

难度 初级 学习时间 10分钟 适合人群 零基础 开发语言 Java 开发环境 JDK v11 IntelliJ IDEA v2018.3 文章原文链接 "全栈2019"Java异 ...

- bzoj1047理想的正方形

题目链接 纪念又双叒叕的一道暴力碾标算的题 我们考虑纯暴力 #include<iostream> #include<cstdio> #include<algorithm& ...

- robot framework学习笔记之九-杂记

Setup和Teardown 假设Suite1下面有Test1和Test2,若它们都设置了Setup和Teardown,那么它们的执行顺序是:Suite1-Setup->Test1-Setup- ...

- django入门-模型-part2

尊重作者的劳动,转载请注明作者及原文地址 http://www.cnblogs.com/txwsqk/p/6511177.html 完全翻译自官方文档 https://docs.djangoproje ...

- 用css做出来一个三角形

用css做出来一个三角形 <!--不设置宽高 转换行内块 边线设置成宽度--> <div class="triangle"> 三角 ...

- Jmeter使用吞吐量控制器实现不同的用户操纵不同的业务

一.需求 需求:博客系统,模拟用户真实行为,80%的用户阅读文章,20%的用户创建文章,创建文章的用户随机的删除或者修改文章. 二.脚本实现 80%的用户查看文章 20%用户创建文章 根据post_i ...

- 利用python 学习数据分析 (学习一)

内容学习自: Python for Data Analysis, 2nd Edition 就是这本 纯英文学的很累,对不对取决于百度翻译了 前情提要: 各种方法贴: https://w ...

- clang命令理解程序

Xcode 创建一个mac OS command Line Tool程序 步骤打开终端 cd + 工程路径(绝对路径)(注:拖拽main.m文件到终端) input —preprocessor— ...

- [原创]SSH 隧道转发

目录 简介 本地SSH隧道 远程SSH隧道 FAQ 免密码登陆 自动重连 简介 建立ssh隧道常用于, 通过一台公网的主机或者是大家都可以访问的主机做跳转机,来访问内部或者外部不能直接访问的机器. 项 ...