Biba模型(MAC)

毕巴模型用完整性级别来对完整性进行量化描述。

设i1和i2是任意两个完整性级别,如果完整性级别为i2的实体比完整性级别为i1的实体具有更高的完整性,则称完整性级别i2绝对支配完整性级别i1,记为:i1 < i2

“写”和“执行”操作(规则1)

① 当且仅当i(O) ≤ i(S),主体S可以写客体O。

② 当且仅当i(S2) ≤ i(S1),主体S1可以执行S2。

“读操作”

对于“读”操作,通过定义不同的规则,毕巴模型呈现为三种略有不同的形式。

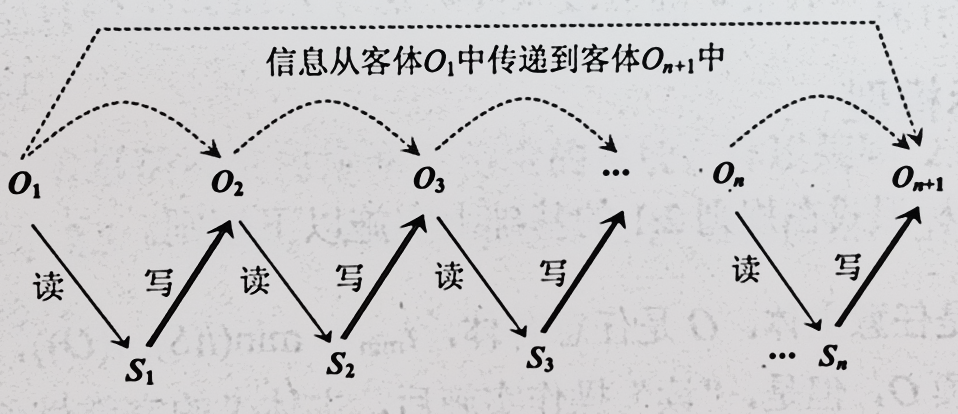

- 毕巴低水标模型(Low-Water-Mark)

设S是任意主体,O是任意客体,imin = min(i(S), i(O)),那么,不管完整性级别如何,S都可以读O,但是“读”操作执行后,S的完整性级别被调整为imin。 - 毕巴环模型(Ring)

不管完整性级别如何,任何主体都可以读任何客体。 - 毕巴严格完整性模型(Strict Integrity)

在满足规则1的基础上,当且仅当i(S) ≤ i(O),主体S可以读客体O。在严格完整性模型中,当且仅当主体和客体拥有相同的完整性级别时,主体可以同时对客体进行“读”和“写”操作。

通常,提及毕巴模型,一般都是指毕巴严格完整性模型。

下读上写

从这两个属性来看,我们发现Biba与BLP模型的两个属性是相反的,BLP模型提供保密性,而BIBA模型对于数据的完整性提供保障。

- 中文(简体)

- 中文(繁体)

- 丹麦语

- 乌克兰语

- 乌尔都语

- 亚美尼亚语

- 俄语

- 保加利亚语

- 克罗地亚语

- 冰岛语

- 加泰罗尼亚语

- 匈牙利语

- 卡纳达语

- 印地语

- 印尼语

- 古吉拉特语

- 哈萨克语

- 土耳其语

- 威尔士语

- 孟加拉语

- 尼泊尔语

- 布尔语(南非荷兰语)

- 希伯来语

- 希腊语

- 库尔德语

- 德语

- 意大利语

- 拉脱维亚语

- 挪威语

- 捷克语

- 斯洛伐克语

- 斯洛文尼亚语

- 旁遮普语

- 日语

- 普什图语

- 毛利语

- 法语

- 波兰语

- 波斯语

- 泰卢固语

- 泰米尔语

- 泰语

- 海地克里奥尔语

- 爱沙尼亚语

- 瑞典语

- 立陶宛语

- 缅甸语

- 罗马尼亚语

- 老挝语

- 芬兰语

- 英语

- 荷兰语

- 萨摩亚语

- 葡萄牙语

- 西班牙语

- 越南语

- 阿塞拜疆语

- 阿姆哈拉语

- 阿尔巴尼亚语

- 阿拉伯语

- 韩语

- 马尔加什语

- 马拉地语

- 马拉雅拉姆语

- 马来语

- 马耳他语

- 高棉语

一律不翻译中文(简体)

一律不翻译i.cnblogs.com

Biba模型(MAC)的更多相关文章

- Biba模型简介

上周上信息安全的课,老师留了个Biba模型的作业.自己看书了解了一下,记录如下. 参考资料:石文昌<信息系统安全概论第2版> ISBN:978-7-121-22143-9 Biba模型是毕 ...

- SELINUX、Security Access Control Strategy && Method And Technology Research - 安全访问控制策略及其方法技术研究

catalog . 引言 . 访问控制策略 . 访问控制方法.实现技术 . SELINUX 0. 引言 访问控制是网络安全防范和客户端安全防御的主要策略,它的主要任务是保证资源不被非法使用.保证网络/ ...

- TrustedBSD Mandatory Access Control Framework分析

本文为CoryXie原创译文,转载及有任何问题请联系cory.xie#gmail.com. 本文分析FreeBSD 10.0[ http://xrefs.info/freebsd-10.0/ ]的MA ...

- Security Access Control Strategy && Method And Technology Research - 安全访问控制策略及其方法技术研究

1. 访问控制基本概念 访问控制是网络安全防范和客户端安全防御的重要基础策略,它的主要任务是保证资源不被非法使用.保证网络/客户端安全最重要的核心策略之一. 访问控制包括 入网访问控制 网络权限控制 ...

- Linux Network Management

Linux网络管理 (YouTube视频教程) ISO/OSI七层模型 ISO: The International Organization for Standardization 国际标准化组织 ...

- Python 之RabbitMQ使用

1. IO 多路复用 # select 模拟socket server # server 端 import select import socket import sys import queue s ...

- 一种面向云服务的UCON多义务访问控制方法及系统

)设置每一云服务的义务项:建立每一云服务所包含的义务图:2)根据用户所请求的云服务查找该云服务的所有强制义务图和可选义务图,并提取该用户对该云服务的历史完成情况:3)对每一强制义务图,监控其每一义务项 ...

- CISP/CISA 每日一题 15

CISA 每日一题(答) 作业记帐: 监控和记录信息系统资源的使用,这些信息可被信息系统审计师用来执行: 1.将资源使用和相关用户挂钩以便实行计费: 2.通过改变系统软件的默认设置来最优化硬件性能 作 ...

- 走进shiro,构建安全的应用程序---shiro修仙序章

0. 写在前面 在最近的一个项目当中,我们基于Shiro实现我们系统的认证和授权.借此机会,写几篇博客,总结一下在本次实践当中遇到的问题,和较全面地学习一下Shiro的知识点, 1. 权限管理 权限管 ...

- 【Mac系统 + Python + Django】之开发一个发布会系统【Django模型(三)】

上一部分给大家介绍Django的视图. 接下来继续来了解Django框架,来看第三部分,此部分是对数据库的操作. 目录: 一.设计系统表 二.admin后台管理 三.基本数据访问(SQLite数据库) ...

随机推荐

- MRS_下载相关问题汇总

解决问题如下: MRS下载编译时,更改生成文件是HEX文件还是BIN文件 关于MounRiver下载时如何选择配置部分擦除 关于MounRiver下载起始地址配置问题 MRS下载编译时,更改生成文件是 ...

- 【rust】rsut基础:模块的使用一、mod 关键字、mod.rs 文件的含义等

本文内容 这篇文章是实战性质的,也就是说原理部分较少,属于经验总结,rust对于模块的例子太少了.rust特性比较多(悲),本文的内容可能只是一部分,实现方式也不一定是这一种. 关于 rust 模块的 ...

- 通过URL地址将图片保存到本地

今天一朋友问我如何通过URL地址将图片保存下来. 特地找了些资源,实现了一下代码: using System; using System.Drawing; using System.Drawing.I ...

- UBUNTU安装代码阅读器Understand

https://blog.csdn.net/weixin_40641902/article/details/79607225 1.直接下载 Understand-3.1.670-Linux-64bit ...

- grequest案例对比requests案例

grequets和requests案例各一个,使用上对比: import grequests import requests headers = { "content-type": ...

- JZOJ 2020.07.28【NOIP提高组】模拟

2020.07.28[NOIP提高组]模拟 考试时状态不好,暴力不想打 结束前勉勉强强骗点分 已经不想说什么了······ \(T1\) 复制&粘贴2 逆推答案,枚举 \(k\),分类讨论 \ ...

- JZOJ 4313. 【NOIP2015模拟11.4】电话线铺设

题目 思路 先求只用王牌电缆的最小生成树 再选一条李牌电缆替换王牌电缆 使答案最小就完了 假如要替换的李牌电缆两端点是 \(u,v\) 那么生成树中 \(u \Longrightarrow lca(u ...

- 网关与网络地址(网络号)以及IP地址、广播地址

转载新浪博客: http://blog.sina.com.cn/s/blog_406127500101i8bp.html

- 基于C++的OpenGL 10 之光照贴图

1. 引言 本文基于C++语言,描述OpenGL的光照贴图 前置知识可参考: 基于C++的OpenGL 09 之材质 - 当时明月在曾照彩云归 - 博客园 (cnblogs.com) 笔者这里不过多描 ...

- LeetCode-398 随机数索引

来源:力扣(LeetCode)链接:https://leetcode-cn.com/problems/random-pick-index 题目描述 给定一个可能含有重复元素的整数数组,要求随机输出给定 ...