20145239 GDB调试汇编堆栈过程分析

20145239 GDB调试汇编堆栈过程分析

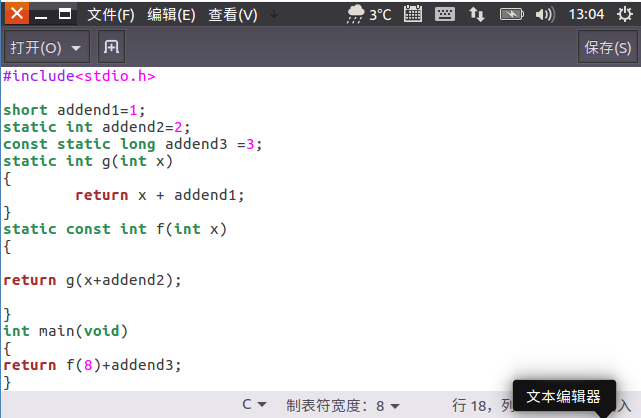

测试源代码

#include<stdio.h> short addend1 = ;

static int addend2 = ;

const static long addend3 = ; static int g(int x)

{

return x + addend1;

} static const int f(int x)

{

return g(x + addend2);

} int main(void)

{

return f() + addend3;

}

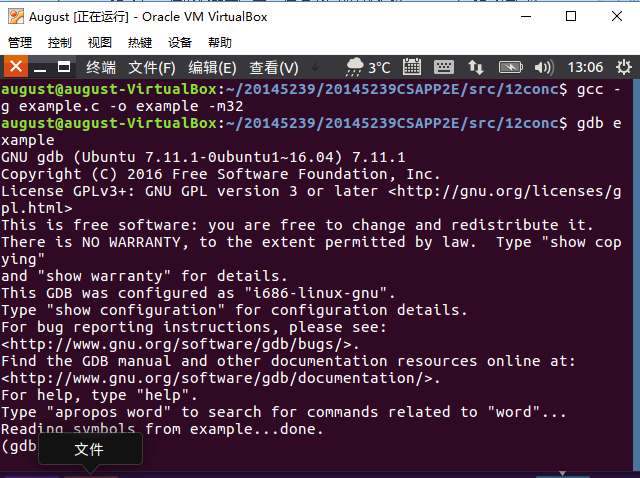

GCC编译

使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器

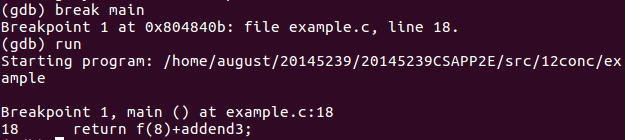

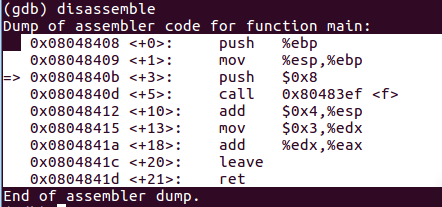

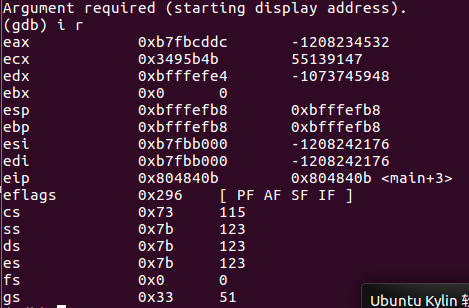

进入之后先在main函数处设置一个断点,再run一下,使用disassemble指令获取汇编代码,用i(info) r(registers)指令查看各寄存器的值:

- 可见此时主函数的栈基址为 0xffffefb8,用

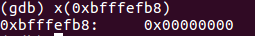

x(examine)指令查看内存地址中的值,但目前%esp所指堆栈内容为0,%ebp所指内容也为0

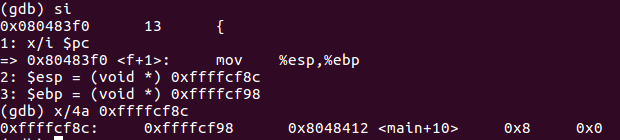

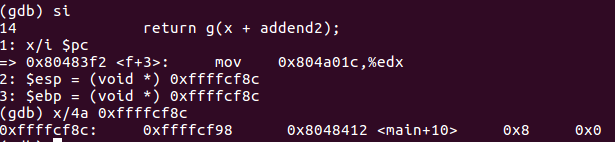

- 首先,结合display命令和寄存器或pc内部变量,输入display /i $pc、display /i $esp、display /i $ebp。这样在每次执行下一条汇编语句时,都会显示出当前执行的语句。下面展示每一步时

%esp、%ebp和堆栈内容的变化。

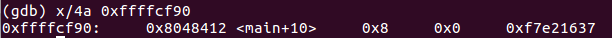

- call指令将下一条指令的地址入栈,此时

%esp,%ebp和堆栈的值为:

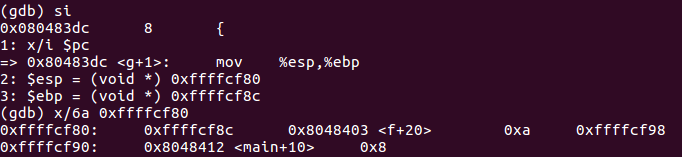

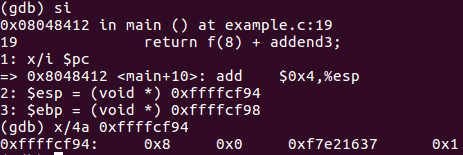

- 将上一个函数的基址入栈,从当前

%esp开始作为新基址:

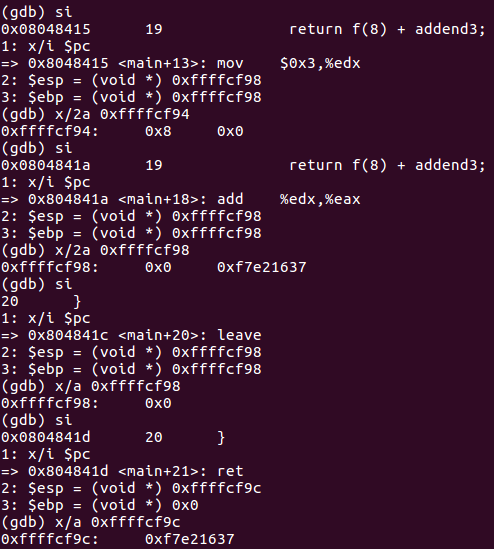

- 先为传参做准备:

- 实参的计算在

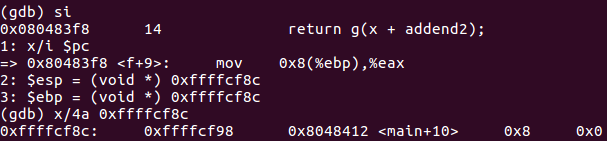

%eax中进行:

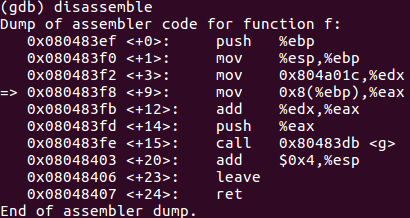

- f函数的汇编代码:

- 实参入栈:

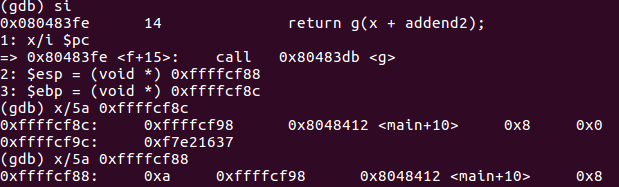

- call指令将下一条指令的地址入栈:

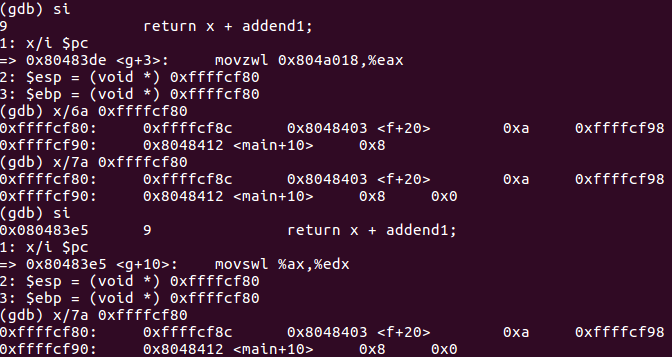

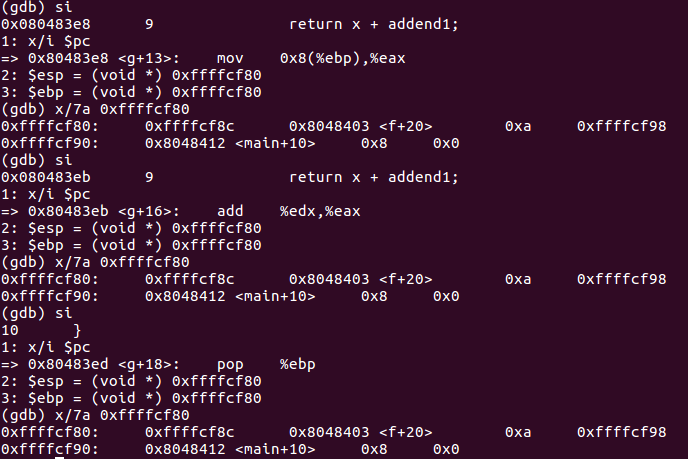

- 计算short+int:

pop %ebp指令将栈顶弹到%ebp中,同时%esp增加4字节:

- ret指令将栈顶弹给

%eip:

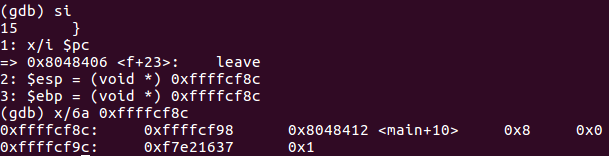

- 因为函数f修改了

%esp,所以用leave指令恢复。leave指令先将%esp对其到%ebp,然后把栈顶弹给%ebp:

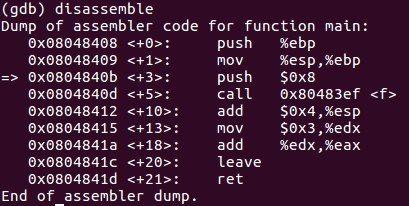

- 主函数汇编代码:

| 指令 | %esp | %ebp | %eip | %eax | 堆栈 |

|---|---|---|---|---|---|

| push $0x8 | 0xffffefb8 | 0xffffefb8 | 0x804840b | -134500932 | 0x0 |

| call 0x80483ef | 0xffffcf94 | 0xffffcf98 | 0x804840b | -134500932 | 0x8 0x0 |

| push %ebp | 0xffffcf90 | 0xffffcf98 | 0x80483ef | -134500932 | 0x8048412 0x8 0x0 |

| mov %esp,%ebp | 0xffffcf8c | 0xffffcf98 | 0x80483f0 | -134500932 | 0xffffcf98 0x8048412 0x8 0x0 |

| mov 0x804a01c,%edx | 0xffffcf8c | 0xffffcf8c | 0x80483f2 | -134500932 | 0xffffcf98 0x8048412 0x8 0x0 |

| mov 0x8(%ebp),%eax | 0xffffcf8c | 0xffffcf8c | 0x80483f8 | -134500932 | 0xffffcf98 0x8048412 0x8 0x0 |

| add %edx,%eax | 0xffffcf8c | 0xffffcf8c | 0x80483fb | 8 | 0xffffcf98 0x8048412 0x8 0x0 |

| push %eax | 0xffffcf8c | 0xffffcf8c | 0x80483fd | 10 | 0xffffcf98 0x8048412 0x8 0x0 |

| call 0x80483db | 0xffffcf88 | 0xffffcf8c | 0x80483fe | 10 | 0xa 0xffffcf98 0x8048412 0x8 0x0 |

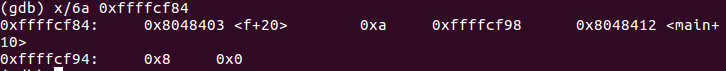

| push %ebp | 0xffffcf84 | 0xffffcf8c | 0x80483db | 10 | 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| mov %esp,%ebp | 0xffffcf80 | 0xffffcf8c | 0x80483dc | 10 | 0xffffcf8c 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| movzwl 0x804a018,%eax | 0xffffcf80 | 0xffffcf80 | 0x80483de | 10 | 0xffffcf8c 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| movswl %ax,%edx | 0xffffcf80 | 0xffffcf80 | 0x80483e5 | 1 | 0xffffcf8c 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| mov 0x8(%ebp),%eax | 0xffffcf80 | 0xffffcf80 | 0x80483e8 | 1 | 0xffffcf8c 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| add %edx,%eax | 0xffffcf80 | 0xffffcf80 | 0x80483eb | 10 | 0xffffcf8c 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| pop %ebp | 0xffffcf80 | 0xffffcf80 | 0x80483ed | 11 | 0xffffcf8c 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| ret | 0xffffcf84 | 0xffffcf8c | 0x80483ee | 11 | 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| add $0x4,%esp | 0xffffcf88 | 0xffffcf8c | 0x8048403 | 11 | 0x8048403 0xa 0xffffcf98 0x8048412 0x8 0x0 |

| leave | 0xffffcf8c | 0xffffcf8c | 0x8048406 | 11 | 0xffffcf98 0x8048412 0x8 0x0 |

| ret | 0xffffcf90 | 0xffffcf98 | 0x8048407 | 11 | 0x8048412 0x8 0x0 |

| add $0x4,%esp | 0xffffcf94 | 0xffffcf98 | 0x8048412 | 11 | 0x8 0x0 |

| mov $0x3,%edx | 0xffffcf98 | 0xffffcf98 | 0x8048415 | 11 | 0x0 |

| add %edx,%eax | 0xffffcf98 | 0xffffcf98 | 0x804841a | 11 | 0x0 |

| leave | 0xffffcf98 | 0xffffcf98 | 0x804841c | 14 | 0x0 |

| ret | 0xffffcf9c | 0x0 | 0x804841d | 14 |

20145239 GDB调试汇编堆栈过程分析的更多相关文章

- GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 分析过程 这是我的C源文件:click here 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb ...

- 20145212——GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 测试代码 #include <stdio.h> short val = 1; int vv = 2; int g(int xxx) { return xxx + ...

- 20145223《信息安全系统设计基础》 GDB调试汇编堆栈过程分析

20145223<信息安全系统设计基础> GDB调试汇编堆栈过程分析 分析的c语言源码 生成汇编代码--命令:gcc -g example.c -o example -m32 进入gdb调 ...

- 赵文豪 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器: 使用gdb调 ...

- 20145337 GDB调试汇编堆栈过程分析

20145337 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

- 20145208 GDB调试汇编堆栈过程分析

20145208 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

- 20145218 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 虚拟机中分析过程 输入gcc - g example.c -o example -m32指令在64位机器上产生32位汇编,但出现以下错误: 这时需要使用sudo apt-g ...

- 20145236 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 首先需要输入sudo apt-get install libc6-dev-i386安装一个库才能产生汇编代码,然后输入gcc - g example.c -o exampl ...

- 20145312 GDB调试汇编堆栈过程分析

20145312 GDB调试汇编堆栈过程分析 参考资料 卢肖明同学的博客:<GDB调试汇编堆栈过程分析>: http://www.cnblogs.com/lxm20145215----/p ...

随机推荐

- linux内核参数分析

这是原来在51cto写的,现在都转到博客园来了 1.time_wait连接数过多,需要调整内核参数 http://blog.renhao.org/2010/07/setup-linux-kernel- ...

- hdu 1159(Common Subsequence)简单dp,求出最大的公共的字符数

Common Subsequence Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K (Java/Other ...

- servlet文件下载2(单文件下载和批量下载)

使用servlet完毕单文件下载和批量文件下载.批量下载的原理是先将文件打包成zip , 然后再下载. 之前也转载过一篇文件下载的博客,地址:http://blog.csdn.net/ch717828 ...

- 从分类,排序,top-k多个方面对推荐算法稳定性的评价

介绍 论文名: "classification, ranking, and top-k stability of recommendation algorithms". 本文讲述比 ...

- 《TomCat与Java Web开发技术详解》(第二版) 第六章节对应CD附带的helloapp无法启动的问题解决

首先记录一下如何解决此章节CD中附带的helloapp无法启动的问题 我用的tomcat版本是:7.0.47:为了便于控制,针对此章节的helloapp,我在tomcat/conf/Catalina/ ...

- 深入了解Erlang 垃圾回收机制以及其重要性(转)

声明:本片文章是由Hackernews上的[Erlang Garbage Collection Details and Why ItMatters][1]编译而来,本着学习和研究的态度,进行的编译,转 ...

- 精通 Android Data Binding

转自:https://github.com/LyndonChin/MasteringAndroidDataBinding 官方虽然已经给出了教程 - Data Binding Guide (中文版 - ...

- run ceph in docker

申明:基本安装是依照http://dockone.io/article/436来进行的,但原文中ceph集群的搭建不够完整.我这里会做一些补充及说明. 1. 下载mon和osd镜像 [root@u ...

- Shell 编程基础 --语法高速入门

简单的说shell就是一个包括若干行Shell或者Linux命令的文件.对于一次编写,多次使用的大量命令,就能够使用单独的文件保存下来,以便日后使用.通常shell脚本以.sh为后缀.第一行一定要指明 ...

- 表转List泛型数组

转换那块怕忘记,留存一下 using System; using System.Collections.Generic; using System.Data; using System.Linq; u ...