ADVERSARIAL EXAMPLES IN THE PHYSICAL WORLD

Alexey Kurakin, Ian J. Goodfellow, Samy Bengio, ADVERSARIAL EXAMPLES IN THE PHYSICAL WORLD

概

有很多种方法能够生成对抗样本(adversarial samples), 但是真实世界中是否存在这样的对抗样本呢?

主要内容

least likely class adv.

假设\(X\)为图像(各元素取值为\([0,255]\)), \(y_{true}\)为其标签, \(f(X)\)为一模型, 其输出是一个概率向量, 定义

\]

故本文的生成adversarial samples的方法是最小化

\]

则

\]

其中

\]

即使得\(X'\)落入\([0,255]\)内且, \(\|X-X'\|_{\infty} \le \epsilon\).

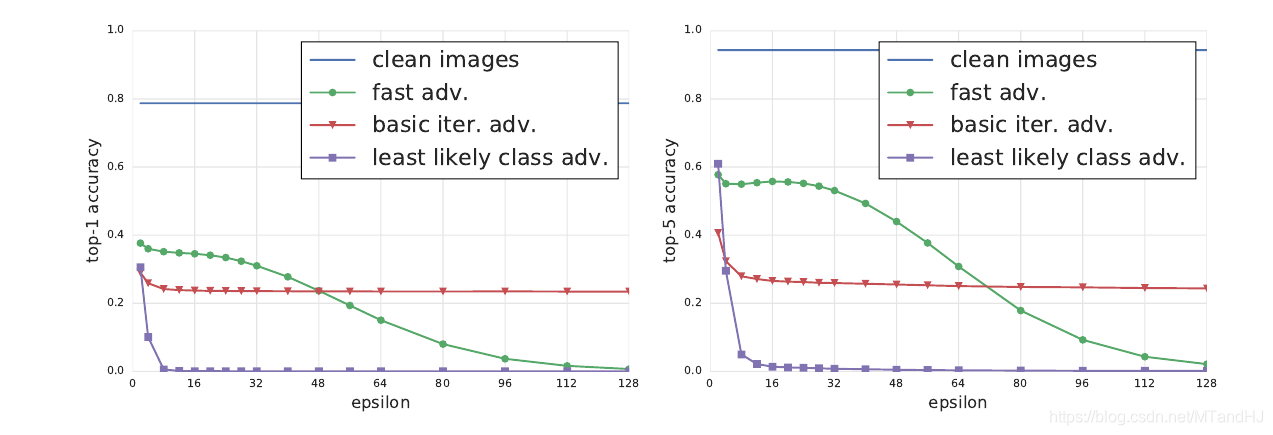

实验1 l.l.c. adv.的效用

对l.l.c. adv. 和 fgsm, ifgsm进行了比较

实验二

为了探究真实世界是否也存在这样的对抗样本, 作者将图片进行如下操作:

- 打印 ( a )

- 用手机将打印的照片拍照 ( b )

- 对照片进行裁剪找出所需的部分 ( c )

可以把这种操作看成一个变换\(T:X \rightarrow T(X)\), 如果真实世界中也存在对抗样本, 那么原本的adversarial samples 在经过这个变换之后很有可能也具有对抗的性质, 事实上, 实验显示的确, 虽然其对抗的程度有些许下降.

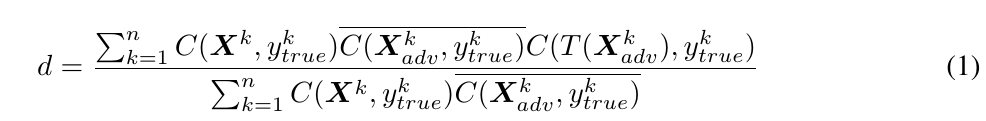

作者构建了一个指标(重构率)来衡量:

其中

\(\overline{C(X,y)}=1-C(X,y)\).

\(d\)表示经过变换\(T\)后, adversarial samples 变成普通样本(即不被误判)的比例, 实验显示, 在实验一中表现出色的l.l.c. adv., \(d\)反而比较高, 作者猜测这是因为这个方法产生的扰动比较精细, 经过\(T\)变换后, 这部分扰动就容易被抵消.

ADVERSARIAL EXAMPLES IN THE PHYSICAL WORLD的更多相关文章

- Adversarial Examples for Semantic Segmentation and Object Detection 阅读笔记

Adversarial Examples for Semantic Segmentation and Object Detection (语义分割和目标检测中的对抗样本) 作者:Cihang Xie, ...

- 文本adversarial examples

对文本对抗性样本的研究极少,近期论文归纳如下: 文本对抗三个难点: text data是离散数据,multimedia data是连续数据,样本空间不一样: 对text data的改动可能导致数据不合 ...

- 论文阅读 | Generating Fluent Adversarial Examples for Natural Languages

Generating Fluent Adversarial Examples for Natural Languages ACL 2019 为自然语言生成流畅的对抗样本 摘要 有效地构建自然语言处 ...

- 《Explaining and harnessing adversarial examples》 论文学习报告

<Explaining and harnessing adversarial examples> 论文学习报告 组员:裴建新 赖妍菱 周子玉 2020-03-27 1 背景 Sz ...

- Limitations of the Lipschitz constant as a defense against adversarial examples

目录 概 主要内容 Huster T., Chiang C. J. and Chadha R. Limitations of the lipschitz constant as a defense a ...

- Uncovering the Limits of Adversarial Training against Norm-Bounded Adversarial Examples

Uncovering the Limits of Adversarial Training against Norm-Bounded Adversarial Examples 目录 概 主要内容 实验 ...

- Certified Robustness to Adversarial Examples with Differential Privacy

目录 概 主要内容 Differential Privacy insensitivity Lemma1 Proposition1 如何令网络为-DP in practice Lecuyer M, At ...

- Generating Adversarial Examples with Adversarial Networks

目录 概 主要内容 black-box 拓展 Xiao C, Li B, Zhu J, et al. Generating Adversarial Examples with Adversarial ...

- Obfuscated Gradients Give a False Sense of Security: Circumventing Defenses to Adversarial Examples

目录 概 主要内容 Obfuscated Gradients BPDA 特例 一般情形 EOT Reparameterization 具体的案例 Thermometer encoding Input ...

随机推荐

- Flink(八)【Flink的窗口机制】

目录 Flink的窗口机制 1.窗口概述 2.窗口分类 基于时间的窗口 滚动窗口(Tumbling Windows) 滑动窗口(Sliding Windows) 会话窗口(Session Window ...

- 用UIScrollview做一个网易scrollviewbar

效果如上,点击出现的图片是用UIImageview添加上的,比较简陋 我用了两种方法,第一种是直接在viewcontroller里面写代码 第二种是用了一个类来封装这个scrollviewbar 对外 ...

- 颜色RGB值对照表

转载自 http://www.91dota.com/?p=49# 常用颜色的RGB值及中英文名称 颜 色 RGB值 英文名 中文名 #FFB6C1 LightPink 浅粉红 #F ...

- Android 高级UI组件(二)

1.ExpandableListView 显示垂直滚动两级列表的条目,只允许两个层次 整体思路: 要给ExpandableListView设置适配器,那么必须先设置数据源. 数据源,就是此处的适配器类 ...

- oracle(查询数据库对象1)

1 --查询表信息 2 xxx_tables--包含表的基本描述信息和统计信息 3 xxx_tab_columns--包含表中列的描述信息和统计信息 4 xxx_all_tables--包含当前数据库 ...

- hadoop Sort排序

1 public int getPartition(IntWritable key,IntWritable value,int numPartitions){ 2 int Maxnumber = 12 ...

- 3.3 GO字符串处理

strings方法 index 判断子字符串或字符在父字符串中出现的位置(索引)Index 返回字符串 str 在字符串 s 中的索引( str 的第一个字符的索引),-1 表示字符串 s 不包含字符 ...

- 记一次ssh连接慢

2020-03-28日机房搬迁完后,发现有一台60服务器ssh连接特别慢,但是其他服务器正常; 下面是解决过程: vim /etc/ssh/sshd_config (编辑配置文件) 查找F ...

- [BUUCTF]PWN——ciscn_2019_es_2

ciscn_2019_es_2 附件 步骤: 例行检查,32位程序,开启了nx保护 32位ida载入,shif+f12查看程序里的字符串,这边的"echo flag" 是个迷惑性的 ...

- 什么是网络图(Project)

<Project2016 企业项目管理实践>张会斌 董方好 编著 名词解释:网络图-- 咦?书里没写? 看来张同学也不喜欢名词解释(猜的)哈哈哈-- 但是! 人家写了两种网络图:双代号网络 ...