oeasy教您玩转python - 003 - # - 继续运行

继续运行

回忆上次内容

在解释器里玩耍

print("Hello World")

1+1

编写了

py文件运行了

py文件这次我们继续丰富这个文件

分析 py 文件

我们上次输出了

Hello Worldprint是输出函数的名字这句话就是负责输出的

后面的一对

小括号意味着 print 是一个函数小括号就对应函数小括号里面的是函数的参数print目前的参数是双引号引起的字符串

可以修改为任何的内容比如

hello oeasy

正在上传…重新上传取消

正在上传…重新上传取消

编辑 py 文件

#用vi打开并编辑

oeasy.py

vi oeasy.py

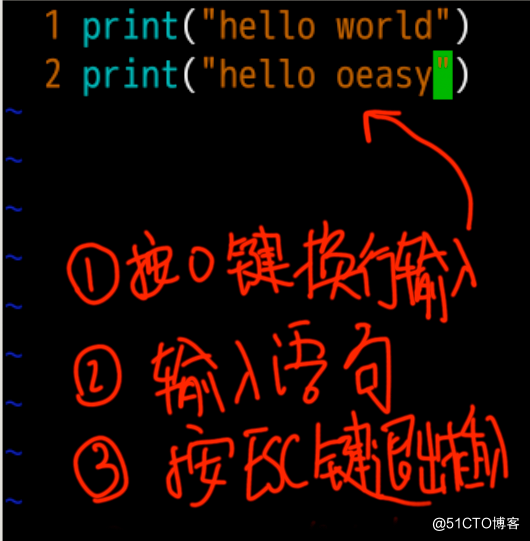

按o键

切换到输入模式

并把光标放在下一行开头

输入

print("hello oeasy")按esc键退出插入模式

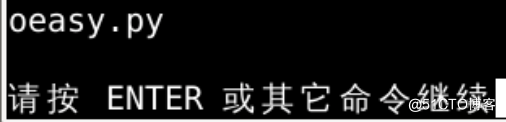

在 vi 运行当前 Python 文件

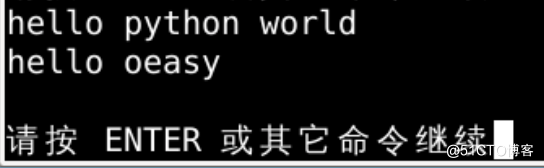

原来只有一行

现在来两行

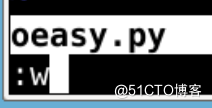

用:进入使用命令行模式

:w是保存

运行程序

在

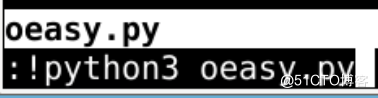

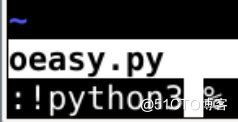

vi中:可以执行命令:!可以执行外部命令

:!python3 oeasy.py可以运行oeasy.py! 的意思是执行外部命令

整个的意思就是执行外部命令

python3 oeasy.py

使用%代表当前文件

:!echo %执行外部命令 echo

%代指当前文件的名字

:可以执行命令:!可以执行外部命令echo %

可以知道%就代表当前的文件名

:!python3 %%代之当前文件名oeasy.py这句话就是运行外部命令

python3 oeasy.py

保存并运行

正在上传…重新上传取消

正在上传…重新上传取消

:w|!python3 %|位置在键盘上的回车键上面|把这些命令联合起来|的意思是依次执行先执行

w保存再运行当前文件

!python3 %

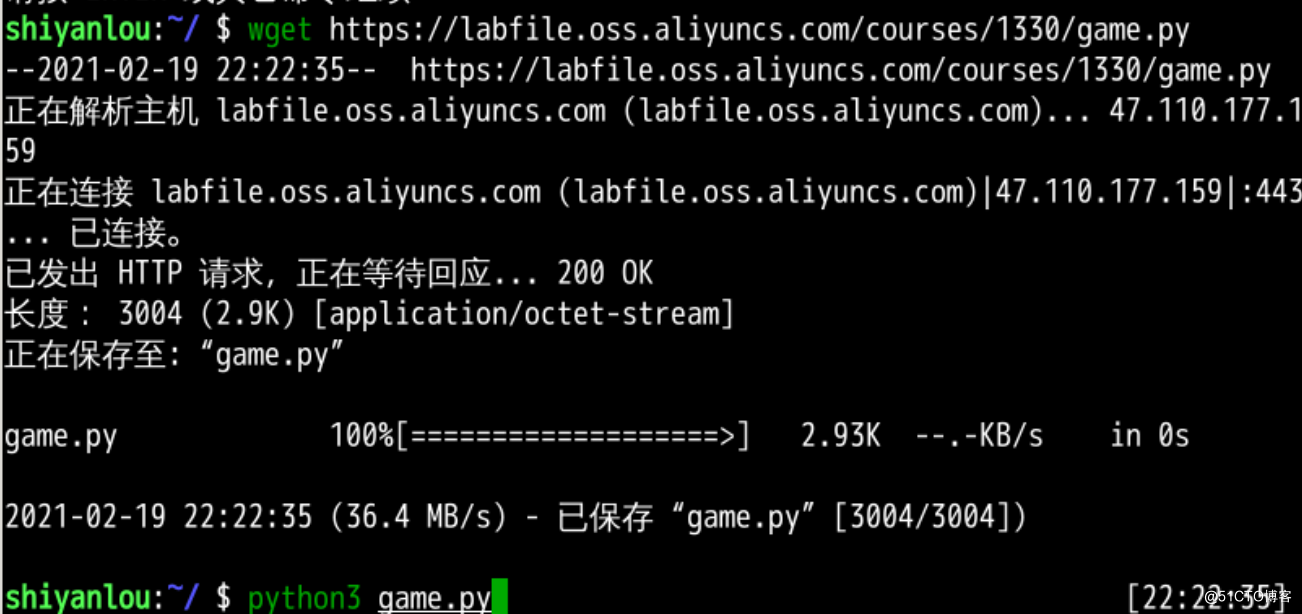

下载文件

回到 shell

#下载一个别人编好的程序

wget https://labfile.oss.aliyuncs.com/courses/1330/game.py

#用python3解释game.py

python3 game.py

这段话可以复制粘贴到虚拟机右侧的剪贴板

然后用终端的编辑粘贴到终端的 shell 上去

这样就可以玩游戏了

想办法赢一把

源代码

vi game.py可以看看游戏源代码都写的一清二楚

可以直接读

找找里面有没有

函数小括号对应着函数小括号里面的是函数的参数

这程序全都这么公开出来

有什么意义么?

编写程序的人怎么挣钱呢?

回答这个问题之前,我们先总结一下

总结

python 的程序都是写在明面上的

所有需要执行的事情都明着写到了

py文件中用

python3解释py文件进行执行还可以下载人家写好的

py文件玩

python 源程序都放在明面

还怎么用 python 挣钱呢?

我们下次再说!

oeasy教您玩转python - 003 - # - 继续运行的更多相关文章

- oeasy教您玩转python - 006 - # hello world

Hello World! 回忆上次内容 python3 的程序是一个 5.3M 的可执行文件 python3 里面全都是 cpu 指令 可以执行的那种指令 我们可以把指令对应的汇编找到 objdu ...

- oeasy教您玩转vim - 56 - # 字符可视化模式

可视化编辑 回忆上节课内容 我们学习了关于模式匹配中使用参数 单个参数 :%s/<h2>\(.*\)</h2>/ - \1/g 多个参数 :%s/<img src=\ ...

- oeasy教您玩转vim - 57 - # 行可视化

可视化编辑 回忆上节课内容 上次我们了解到可视模式 其实可视化对应三种子模式 字符可视模式 v 行可视模式 大写V 块可视模式ctrl+v 我们先来了解字符可视化模式 快捷键 v 可配合各种mot ...

- oeasy教您玩转linux010203显示logo

我们来回顾一下 上一部分我们都讲了什么?

- oeasy 教您玩转linux010101查看内核uname

linux([?l?n?ks]) 是什么????? 咱们这次讲点什么呢?这次咱们讲讲这个 linux([?l?n?ks]),什么是 linux([?l?n?ks])呢?这linux([?l?n?ks] ...

- oeasy教您玩转linux010202软件包管理apt

顾一下 上一部分我们都讲了什么?

- oeasy教您玩转linux010201持续输出yes

我们来回顾一下 上一部分我们都讲了什么?

- oeasy教您玩转linux010108到底哪个which

到底哪个which 回忆上次内容 我们上次讲了查找命令位置whereis 我想找到whereis的位置怎么办?

- oeasy教您玩转vim - 53 - # 批量替换

查找细节 回忆上节课内容 我们温习了关于搜索的相关内容 /正向,?反向 n保持方向,N改变方向 可以设置 是否忽略大写小写 是否从头开始查找 是否高亮显示 还有一些正则表达式的使用方法 行头行尾 ^$ ...

- oeasy教您玩转linux-010110内容回顾

我们来回顾一下 我们都讲了什么?

随机推荐

- ECMA 2023(ES14) 新特性

ECMAScript 2023 主要包含内容 ECMAScript 2023 于 2023 年 6 月 27 日获得 ECMA International 的批准. ECMAScript 是标准化的 ...

- orangepi zero2在linux5.4以上内核使用ili9341

背景 根据orangepi zero2用户手册说明,linux5.13内核不能使用 modprobe fbtft_device 驱动spi lcd 查看linux内核源码提交记录,发现在v5.4-rc ...

- 浅谈C#中取消令牌CancellationTokenSource

基础操作 CancellationTokenSource cancellationTokenSource = new CancellationTokenSource(); cancellationTo ...

- 用 vue2 和 webpack 快速建构 NW.js 项目

经过实践和学习,发现本篇文章部分内容已经过时,请看我的关于 Vue 和 NW.js 的 ** 最新文章 ** 和相关实践项目 vue-nw-seed . 使用到的技能点 vue2 webpack NW ...

- NumPy 均匀分布模拟及 Seaborn 可视化教程

均匀分布 简介 均匀分布是一种连续概率分布,表示在指定范围内的所有事件具有相等的发生概率.它常用于模拟随机事件,例如生成随机数或选择随机样本. 参数 均匀分布用两个参数来定义: a:下限,表示分布的最 ...

- 8.26考试总结(NOIP模拟48)[Lighthouse·Miner·Lyk Love painting·Revive]

告诉我,神会流血吗?--神不会,但你会. 前言 我直接打娱乐赛 T1 Lighthouse 解题思路 子集反演(但是 fengwu 硬要说是二项式反演咱也没法...) 发现其实 \(m\) 的值非常的 ...

- 记 Codes 开源免费研发管理平台 —— 日报与工时融合集中式填报的创新实现

继上一回合生成式全局看板的创新实现后,本篇我们来讲一讲日报与工时融合集中式填报的创新实现. 市面上所有的研发管理软件,大多都有工时相关功能,但是却没有日报功能,好像也没什么问题,但是在使用过程中体验非 ...

- containerd 源码分析:创建 container(三)

文接 containerd 源码分析:创建 container(二) 1.2.2.2 启动 task 上节介绍了创建 task,task 创建之后将返回 response 给 ctr.接着,ctr 调 ...

- 【WPF】Dispatcher 与消息循环

这一期的话题有点深奥,不过按照老周一向的作风,尽量讲一些人鬼都能懂的知识. 咱们先来整个小活开开胃,这个小活其实老周在 N 年前写过水文的,常阅读老周水文的伙伴可能还记得.通常,咱们按照正常思路构建的 ...

- Prometheus 14 点实践经验分享

这是 2017 年的 promcon 的分享,原文地址在这里,作者 Julius Volz,今天偶然看到,虽然已经过去 6 年,有些实践经验还是非常值得学习.做个意译,加入一些自己的理解,分享给大家. ...