更换K8S证书可用期

帮助文档:https://zealous-cricket-cfa.notion.site/kubeadm-k8s-24611be9607c4b3193012de58860535e

解决:

1.安装GO语言环境:

[root@k8s-master software]# wget https://studygolang.com/dl/golang/go1.19.1.linux-amd64.tar.gz

[root@k8s-master software]# tar xf go1.19.1.linux-amd64.tar.gz -C /usr/local

[root@k8s-master software]# vim /etc/profile # 最后面添加如下信息

# go语言环境变量

export PATH=$PATH:/usr/local/go/bin

[root@k8s-master software]# source /etc/profile

2.Kubernetes源码下载与更改证书策略:(保证跟当前版本一样,我这里是1.23.1,可以先用kubectl version查看当前版本)

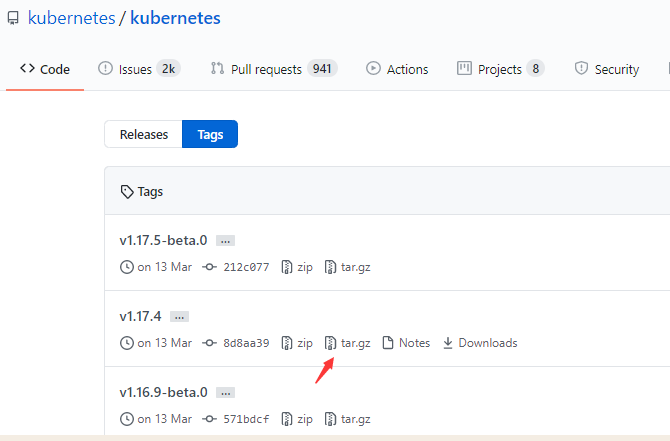

wget https://github.com/kubernetes/kubernetes/archive/refs/tags/v1.23.1.zip (修改版本号直接下载对应版本即可,tag里可能没有,但不影响下载)

mkdir k8s

unzip v1.23.1.zip -d /root/k8s

cd /root/k8s/kubernetes-1.23.1/

cd cmd/kubeadm/app/util/pkiutil

#更改配置文件并备份:

cp pki_helpers.go pki_helpers.go.bak

vim pki_helpers.go

#在636行左右

func NewSignedCert(cfg *CertConfig, key crypto.Signer, caCert *x509.Certificate, caKey crypto.Signer, isCA bool) (*x509.Certificate, error) {

const effectyear = time.Hour * 24 * 365 * 50 #添加此行,我这里是改成50年

serial, err := cryptorand.Int(cryptorand.Reader, new(big.Int).SetInt64(math.MaxInt64))

if err != nil {

return nil, err

}

if len(cfg.CommonName) == 0 {

return nil, errors.New("must specify a CommonName")

} keyUsage := x509.KeyUsageKeyEncipherment | x509.KeyUsageDigitalSignature

if isCA {

keyUsage |= x509.KeyUsageCertSign

} RemoveDuplicateAltNames(&cfg.AltNames) // notAfter := time.Now().Add(kubeadmconstants.CertificateValidity).UTC()#在go语言中,变量如果没引用会报错,所以需要注释此变量及下面的判断

// if cfg.NotAfter != nil {

// notAfter = *cfg.NotAfter

// } certTmpl := x509.Certificate{

Subject: pkix.Name{

CommonName: cfg.CommonName,

Organization: cfg.Organization,

},

DNSNames: cfg.AltNames.DNSNames,

IPAddresses: cfg.AltNames.IPs,

SerialNumber: serial,

NotBefore: caCert.NotBefore,

// NotAfter: notAfter, #注释此行

NotAfter: time.Now().Add(effectyear).UTC(),#添加此行

KeyUsage: keyUsage,

ExtKeyUsage: cfg.Usages, # 注意路径,开始编译

root@master01:~/k8s/kubernetes-1.23.1/cmd/kubeadm/app/util/pkiutil# cd /root/k8s/kubernetes-1.23.1/

root@master01:~/k8s/kubernetes-1.23.1# make WHAT=cmd/kubeadm GOFLAGS=-v

+++ [0914 11:30:04] Building go targets for linux/amd64:

cmd/kubeadm

> static build CGO_ENABLED=0: k8s.io/kubernetes/cmd/kubeadm

k8s.io/kubernetes/cmd/kubeadm/app/util/pkiutil

k8s.io/kubernetes/cmd/kubeadm/app/phases/certs

k8s.io/kubernetes/cmd/kubeadm/app/util/staticpod

k8s.io/kubernetes/cmd/kubeadm/app/phases/kubeconfig

k8s.io/kubernetes/cmd/kubeadm/app/phases/certs/renewal

k8s.io/kubernetes/cmd/kubeadm/app/phases/controlplane

k8s.io/kubernetes/cmd/kubeadm/app/phases/etcd

k8s.io/kubernetes/cmd/kubeadm/app/cmd/phases/init

k8s.io/kubernetes/cmd/kubeadm/app/cmd/phases/join

k8s.io/kubernetes/cmd/kubeadm/app/cmd/phases/reset

k8s.io/kubernetes/cmd/kubeadm/app/phases/upgrade

k8s.io/kubernetes/cmd/kubeadm/app/cmd/phases/upgrade/node

k8s.io/kubernetes/cmd/kubeadm/app/cmd/upgrade

k8s.io/kubernetes/cmd/kubeadm/app/cmd

k8s.io/kubernetes/cmd/kubeadm/app

k8s.io/kubernetes/cmd/kubeadm #备份之前的证书

cp -r /etc/kubernetes/pki /etc/kubernetes/pki.old #备份之前的kubeadm

mv /usr/bin/kubeadm /usr/bin/kubeadm.old #把编译过的kubeadm拷贝过来

root@master01:/etc/kubernetes/pki# cd /root/k8s/kubernetes-1.23.1/

root@master01:~/k8s/kubernetes-1.23.1# cp _output/bin/kubeadm /usr/bin/

#添加执行权限

root@master01:~/k8s/kubernetes-1.23.1# chmod 755 /usr/bin/kubeadm #kubeadm的版本不一样,编译的命令也不一样,参考链接:https://www.cnblogs.com/sysin/p/15675772.html

root@master01:~/k8s/kubernetes-1.23.1# kubeadm certs renew all

[renew] Reading configuration from the cluster...

[renew] FYI: You can look at this config file with 'kubectl -n kube-system get cm kubeadm-config -o yaml'

W0914 12:18:40.867177 165896 utils.go:69] The recommended value for "resolvConf" in "KubeletConfiguration" is: /run/systemd/resolve/resolv.conf; the provided value is: /run/systemd/resolve/resolv.conf certificate embedded in the kubeconfig file for the admin to use and for kubeadm itself renewed

certificate for serving the Kubernetes API renewed

certificate the apiserver uses to access etcd renewed

certificate for the API server to connect to kubelet renewed

certificate embedded in the kubeconfig file for the controller manager to use renewed

certificate for liveness probes to healthcheck etcd renewed

certificate for etcd nodes to communicate with each other renewed

certificate for serving etcd renewed

certificate for the front proxy client renewed

certificate embedded in the kubeconfig file for the scheduler manager to use renewed Done renewing certificates. You must restart the kube-apiserver, kube-controller-manager, kube-scheduler and etcd, so that they can use the new certificates. #重启master组件容器并验证(这步可以不执行,生产环境不要执行!会重启服务。)

root@master01:~/k8s/kubernetes-1.23.1# docker ps |grep -E 'k8s_kube-apiserver|k8s_kube-controller-manager|k8s_kube-scheduler|k8s_etcd_etcd' | awk -F ' ' '{print $1}' |xargs docker restart

019ecea9f270

0bde6fe9ea90

3cd6f8f17ae6

58abb3209def

root@master01:~/k8s/kubernetes-1.23.1# kubeadm certs check-expiration

[check-expiration] Reading configuration from the cluster...

[check-expiration] FYI: You can look at this config file with 'kubectl -n kube-system get cm kubeadm-config -o yaml'

W0914 13:10:19.423400 182208 utils.go:69] The recommended value for "resolvConf" in "KubeletConfiguration" is: /run/systemd/resolve/resolv.conf; the provided value is: /run/systemd/resolve/resolv.conf CERTIFICATE EXPIRES RESIDUAL TIME CERTIFICATE AUTHORITY EXTERNALLY MANAGED

admin.conf Sep 01, 2072 04:18 UTC 49y ca no

apiserver Sep 01, 2072 04:18 UTC 49y ca no

apiserver-etcd-client Sep 01, 2072 04:18 UTC 49y etcd-ca no

apiserver-kubelet-client Sep 01, 2072 04:18 UTC 49y ca no

controller-manager.conf Sep 01, 2072 04:18 UTC 49y ca no

etcd-healthcheck-client Sep 01, 2072 04:18 UTC 49y etcd-ca no

etcd-peer Sep 01, 2072 04:18 UTC 49y etcd-ca no

etcd-server Sep 01, 2072 04:18 UTC 49y etcd-ca no

front-proxy-client Sep 01, 2072 04:18 UTC 49y front-proxy-ca no

scheduler.conf Sep 01, 2072 04:18 UTC 49y ca no CERTIFICATE AUTHORITY EXPIRES RESIDUAL TIME EXTERNALLY MANAGED

ca Sep 11, 2032 02:07 UTC 9y no

etcd-ca Sep 11, 2032 02:07 UTC 9y no

front-proxy-ca Sep 11, 2032 02:07 UTC 9y no

更换K8S证书可用期的更多相关文章

- kubernetes实战(十六):k8s高可用集群平滑升级 v1.11.x 到v1.12.x

1.基本概念 升级之后所有的containers会重启,因为hash值会变. 不可跨版本升级. 2.升级Master节点 当前版本 [root@k8s-master01 ~]# kubeadm ver ...

- .Net Core2.1 秒杀项目一步步实现CI/CD(Centos7.2)系列一:k8s高可用集群搭建总结以及部署API到k8s

前言:本系列博客又更新了,是博主研究很长时间,亲自动手实践过后的心得,k8s集群是购买了5台阿里云服务器部署的,这个集群差不多搞了一周时间,关于k8s的知识点,我也是刚入门,这方面的知识建议参考博客园 ...

- k8s 证书反解

k8s证书反解 1.将k8s配置文件(kubelet.kubeconfig)中client-certificate-data:内容拷贝 2.echo "client-certificate- ...

- python安装二进制k8s高可用 版本1.13.0

一.所有安装包.脚本.脚本说明.下载链接:https://pan.baidu.com/s/1kHaesJJuMQ5cG-O_nvljtg 提取码:kkv6 二.脚本安装说明 1.脚本说明: 本实验为三 ...

- 阿里云搭建k8s高可用集群(1.17.3)

首先准备5台centos7 ecs实例最低要求2c4G 开启SLB(私网) 这里我们采用堆叠拓扑的方式构建高可用集群,因为k8s 集群etcd采用了raft算法保证集群一致性,所以高可用必须保证至少3 ...

- kubeadm实现k8s高可用集群环境部署与配置

高可用架构 k8s集群的高可用实际是k8s各核心组件的高可用,这里使用主备模式,架构如下: 主备模式高可用架构说明: 核心组件 高可用模式 高可用实现方式 apiserver 主备 keepalive ...

- 【葵花宝典】lvs+keepalived部署kubernetes(k8s)高可用集群

一.部署环境 1.1 主机列表 主机名 Centos版本 ip docker version flannel version Keepalived version 主机配置 备注 lvs-keepal ...

- kubespray续签k8s证书

查看证书过期时期 [root@node1 ~]# openssl x509 -in /etc/kubernetes/pki/apiserver.crt -noout -text |grep ' Not ...

- 一、k8s介绍(第一章、k8s高可用集群安装)

作者:北京小远 出处:http://www.cnblogs.com/bj-xy/ 参考课程:Kubernetes全栈架构师(电脑端购买优惠) 文档禁止转载,转载需标明出处,否则保留追究法律责任的权利! ...

- 三、k8s集群可用性验证与调参(第一章、k8s高可用集群安装)

作者:北京小远 出处:http://www.cnblogs.com/bj-xy/ 参考课程:Kubernetes全栈架构师(电脑端购买优惠) 文档禁止转载,转载需标明出处,否则保留追究法律责任的权利! ...

随机推荐

- 六 抽象工厂模式【Abstract Factory Pattern】 来自CBF4LIFE 的设计模式0

好了,我们继续上一节课,上一节讲到女娲造人,人是造出来了,世界时热闹了,可是低头一看,都是清一色的类型,缺少关爱.仇恨.喜怒哀乐等情绪,人类的生命太平淡了,女娲一想,猛然一拍脑袋,Shit!忘记给人类 ...

- 100 个常见错误「GitHub 热点速览 v.22.35」

本周的特推非常得延续上周的特点--会玩,向别人家的女朋友发送早安.这个错误是如何发生的呢?如何有效避免呢?自己用 daily_morning 免部署.定制一个早安小助手给女友吧. 除了生活中的错误,工 ...

- Netty使用手册翻译

前言 痛点 时至今日,我们通常会使用应用程序或第三方库去提供通信功能.比如:我们通常使用HTTP客户端库去Web服务器检索信息;通过web服务调用一个远程程序.然而,一个通用协议或者它的实现往往不能适 ...

- 用bash反弹shell

用bash反弹shell 受害主机:linux系统 攻击机:需要安装netcat(nc) 受害主机执行:ifconfig ## 查看受害主机ip 攻击机执行:nc -lvp 19999 ## 在攻击 ...

- 【Git进阶】基于文件(夹)拆分大PR

背景 前段时间为了迁移一个旧服务到新项目,由此产生了一个巨大的PR,为了方便Code Review,最终基于文件夹,将其拆分成了多个较小的PR:现在这里记录下,后面可能还会需要. 演示 为了方便演示, ...

- salesforce零基础学习(一百一十七)salesforce部署方式及适用场景

本篇参考:https://architect.salesforce.com/decision-guides/migrate-change https://developer.salesforce.co ...

- 走进Redis-扯扯集群

集群 为什么需要切片集群 已经有了管理主从集群的哨兵,为什么还需要推出切片集群呢?我认为有两个比较重要的原因: 当 Redis 上的数据一直累积的话,Redis 占用的内存会越来越大,如果开启了持久化 ...

- day40-网络编程02

Java网络编程02 4.TCP网络通信编程 基本介绍 基于客户端--服务端的网络通信 底层使用的是TCP/IP协议 应用场景举例:客户端发送数据,服务端接收并显示控制台 基于Scoket的TCP编程 ...

- ES 7.13版本设置索引模板和索引生命周期管理

第一步:索引管理中查看都有哪些索引文件,然后添加索引模式(后面的日期用*表示) 第二步:索引生命周期管理 自带的有一个log,就使用这个,不用再新建了,根据需求修改里面的配置就行了 第三步:添加索引模 ...

- Shell脚本中判断字符串是否被包含在内并且使用grep 精确匹配

str1="abcdefgh" str2="def" result=$(echo $str1 | grep "${str2}") if [[ ...