Windows系统调用中API从3环到0环(下)

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html

Windows系统调用中API从3环到0环(下)

如果对API在三环的部分不了解的,可以查看 Windows系统调用中的API三环部分(依据分析重写ReadProcessMemory函数

这篇文章分为上下两篇,其中上篇初步讲解大体轮廓,下篇着重通过实验来探究其内部实现,最终分析两个函数(快速调用与系统中断),来实现通过系统中断直接调用内核函数。

一、INT 0x2E进0环

.text : 77F070C0 // 之前调用该函数时 mov eax, 0x115,向eax传入一个函数号

.text : 77F070C0 lea edx, [esp + arg_4] // 当前参数的指针存储在 edx中

.text : 77F070C4 int 2Eh; // 通过中断门的形式进入到内核中

1)在GDT表中查看0x2eh

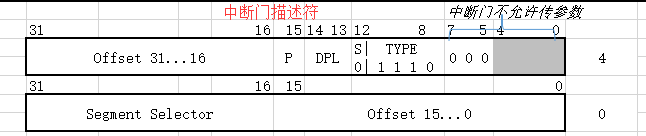

在保护模式的门这一节中,我们了解到当发生中断时,操作系统会查找idt表,根据中断号在idt表中找到中断门描述符,从中断门描述符中读取CS:EIP的信息。

之后,SS EIP 通过搜索GDT表,该表中存放着各个TSS描述符(每个进程一个TSS,内核一个TSS,TSS存放各种寄存器用于任务切换),来查找内核的 SS ESP。

如图:我们通过windbg来查找出该地址 gdt+2e*8

根据中断门描述符属性将 83e8ee00`00082fee 拆分拼接之后可知SS:08 / EIP:83e82fee

2)查看 EIP:83e82fee 这个函数

kd> u 83e82fee

nt!KiSystemService:

83e82fee 6a00 push 0

83e82ff0 55 push ebp

83e82ff1 53 push ebx

83e82ff2 56 push esi

83e82ff3 57 push edi

83e82ff4 0fa0 push fs

83e82ff6 bb30000000 mov ebx,30h

83e82ffb 668ee3 mov fs,bx

该 nt!KiSystemService函数是真正的内核函数,并不是ntdll.dll模块下,其存在于ntoskrnl.exe / ntkrnlpa.exe中(根据分页模式不同选用不同的程序)

二、通过 systenter进入0环

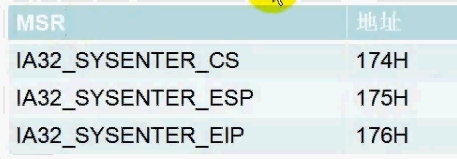

MSR寄存器存着进入内核的 CS、ESP、EIP的寄存器的值,SS=IA32_SYSENTER_CS+8。

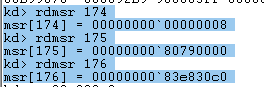

1)windbg查看这个MSR寄存器的值

rdmsr 174 //查看CS

rdmsr 175 //查看ESP

rdmsr 176 //查看EIP

2)查看EIP这个函数

kd> u 83e830c0

nt!KiFastCallEntry:

83e830c0 b923000000 mov ecx,23h

83e830c5 6a30 push 30h

83e830c7 0fa1 pop fs

83e830c9 8ed9 mov ds,cx

83e830cb 8ec1 mov es,cx

83e830cd 648b0d40000000 mov ecx,dword ptr fs:[40h]

83e830d4 8b6104 mov esp,dword ptr [ecx+4]

83e830d7 6a23 push 23h

其是调用nt!KiFastCallEntry这个函数,跟nt!KiSystemService一样,该函数是真正的内核函数。

三、通过中断来重写ReadProcessMemory函数(通过快速调用时的实现可以查看这篇Windows系统调用中的API三环部分(依据分析重写ReadProcessMemory函数))

#include "pch.h"

#include <iostream>

#include <algorithm>

#include <Windows.h>

void ReadMemory(HANDLE hProcess, PVOID pAddr, PVOID pBuffer, DWORD dwSize, DWORD *dwSizeRet)

{ _asm

{ lea eax, [ebp + 0x14]

push eax

push[ebp + 0x14]

push[ebp + 0x10]

push[ebp + 0xc]

push[ebp + ]

mov eax, 0x115

mov edx,esp

int 0x2e

add esp,

}

}

int main()

{

HANDLE hProcess = ;

int t = ;

DWORD pBuffer;

//hProcess = OpenProcess(PROCESS_ALL_ACCESS, 0,a);

ReadMemory((HANDLE)-, (PVOID)&t, &pBuffer, sizeof(int), );

printf("%X\n", pBuffer);

ReadProcessMemory((HANDLE)-, &t, &pBuffer, sizeof(int), );

printf("%X\n", pBuffer); getchar();

return ;

}

Windows系统调用中API从3环到0环(下)的更多相关文章

- Windows系统调用中API的3环部分(依据分析重写ReadProcessMemory函数)

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中API的3环部分 一.R3环API分析的重 ...

- Windows系统调用中API从3环到0环(上)

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中API从3环到0环(上) 如果对API在三 ...

- Windows系统调用中的系统服务表描述符

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中的系统服务表描述符 在前面,我们将解过 ...

- Windows系统调用中的现场保存

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中的现场保存 我们之前介绍过三环进零环的步骤 ...

- Windows系统调用中的系统服务表

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中的系统服务表 如果这部分不理解,可以查看 ...

- Windows Forms和WPF在Net Core 3.0框架下并不会支持跨平台

Windows Forms和WPF在Net Core 3.0框架下并不会支持跨平台 微软将WinForms和WPF带到.NET Core 3.0这一事实,相信大家都有所了解,这是否意味着它在Linux ...

- KiSystemCall64 win10 21h2函数流程分析 3环到0环

0x00基本信息 系统:windows 10 21h2 工具:ida 7.7 , windbg 10 3环写一个win32k 函数 看访问流程 0x01分析 例如:3环函数 FlattenPath(x ...

- windows,cmd中,如何切换到磁盘的根目录下

需求描述: 在windows的cmd中操作,有的时候也会遇到切换了很多的目录,然后需要切换到根目录的情况 操作过程: 1.通过cd \的方式,切换回当前磁盘的根目录下 备注:未切换之前,在Driver ...

- 64位CreateProcess逆向:(二)0环下参数的整合即创建进程的整体流程

转载:https://bbs.pediy.com/thread-207683.htm 点击下面进入总目录: 64位Windows创建64位进程逆向分析(总目录) 在上一篇文章中,我们介绍了Create ...

随机推荐

- jumper-server-资源管理

https://cloud.tencent.com/developer/article/1460469 此链接是百度搜索的 , 比较详细 https://www.cnblogs.com/zsl-fin ...

- Linux服务器端口access改为trunk all

1.确认可用网卡及vlan id eth5可用 vlan25:10.118.25.0/24 2.编辑网卡配置文件 vim /etc/sysconfig/network-scripts/ifcfg-et ...

- java对象排序(Comparable)详细实例

对象实现Comparable接口 public class Field implements Comparable<Field>{ private String name; private ...

- FaceBook快捷登入

关于集成FaceBook快捷登入,我上回做了个最简单的版本,所有Web端通用,在这边共享下,有更好的解决方案的,麻烦评论留个地址,有不妥之处请指正. 首先,我们先加载Facebook的Js windo ...

- gemfire基本使用以及spring-data-gemfire的使用

1.安装程序的使用 locator 启动locator gfsh>start locator --name=locator1 指定端口启动 gfsh>start locator --nam ...

- u盘重装ubuntu16.04过程遇到的问题

该博文主要记录ubuntu16.04重装过程中分区问题 1. /swap交换区,Logical(逻辑分区),swap area; 一般为物理内存的2倍; 例如你电脑的运行内存是4G, 则/swap可以 ...

- Rocksdb基本用法

rocksdb 用法 rocksdb 介绍 RocksDB是使用C++编写的嵌入式kv存储引擎,其键值均允许使用二进制流.由Facebook基于levelDB开发, 提供向后兼容的levelDB AP ...

- Day 18 软件管理3之搭建网络仓库

搭建一个网络仓库 服务端: 10.0.0.200 1.准备软件包( 1.光盘 2.缓存 3.联网下载 4.同步 ) 2.通过p共享软件包存放的目录 3.将光盘中的软件包都拷贝至p的共享目录下 4. ...

- [LeetCode]Power of N

题目:Power of Two Given an integer, write a function to determine if it is a power of two. 题意:判断一个数是否是 ...

- 推荐5款自学手机APP,请低调收藏,让你变得越来越优秀

现在的手机APP真的是太多了,但里面的功能同类性又非常大,很难找到实用并且符合要求的APP.接下来就为小伙伴们推荐5款非常实用的APP软件,保证你会爱不释手,轻松秒变手机达人. 1.清爽视频编辑器 一 ...