ATT&CK 实战 - 红日安全 vulnstack (二) 环境部署(劝退水文)

靶机下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/

靶场简述

红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习、视频教程、博客三位一体学习。本次红队环境主要Access Token利用、WMI利用、域漏洞利用SMB relay,EWS relay,PTT(PTC),MS14-068,GPP,SPN利用、黄金票据/白银票据/Sid History/MOF等攻防技术。

关于靶场统一登录密码:1qaz@WSX

Bypass UAC

Windows系统NTLM获取(理论知识:Windows认证)

Access Token利用(MSSQL利用)

WMI利用

网页代理,二层代理,特殊协议代理(DNS,ICMP)

域内信息收集

域漏洞利用:SMB relay,EWS relay,PTT(PTC),MS14-068,GPP,SPN利用

域凭证收集

后门技术(黄金票据/白银票据/Sid History/MOF)

网络拓补:

DC

IP:10.10.10.10 OS:Windows 2012(64)

应用:AD域

WEB

IP1:10.10.10.80 IP2:192.168.111.80 OS:Windows 2008(64)

应用:Weblogic 10.3.6 MSSQL 2008

PC

IP1:10.10.10.201 IP2:192.168.111.201 OS:Windows 7(32)

应用:

攻击机

IP:192.168.111.1 OS:Windows 10(64)

IP:192.168.111.11 OS:Parrot(64)

攻击流程:web -> PC -> 域控

首先对WEB主机进行网络配置(默认开防火墙)

登录密码:123456@q

但是在红日安全的靶机网站上下载的WEB主机登录时显示密码错误

故直接下载的初始密码未知,需要破解其登录密码,破解经验贴:

https://jingyan.baidu.com/article/6079ad0e97f48828ff86dbe8.html

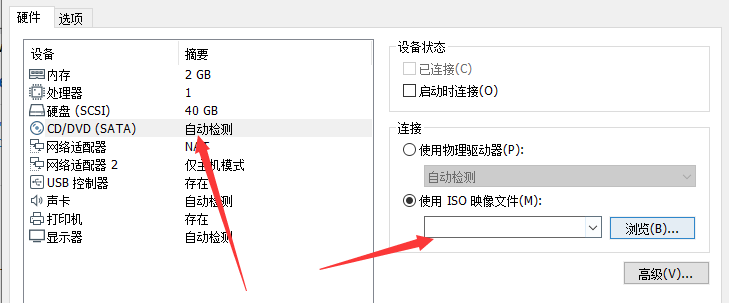

尝试挂载的时候,发现我好像没有iso文件,那怎么挂载:

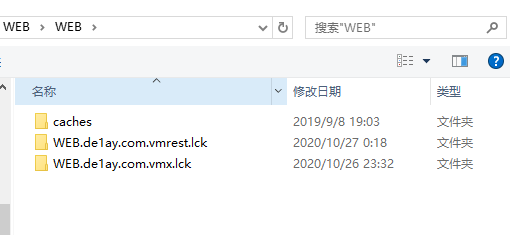

应该是我眼睛的问题,寻找其他的解决办法

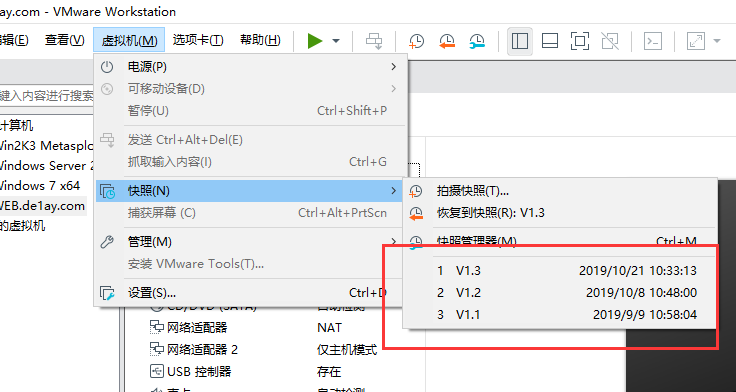

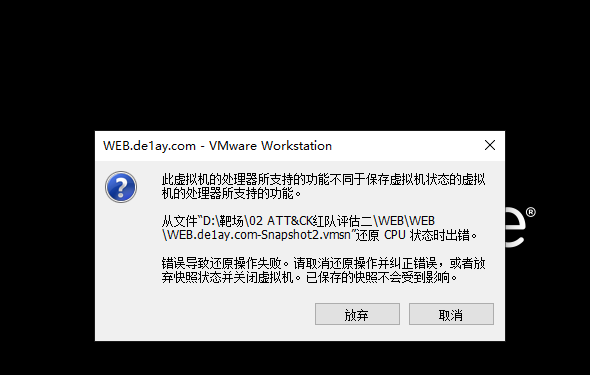

在其他的师傅博客里面,发现存在快照:

恢复至2019/9/9日,尝试使用123456@q密码登录

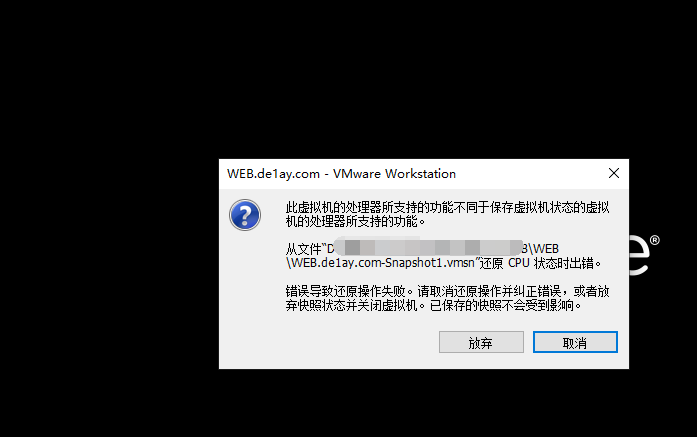

发现恢复快照的时候虚拟机处理器所支持的功能不同于保存虚拟机状态的虚拟机的处理器所支持的功能。

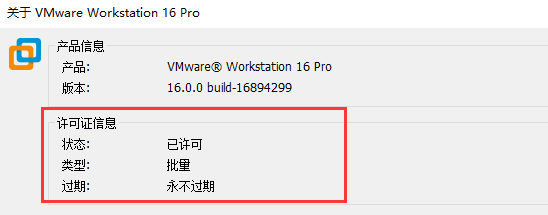

一般这种软件都是向后兼容的,所以可以猜测是我本地VMWare版本太低,呕,赶紧去更新一波

VMware16激活密钥:

ZF3R0-FHED2-M80TY-8QYGC-NPKYF

更新VMware之后快照还是无法恢复

删除文件夹,重新解压之前下载的靶场压缩包

尝试之后还是无法恢复快照

再尝试了一天时间之后,直接劝退,直接从vulnstack3开始趴

如果有部署成功的师傅欢迎交流呜呜呜

参考链接:

ATT&CK 实战 - 红日安全 vulnstack (二) 环境部署(劝退水文)的更多相关文章

- ATT&CK 实战 - 红日安全 vulnstack (一) 环境部署

靶场描述: 红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习.视频教程.博客三位一体学习.另外本次实战完全模拟ATT&CK攻击链路进行搭建,开成完整闭环.后续也会搭建真实APT实 ...

- ATT&CK 实战 - 红日安全 vulnstack (一) 靶机渗透

关于部署:https://www.cnblogs.com/Cl0ud/p/13688649.html PS:好菜,后来发现内网主机还是PING不通VM1,索性三台主机全部配成NAT模式,按照WEB靶机 ...

- 【红日安全-VulnStack】ATT&CK实战系列——红队实战(二)

一.环境搭建 1.1 靶场下载 靶场下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/ 靶机通用密码: 1qaz@WSX 1.2 环境配置 ...

- ATT&CK实战系列 红队实战(一)————环境搭建

首先感谢红日安全团队分享的靶机实战环境.红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习.视频教程.博客三位一体学习. 靶机下载地址:http://vulnstack.qiyuanxue ...

- ATT&CK实战系列——红队实战(二)

一.环境搭建 靶场下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/ DC IP:10.10.10.10OS:Windows 2012应用:A ...

- ATT&CK实战系列——红队实战(一)

一.环境搭建 1.环境搭建测试 最近想要开始学习内网渗透,搜集了一些教程,准备先实验一个vulnstack靶机,熟悉一下内网渗透操作再学习基础知识. 靶场下载地址:http://vulnstack.q ...

- Mybatis-Plus 实战完整学习笔记(二)------环境搭建

第二章 使用实例 1.搭建测试数据库 -- 创建库 CREATE DATABASE mp; -- 使用库 USE mp; -- 创建表 CREATE TABLE tbl_employee( ...

- 内网横向渗透 之 ATT&CK系列一 之 信息收集

前言 靶机下载地址:ATT&CK 拓扑图: 通过模拟真实环境搭建的漏洞靶场,完全模拟ATK&CK攻击链路进行搭建,形成完整个闭环.虚拟机默认密码为hongrisec@2019. 环境搭 ...

- maven实战(01)_搭建开发环境

一 下载maven 在maven官网上可下载maven:http://maven.apache.org/download.cgi 下载好后,解压.我的解压到了:D:\maven\apache-mave ...

随机推荐

- 内网渗透 day10-msfvenom免杀

免杀2-msf免杀 目录 1. 生成shellcode 2. 生成python脚本 3. 自编码免杀 4. 自捆绑免杀(模版注入) 5. 自编码+自捆绑免杀 6. msf多重免杀 7. evasion ...

- Spider_基础总结6--动态网页抓取--selenium

# 有些网站使用 '检查元素'也不能够好使,它们会对地址进行加密,此时使用Selenium 调用浏览器渲染引擎可以模拟用户的操作,完成抓取: # 注:selenium既可以抓取静态网页也可以抓取动态网 ...

- mdp文件-Chapter3-NPT.mdp

mdp系列的第三篇,对NPT模拟中的mdp文件做一简单介绍. 先上代码 1 title = OPLS Lysozyme NPT equilibration 2 define = -DPOSRES ; ...

- 实验3ss

1.实验任务1 #include <math.h> #include <stdio.h> int main() { float a,b,c,x1,x2; float delta ...

- 【webSocket】实现原理

服务端文件: import base64 import hashlib import socket # 将请求头格式化成字典 def get_headers(data): ""&q ...

- yum安装Ceph指定Jewel版本

前言 通过yum安装指定的rpm包,这个一般是 yum --showduplicates list ceph | expand ,然后去通过yum安装指定的版本即可,这个在hammer下是没有问题的, ...

- Spring Cloud Netflix Eureka(注册中心)

Eureka简介 Eureka是Netflix开发的一个Service Discovery组件,spring cloud将其整合用来做服务注册中心,Eureka包括两部分Eureka Server 和 ...

- SixLabors.ImageSharp 实践小结

前言 之前写过一篇 Linux/Docker 中使用 System.Drawing.Common 踩坑小计, 当时主要是有一块图像处理的需要从 .net framework 迁移到 .net core ...

- python-基础入门-1

Python的打印为 print,等价于c语言的printf 1 print "hello again" 就能打印出hello again,简简单单,就这么一句. 我用的vsc ...

- 使用Folx下载热门电影居然这么简单

在闲暇的时候,很多人会选择观看电影.电视剧来打发时间.对于一些热门的资源,可以通过网页搜索的方式,找到很多与之相对应的种子资源. 但有时候,一些不那么热门的资源就要花费较多时间搜索.有了Folx bt ...