诸神之眼 - Nmap 教程

*注: www.heihei.work 为本人测试网站,可由 官方测试网站 scanme.nmap.org代替。

NO.1

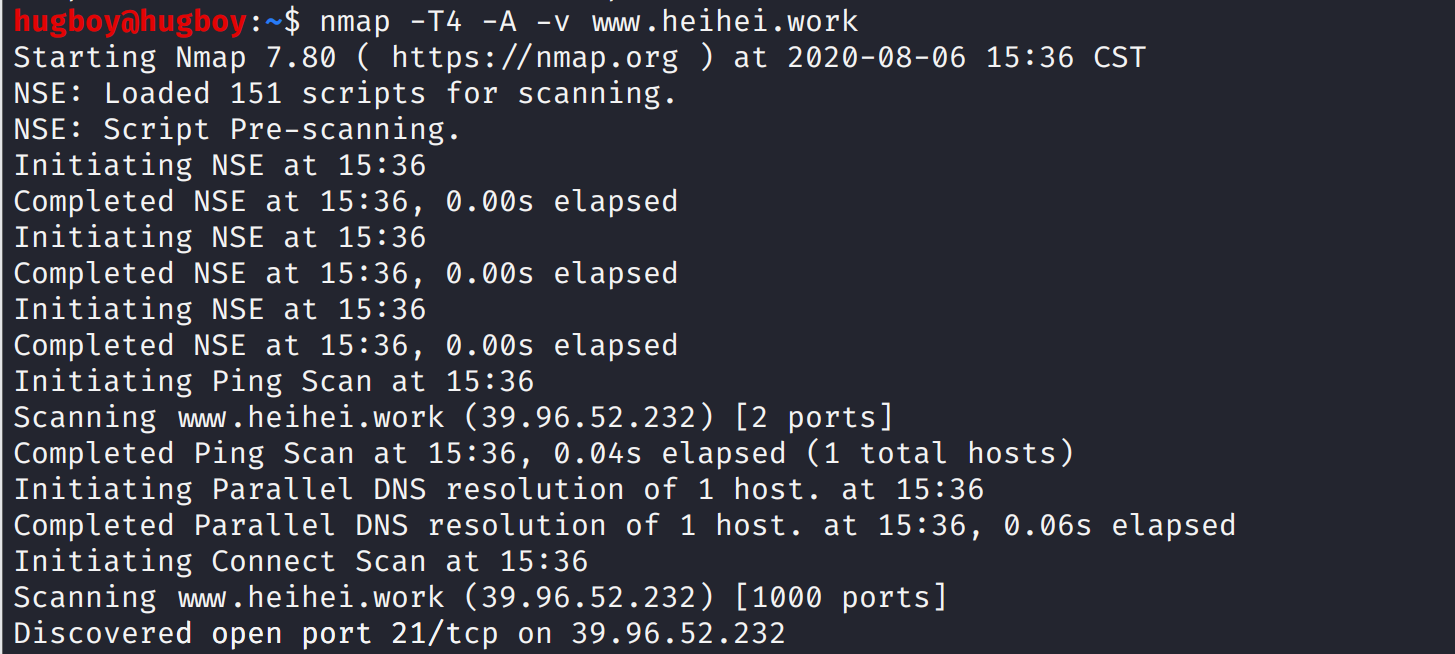

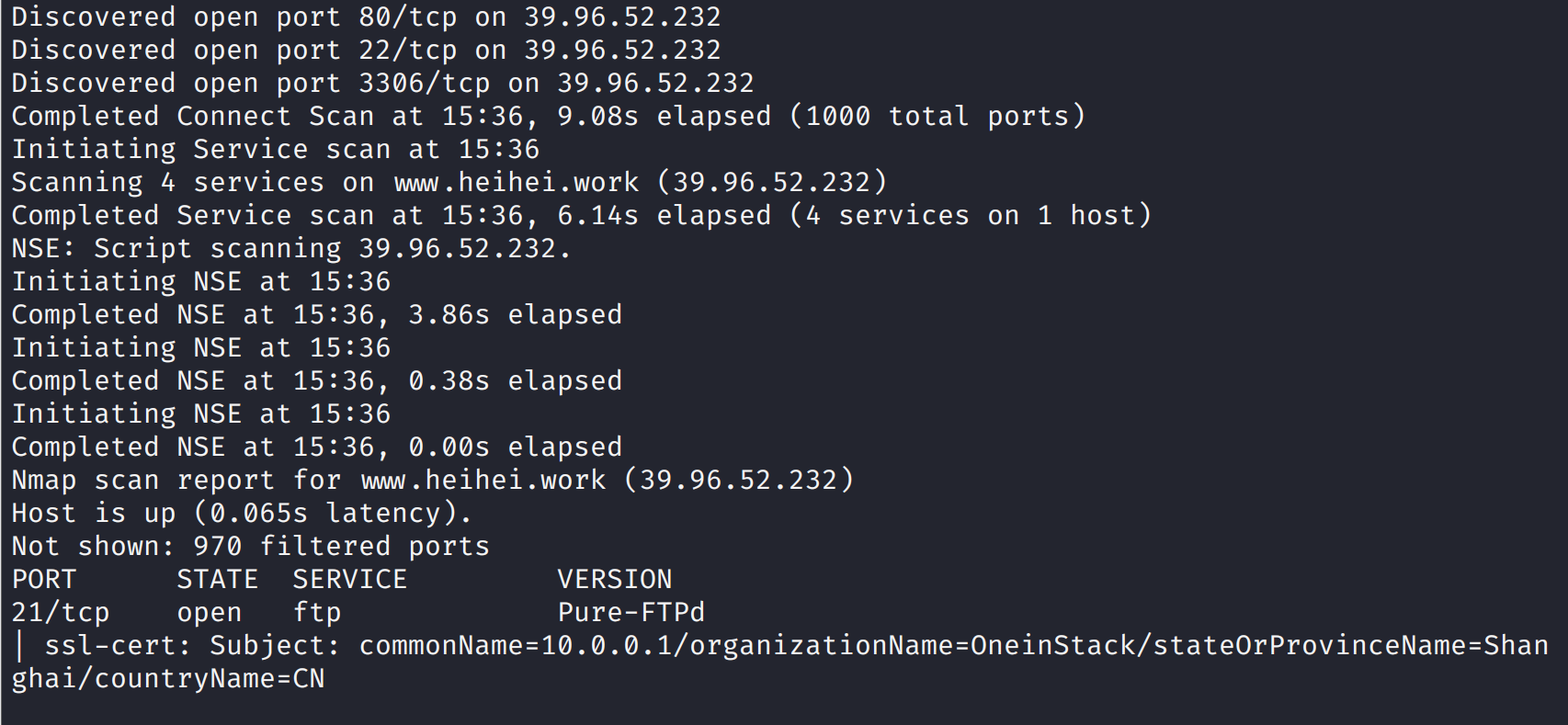

1.扫描端口开放的服务

nmap -T4 -A -v www.heiehi.work

或

nmap -Pn www.heihei.work (防止触发防火墙)

2.端口状态

-Open 开放

-Closed 关闭

-Filterd 过滤

-Opend/UnFilterd 开放或未过滤

-Closed/Filterd 关闭或过滤

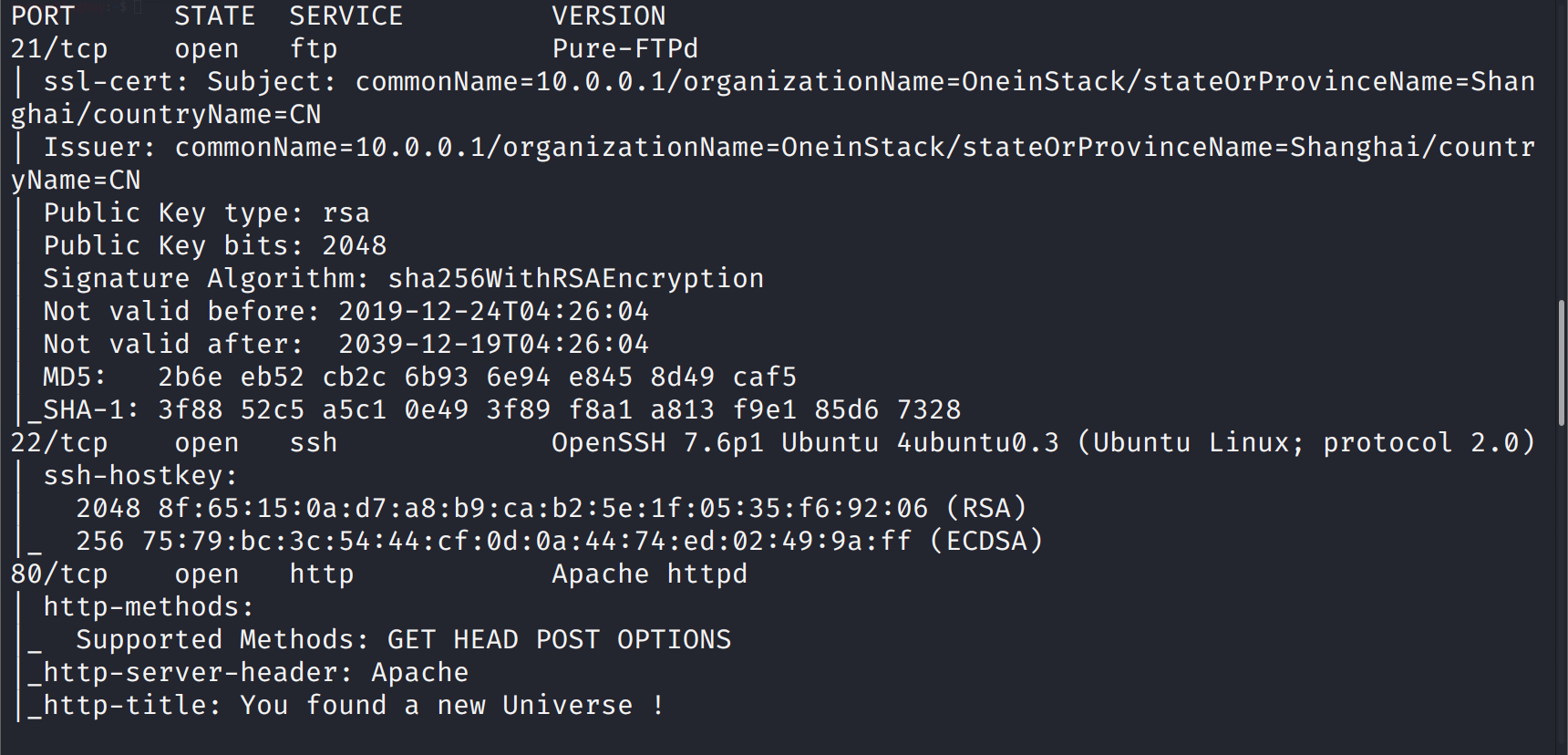

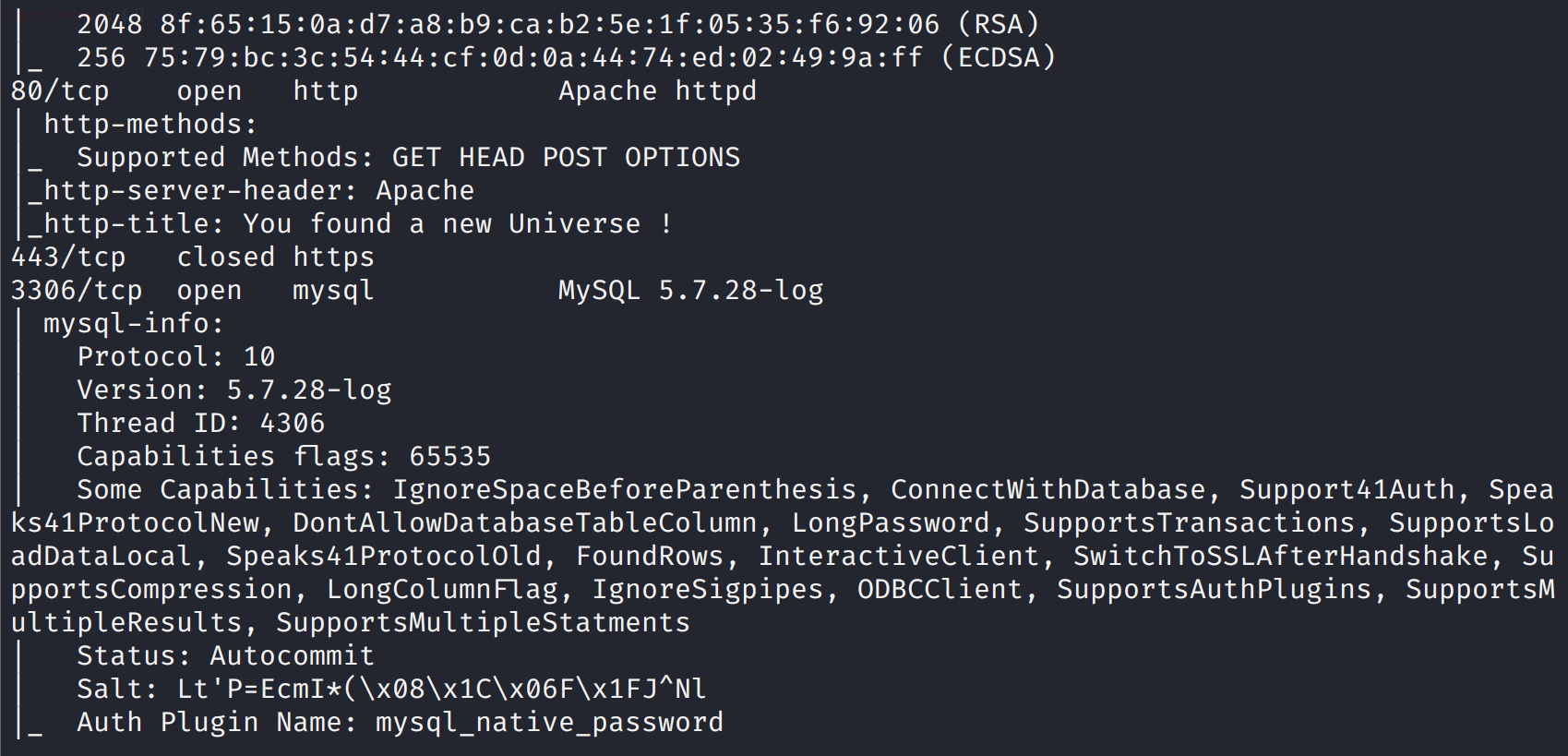

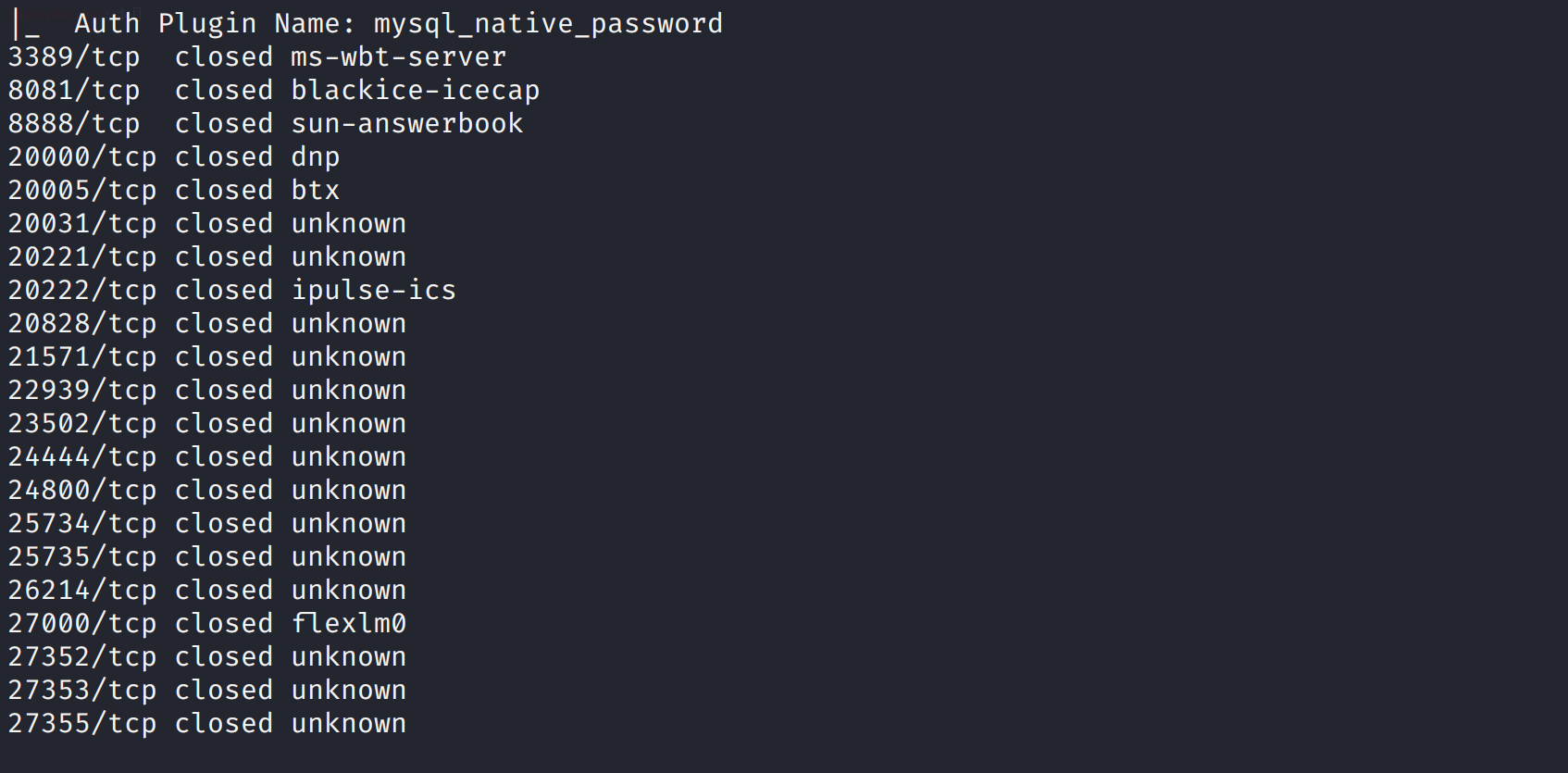

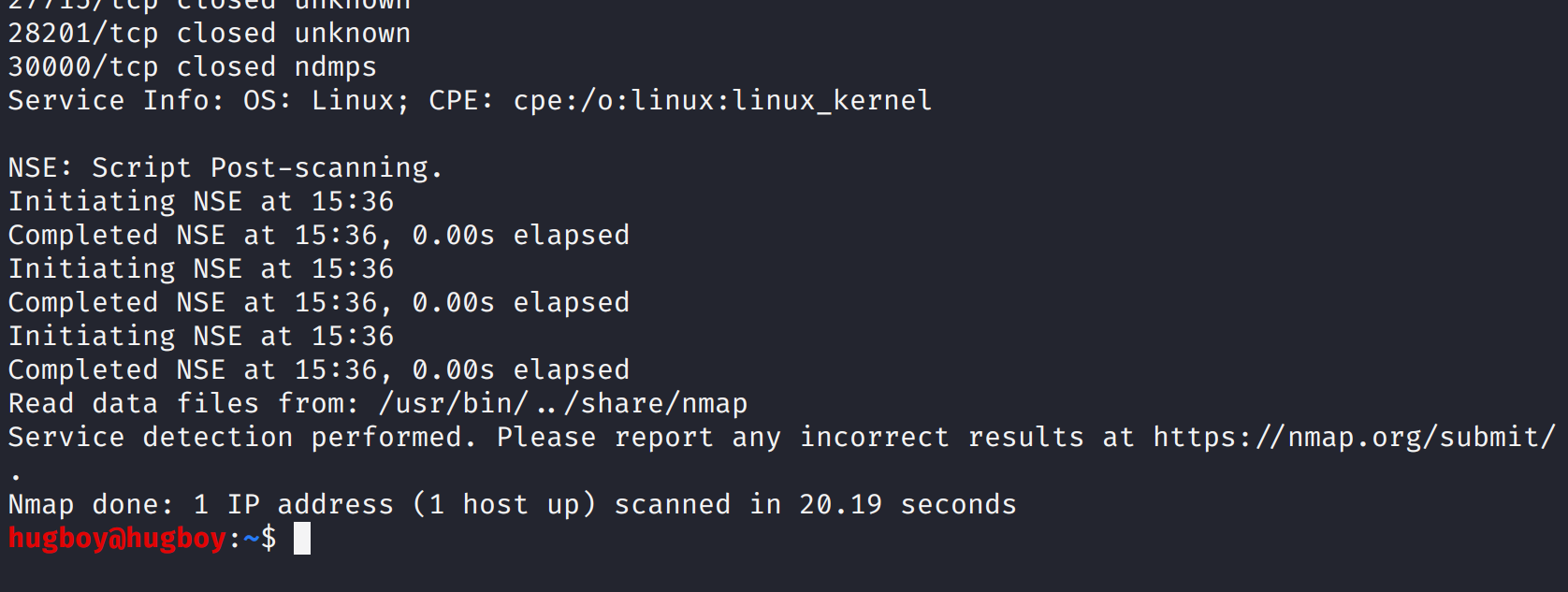

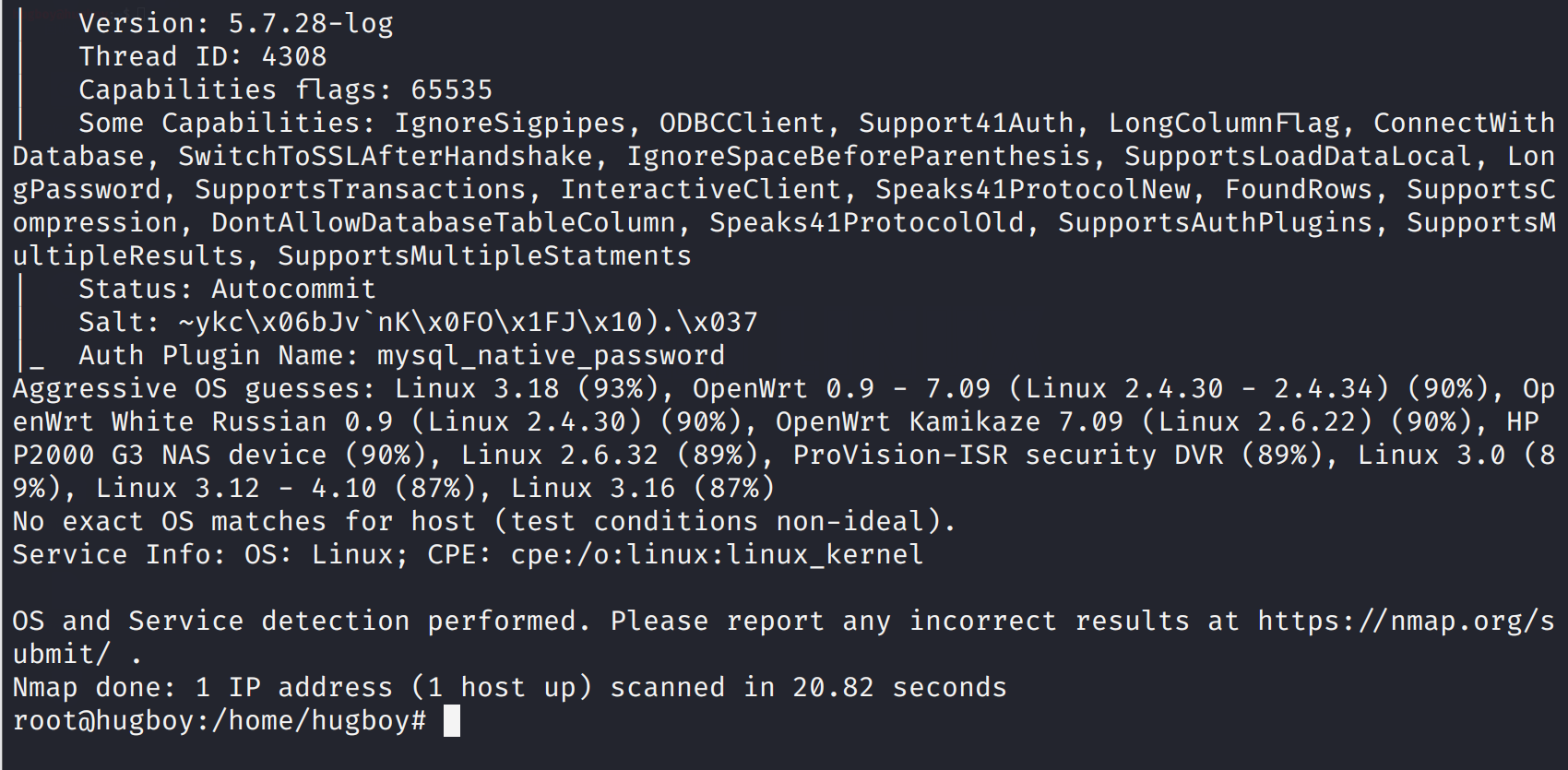

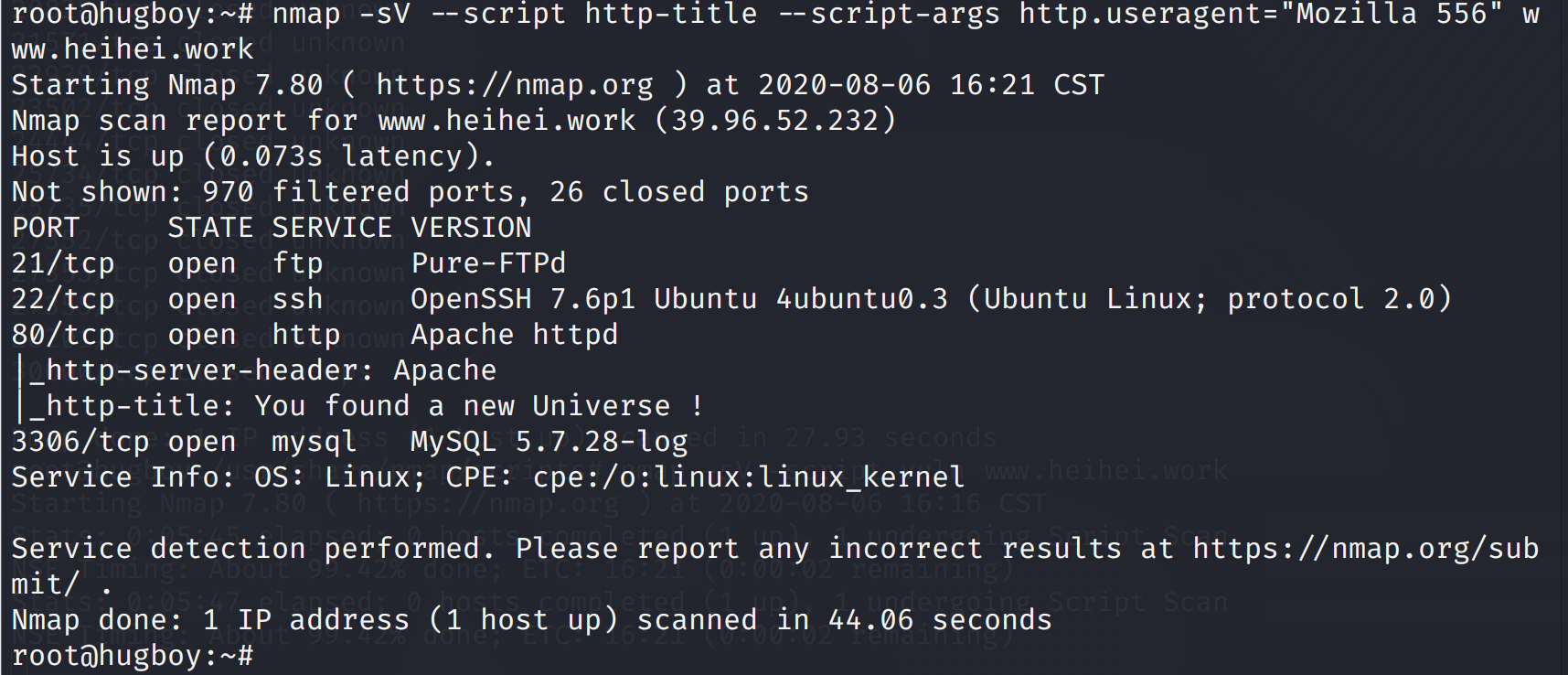

3.Nmap识别服务指纹(server Version)

=nmap -sV www.heihei.work

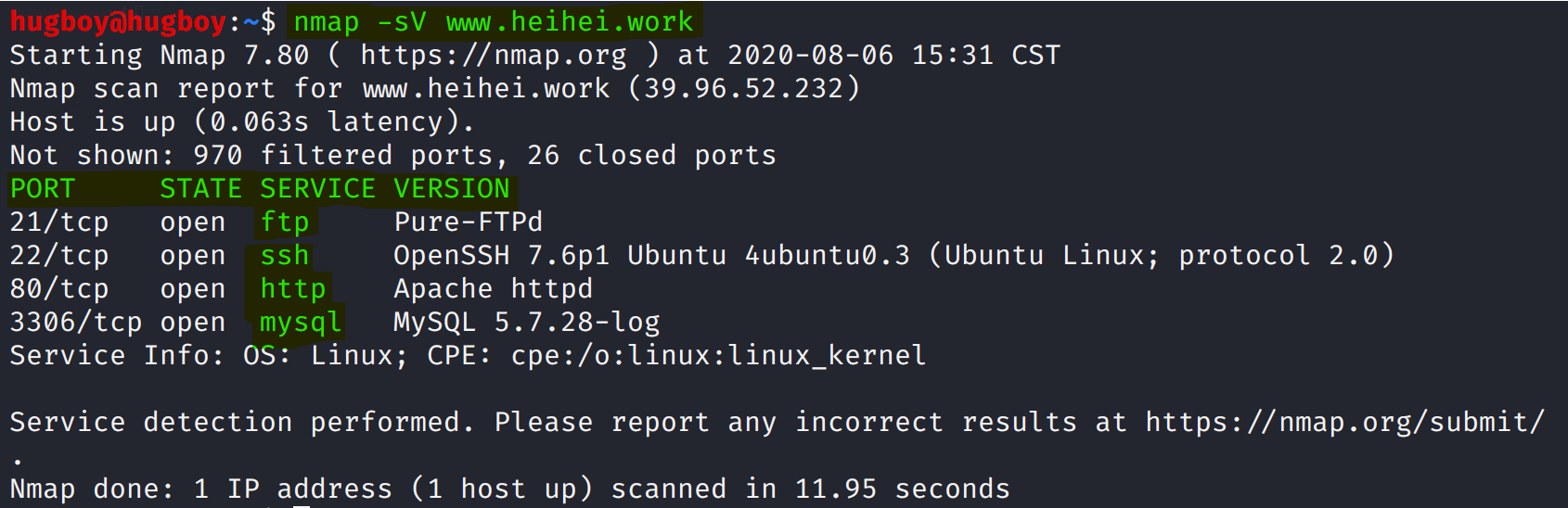

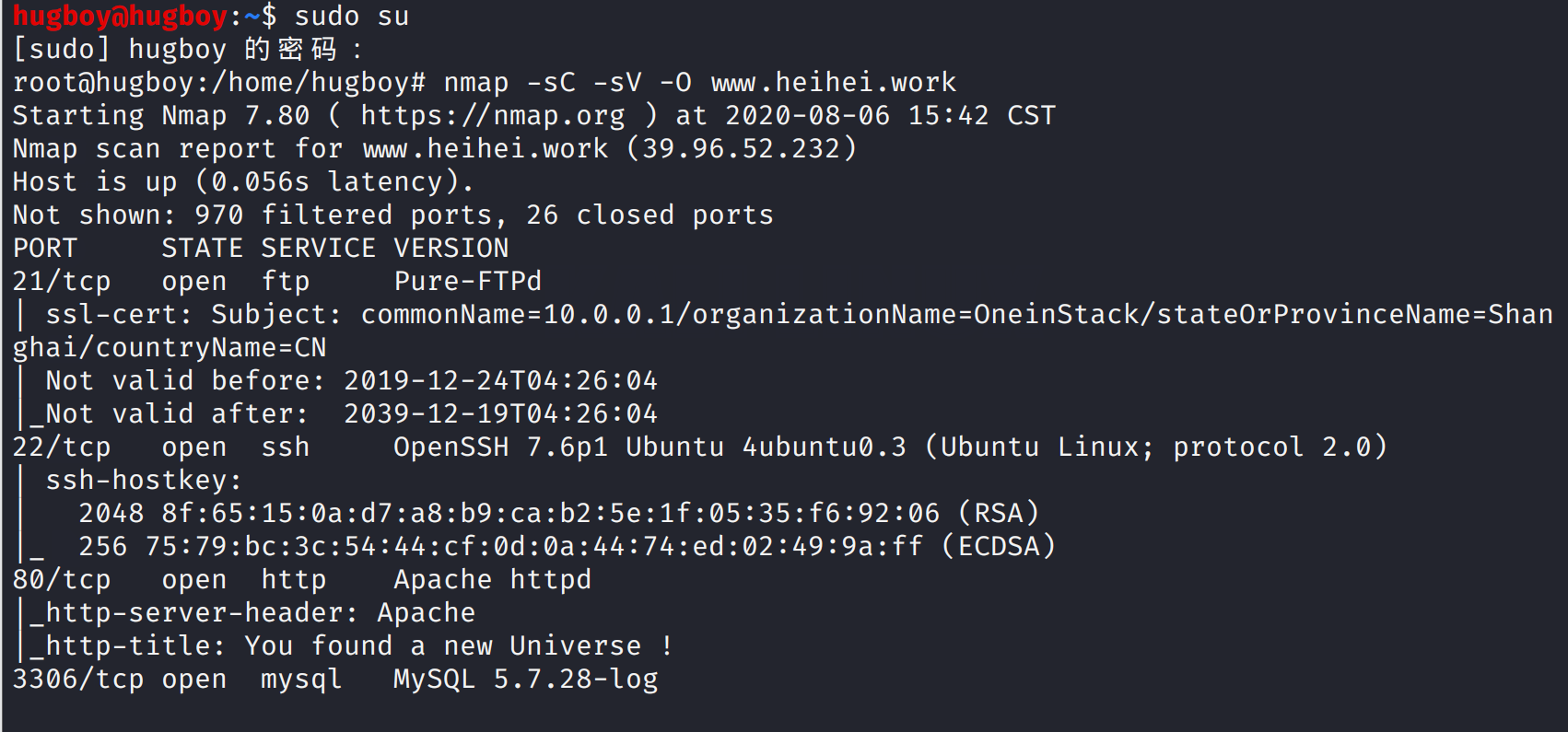

4.侵略性探测

=nmap -T4 -A -v www.heihei.work

》》》效果同第一个

=nmap -sC -sV -O www.heihei.work

-sV版本

-sC使用默认脚本

-O操作系统

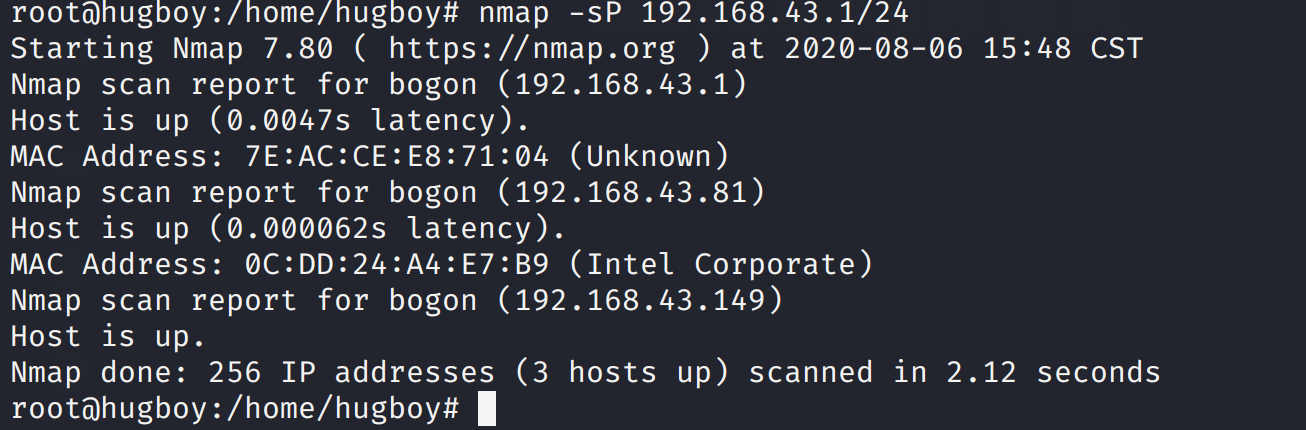

5.存活主机发现

=ping www.heihei.work

-单个。手动太累。。。

=nmap -sP 192.168.1.1/24

-即nmap -sP CIDR

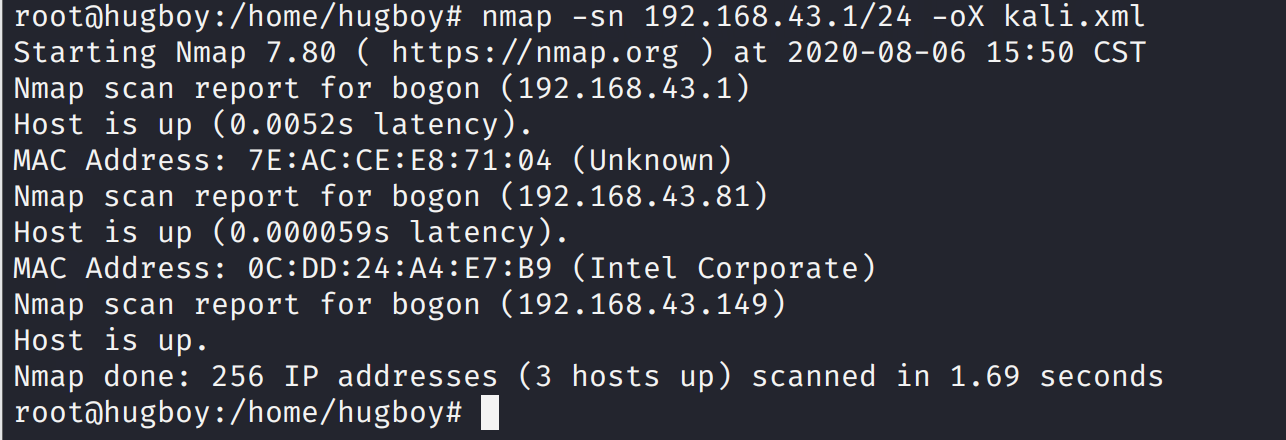

=nmap -sn 192.168.43.1/24

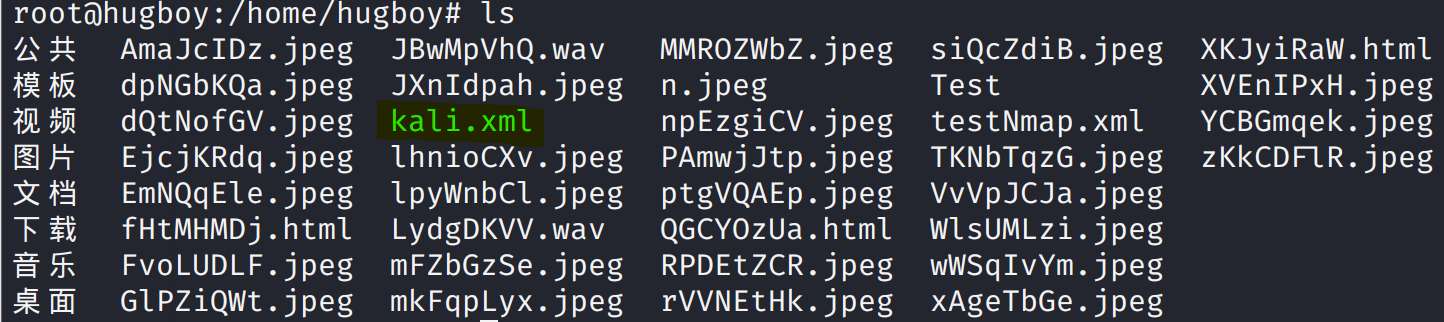

=nmap -sn 192.168.43.1/24 -oX test.xml

-扫描结果保存到 当前目录 下的 text.xml

6.精准探测(技巧)

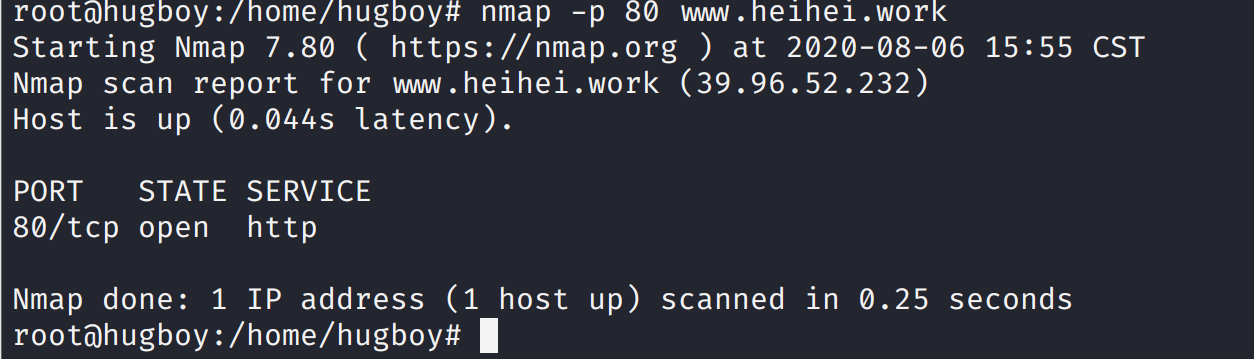

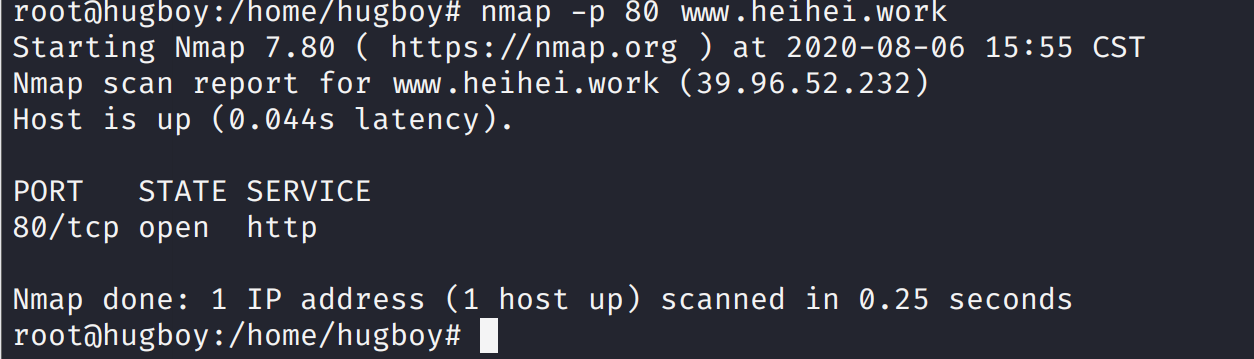

=nmap -p 80 www.heihei.work

-80端口

=nmap -p80 ,21 www.heihei.work

-探测多个

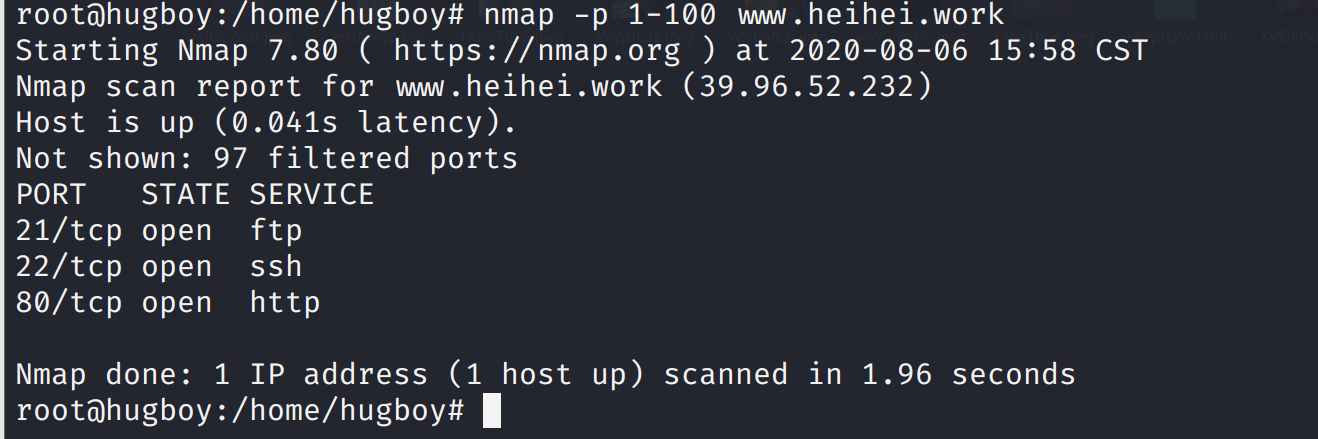

=nmap -p1-100 www.heihei.work / nmap -p [1-100] www.heihei.work (大范围)

-探测一定范围

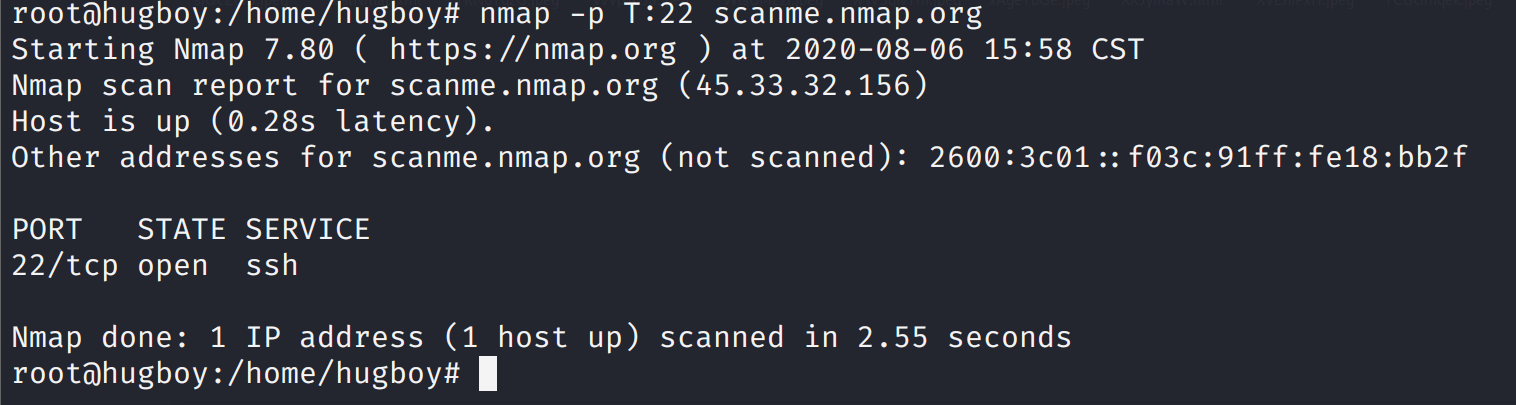

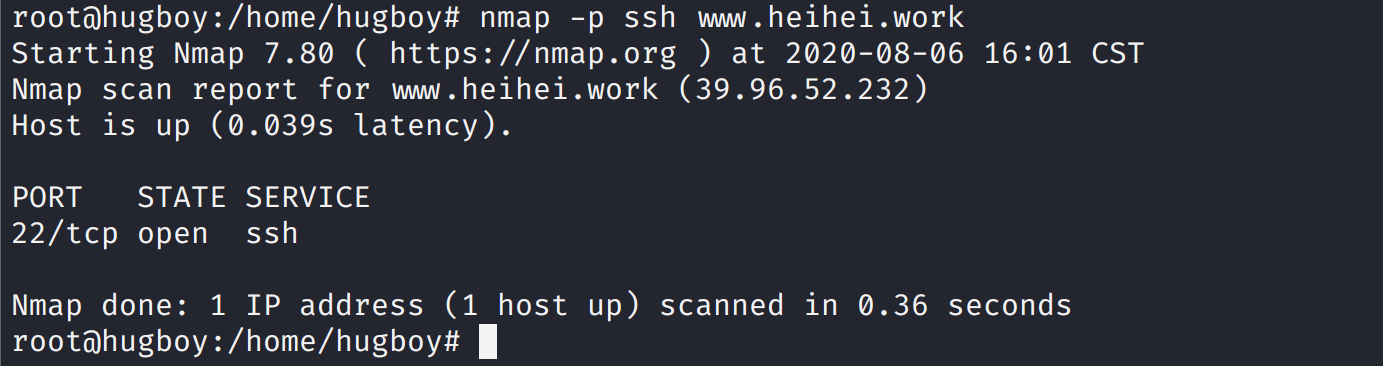

=nmap -p T:22 scanme.nmap.org

-指定协议探测端口

=nmap -p ssh scanme.nmap.org

=nmap -p s* scanme.nmap.org / nmap -p *s scanme.nmap.org

-以s开头(ssh)/结尾的服务(netbios-ns、micfosoft-ds等)

7.Nmap NSE 脚本

可以设定扫描策略

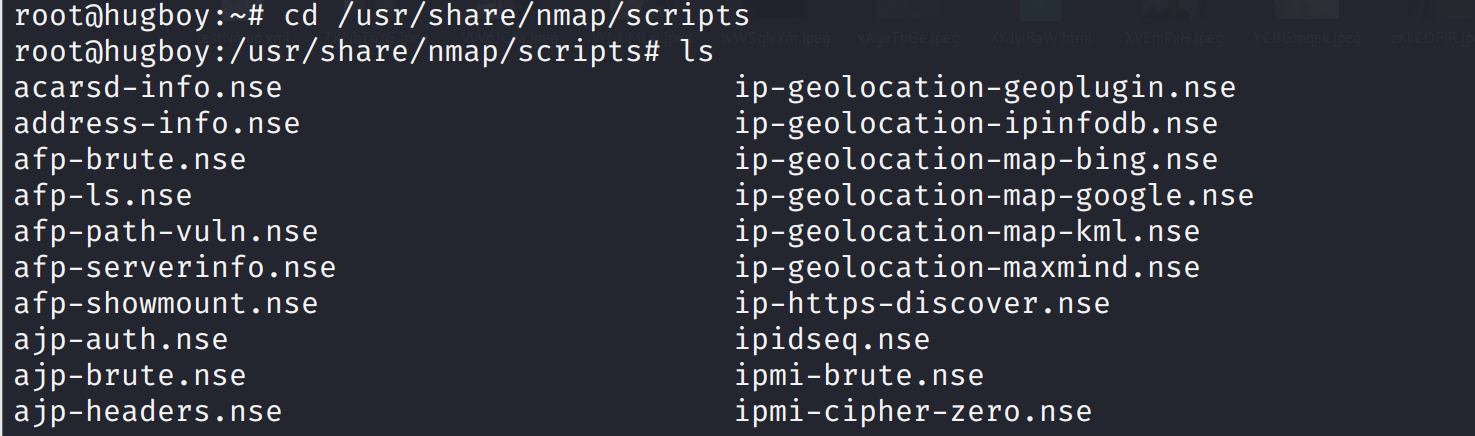

-内置脚本位置

软件Nmap/script 或 KaliLinux /usr/share/nmap/script/

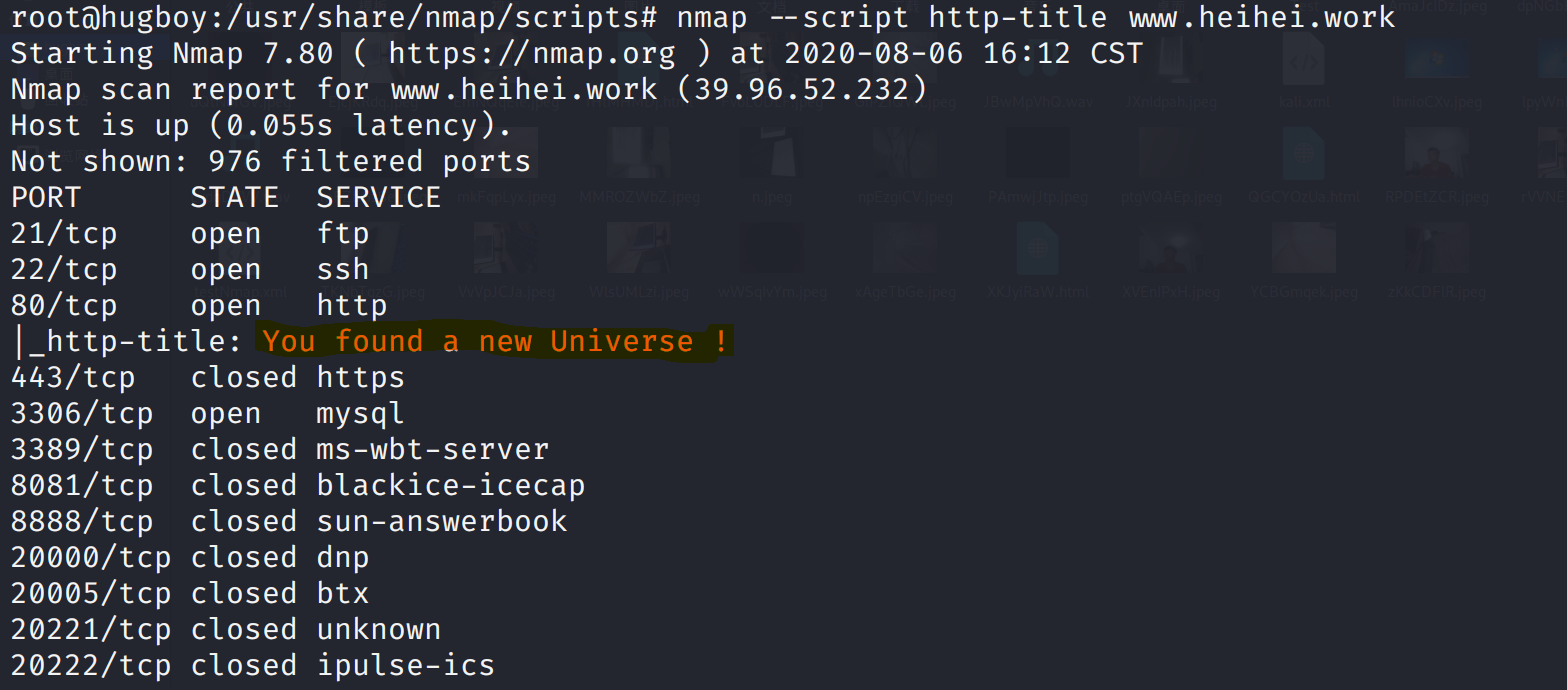

=nmap --script http-title www.heihei.work

-探测Web服务的title信息(网站标题)

=nmap --script http-headers www.heihei.work

-探测http的http头

先看一下我们的网站首页标题

结果一致

耗时较长。。。

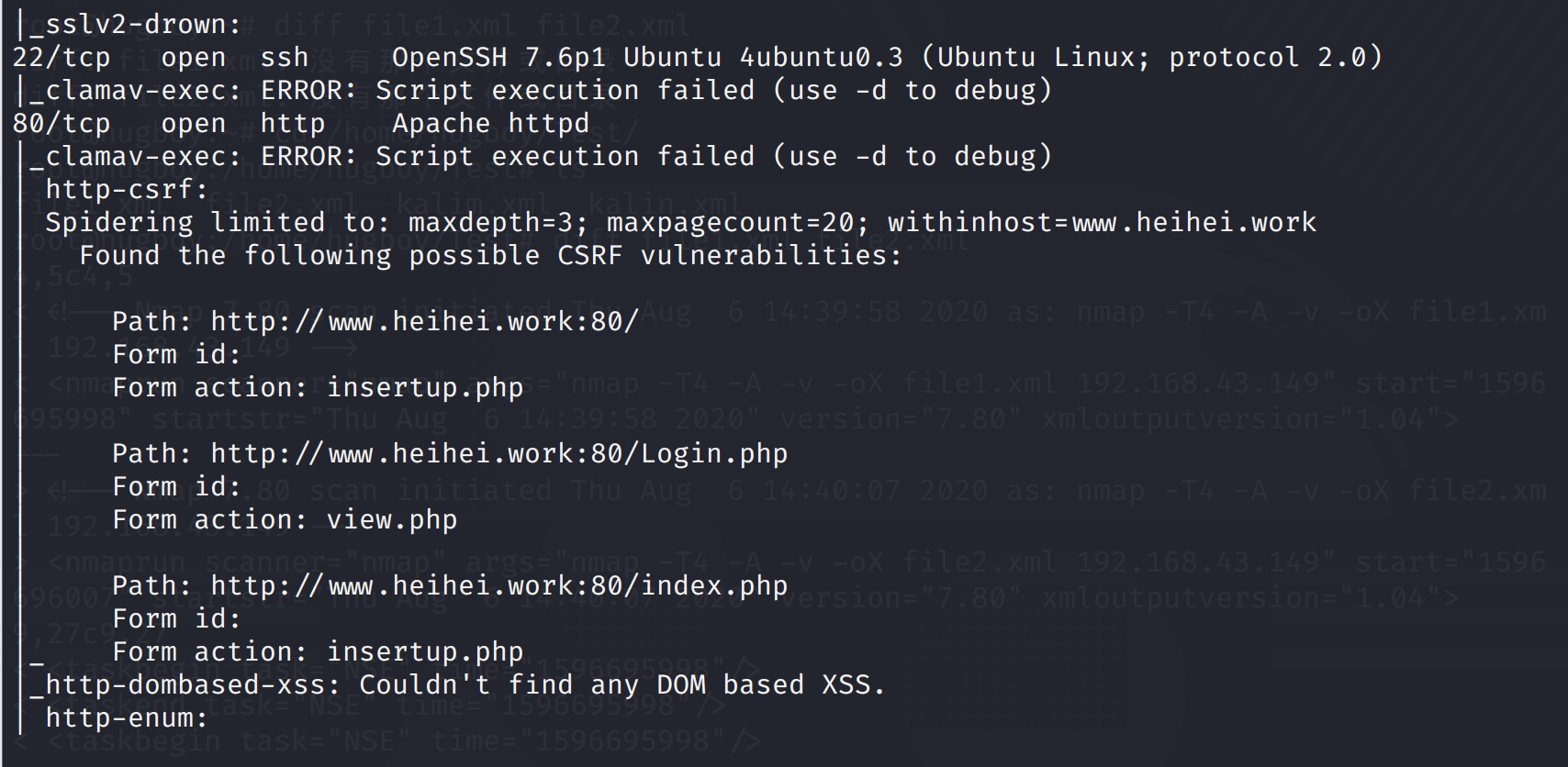

8.Nmap NSE 探测目标漏洞弱点

=nmap -sV --script vuln www.heihei.work

-列出可能存在注入漏洞的网址

-可以xss攻击的网址

-可利用的攻击方式

-开放的端口可利用的漏洞

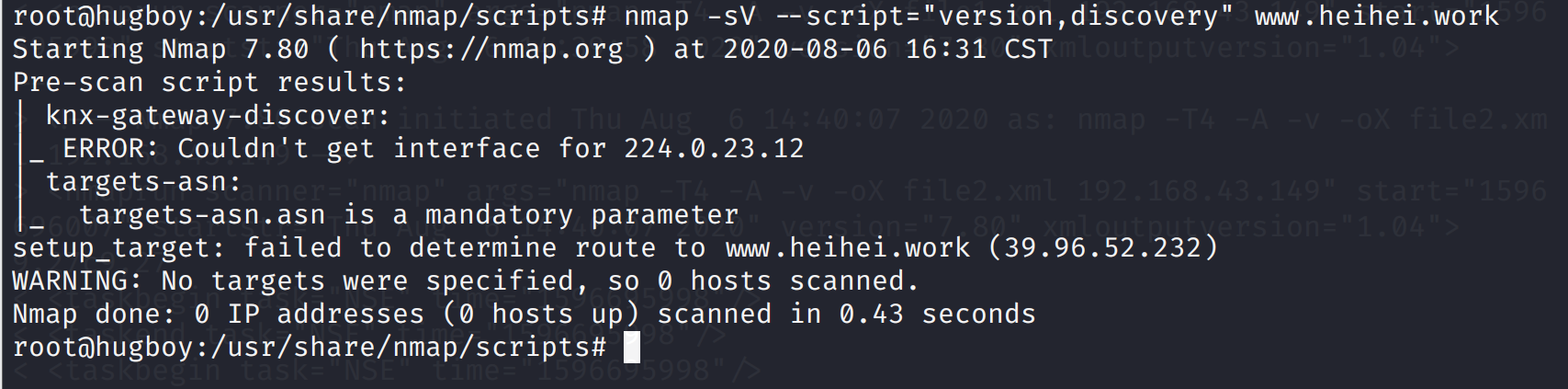

9.NSE 分类展示详细信息

=nmap -sV --script="version,discovery" www.heihei.work

-网关、网卡、IP

-端口、开放的服务、环境版本

-网页信息

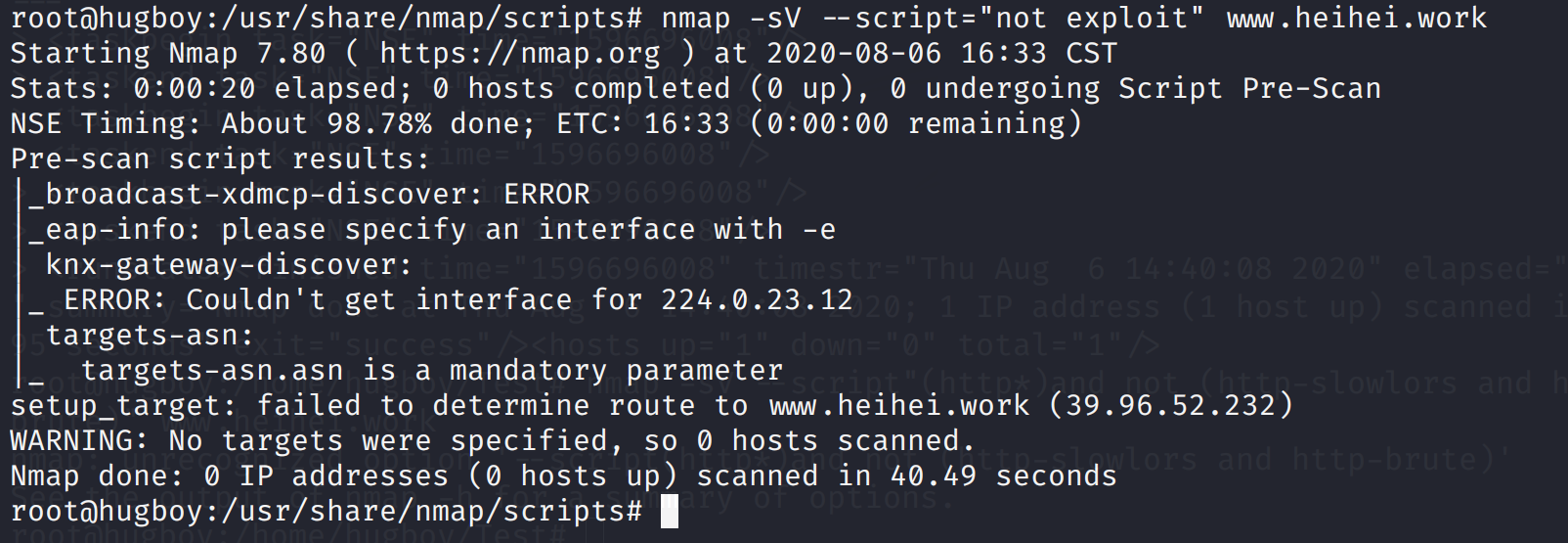

=nmap -sV --script="not exploit" www.heiehi.work

-移除一些分类(exploit)

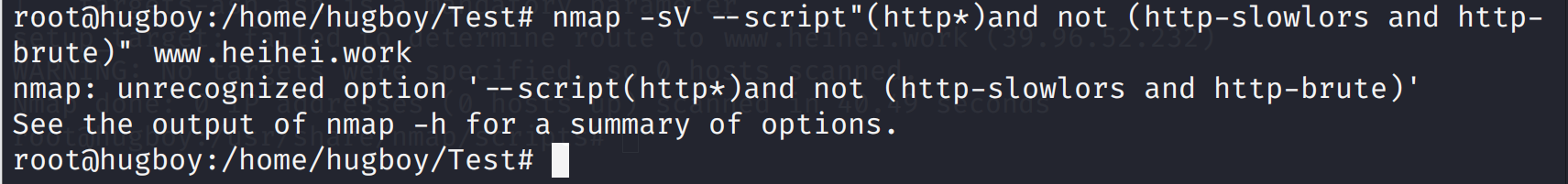

=nmap -sV --script"(http*) and not(http-slowlors and http-brute)" www.heihei.work

-使用所有http脚本,除暴力破解和dos攻击之外(http-brut、http-slowlors)

10.NSE 调试功能

=nmap -sV --script exploit -d 3 --script-trace www.heihei.work

-d (debug 强度范围0~9)

-查看扫描过程遇到的错误

内容很多,不太友好

11.NSE 参数

=nmap -sV --script http-title --script-args http.useragent="Mozilla 999" www.heihei.work

-伪装浏览器版本

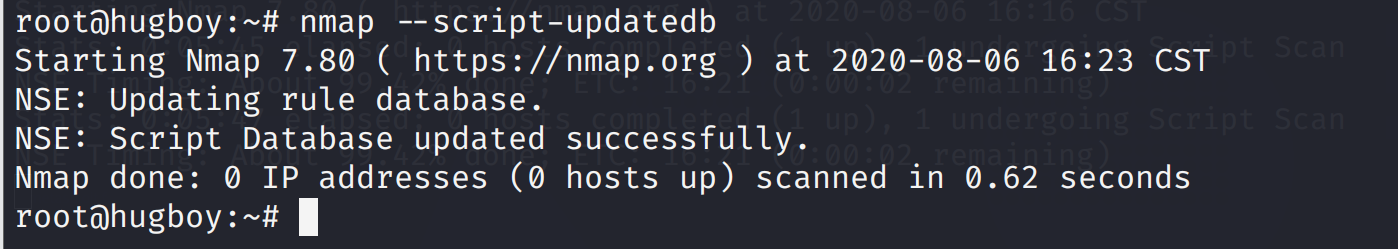

12.通用

=nmap --script-updatedb

-更新脚本数据库

=脚本用法介绍

-官网:www.nmap.org/nsedoc

NO.2

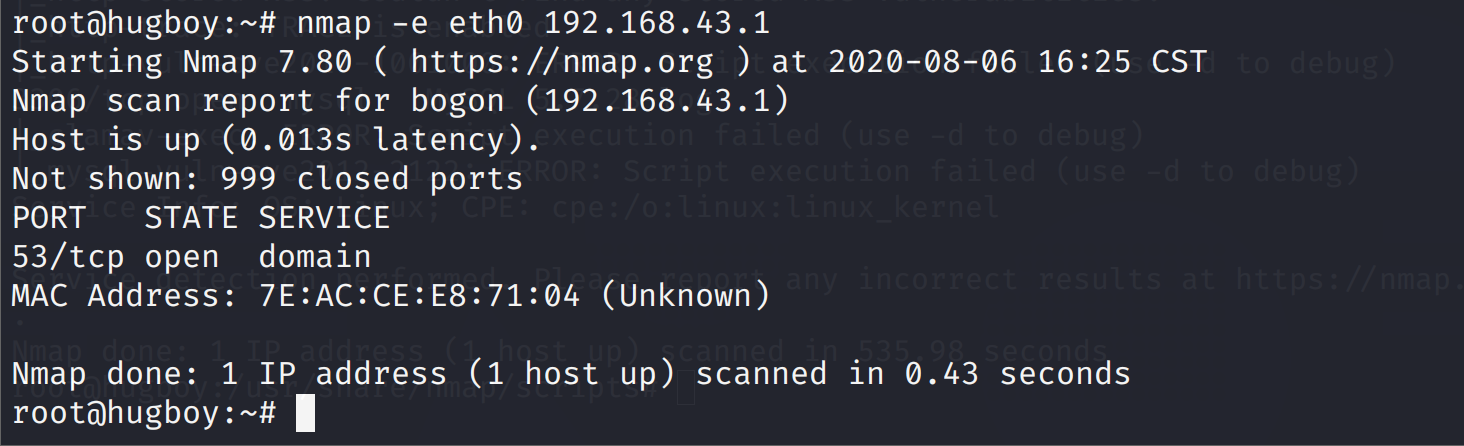

1.对特定网卡进行探测

=nmap -e eth0 192.168.43.81

-用于电脑有多张网卡、处于多个网络的场景

-e 切换网卡

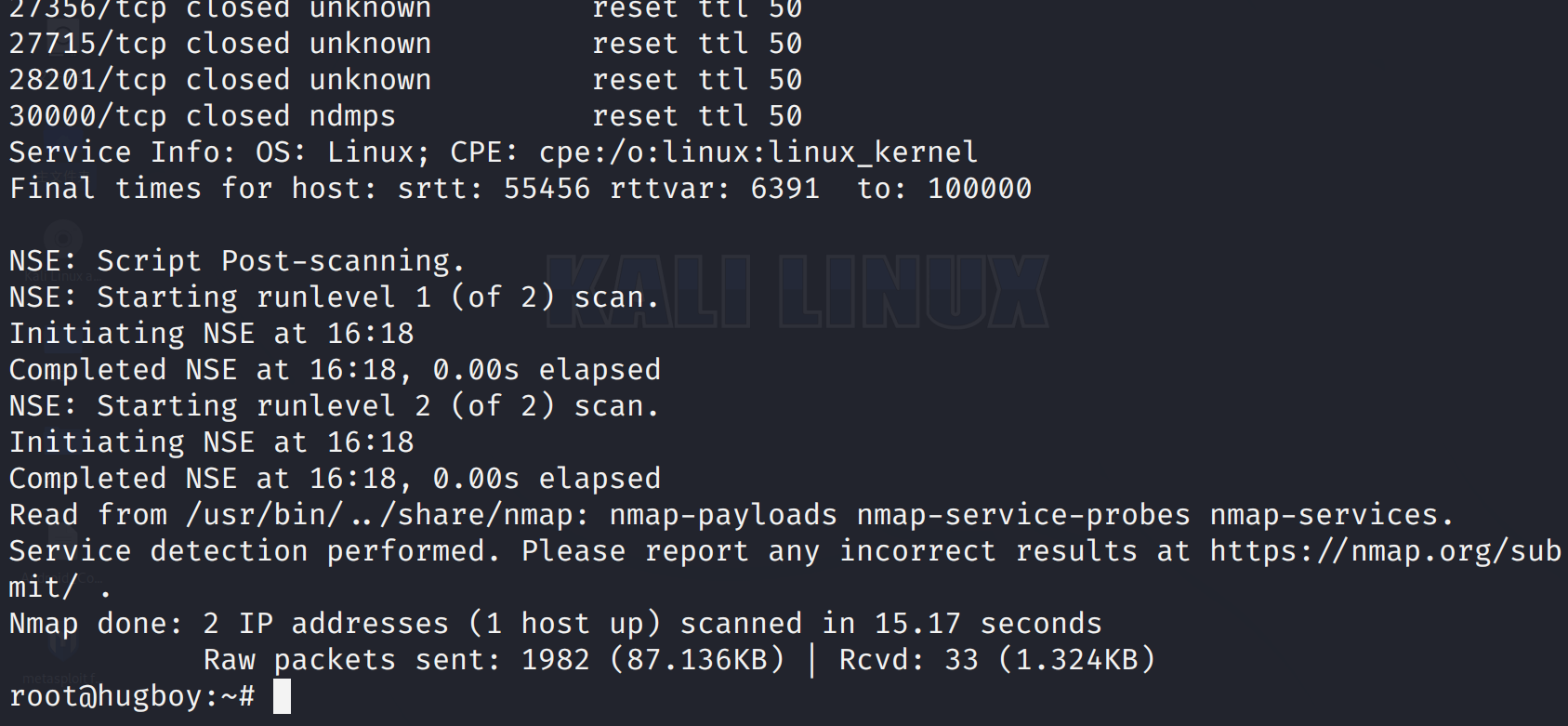

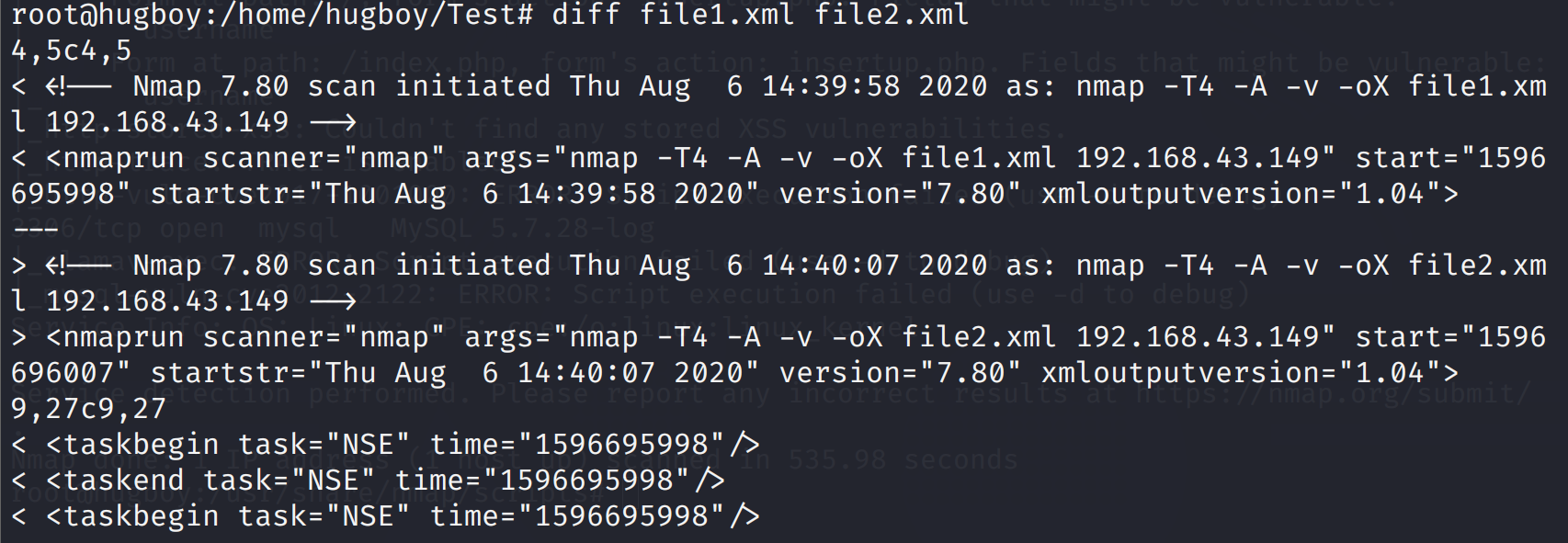

2.Nmap扩展工具之diff(windows中叫ndiff)

用于比较两次探测结果的差别,达到监控网络的目的。

=nmap -T4 -A -v 192.168.43.81 -oX file1.xml

-保存在 file1.xml

=nmap -T4 -A -v 192.168.43.81 -oX file2.xml

-保存在file2.xml

=diff file1.xml file2.xml

-对比结果

-时间

-端口状态、服务等

Nmap 的可视化版本 Zenmap

傻瓜式操作哈哈哈

。。。

诸神之眼 - Nmap 教程的更多相关文章

- 诸神之眼-Nmap 教程 2

|>>>简版先附上<<<| Nmap基础学习 语法 nmap + [空格] + <选项|多选项|协议> + [空格]+ <目标> 如 nma ...

- nmap教程(下)

九.脚本引擎 脚本文件存放在/usr/share/nmap/scripts目录下 SCRIPT SCAN: -sC: equivalent to --script=default #启用默认类脚本 - ...

- nmap教程(上)

一.nmap的主要功能 1.端口扫描 2.主机探测:查找目标网络的在线主机 3.服务/版本检测:发现开放端口后,进一步检测目标主机的检测服务协议.应用程序名称.版本号等信息 4.操作系统检测 5.网络 ...

- ubuntu下程序员常用命令大全

一.ubuntu下用命令查询系统版本 1.在终端中执行下列指令: cat /etc/issue 该命令可查看当前正在运行的ubuntu的版本号. 效果如图: 2.使用 lsb_release 命令也可 ...

- snmp默认团体名/弱口令漏洞及安全加固

0x00基础知识 简单网络管理协议(SNMP)被广泛用于计算机操作系统设备.网络设备等领域监测连接到网络上的设备是否有任何引起管理上关注的情况.在运行SNMP服务的设备上,若管理员配置不当运行默认团体 ...

- 渗透测试工具Nmap从初级到高级使用教程

本文由阿德马翻译自国外网站,请尊重劳动成果,转载请注明出处,谢谢 Nmap是一款网络扫描和主机检测的非常有用的工具.Nmap是不局限于仅仅收集信息和枚举,同时可以用来作为一个漏洞探测器或安全扫描器.它 ...

- Nessus漏洞扫描教程之使用Nmap工具扫描识别指纹

Nessus漏洞扫描教程之使用Nmap工具扫描识别指纹 Nmap工具的准备工作 当用户对Nessus工具有清晰的认识后,即可使用该工具实施扫描.但是,在扫描之前需要做一些准备工作,如探测网络中活动的主 ...

- Nmap扫描教程之基础扫描详解

Nmap扫描教程之基础扫描详解 Nmap扫描基础扫描 当用户对Nmap工具了解后,即可使用该工具实施扫描.通过上一章的介绍,用户可知Nmap工具可以分别对主机.端口.版本.操作系统等实施扫描.但是,在 ...

- Nmap扫描教程之网络基础服务DHCP服务类

Nmap扫描教程之网络基础服务DHCP服务类 Nmap网络基础服务 网络基础服务是网络正常工作的基石,常见的网络基础服务包括DHCP服务和DNS服务.其中,DHCP服务用来为计算机动态分配IP地址:D ...

随机推荐

- 简单了解Git

目录 Git命令 如何将一个新建的文件添加到Git仓库 版本控制 本地的项目丢到Gitee上 代码修改以及推送步骤 分支管理 Git命令 1.git init创建git本地仓库 2.ls 查看 ...

- E. 【例题5】生日相同

解析 字符串操作,本题解采取了多关键词排序 Code #include <bits/stdc++.h> using namespace std; int f, n; struct node ...

- (四)Struts2的Action(深入讲解版)

Struts2的Action 开发者需要提供大量的Action,并在struts.xml中配置Action.Action类里包含了对用户请求的处理逻辑,因为我们也称Action为业务控制器. 一.编写 ...

- 记一次metasploitable2内网渗透之2049端口NFS漏洞

0x01.NFS简介 NFS是基于UDP/IP协议的应用,其实现主要是采用远程过程调用RPC机制,RPC提供了一组与机器.操作系统以及低层传送协议无关的存取远程文件的操作.RPC采用了XDR的支持.X ...

- 简述Java多线程(二)

Java多线程(二) 线程优先级 Java提供一个线程调度器来监控程序中启动后进入就绪状态的所有线程,线程调度器按照优先级决定应该调度哪个线程来执行. 优先级高的不一定先执行,大多数情况是这样的. 优 ...

- pandas(5):数学统计——描述性统计

Pandas 可以对 Series 与 DataFrame 进行快速的描述性统计,方便快速了解数据的集中趋势和分布差异.源Excel文件descriptive_statistics.xlsx: 一.描 ...

- mysql 遇到的问题

1) 客户端(Navicat)远程登录操作再遇问题1142-create command denied to user×××的解决GRANT SELECT,INSERT,UPDATE,DELETE,C ...

- 09- Linux下压缩和解压命令

压缩和解压命令 gzip命令: 作用: tar命令 作用:对文件或文件夹进行打包和解包的操作. 格式:tar [选项] 文件名 [文件名或路径] 练习题:

- 功能:@Vaild注解使用及扩展

@Vaild注解使用及扩展 一.@Vaild注解介绍 使用@Vaild注解可以简化入参的校验,配合统一异常实现简单快捷的入参校验,具体使用参照以下 二.@Vaild具体使用 1.引入jar包 如果你是 ...

- Listview滑动时不加载数据,停下来时加载数据,让App更优

http://blog.csdn.net/yy1300326388/article/details/45153813