Linux内核分析(第五周)

系统调用的三层皮(下)

一、给MenuOs增加time和time-asm命令

ls

rm menu -rf

git clone xx(克隆新版本)

cd menu

make rootfs(自动编译生成根文件系统)

help

version

time

time asm

vi time.c(增加了time,tim-asm:0)更新menu代码到最新版;1)在main函数中增加menuconfig;2)增加对应的time函数和timeasm函数)3)make rootfs

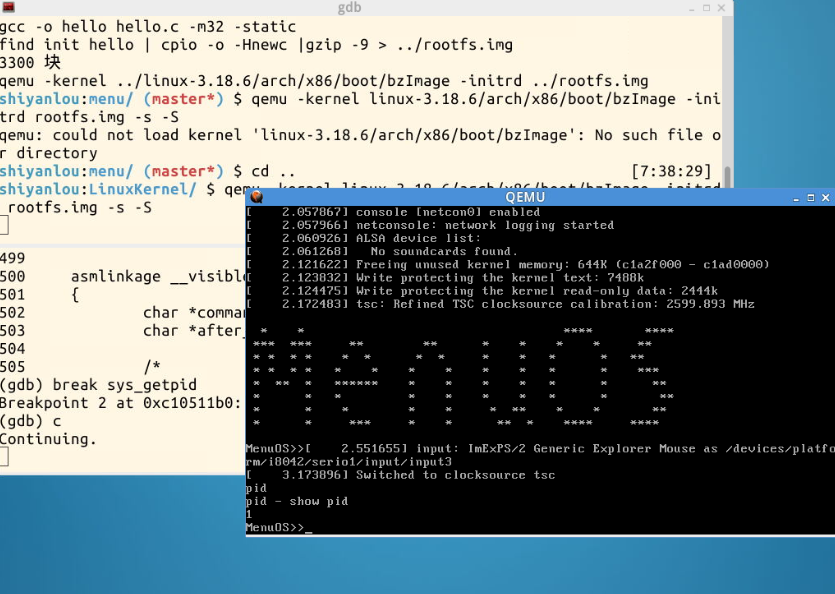

二、使用gdb跟踪系统调用内核函数 sys_time

qemu -kernel linux -3,18,6/arch/x86/boot/xxxxxxxxxxxxxx(启动qemu)

gdb

file linux -3,18,6/VMlinux (debug加载)

target remote:1234(链接 menuOS)

b start_kernel

c

b sys_time

c

list(如果单步执行会进入schedule函数)

s.

s.

s.

return i;

(sys_time 返回后进入汇编代码处理gdb无法继续跟踪)

(执行 int 0x80之后执行 system_call对应的代码)

b system_call x

c

三、系统调用在内核代码中的处理过程

1.系统调用在内核代码中的工作机制和初始化

2.trap_init();简化后便于理解的system_call伪代码

kernel/entry.32.s

entry(system_call)

处理过程

3.浏览system_call到iret之间的主要代码

xxxxxxxxx

save_all

xxxxxxxxx

syscall_call;

call *sys_call_table(,%eax ,4) (实际调用的系统服务程序)

xxx

xxx

restore_all

四、实验

step1.

git clone https://github.com/mengning/menu.git //克隆新版本的menu

cd menu //进入menu文件夹

step2.

进入test.c 添加需要的函数

step3.

输入make rootfs //生存根文件系统并启动

step4.

gdb跟踪调试分,别在start_kernel和sys_getpid两个函数的位置设置断点

流程图:

开始→保存现场(save_all)→系统调用表(call *sys_call_table)→ sys_call_exit→restore_all→iret→结束

↓ ↑

sys_exit_work(work_pending

working_ restore)

调用机制的初始化在start_kernel里面的trap_init()函数里进行,这个函数里面包含了sys_call汇编代码的入口,初始化好了之后,一旦执行int 0x80,CPU就会自动跳转到sys_call来执行。

sys_call的相关代码的位置是Linux-3.18.6/arch/x86/kernel/entry_32.s,里面的ENTRY(system_call)为int 0x80后的下一条指令,因其不是一个正常的函数,所以CPU还不能对其进行跟踪。

由代码可知,系统调用的过程大致分为三个阶段:保存现场SAVE_ALL、调用系统调用相对应的处理函数如time、getpid等,call *sys_call_table()、恢复现场RESORE_ALL 最后ire结束,返回用户态。在这个过程中,可能 会用到syscall_exit_work,里面有关于进程调度的函数。

Linux内核分析(第五周)的更多相关文章

- LINUX内核分析第五周学习总结——扒开系统调用的“三层皮”(下)

LINUX内核分析第五周学习总结--扒开系统调用的"三层皮"(下) 标签(空格分隔): 20135321余佳源 余佳源 原创作品转载请注明出处 <Linux内核分析>M ...

- LINUX内核分析第五周学习总结——扒开应用系统的三层皮(下)

LINUX内核分析第五周学习总结——扒开应用系统的三层皮(下) 张忻(原创作品转载请注明出处) <Linux内核分析>MOOC课程http://mooc.study.163.com/cou ...

- 20135327郭皓--Linux内核分析第五周 扒开系统调用的三层皮(下)

Linux内核分析第五周 扒开系统调用的三层皮(下) 郭皓 原创作品转载请注明出处 <Linux内核分析>MOOC课程 http://mooc.study.163.com/course/U ...

- linux内核分析第五周学习笔记

linux内核分析第五周学习笔记 标签(空格分隔): 20135328陈都 陈都 原创作品转载请注明出处 <Linux内核分析>MOOC课程http://mooc.study.163.co ...

- Linux内核分析第五周——扒开系统调用的“三层皮”(下)

Linux内核分析第五周--扒开系统调用的"三层皮"(下) 李雪琦+原创作品转载请注明出处 + <Linux内核分析>MOOC课程http://mooc.study.1 ...

- Linux内核分析第五周学习总结——分析system_call中断处理过程

Linux内核分析第五周学习总结--分析system_call中断处理过程 zl + <Linux内核分析>MOOC课程http://mooc.study.163.com/course/U ...

- Linux内核分析——第五周学习笔记

第五周 扒开系统调用的“三层皮”(下) 一.知识点总结 (一)给MenuOS增加time和time-asm命令 在实验楼中,首先 强制删除menu (rm menu -rf) 重新克隆一个新版本的me ...

- Linux内核分析第五周学习总结:扒开系统调用的三层皮(下)

韩玉琪 + 原创作品转载请注明出处 + <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 一.给MenuO ...

- linux内核分析 第五周

一.实验相关 1.下载老师最新的menu文件,并在其中添加上周所编写的代码,并运行 下载 添加 运行 2.gdb调试跟踪 gdb设置跟踪文件(先进入linux-3.18.6所在的文件) gdb设置断点 ...

- “Linux内核分析”第五周报告

张文俊+ 原创作品转载请注明出处 + <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 学习总结 1.给M ...

随机推荐

- MySQL5.7通过压缩包方式安装与配置

首先下载MySQL5.7的压缩包:https://dev.mysql.com/downloads/mysql/5.7.html#downloads 1.解压缩到目标文件夹,解压后有许多文件,介绍一下用 ...

- 2.Dubbo2.5.3注册中心和监控中心部署

转载请出自出处:http://www.cnblogs.com/hd3013779515/ 1.注册中心Zookeeper安装 (1)搭建要求 zk服务器集群规模不小于3个节点要求各服务器之间系统时间要 ...

- MySql详解(四)

MySql详解(四) MySql的DML操作 插入: 一.方式一 语法: insert into 表名(字段名,...) values(值,...); 特点: 1.要求值的类型和字段的类型要一致或兼容 ...

- 一个web项目web.xml的配置中<context-param>配置作用

<context-param>的作用: web.xml的配置中<context-param>配置作用 1. 启动一个WEB项目的时候,容器(如:Tomcat)会去读它的配置文件 ...

- rpm安装MySQL5.5后配置,在centos5上;mysql编译安装在centos6.5上;

[1] 没有/etc/my.cnf: rpm包安装的MySQL是不会安装/etc/my.cnf文件的:处理:cp /usr/share/mysql/my-huge.cnf /etc/my.cnf [2 ...

- 爬虫代理squid

yum -y install squid 配置文件一般是在/etc/squid3/下的squid.conf文件 pyspider使用的时候只需要设置代理服务器为你配置好的服务器的IP就可以了 clas ...

- Python2.7-re模块

re模块 1.正则表达式的语法 '.' 匹配任意字符,若指定了re.S,则可以匹配换行符'^' 匹配行首,即字符串的开头,若指定了re.M,会自动匹配每行开头'$' 匹配行尾,同上'*' 匹配大于等于 ...

- mysql中left join中的on条件 和 where条件区别

需要知道sql中关键字的执行顺序. FROM-> ON->JOIN-> WHERE->GROUP BY-> HAVING->SELECT-> DISTINCT ...

- 【Python实践-7】输出100以内的所有素数

#输出100以内的所有素数,素数之间以一个空格区分(注意,最后一个数字之后不能有空格). i= l=[] : k= ,i): : k=k+ : l.append(i) i=i+ print(" ...

- python基础2之字符串、列表、字典、集合

内容概要: 一.python2 or 3 二.字符串拼接 三.字符串 四.列表.元祖 五.字典 六.集合 七.练习 一.python2 or python3 目前大多使用python2.7,随着时间的 ...