Linux-远程服务ssh

1.远程管理服务介绍

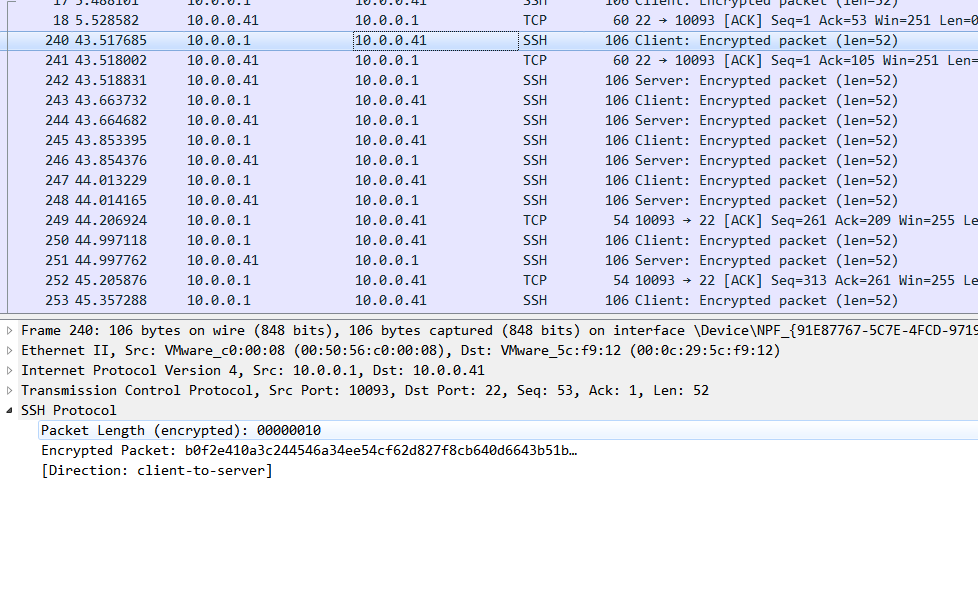

(1)SSH是(Secure Shell Protocol)的简写,由IETF网络工作小组制定;在进行数据传输之前,SSH先对联机数据包通过加密技术进行机密处理,加密后在进行文件传输,确保了传递的数据安全。端口号是22(默认可以让root用户连接)

(2)Telnet不安全的链接,数据传输是明文的,端口号是23(默认不可以让root用户连接)

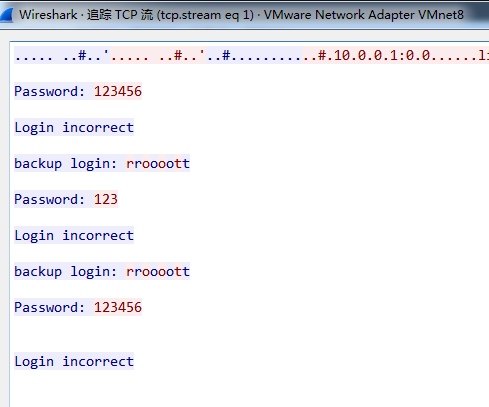

2.ssh远程管理服务远程连接的原理

(1)客户端:执行远程连接命令

(2)客户端:建立三次握手过程

(3)服务端:让客户端进行确认是否接受服务端的公钥信息

(4)客户端:进行公钥确认,接受到公钥信息

(5)服务端:让客户端确认用户密码信息

(6)客户端:进行密码信息确认

(7)远程连接建立成功

私钥和公钥的作用:

a.利用私钥和公钥对数据信息进行加密处理

b.利用公钥和私钥进行用户身份确认

基于密码的方式进行远程连接:公钥和私钥只能完成数据加密过程

基于私钥的方式进行远程连接:公钥和私钥可以完成认证身份的工作

3.ssh远程连接方式

(1)基于口令的方式进行远程连接:连接比较麻烦,连接不太安全

(2)基于秘钥的方式进行远程连接:连接方便,连接比较安全

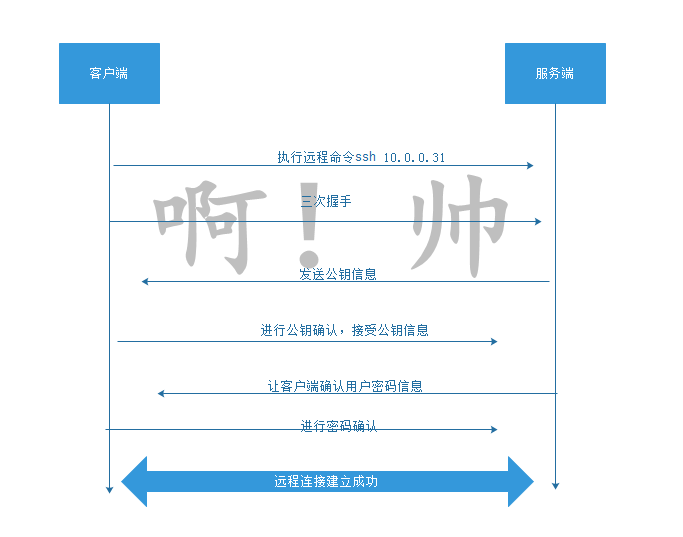

基于秘钥方式连接过程(原理)

1.客户端(管理端) 执行命令创建秘钥对

- 客户端(管理端) 建立远程连接(口令),发送公钥信息

- 客户端(管理端) 再次建立远程连接

- 服务端(被管理端) 发送公钥质询信息

- 客户端(管理端) 处理公钥质询信息,将质询结果返回给服务端

- 服务端(被管理端) 接收到质询结果,建立好远程连接

4.ssh实现基于秘钥连接的部署

(1)管理端创建密钥对

[root@m01 ~]# ssh-keygen -t dsa

Generating public/private dsa key pair.

Enter file in which to save the key (/root/.ssh/id_dsa):

Created directory '/root/.ssh'.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /root/.ssh/id_dsa.

Your public key has been saved in /root/.ssh/id_dsa.pub.

The key fingerprint is:

SHA256:h/xJtYDRMWBQhA1KWk8bY3U2PKr13kJL/RqA0LEDVyM root@m01

The key's randomart image is:

+---[DSA 1024]----+

| o OOE=O. |

| + =.O.O++ |

| . . + =.... |

| oo+ o . |

| oS.+.. |

| . ++o. |

| +oo.. |

| + ... |

| ... |

+----[SHA256]-----+

(2)管理端需要将公钥进行分发

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_dsa.pub 10.0.0.41

/usr/bin/ssh-copy-id: INFO: Source of key(s) to be installed: "/root/.ssh/id_dsa.pub"

The authenticity of host '10.0.0.41 (10.0.0.41)' can't be established.

ECDSA key fingerprint is SHA256:l5Dqj1zZpxfY5PZZP3+40i4CdG2kw52NLl1PYL++bds.

ECDSA key fingerprint is MD5:3f:ea:c5:82:f7:c2:1d:63:54:da:1a:48:a3:ea:00:27.

Are you sure you want to continue connecting (yes/no)? yes

/usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed

/usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys

root@10.0.0.41's password:

Number of key(s) added: 1

Now try logging into the machine, with: "ssh '10.0.0.41'"

and check to make sure that only the key(s) you wanted were added.

(3)被管理端检查公钥信息

[root@backup ~]# cat /root/.ssh/authorized_keys

ssh-dss AAAAB3NzaC1kc3MAAACBAOrox0Ml74i6I1B1as0xg9wfpFNvpLGw673r0jciVYSpXXbn8LV8xK/UR90VcNnKH2Xfw5rPU/dX9on0HnaJW2lIMqzhmCCEigXotmO1q8Djbi10q2FLphpArmXdh7kcSW73JXsB+tP4LkvOuuq4kwZet6wnETcVVH7ocCglwMuDAAAAFQCLQz3xaSR/iu2ArrUK90fGivLJLQAAAIEA0dlRLq6gB34C7UMZXBwbxozzaAoabwYIltK7PtuAwkgF3Rt8aVSPxg5yEJOYwOWa0r5M6BnwpjUr/VwpI2NdZDhlI/T9Raw6Lnsutpl+RlgfJ8BKIJlA+ZnwL+p1AplOJzy29AV0SKwMsInDAb7TKy1z9E4hiYNVWWaUvXcNCKYAAACAYm6QX1/rksSjeWvy6HC9q1oyOj7J/13OJOc3zbv8KdO4rXJOV5sIKk+Mfce02rPeL4JN0yyRjBlCoUlSGZzsW9WD02Ndq50nDEHGDyKTKPSewqit7LFVeyeBq2bDR/190i50aHohmrnJSBgFvmpAeVlIp+nx99y/11D/r14rjCU= root@m01

(4)进行远程连接测试

[root@m01 ~]# ssh 10.0.0.41 hostname

backup

(5)免交互进行公钥分发

a.下载软件

[root@m01 ~/.ssh]# yum install -y sshpass

[root@m01 ~/.ssh]# sshpass -p123456 ssh-copy-id -i /root/.ssh/id_dsa.pub root@10.0.0.41 -p22 "-o StrictHostKeyChecking=no"

(6)批量分发公钥的脚本

#!/bin/bash

for ip in {7,31,41}

do

echo "=============== fenfa pub_key with 172.16.1.$ip =============== "

sshpass -p123456 ssh-copy-id -i /root/.ssh/id_dsa.pub 172.16.1.$ip -o StrictHostKeyChecking=no &>/dev/null

if [ $? -eq 0 ]

then

echo "公钥信息分发成功 [ok]"

echo ""

else

echo "公钥信息分发失败 [failed]"

echo ""

fi

done

[root@m01 ~/.ssh]# sh fenfa.sh

=============== fenfa pub_key with 172.16.1.7 ===============

公钥信息分发成功 [ok]

=============== fenfa pub_key with 172.16.1.31 ===============

公钥信息分发成功 [ok]

=============== fenfa pub_key with 172.16.1.41 ===============

公钥信息分发成功 [ok]

(7)对远程主机进行批量检查

#!/bin/bash

CMD=$1

for ip in {7,31,41}

do

echo "=============== check pub_key with 172.16.1.$ip =============== "

ssh 172.16.1.$ip $CMD >/dev/null

if [ $? -eq 0 ]

then

echo "分发测试检查成功 [ok]"

echo ""

else

echo "公钥测试检查失败 [failed]"

echo ""

fi

done

[root@m01 ~/.ssh]#

[root@m01 ~/.ssh]# sh check.sh "ip a"

=============== check pub_key with 172.16.1.7 ===============

分发测试检查成功 [ok]

=============== check pub_key with 172.16.1.31 ===============

分发测试检查成功 [ok]

=============== check pub_key with 172.16.1.41 ===============

分发测试检查成功 [ok]

5.SSH服务配置文件

/etc/ssh/sshd_config 服务端配置文件

/etc/ssh/ssh_config 客户端配置文件

Port 22 ------ssh端口(默认为22)

ListenAddress 0.0.0.0 ------监听地址(指定一块网卡接收远程访问的请求,指定的地址是本地网卡的ip地址)

PermitEmptyPasswords no ------否允许远程用户使用空密码登录(默认不允许)

PermitRootLogin yes ------是否允许root用户登录(建议关闭)

GSSAPIAuthentication no ------是否开启GSSAPI认证功能(建议关闭)

UseDNS no ------是否开启反向DNS解析功能 (建议关闭)

6.ssh远程连接安全防范思路

1.用密钥登录,不用密码登陆

2.牤牛阵法:解决SSH安全问题

a.防火墙封闭SSH,指定源IP限制(局域网、信任公网)

b.开启SSH只监听本地内网IP(ListenAddress 172.16.1.61)

3.尽量不给服务器外网IP

4.最小化(软件安装-授权)

5.给系统的重要文件或命令做一个指纹 /etc/passwd md5sum inotify /bin 监控

6.给文件上锁 chattr +i

7.ssh服务相关命令

ssh-keygen ------创建公钥

ssh-copy-id ------分发公钥

sshpass ------免交互

##################################

sftp 172.16.1.41

ls 查看远程ftp服务器信息

cd --- 查看远程ftp服务器信息

lls 查看本地ftp客户端信息

lcd --- 查看本地ftp客户端信息

get --- 下载信息

put --- 上传信息

help --- 查看命令帮助

bye --- 退出ftp连接

Linux-远程服务ssh的更多相关文章

- Linux下 SSH远程管理服务

第1章 SSH基本概述 1.1 SSH服务协议说明 SSH 是 Secure Shell Protocol 的简写,由 IETF 网络工作小组(Network Working Group )制定 在进 ...

- Debian 7(Linux) 安装SSH使用SecureCRT连接配置

1 Debian 安装 ssh2 首先确保你的Debian或者linux安装ssh并开启ssh服务 Debian和ubuntu的安装方法一样,只要源OK的话,可以直接安装 apt-get instal ...

- linux查看ssh用户登录日志与操作日志

linux查看ssh用户登录日志与操作日志 2013-11-01转载 ssh用户登录日志 linux下登录日志在下面的目录里: 代码如下 复制代码 cd /var/log 查看ssh用户的登录日 ...

- Linux下SSH免密码登录

转自:http://haitao.iteye.com/blog/1744272 ssh配置 主机A:10.0.5.199 主机B:10.0.5.198 需要配置主机A无密码登录主机A,主机B 先确保所 ...

- Linux下SSH+Firefox

Linux下SSH+Firefox 简明FQ攻略 FQ的软件有很多,楼主原来在Windows下用过Tor(洋葱头).Puff.freegate等,一般只需要打开FQ软件,简单的设置后就可以FQ浏览了. ...

- Linux修改SSH端口和禁止Root远程登陆

Linux修改ssh端口22 vi /etc/ssh/ssh_config vi /etc/ssh/sshd_config 然后修改为port 8888 以root身份service sshd res ...

- linux中ssh登录Permanently added (RSA) to the list of known hosts问题解决

文章出自http://www.2cto.com/os/201307/227199.html linux中ssh登录Permanently added (RSA) to the list of know ...

- linux下ssh端口的修改和登录

linux下ssh端口的修改和登录 首先修改配置文件 vi /etc/ssh/sshd_config 找到#Port 22一段,这里是标识默认使用22端口,添加如下一行: Port 50000 然后保 ...

- (转)Linux修改SSH登录欢迎语

场景:感觉这样做挺个性的,做个记录! 1 Linux修改SSH的欢迎语 众所周知,Linux系统并没有像Windows一样自带远程桌面连接,虽然可以通过后期安装VNC之类的软件来弥补这个缺点,但用了L ...

- Jenkins踩坑系列--你试过linux主机ssh登录windows,启动java进程吗,来试试吧

一.问题概述 在一个多月前,组长让我研究下持续集成.我很自然地选择了jenkins.当时,(包括现在也是),部分服务器用的是windows主机. 我当时想了想,如果我把jenkins装在windows ...

随机推荐

- wps中新罗马字体如何设置Times New Roman

word wps中新罗马字体如何设置Times New Roman ### WPS字体自带 Times New Roman ###

- 020.Python生成器和生成器函数

一 生成器 1.1 基本概念 元组推导式是是生成器(generator) 生成器定义 生成器可以实现自定义,迭代器是系统内置的,不能够更改 生成器的本质就是迭代器,只不过可以自定义. 生成器有两种定义 ...

- zabbix监控之邮件报警通知

zabbix官网的操作指南:https://www.zabbix.com/documentation/4.0/zh/manual 首先我们需要创建一个需要被监控的主机,并设置相应的监控项.当监控项收集 ...

- Centos7.4 docker安装包下载以及离线安装

docker安装包下载地址:https://download.docker.com/linux/centos/7/x86_64/stable/Packages/ 需要下载一个selinux包:dock ...

- struct位域

1 总结下 结构体位域的使用 比如 则 struct _COM2 { u8 Len : 1;//低位 u8 EoN : 2; u8 Stop:1; u8 Bps:4;//高位 } union COM ...

- 灵动微电子ARM Cortex M0 MM32F0010 Timer定时器中断定时功能的配置

灵动微电子ARM Cortex M0 MM32F0010 Timer定时器中断定时功能的配置 目录: 1.Timer1高级定时器Timer3通用定时器Timer14基本定时器简介 2.Timer1高级 ...

- gin框架路由拆分与注册

gin框架路由拆分与注册 本文总结了我平时在项目中积累的关于gin框架路由拆分与注册的若干方法. gin框架路由拆分与注册 基本的路由注册 下面最基础的gin路由注册方式,适用于路由条目比较少的简单项 ...

- GO学习-(18) Go语言基础之并发

Go语言基础之并发 并发是编程里面一个非常重要的概念,Go语言在语言层面天生支持并发,这也是Go语言流行的一个很重要的原因. Go语言中的并发编程 并发与并行 并发:同一时间段内执行多个任务(你在用微 ...

- a标签点击跳转到新窗口打开目标资源

点击a标签跳转到新窗口打开目标资源, <a href="http://gd.zjtcn.com/facs/c_t_p1_圆钉 50-75.html" target=" ...

- 2020年Yann Lecun深度学习笔记(下)

2020年Yann Lecun深度学习笔记(下)