Shiro-Spring 授权操作

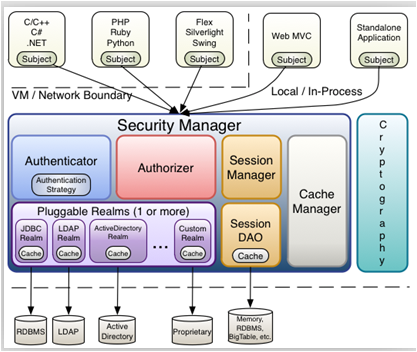

Subject进行Shiro的授权操作,首先委托给Security Manager,在由Security Manager 委托给Authenticator,由Authenticator授权器进行真正的授权操作。

这里记录在Spring环境下配置Shiro框架。

1、加入依赖:org.apache.shiro-core ,org.apache.shiro-web,org.apache.shiro-spring 版本都为1.2.2

2、在web.xml中加入ShiroFilter代理类

shiro和spring的集成需要代理类,这个shiro过滤器会从spring的容器中寻找真正的ShiroFilter

注:filter-name必须和配置文件真实的Bean一致

<filter>

<filter-name>shiroFilter</filter-name><!--shiroFilter必须和shiro配置文件(spring-shiro.xml)中真实的ShiroFilterBeanId一致-->

<filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class>

</filter>

<filter-mapping>

<filter-name>shiroFilter</filter-name>

<url-pattern>/*</url-pattern>

</filter-mapping>

3、在IOC容器中配置真正的ShiroFilter,这里创建一个专门用于Shiro的配置文件

<bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean">

<property name="securityManager" ref="SecurityManager"/>

<property name="loginUrl" value="/webroot/html/login.html"/>

<property name="filterChainDefinitions">

<value>

/webroot/js/**=anon

/wxbackstage/login=anon

/**=authc

</value>

</property>

在shiroFilter Bean的属性中,securityManager是必须的,这里依赖SecurityManager

loginUrl,没有登录的用户请求需要登录的页面时自动跳转到登录页面,不是必须的属性,不输入地址的话会自动寻找项目web项目的根目录下的”/login.jsp”页面。

successUrl :登录成功默认跳转页面,不配置则跳转至”/”。如果登陆前点击的一个需要登录的页面,则在登录自动跳转到那个需要登录的页面。不跳转到此。

unauthorizedUrl :没有权限默认跳转的页面

filterChainDefinitions(重点):这是一个Shiro过滤链,配置哪些web的资源需要认证(Authentication)才能访问,哪些资源需要授权(Authorization)才能访问。

格式:url=过滤器

默认的过滤器:anon – org.apache.shiro.web.filter.authc.AnonymousFilter

authc – org.apache.shiro.web.filter.authc.FormAuthenticationFilter

authcBasic – org.apache.shiro.web.filter.authc.BasicHttpAuthenticationFilter

perms – org.apache.shiro.web.filter.authz.PermissionsAuthorizationFilter

port – org.apache.shiro.web.filter.authz.PortFilter

rest – org.apache.shiro.web.filter.authz.HttpMethodPermissionFilter

roles – org.apache.shiro.web.filter.authz.RolesAuthorizationFilter

ssl – org.apache.shiro.web.filter.authz.SslFilter

user – org.apache.shiro.web.filter.authc.UserFilter

logout – org.apache.shiro.web.filter.authc.LogoutFilter

配置例子:

/**=anon:所有的资源匿名也可以访问

/admin/**=authc:admin下的所有网页或者请求方法都需要认证才能访问

/admin/user=roles[admin]:admin/user下的网页或者请求方法需要有admin这个角色才能访问,参数是多个必须逗号分开,加上引号,如:rolse["admin1,admin2"]

/**=rest[user]:分区请求方法,相当于/**=perms[user:method],其中,method代表,get,post,put,delete等等

/**=port[8081],请求的url端口为8081,不是的话跳转到该端口进行url访问

/admins/user/**=authcBasic:没有参数表示httpBasic认证

/admins/user/**=ssl:没有参数,表示安全的url请求,协议为https

/admins/user/**=user:没有参数表示必须存在用户,当登入操作时不做检查

4、配置在Shiro配置文件中配置SecurityManager

<bean id="SecurityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager">

<property name="realm" ref="StudentRealm"></property>

<!--配置多个realm 可增加数据安全性

<property name="realms" >

<list>

<ref bean="Realm1"/>

<ref bean="Realm2"/>

</list>

-->

</bean>

这个Security Manager依赖自定义的 realm,自定义Realm可以是一个,也可以是多个

5、配置自定义realm

<bean id="StudentRealm" class="common.Shiro.StudentRealm">

<property name="wxMemberDAO" ref="wxMemberDAOImpl"></property>

<!--加密器,不管-->

<property name="credentialsMatcher" ref="credentialsMarcher"></property>

</bean>

自定义的realm来自SutdentRealm,同时注入了一个wxMemberDAO接口,并引入实例,从而访问数据库。(在wxMemberDAOImpl class中加入@Repository,从而获取该类bean实例)

5、配置自定义realm

public class StudentRealm extends AuthorizingRealm {

//注入DAO ,同时在spring-shiro的自定义Realm进行配置

@Setter

public WxMemberDAO wxMemberDAO;

private Log log = LogFactory.getLog(StudentRealm.class);

public String getName() {

return "StudentRealm";

}

/*

* @Description: 授权器,验证角色身份权限的API

* @Param: principalCollection

* @return: org.apache.shiro.authc.AuthenticationInfo

* @Author: zhijie

* @Date: 2019/2/6

*/

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

return null;

}

/*

* @Description:验证器,判断用户的登录 用户输入的账号密码封装成UserNamePasswordToken

* SimpleAuthenticationInfo封装查询之后的结果

* @Param: [authenticationToken]

* @return: org.apache.shiro.authc.AuthenticationInfo

* @Author: zhijie

* @Date: 2019/2/6

*/ protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

//通过 token获取用户名,查询数据库返回用户信息

String memberId = (String) authenticationToken.getPrincipal();

GroupMember groupMember = wxMemberDAO.login(memberId);

if(groupMember == null) {

log.info(memberId+"没找到帐号");

throw new AuthenticationException();

}

SimpleAuthenticationInfo simpleAuthenticationInfo = new SimpleAuthenticationInfo(memberId,groupMember.getmemberpassword(), ByteSource.Util.bytes(memberId),getName());

return simpleAuthenticationInfo;

}

}

继承AuthorizingRealm,更方便的继承认证和授权两个方法,先通过@Setter注入wxMemberDAO实例,在从第四步进行真正的注入。在重点看AuthenticationInfo的doGetAuthenticationInfo的方法。

通过getPrincipal()获取username,在通过login方法获取member的对象,如果不存在,则抛出异常,否则返回一个SimpleAuthenticationInfo的对象。

这个方法的参数:用户名,密码,盐(不管),这个realm的名字。

6.从service中执行login方法。

public ConcurrentSkipListMap login(String memberid,String password) {

//创建当前访问路径的主体

Subject subject = SecurityUtils.getSubject();

//判断是否已经进行认证

if(subject.isAuthenticated() == false) {

//将用户名和密码封装成UserNamePasswordToken

UsernamePasswordToken token = new UsernamePasswordToken(memberid,password);

subject.login(token);

}

System.out.println(subject.isAuthenticated());

GroupMember memberDepartmentPosition = wxMemberDAO.login(memberid);

concurrentSkipListMap.put("AuthorizationStatus",memberDepartmentPosition.getDepartmentposition());

return concurrentSkipListMap;

}

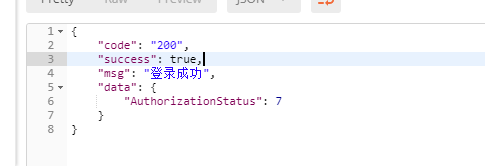

因为已经在配置文件中配置了Security Manager,所以这里直接获取访问主体即可。判断是否已经进行了认证,最终在result中返回json的格式。

Shiro-Spring 授权操作的更多相关文章

- Spring与Shiro整合 登陆操作

Spring与Shiro整合 登陆操作 作者 : Stanley 罗昊 [转载请注明出处和署名,谢谢!] 编写登陆Controller方法 讲解: 首先,如果你登陆失败的时候,它会把你的异常信息丢到 ...

- Shiro —— Spring 环境下的使用

一.使用 1.搭建基础环境 (1)导入 Spring 和 Shiro 的 Jar 包 正常导入 spring jar包 导入日志包 log4j-1.2.15.jar slf4j-api-1.6.1.j ...

- Shiro【授权、整合Spirng、Shiro过滤器】

前言 本文主要讲解的知识点有以下: Shiro授权的方式简单介绍 与Spring整合 初始Shiro过滤器 一.Shiro授权 上一篇我们已经讲解了Shiro的认证相关的知识了,现在我们来弄Shiro ...

- Shiro【授权过滤器、与ehcache整合、验证码、记住我】

前言 本文主要讲解的知识点有以下: Shiro授权过滤器使用 Shiro缓存 与Ehcache整合 Shiro应用->实现验证码功能 记住我功能 一.授权过滤器测试 我们的授权过滤器使用的是pe ...

- shiro的授权与认证

shiro的授权与认证 package com.cy.pj.common.aspect;import java.lang.reflect.Method;import java.util.Arrays; ...

- shiro+spring相关配置

首先pom中添加所需jar包: <!-- shiro start --> <dependency> <groupId>org.apache.shiro</gr ...

- Shrio00 Shiro角色授权、Shiro权限授权、开启Shiro缓存

1 需求01 用户进行过认证登录后,某些接口是有权限限制的:如何实现只有相应权限的用户才可以调用相应接口 2 修改shiro配置类 ShiroConfiguration package cn.xia ...

- Java Spring mvc 操作 Redis 及 Redis 集群

本文原创,转载请注明:http://www.cnblogs.com/fengzheng/p/5941953.html 关于 Redis 集群搭建可以参考我的另一篇文章 Redis集群搭建与简单使用 R ...

- MySQL账号授权操作

Mysql权限控制 - 允许用户远程连接 设置mysql root密码: mysql -u root mysql> SET PASSWORD FOR 'root'@'localhost' = P ...

随机推荐

- selenium+java 数据驱动

一.数据驱动测试概念 数据驱动测试是相同的测试脚本使用不同的测试数据执行,测试数据和测试行为完全分离. 二.实施数据驱动测试的步骤: 1.编写测试脚本,脚本需要支持程序对象.文件或者数据库读入测试数据 ...

- magic_quotes_gpc的作用

magic_quotes_gpc设置是否自动为GPC(get,post,cookie)传来的数据中的\'\"\\加上反斜 线.可以用get_magic_quotes_gpc()检测系统设置. ...

- Windows下安装和卸载MangoDB服务 --MangoDB

1.创建存放的数据文件夹和日志文件 2.安装MangoDB服务:(如数据文件夹路径是:d:/MongoDB/db/,日志文件路径:d:/MongoDB/log.txt) mongod --dbpath ...

- 小程序md5加密

function md5(string) { var x = Array(); var k, AA, BB, CC, DD, a, b, c, d; , S12 = , S13 = , S14 = ; ...

- leetcode-979-树

https://leetcode.com/problems/distribute-coins-in-binary-tree/ n个硬币随机分布在n个点上,要求每个点都拥有一个硬币,问最小的花费. 对每 ...

- Java程序设计第2次作业

- 强化学习(六):n-step Bootstrapping

n-step Bootstrapping n-step 方法将Monte Carlo 与 one-step TD统一起来. n-step 方法作为 eligibility traces 的引入,eli ...

- JAVA写接口傻瓜(#)教程(四)

接上篇 7.sevlert 啊啊啊终于写到最重要的实现部分了.Servlet = Service + Applet,表示小服务程序.Servlet 是在服务器上运行的小程序.这个词是在 Java ap ...

- 2018的flag

1.leetcode刷到medium的题目不吃力 2.坚持记录自己的独特感悟 3.找到好的工作或者实习,二战计划再看吧 4.好好完成毕设,为大学生活画上完满句号

- 工作笔记6-java相关

1.有时候安装失败或者要装新版本的JDK,可先卸载JDK: a. 首先执行命令查看服务器下的JDK的版本:命令如下:rpm -qa |grep jdk b. 然后执行命令:yum -y rem ...