权限获得第一步-NTLM暴力破解

题目:

你猜这是什么东西,记得破解后把其中的密码给我。答案为非常规形式。

Administrator:500:806EDC27AA52E314AAD3B435B51404EE:F4AD50F57683D4260DFD48AA351A17A8:::这是windows系统中存储用户密码的形式,具体格式为username:RID:LM-HASH:NTLM-HASH

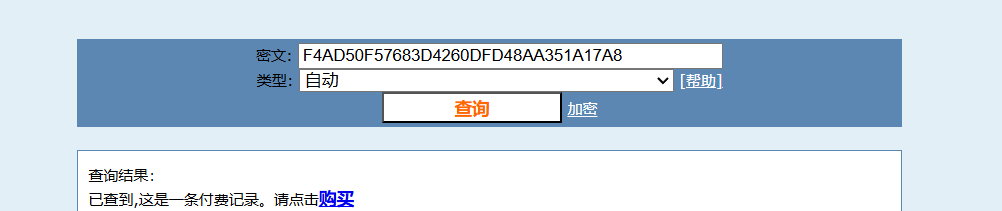

我们截取NTLM-HASH,即F4AD50F57683D4260DFD48AA351A17A8到网站进行解密

发现要钱,,我穷,反正知道是什么算法了,自力更生暴力破解(其实是看了别人的writeup知道原文只是七位数字不难破解)

编写脚本:

from Crypto.Hash import MD4

import itertools

# 生成NTLM哈希的函数

def generate_ntlm_hash(password):

"""使用MD4算法生成NTLM哈希"""

md4_hash = MD4.new()

md4_hash.update(password.encode('utf-16le'))

return md4_hash.hexdigest().upper()

# 暴力破解NTLM哈希的函数

def brute_force_ntlm_hash(target_hash):

"""暴力破解NTLM哈希,假设密码是8位或以下数字组成"""

charset = '0123456789' # 数字字符集

for length in range(1, 9): # 假设密码长度为1到8个字符

for password_tuple in itertools.product(charset, repeat=length):

password = ''.join(password_tuple)

calculated_hash = generate_ntlm_hash(password)

print(f"尝试密码: {password} -> 哈希值: {calculated_hash}")

if calculated_hash == target_hash:

return password

return None

# 目标NTLM哈希

target_hash = "F4AD50F57683D4260DFD48AA351A17A8"

# 调用暴力破解函数

found_password = brute_force_ntlm_hash(target_hash)

if found_password:

print(f"成功破解密码: {found_password}")

else:

print("没有找到密码。")

又省钱了qwq

权限获得第一步-NTLM暴力破解的更多相关文章

- sshd服务---暴力破解应对策略

sshd服务暴力破解步骤 sshd暴力破解方法 防止暴力破解调优 1. 变更默认端口 2. 变更root用户 3. 日志监控-->防止暴力破解(fail2ban应用) fail2ban详解 在初 ...

- 2-3 sshd服务---暴力破解应对策略

sshd服务暴力破解步骤 sshd暴力破解方法 防止暴力破解调优 1. 变更默认端口 2. 变更root用户 3. 日志监控-->防止暴力破解(fail2ban应用) fail2ban详解 ...

- 开发thinkphp的第一步就是给Application目录(不包括其下的文件)777权限, 关闭selinux

开发thinkphp的时候, 总是会出现各种个样 的奇怪的毛病, 比如: 说什么Application目录不可写, 比如: 说什么 _STORAGE_WRITE_ERROR, 不能生成 Runtime ...

- Hydra暴力破解工具的用法

目录 Hydra 常见参数 破解SSH 破解FTP 破解HTTP 破解3389远程登录 Kali自带密码字典 dirb dirbuster fern-wifi metasploit wfuzz Hyd ...

- 暴力破解FTP服务器技术探讨与防范措施

暴力破解FTP服务器技术探讨与防范措施 随着Internet的发展出现了由于大量傻瓜化黑客工具任何一种黑客攻击手段的门槛都降低了很多但是暴力破解法的工具制作都已经非常容易大家通常会认为暴力破解攻击只是 ...

- Python黑客编程2 入门demo--zip暴力破解

Python黑客编程2 入门demo--zip暴力破解 上一篇文章,我们在Kali Linux中搭建了基本的Python开发环境,本篇文章为了拉近Python和大家的距离,我们写一个暴力破解zip包密 ...

- 树莓派保卫战--防止SSH暴力破解

自己用树莓派搭建了个小server,用了很长时间了,最近查看log发现有很多SSH登陆失败,瞬间心就碎了,一直没关心小派的安全问题,怪我咯! 马上行动,首先研究下log:/var/log/auth.l ...

- 【Linux系统】防暴力破解

在日志文件/var/log/secure 中可以看到涉及到安全方面的日志,可以查看是否有人尝试暴力破解及是否成功,对于肉鸡行为有一定帮助 思路基本上都是加强密码的复杂度,增加iptables配置黑名单 ...

- Burpsuite暴力破解

神器:burpsuite 闲话不多说,直接开搞 1.打开文件BurpLoader.jar,进入Proxy--Options,启用代理 2.打开浏览器(IE),进入Internet选项-连接-局域网设置 ...

- Web攻防之暴力破解(何足道版)

原创文章 原文首发我实验室公众号 猎户安全实验室 然后发在先知平台备份了一份 1 @序 攻防之初,大多为绕过既有逻辑和认证,以Getshell为节点,不管是SQL注入获得管理员数据还是XSS 获得后台 ...

随机推荐

- 墨卡托及Web墨卡托投影解析

Google Maps.Virtual Earth等网络地理所使用的地图投影,常被称作Web Mercator(Web墨卡托投影)或Spherical Mercator(球面墨卡托投影),它与常规墨卡 ...

- 微信后团队分享:微信后台基于Ray的分布式AI计算技术实践

本文由微信后台Astra项目团队分享,原题"Ray在微信AI计算中的大规模实践",下文进行了排版和内容优化. 1.引言 微信存在大量AI计算的应用场景,主要分为三种:流量分发.产品 ...

- 基于Netty,徒手撸IM(一):IM系统设计篇

本文收作者"大白菜"分享,有改动.注意:本系列是给IM初学者的文章,IM老油条们还望海涵,勿喷! 1.引言 这又是一篇基于Netty的IM编码实践文章,因为合成一篇内容太长,读起来 ...

- GeoServer简介

GeoServer简介 GeoServer的地图服务主要通过以下几个层次进行组织 工作区(Workspace):工作区是GeoServer中的顶级组织单位,通常用于区分不同的项目或用户.每个工作区可以 ...

- 【事件分析】20250112-Usual 赎回机制调整事件

背景信息 https://docs.usual.money/ Usual 是一个聚合 RWA 的稳定币发行协议,经济模型中存在三种代币: USD0:Usual 发行的稳定币. USD0++:USD0+ ...

- c# Polygon 画多边形,

//随机多边形:using System; using System.Collections.Generic; using System.Linq; using System.Text; using ...

- 最全Zookeeper面试题总结

1. ZooKeeper 是什么? ZooKeeper 是一个开源的分布式协调服务.它是一个为分布式应用提供一致性服务的软件,分布式应用程序可以基于 Zookeeper 实现诸如数据发布/订阅.负载均 ...

- 阿里云-数据库-表格存储Tablestore

入门篇一 初步调研了解 Step.1 场景锲合度判断选择使用表格存储前关键需要明确你的场景是否适合.表格存储是阿里云自2010起自研使用的一个多模型NoSQL数据库,面向海量大数据存储,身经百战.非常 ...

- 直播预览层添加滤镜效果(CIFilter使用场景)

直播预览层添加滤镜效果 原理,在显示之前,提前对图片进行滤镜处理,把处理后的图片展示出来就好了. CIFiter(滤镜类):给图片添加特殊效果(模糊,高亮等等). CIFiter滤镜分类(一个滤镜可能 ...

- H5移动端开发注意事项

1.安卓浏览器看背景图片,有些设备会模糊. 用同等比例的图片在PC机上很清楚,但是手机上很模糊,原因是什么呢? 经过研究,是devicePixelRatio作怪,因为手机分辨率太小,如果按照分辨率来显 ...