靶场练习-Sqli-labs通关记录(1-4关)

0x00 实验环境

本地:Win 10

靶场:sqli-labs(共65关,每日一关)

0x02 通关记录

简介:一天一关!

(1)第一关:

简单的注入:

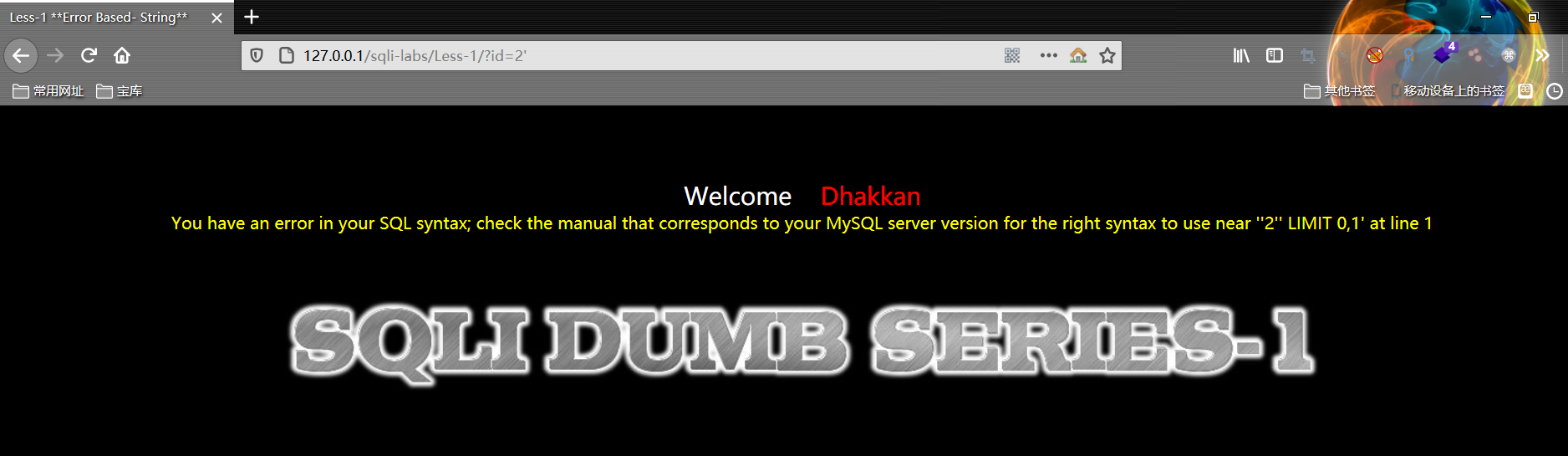

首先尝试',会出现报错:

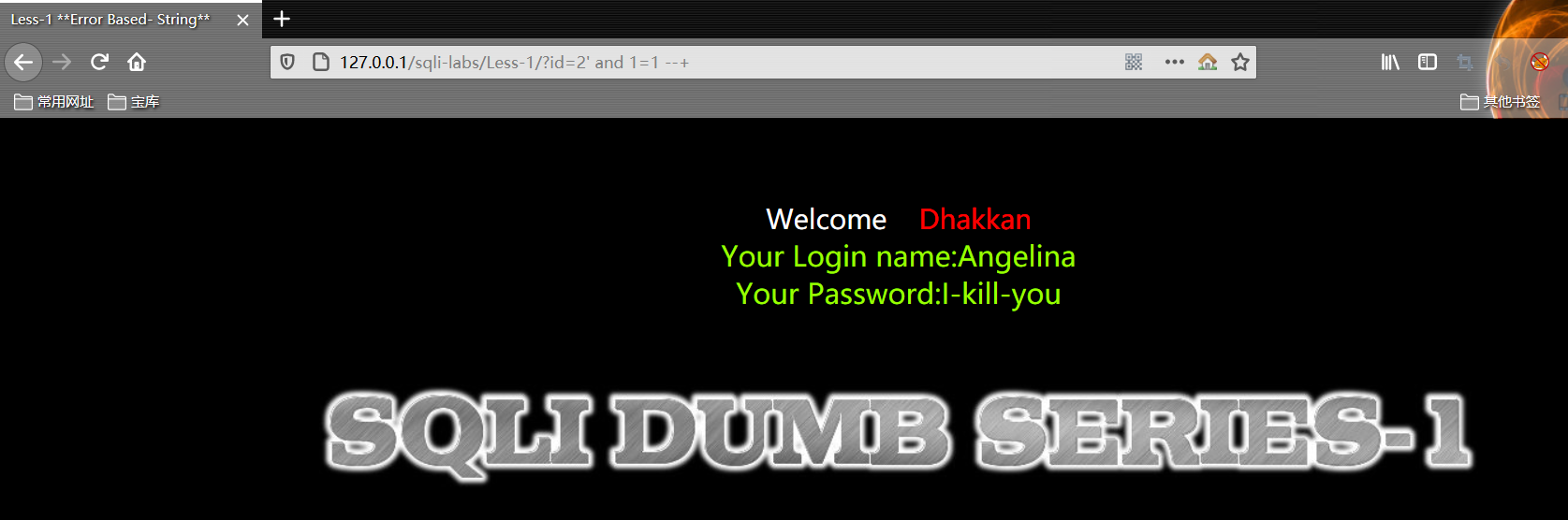

然后尝试使用:and 1=1 --+ ,会发现显示正常,这是因为该查询语句不再看前面的id=2'的报错参数,转而发现and 1=1 是一条正常的语句:

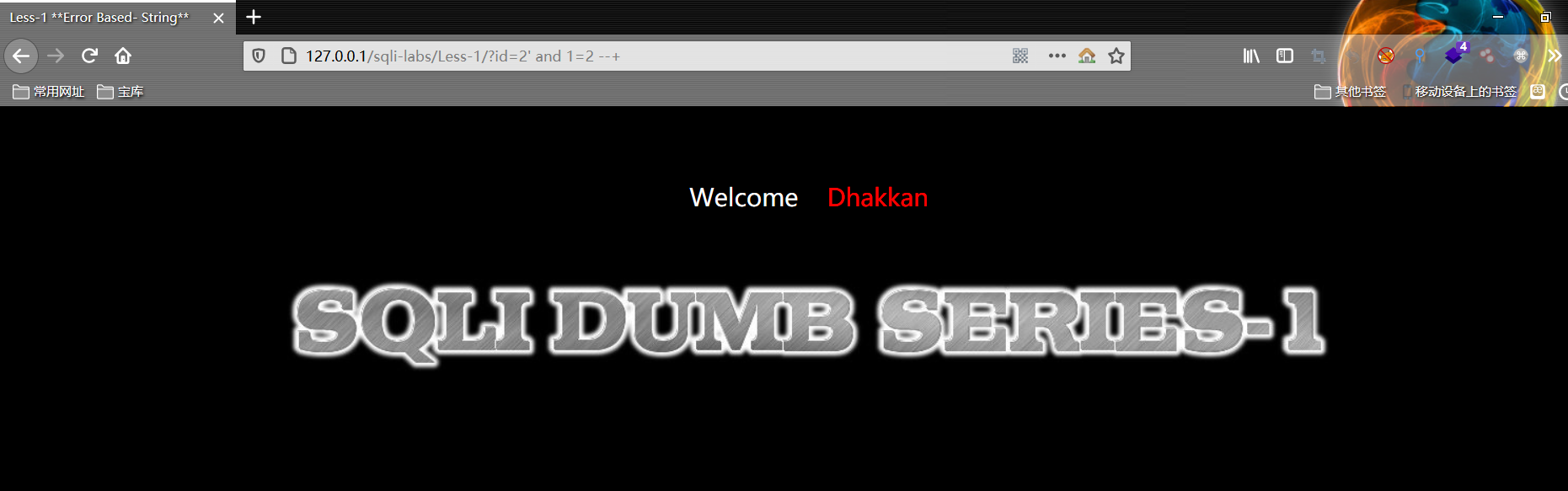

and 1=2后就会出现异常,且不会显示任何数据:

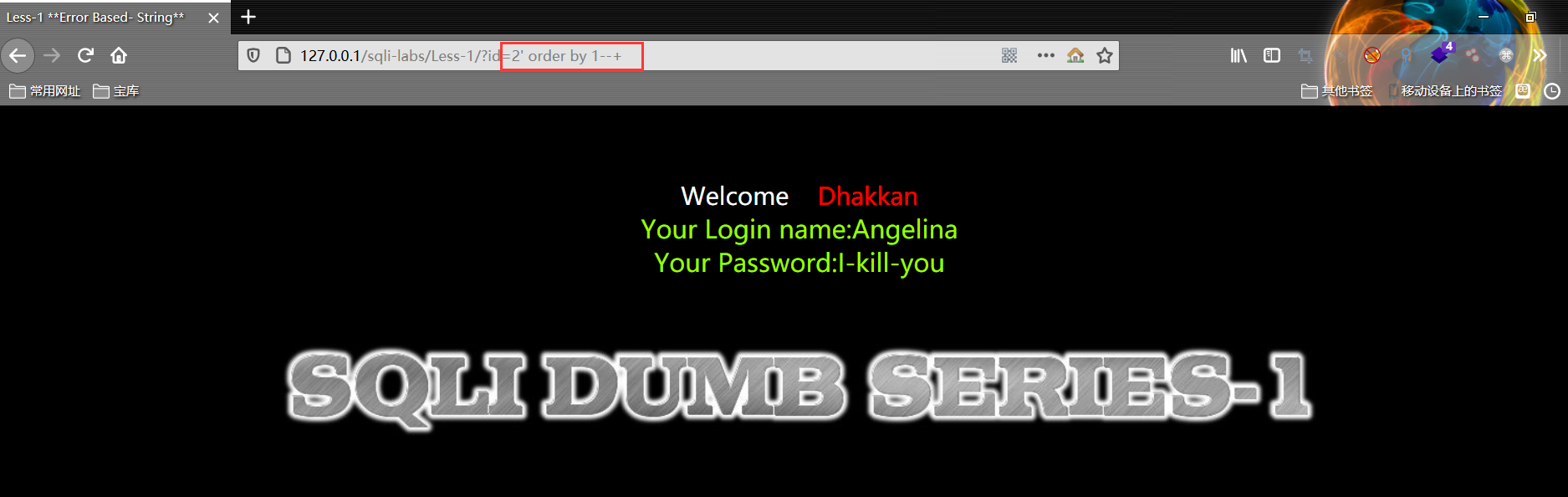

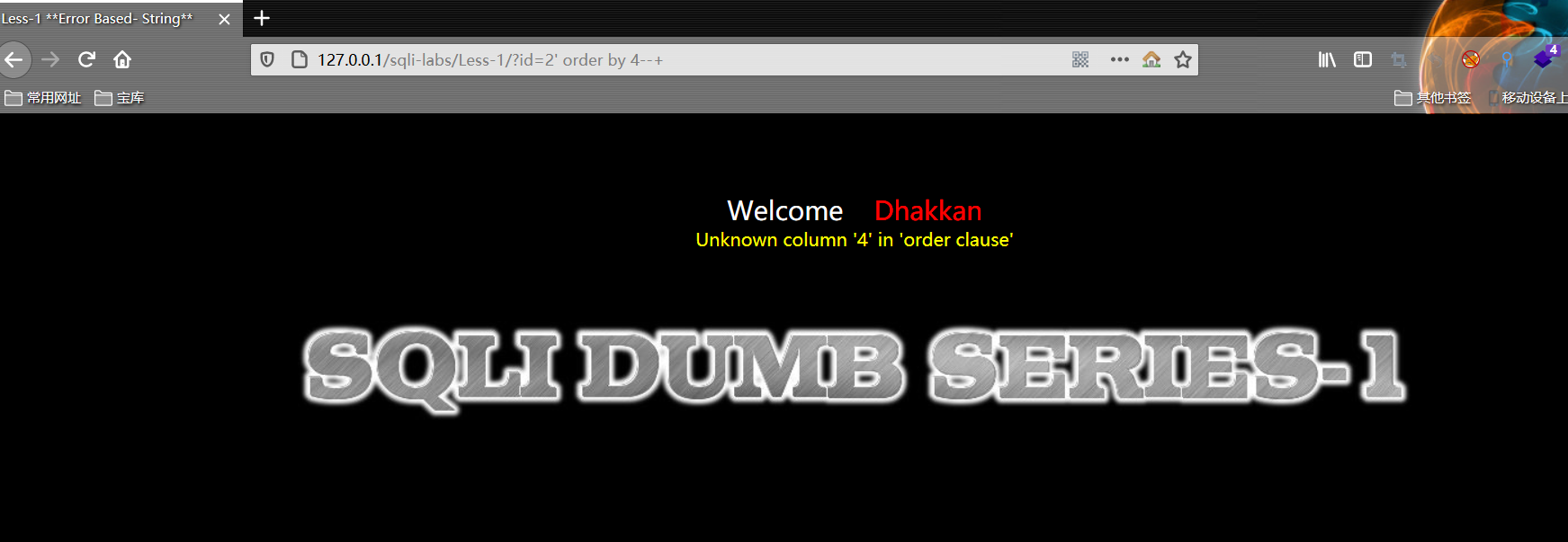

然后以列单位进行排序操作:当order by 到第三列,都是正常的,order by第四列就会报错,因为表格的列仅为三列:

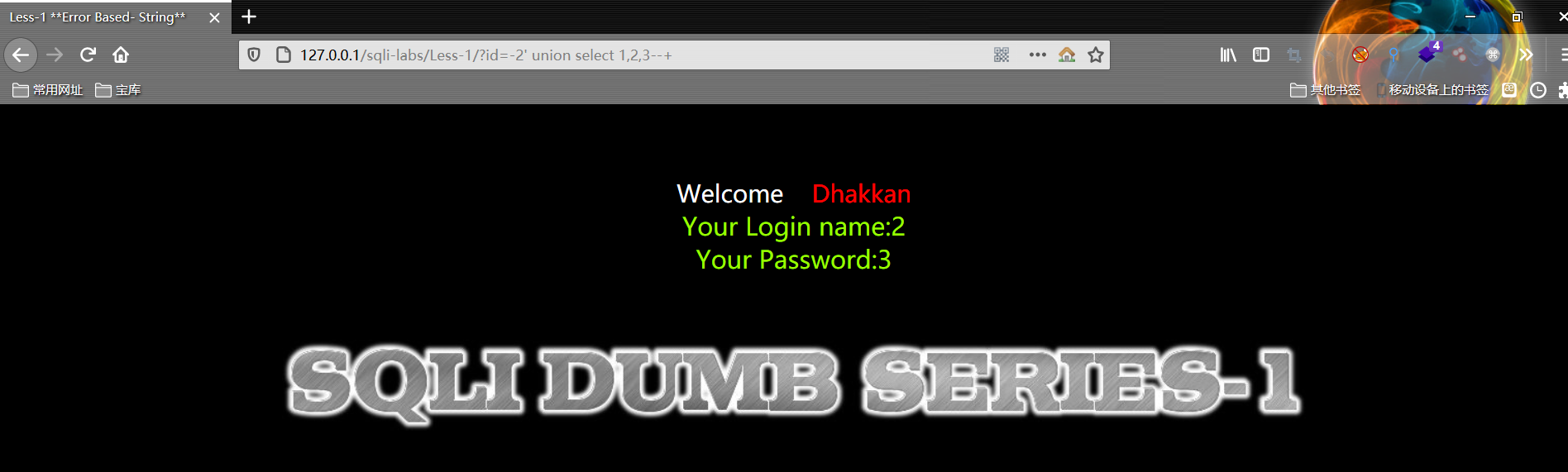

然后即可使用联合查询语句进行查询,之后的操作将慢慢通关叙述:

http://127.0.0.1/sqli-labs/Less-1/?id=-2' union select 1,2,3--+

(2)第二关:

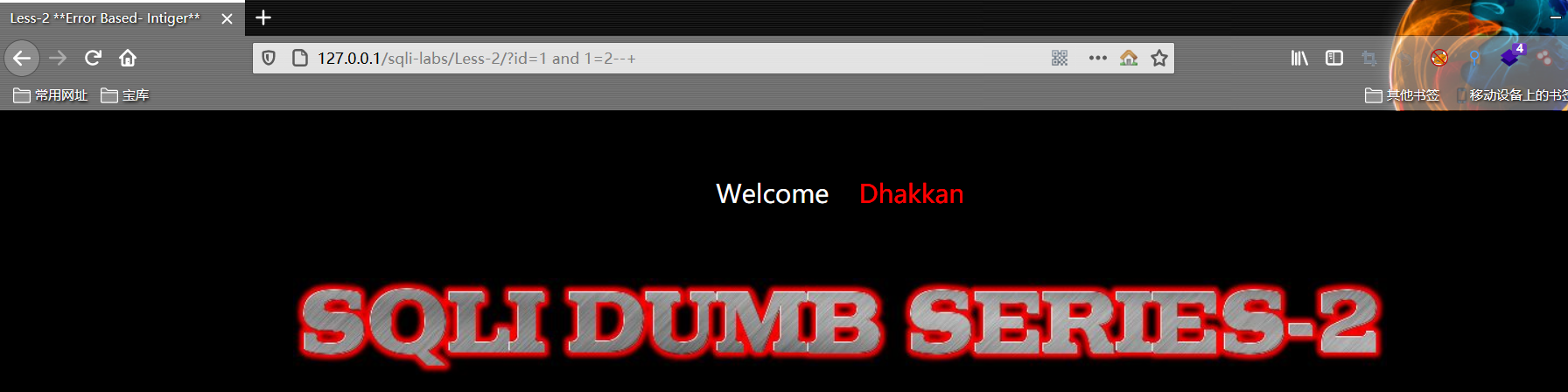

第二关其实与第一关雷同,主要是数字型与字符型的区别:

$sql="SELECT * FROM users WHERE id=$id LIMIT 0,1";

这里的查询语句中,$id并未进行处理,因此可以直接执行其查询操作,使用 and 1=2时,会出现错误,故该条查询语句无法执行。

而and 1=1为真,故返回正常查询结果

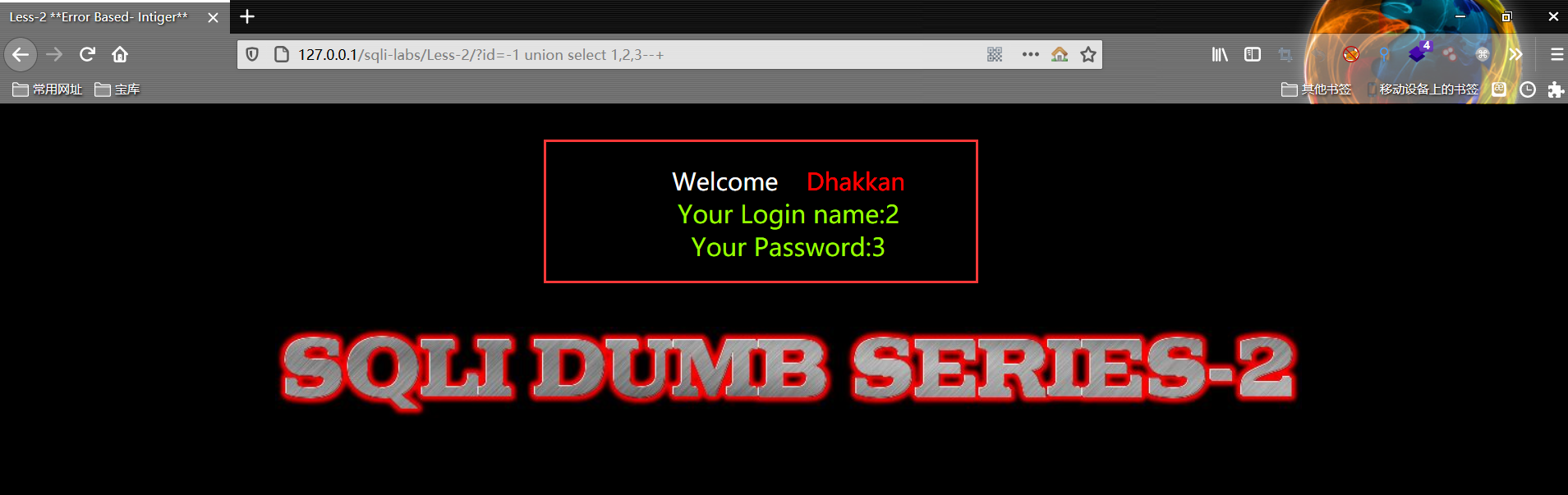

http://127.0.0.1/sqli-labs/Less-2/?id=-1 union select 1,2,3--+

同样是3列,与第一关差不多,仅仅是id为数字型的区别。

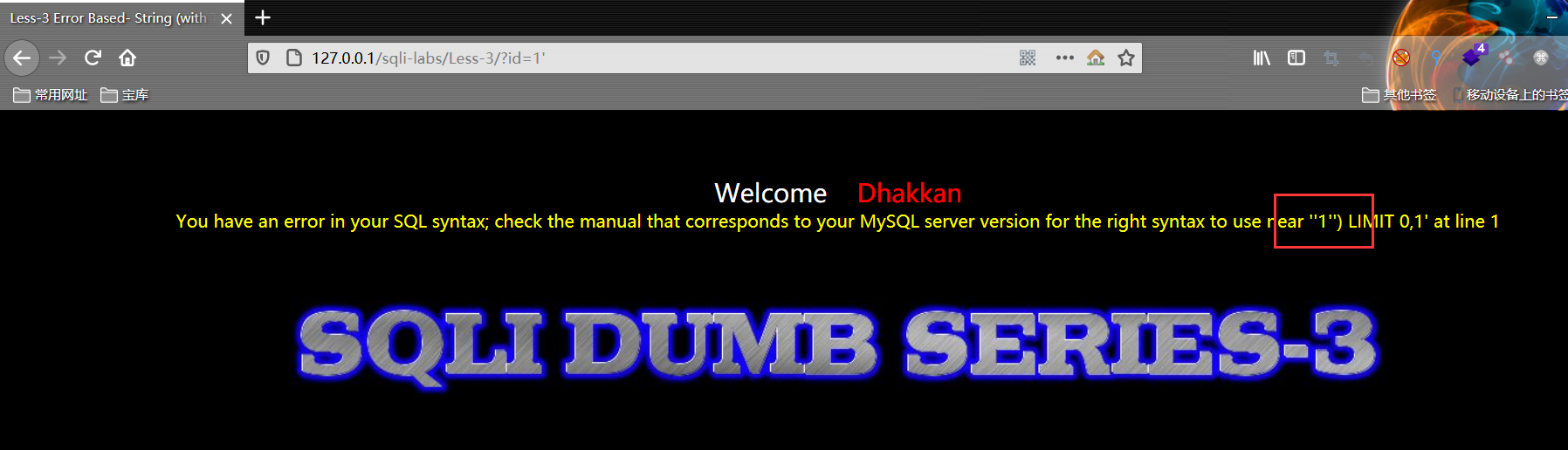

(3)第三关:

与第二关、第一关相差不大,此处出现报错时有语法提示:"1")

猜测此处的闭合语句应是如下的:

Select login_name, select password from table where id= ('our input here')

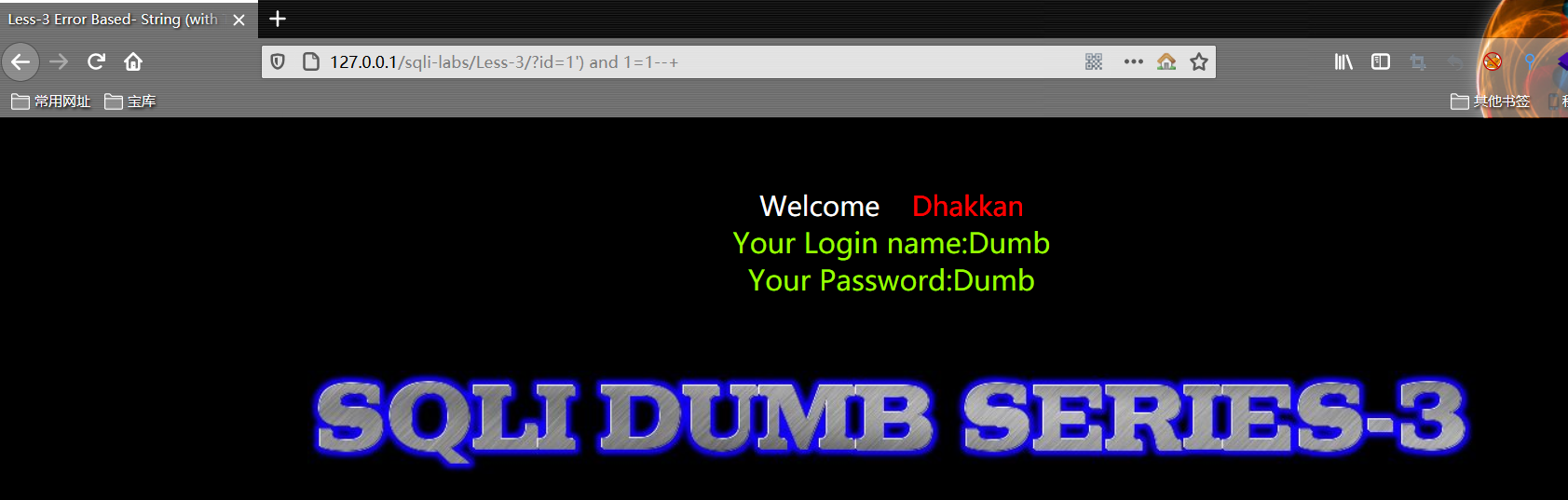

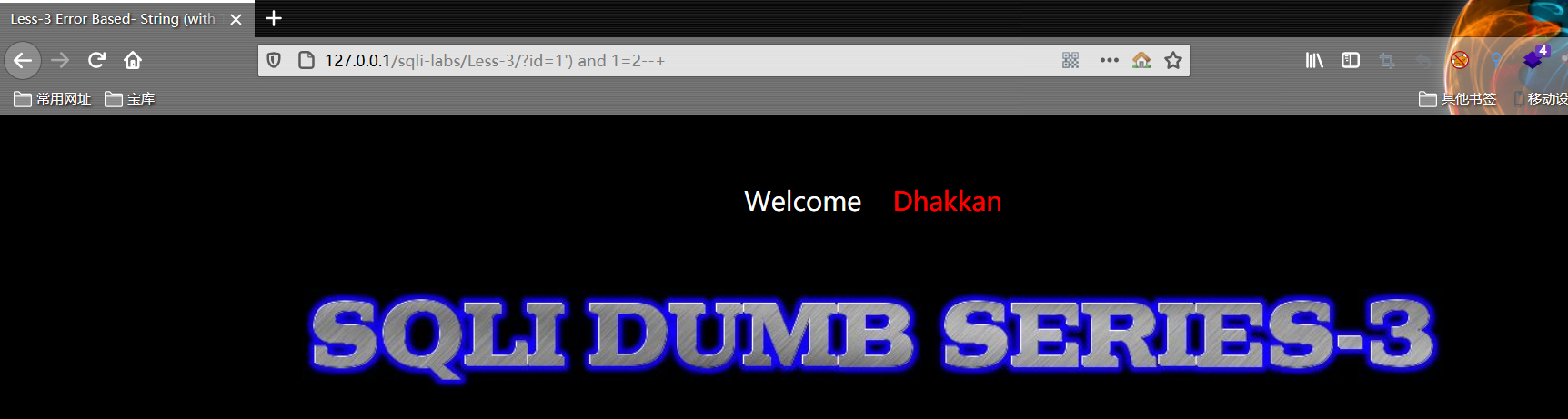

$sql="SELECT * FROM users WHERE id=('$id') LIMIT 0,1";http://127.0.0.1/sqli-labs/Less-3/?id=1') and 1=1--+ #显示正常

http://127.0.0.1/sqli-labs/Less-3/?id=1') and 1=2--+ #显示不正常

所以可以判断此处使用的闭合语句无误! 接下来的查询语法与上两关一致。

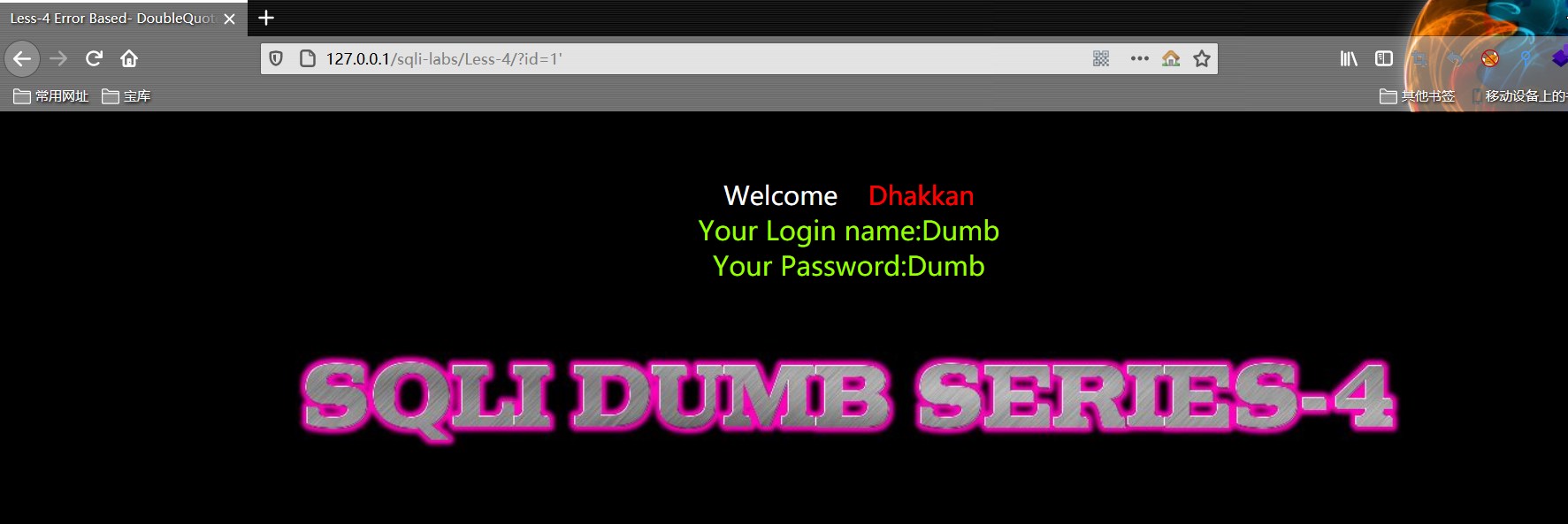

(4)第四关:

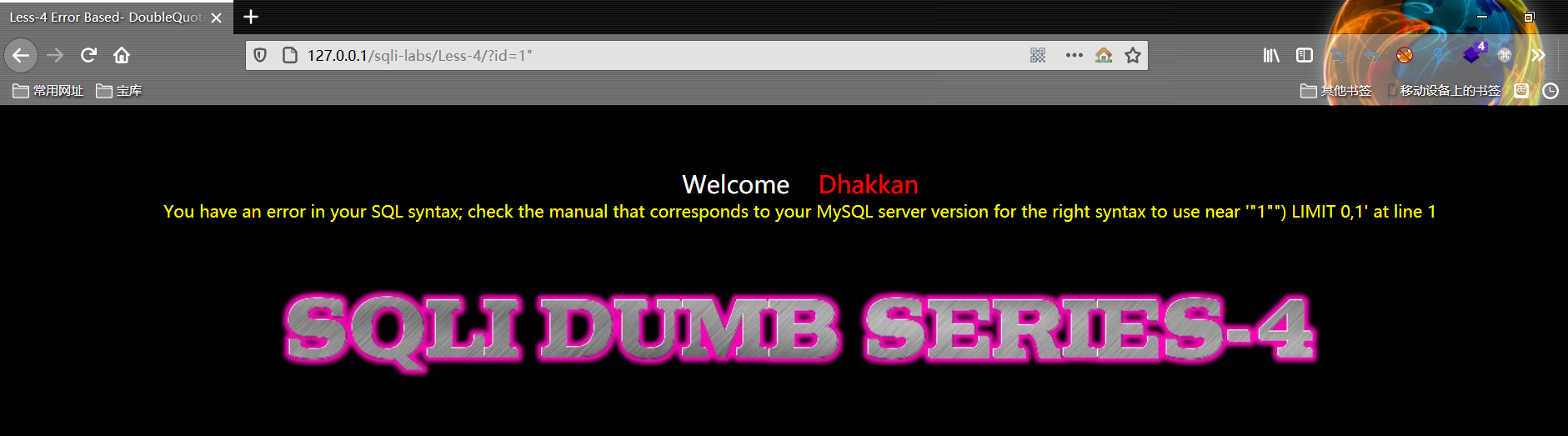

尝试 ',无任何回显,尝试 ",发现出现报错:

发现报错内容为:

the right syntax to use near '"1"") LIMIT 0,1' at line 1

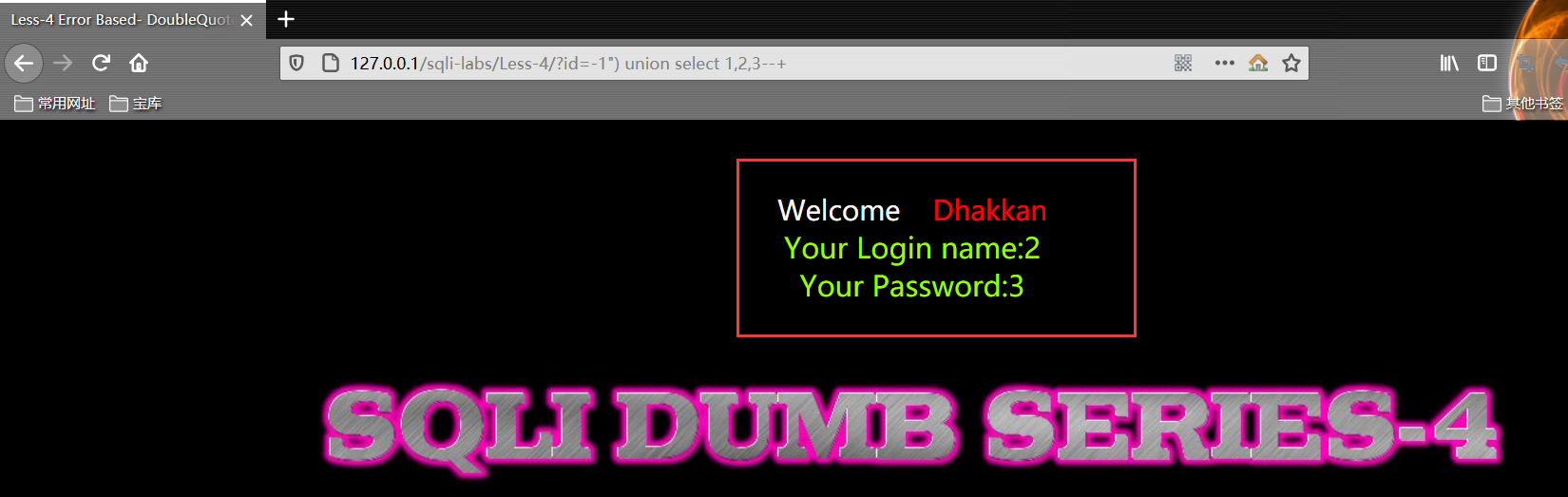

因代码当中对id参数进行了 "" 和 () 的包装,故尝试使用闭合语句判断查询类型:

http://127.0.0.1/sqli-labs/Less-4/?id=1") and 1=1--+

and 1=1--+ 回显正常:

and 1=2--+回显不正常,判定可能存在注入:

http://127.0.0.1/sqli-labs/Less-4/?id=-1") union select 1,2,3--+

SQL查询语句,31行:

$sql="SELECT * FROM users WHERE id=("$id") LIMIT 0,1";所以可以判断此处使用的闭合语句无误! 接下来的查询语法与上两关一致。

靶场练习-Sqli-labs通关记录(1-4关)的更多相关文章

- 靶场练习-Sqli-labs通关记录(盲注)

0x00 实验环境 本地:Win 10 靶场:sqli-labs(共65关,每日一关) 0x02 通关记录 简介:一天一关! (5)第五关: 由于此处与前四关有明显的差别,故在此我 ...

- Sqli labs系列-less-2 详细篇

就今天晚上一个小插曲,瞬间感觉我被嘲讽了. SQL手工注入这个东西,杂说了吧,如果你好久不玩的话,一时说开了,你也只能讲个大概,有时候,长期不写写,你的构造语句还非常容易忘,要不我杂会被瞬间嘲讽了啊. ...

- Sqli labs系列-less-1 详细篇

要说 SQL 注入学习,网上众多的靶场,就属 Sqli labs 这个系列挺不错的,关卡达到60多关了,我自己也就打了不几关,一个挺不错的练习SQL注入的源码. 我一开始就准备等我一些原理篇总结完了, ...

- SQLI LABS Basic Part(1-22) WriteUp

好久没有专门练SQL注入了,正好刷一遍SQLI LABS,复习巩固一波~ 环境: phpStudy(之前一直用自己搭的AMP,下了这个之后才发现这个更方便,可以切换不同版本的PHP,没装的小伙伴赶紧试 ...

- Sqli labs系列-less-3 。。。

原本想着找个搜索型的注入玩玩,毕竟昨天被实力嘲讽了 = = . 找了好长时间,我才发现,我没有 = = ,网上搜了一个存在搜索型注入的源码,我看了好长时间,楞没看出来从哪里搜索注入了....估计是我太 ...

- upload-labs通关记录

upload-labs通关记录 一句话木马解读 一般的解题步骤 或者可以直接用字典爆破一下 https://github.com/TheKingOfDuck/fuzzDicts/blob/master ...

- Sqli - Labs 靶场笔记(一)

Less - 1: 页面: URL: http://127.0.0.1/sqli-labs-master/Less-1/ 测试: 1.回显正常,说明不是数字型注入, http://127.0.0.1/ ...

- 靶场vulnhub-CH4INRULZ_v1.0.1通关

1.CH4INRULZ_v1.0.1靶场通关 ch4inrulz是vulnhub下的基于Linux的一个靶场,作为练习之用 目的:通过各种手段,获取到靶机内的flag的内容 2.环境搭建: 攻击机 K ...

- vulnhub靶场之AI-WEB1.0渗透记录

在本机电脑上自行搭建了一个练手的靶场,下面是记录渗透过程 目录 一.确认靶机ip 二.端口&目录扫描 三.查看敏感目录 四.sql注入 五.get shell 六.系统提权 确认靶机ip ka ...

随机推荐

- Drone构建失败,一次drone依赖下载超时导致构建失败的爬坑记录

Once upon a time, birds were singing in the forest, and people were dancing under the trees, It's so ...

- C# 特殊符号

特殊符号 @开头 前面提到过,字符串里免转义用的, 字符串里写的啥就是啥,遇到\ 不转义 ?? 判断一个值是不是null,是的话就变成后面的默认值,不是的话就还是原值 $开头 字符串篡改 和forma ...

- Python源码剖析——01内建对象

<Python源码剖析>笔记 第一章:对象初识 对象是Python中的核心概念,面向对象中的"类"和"对象"在Python中的概念都为对象,具体分为 ...

- 【php代码审计】熊海cms1.0

0x01 环境安装 1. 熊海cms1.0 (http://js.down.chinaz.com/201503/xhcms_v1.0.rar) 2.seay代码审计工具 3. phpstudy (ph ...

- Swift private(set) All In One

Swift private(set) All In One SwiftUI Getters and Setters https://docs.swift.org/swift-book/Language ...

- web components & publish custom element & npm

web components & publish custom element & npm https://www.webcomponents.org/publish Polymer ...

- git cli all in one

git cli all in one https://www.atlassian.com/git/tutorials/learn-git-with-bitbucket-cloud git create ...

- macOS & timer & stop watch

macOS & timer & stop watch https://matthewpalmer.net/blog/2018/09/28/top-free-countdown-time ...

- yarn & uninstall global & yarn global remove

yarn uninstall global yarn global remove https://yarnpkg.com/lang/en/docs/cli/remove/ https://yarnpk ...

- taro swiper & scroll tabs

taro swiper & scroll tabs https://taro-docs.jd.com/taro/docs/components/viewContainer/swiper.htm ...