从APT攻击中学习

0x01. 什么是APT?

可以看出APT攻击,叫高级可持续威胁攻击,也称为定向威胁攻击;什么是定向,也就是指定目标行业而发起进攻

这边又提到供应链和社会工程学,那是什么?

社会工程学,也就是社工,通过观察别人的细微变化,心理,而套话,或者其他达成目标的一种物理攻击方式

当然你也可以理解成“骗子”,但是这个比骗子更厉害,更有艺术感

供应链,就是在根源上面进行攻击,在源代码植入恶意代码等等,比如PHPstduy后门的事件~~

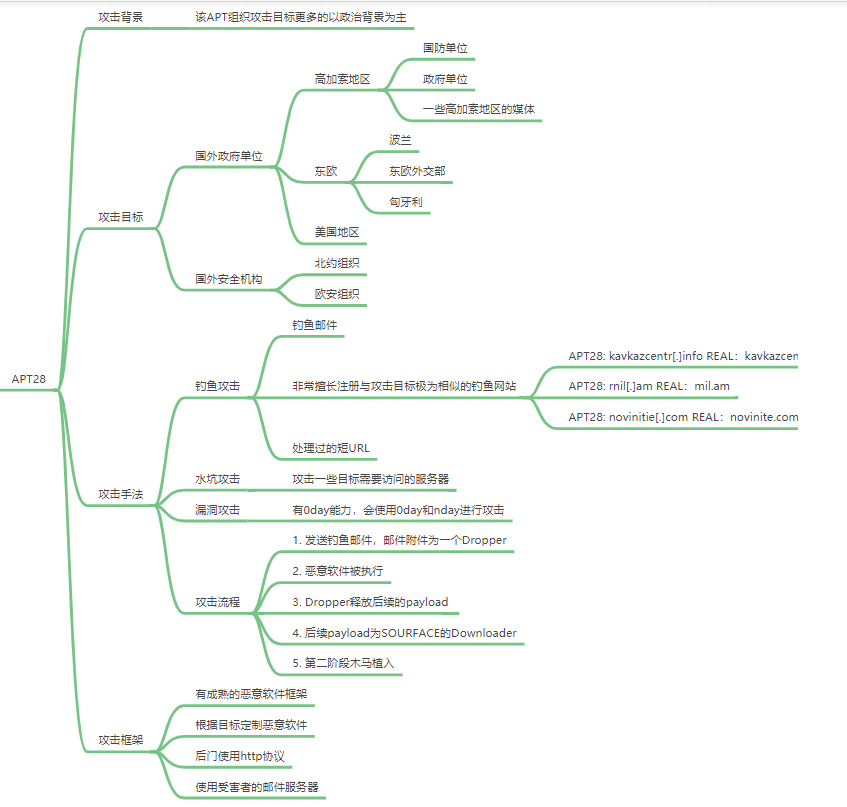

0x02. APT28组织的一次攻击

可以看出攻击的都是国外政府单位与安全机构,目标都是以政府政治背景为主

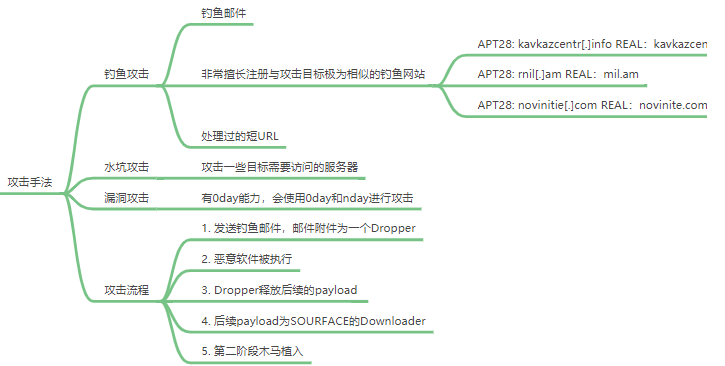

攻击手法也是大部分APT组织一样的攻击手法,也就是钓鱼,钓鱼最为常见,这边可以通过洛马七步杀和ATT&CK进行学习

什么是七步杀?一般指的是 落马七步杀

1、侦查跟踪 (前期踩点)

2、武器构建

3、载荷投递

4、漏洞利用(进入内网)

5、安装植入

6、命令与控制

7、达成目的

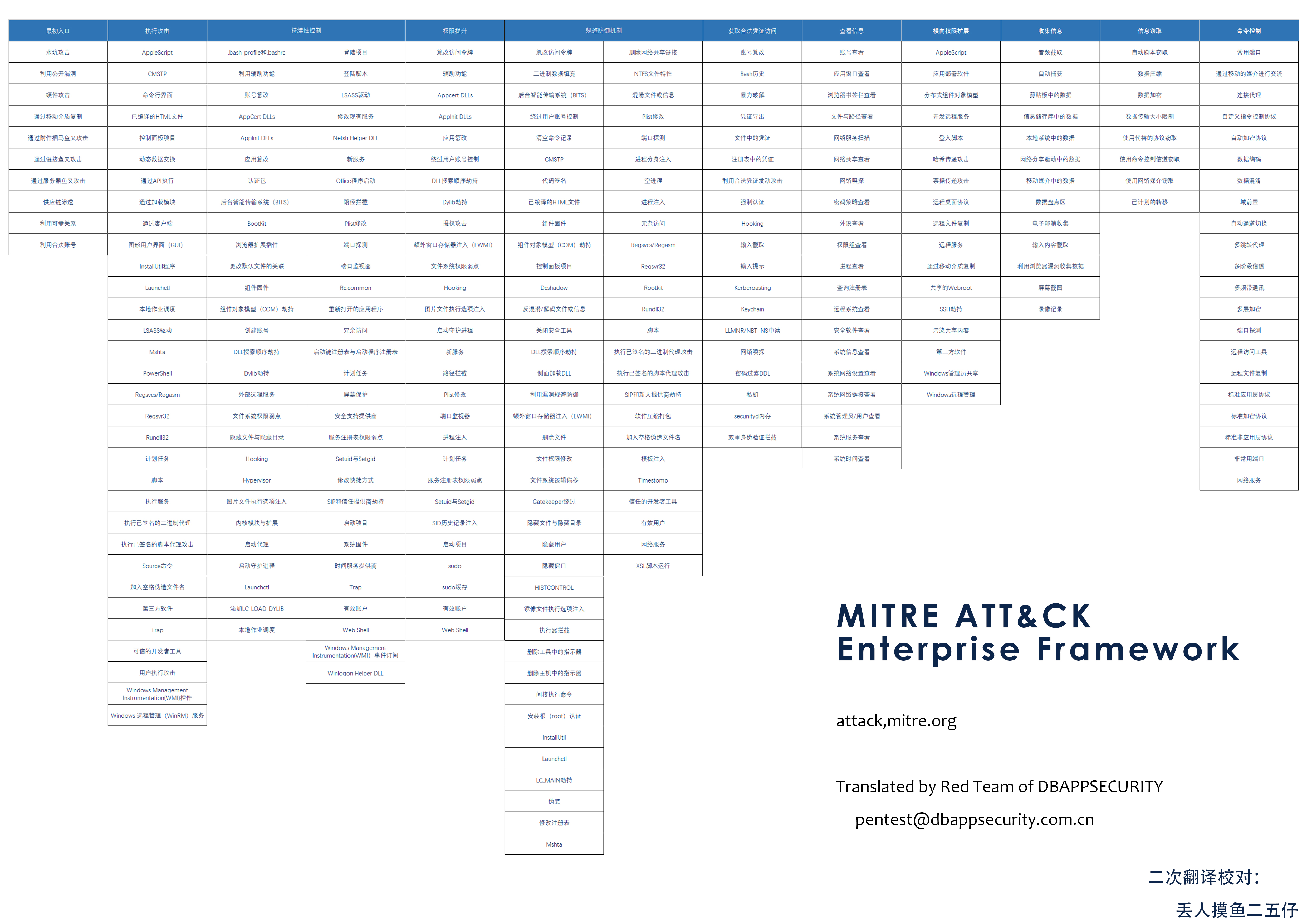

那什么是ATT&CK,世界大战都有战术,那么网络安全这个领域,也是有战术的

而这个ATT&CK与七步杀的步骤些许相似,每一步都有详细的讲解与工具等等,下面是翻译过后的版本

官网地址:https://attack.mitre.org/

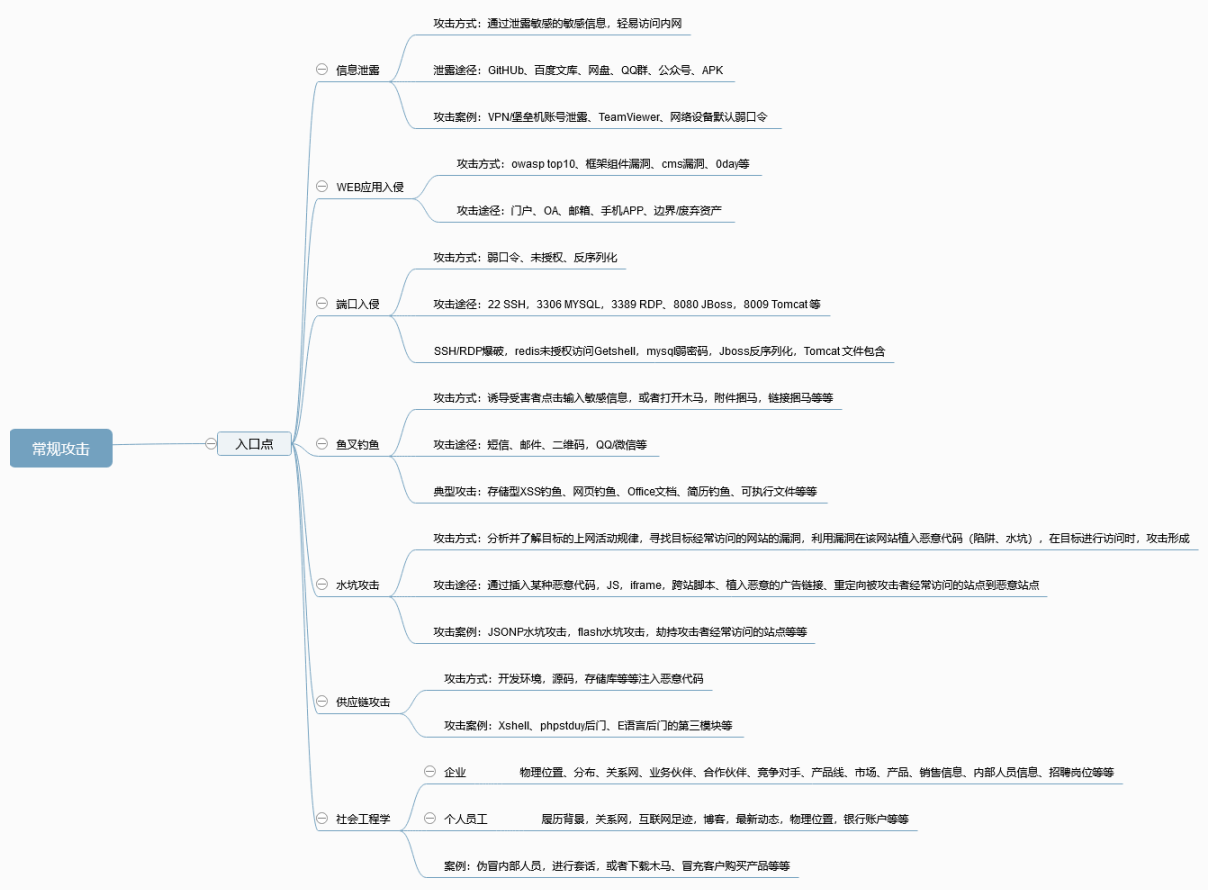

入口点多种多样,具体的写在下面这张图中了

实战中需要随机应变

从APT攻击中学习的更多相关文章

- APT攻击:91%的攻击是利用电子邮件

一封假冒的"二代医疗保险补充保险费扣费说明",导致上万家中小型企业的资料被窃;一封伪装银行交易纪录的钓鱼信件,让韩国爆发史上最大黑客攻击. APT攻击通常会以电子邮件的形式出现,邮 ...

- 从kill-chain的角度检测APT攻击

前言 最近一直在考虑如何结合kill chain检测APT攻击.出发点是因为尽管APT是一种特殊.高级攻击手段,但是它还是会具有攻击的common feature,只要可以把握住共同特征,就能进行检测 ...

- 从防御者视角来看APT攻击

前言 APT防御的重要性毋庸讳言,为了帮助各位师傅在防御方面建立一个总体认识,本文会将APT防御方法分为三类,分别是:监控.检测和缓解技术,并分别进行梳理,介绍分析代表性技术.这一篇分析现有的监控技术 ...

- 水坑式攻击-APT攻击常见手段

所谓“水坑攻击”,是指黑客通过分析被攻击者的网络活动规律,寻找被攻击者经常访问的网站的弱点,先攻下该网站并植入攻击代码,等待被攻击者来访时实施攻击. 水坑攻击属于APT攻击的一种,与钓鱼攻击相比,黑客 ...

- APT攻击将向云计算平台聚焦

APT攻击作为一种高效.精确的网络攻击方式,在近几年被频繁用于各种网络攻击事件之中,并迅速成为企业信息安全最大的威胁之一. 近日,飞塔中国首席技术顾问X在谈及APT攻击时表示,随着云计算的不断发展普及 ...

- 初探APT攻击

首发于i春秋 作者:joe 所属团队:Arctic Shell 团队博客地址:https://www.cnblogs.com/anbus/ 0x1:关于APT的相关介绍: APT是 ...

- CVE-2019-0797漏洞:Windows操作系统中的新零日在攻击中被利用

https://securelist.com/cve-2019-0797-zero-day-vulnerability/89885/ 前言 在2019年2月,卡巴实验室的自动漏洞防护(AEP)系统检测 ...

- 带你走进二进制-一次APT攻击分析

原文:https://osandamalith.com/2017/06/04/apt-attack-in-bangladesh/ 由prison翻译整理,首发i春秋 引言; 这是一次来自遥远国 ...

- 前端Hack之XSS攻击个人学习笔记

简单概述 ** 此篇系本人两周来学习XSS的一份个人总结,实质上应该是一份笔记,方便自己日后重新回来复习,文中涉及到的文章我都会在末尾尽可能地添加上,此次总结是我在学习过程中所写,如有任 ...

随机推荐

- java 并发线程池的理解和使用

一.为什么要用线程池 合理利用线程池能够带来三个好处. 第一:降低资源消耗.通过重复利用已创建的线程降低线程创建和销毁造成的消耗. 第二:提高响应速度.当任务到达时,任务可以不需要的等到线程创建就能立 ...

- AOP参数校验

1.切面依赖 <dependency> <groupId>org.springframework.boot</groupId> <artifactId&g ...

- java安全编码指南之:可见性和原子性

目录 简介 不可变对象的可见性 保证共享变量的复合操作的原子性 保证多个Atomic原子类操作的原子性 保证方法调用链的原子性 读写64bits的值 简介 java类中会定义很多变量,有类变量也有实例 ...

- 《Java从入门到失业》第四章:类和对象(4.6):类路径

4.6类路径 4.6.1什么是类路径 前面我们讨论过包,知道字节码文件最终都会被放到和包名相匹配的树状结构子目录中.例如上一节的例子: 其实类还有一种存放方式,就是可以归档到一个jar文件中,jar文 ...

- 吴恩达Machine Learning学习笔记(三)--逻辑回归+正则化

分类任务 原始方法:通过将线性回归的输出映射到0-1,设定阈值来实现分类任务 改进方法:原始方法的效果在实际应用中表现不好,因为分类任务通常不是线性函数,因此提出了逻辑回归 逻辑回归 假设表示--引入 ...

- MATLAB 安装

参考: 链接1 链接2 重要: 1.秘钥:09806-07443-53955-64350-21751-41297 2.在安装目录下替换 bin

- C#方法Extra

C#方法Extra 上次说的只是方法的一些基本东西,今天讲讲重载和 Lambda 表达式. 重载 方法的重载(overload)指的是同一个名字的方法,有着不一样的方法签名(method signat ...

- Istio 运维实战系列(3):让人头大的『无头服务』-下

本系列文章将介绍用户从 Spring Cloud,Dubbo 等传统微服务框架迁移到 Istio 服务网格时的一些经验,以及在使用 Istio 过程中可能遇到的一些常见问题的解决方法. 失败的 Eur ...

- Python-装饰器中保留被装饰函数元数据

函数的元数据包括哪些呢? 1. 函数名 .__name__ 2. 函数注释 .__doc__ ... 那,如何保留被装饰函数元数据,通过wraps装饰器保留被装饰函数的元数据 import time ...

- 064 01 Android 零基础入门 01 Java基础语法 08 Java方法 02 无参带返回值方法

064 01 Android 零基础入门 01 Java基础语法 08 Java方法 02 无参带返回值方法 本文知识点:无参带返回值方法 说明:因为时间紧张,本人写博客过程中只是对知识点的关键步骤进 ...