文件上传漏洞靶场:upload-labs(附在线地址)

重装系统:CentOS 7.6

密钥对验证,或密码验证,根据自身情况选择,博主这边为了ssh连接方便选用的密码校验。

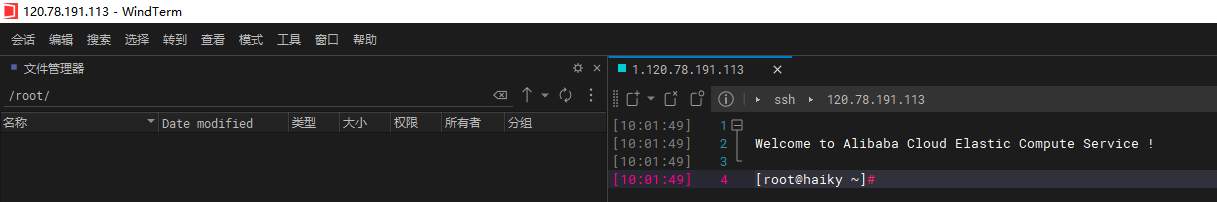

WindTerm登录系统

需提前去云服务器的安全组,开放22端口ssh连接。

更新软件

yum update

yum upgrade

yum升级这两个命令之间有很小的区别。yum update将更新您系统上的软件包,但跳过删除过时的软件包这一步。

yum upgrade更新系统上的所有软件包的同时,也会删除过时的软件包。

这从本质上来看,yum update更安全,因为您不必担心在更新软件时意外删除必要的软件包。

发出yum upgrade命令时,请谨慎使用,因为它可能不会保留您仍在使用的某些软件包。

安装docker,启动并设置开机自启

yum install -y docker

systemctl start docker.service

systemctl enable docker.service

验证Docker是否安装成功:

docker run hello-world

补充代码:linux centos常用命令

reboot 普通重启

shutdown -r now 立刻重启(root用户使用)

halt 立刻关机

poweroff 立刻关机

shutdown -h now 立刻关机(root用户使用)

systemctl enable docker 设置docker开机自启

systemctl disable docker 关闭docker开机自启

docker pull镜像

docker pull c0ny1/upload-labs

upload-labs靶场开源地址:https://github.com/c0ny1/upload-labs/

靶场涉及的上传漏洞部分依赖Windows操作系统,部分依赖Linux操作系统,部分可以同时在Windows和linux上运行。 本镜像是为了解决依赖Linux环境的漏洞(Pass-19),其他Pass建议在Windows上搭建环境。

创建容器,并设置开机自启动

docker run --name=upload-labs -d -p 80:80 --restart=always c0ny1/upload-labs

--restart=always是为了保证能够docker启动后可以自动开启实例

启动成功后,容器加自启

docker update --restart=always 【容器ID】

补充代码:docker常用命令

docker info 显示docker的系统信息,包括镜像和容器的数量

docker version 显示docker的版本信息。

docker 帮助命令

docker images 查看所有本地主机上的镜像

docker search 搜索镜像

docker pull 下载镜像

docker rmi 删除镜像

docker run 镜像id 新建容器并启动

docker ps 列出所有运行的容器

docker rm 容器id 删除指定容器

docker start 容器id 启动容器

docker restart 容器id 重启容器

docker stop 容器id 停止当前正在运行的容器

docker kill 容器id 强制停止当前容器

exit 容器直接退出

ctrl +P +Q 容器不停止退出

docker run -d 镜像名 后台启动命令

docker logs 查看日志

docker top 容器id 查看容器中进程信息ps

docker inspect 容器id 查看镜像的元数据

docker exec 进入当前容器后开启一个新的终端,可以在里面操作。

docker attach 进入容器正在执行的终端

docker cp 从容器内拷贝到主机上

文件上传漏洞靶场:upload-labs(附在线地址)的更多相关文章

- 文件上传漏洞靶场分析 UPLOAD_LABS

文件上传漏洞靶场(作者前言) 文件上传漏洞 产生原理 PASS 1) function checkFile() { var file = document.getElementsByName('upl ...

- DVWA 黑客攻防演练(五)文件上传漏洞 File Upload

说起文件上传漏洞 ,可谓是印象深刻.有次公司的网站突然访问不到了,同事去服务器看了一下.所有 webroot 文件夹下的所有文件都被重命名成其他文件,比如 jsp 文件变成 jsp.s ,以致于路径映 ...

- 文件上传漏洞靶场:upload-labs安装及第一关教程

注:本文仅供学习使用,请勿用于非法操作,后果与作者无关!!! 一.简介 upload-labs是一个使用php语言编写的,专门收集渗透测试过程中遇到的各种上传漏洞的靶场.旨在帮助大家对上传漏洞有一个全 ...

- WordPress NextGEN Gallery ‘upload.php’任意文件上传漏洞

漏洞名称: WordPress NextGEN Gallery ‘upload.php’任意文件上传漏洞 CNNVD编号: CNNVD-201306-259 发布时间: 2013-06-20 更新时间 ...

- 【DVWA】File Upload(文件上传漏洞)通关教程

日期:2019-08-01 17:28:33 更新: 作者:Bay0net 介绍: 0x01. 漏洞介绍 在渗透测试过程中,能够快速获取服务器权限的一个办法. 如果开发者对上传的内容过滤的不严,那么就 ...

- DVWA之File Upload (文件上传漏洞)

目录 Low: Medium: 方法一:抓包修改文件的type 方法二:00截断 High: Impossible : Low: 源代码: <?php if( isset( $_POST[ 'U ...

- web安全之文件上传漏洞

成因: 当文件上传时,若服务端脚本语言未对上传的文件进行严格验证和过滤,若恶意用户上传恶意的 脚本文件时,就有可能控制整个网站甚至是服务器,这就是文件上传漏洞. 权限: 1. 后台权限:登陆了后台,可 ...

- Web应用安全之文件上传漏洞详解

什么是文件上传漏洞 文件上传漏洞是在用户上传了一个可执行的脚本文件,本通过此脚本文件获得了执行服务器端命令的功能,这种攻击方式是最为直接,最为有效的,有时候,几乎没有什么门槛,也就是任何人都可以进行这 ...

- 文件上传漏洞演示脚本之js验证

文件上传漏洞演示脚本之js验证 0 0 716 关于文件上传漏洞,想必玩web安全的同学们都有接触,之前本站也发布过一篇文章介绍文件上传漏洞的各种绕过方法,但是只是有文档却没有演示代码 ...

- PHP漏洞全解(九)-文件上传漏洞

本文主要介绍针对PHP网站文件上传漏洞.由于文件上传功能实现代码没有严格限制用户上传的文件后缀以及文件类型,导致允许攻击者向某个可通过 Web 访问的目录上传任意PHP文件,并能够将这些文件传递给 P ...

随机推荐

- CSS选择艺术以及CSS文本样式

CSS选择的艺术1.css规则由两部分构成:选择器,声明(声明由属性和值构成且末尾跟一个分号)2.css注释:/*--*/3.CSS样式的引用(1)行内样式(内联样式)例如:<p style=& ...

- JSON数据转对象遍历

String json = "[{\"n\":\"北京\",\"i\":11,\"p\":0,\"y ...

- SDC细节归纳

能否写出一份严谨的SDC约束文件,决定了芯片tapeout后数字电路能否正常工作,或者少一些bug.所以写好SDC约束文件,是芯片设计的关键一步. 因此,归纳.整理SDC约束的细节要点很重要,有助于减 ...

- Rstudio R get filename full path

FILENAME=basename(rstudioapi::getActiveDocumentContext()$path) FULLPATH=dirname(rstudioapi::getActiv ...

- 前端复习之HTML5

HTML5 Day01: *概念: *HTML5之后,声明不在出现版本信息 *HTML5永远不可能离开JavaScript. *HTML5在移动端支持好于PC端 * ...

- keshe

keshe 发送方a 代码: package org.example; import cn.hutool.core.util.CharsetUtil; import cn.hutool.core.ut ...

- Asp.Net Core 网站使用TinyMCE实现上传图片

1.下载TinyMCE https://www.tiny.cloud/get-tiny/self-hosted/ 解压缩后放在网站wwwroot目录 2.下载中文语言包 https://www.tin ...

- arp 基本功能

地址解析协议(英语:Address Resolution Protocol,缩写:ARP)是一个通过解析网络层地址来找寻数据链路层地址的网络传输协议,它在IPv4中极其重要.ARP最初在1982年的R ...

- docker方式部署的gitlab跨版本迁移升级

之前代码服务器用的 beginor/gitlab-ce:11.3.0-ce.0 的版本,而当前时间已经到12.4.1了. gitlab 官方已经开始支持多语言, 而且也提供了 docker 镜像, b ...

- NDVI批量处理排除值-3000

代码如下: import arcpy from arcpy import env from arcpy.sa import * import sys reload(sys) sys.setdefaul ...