攻防世界--getit

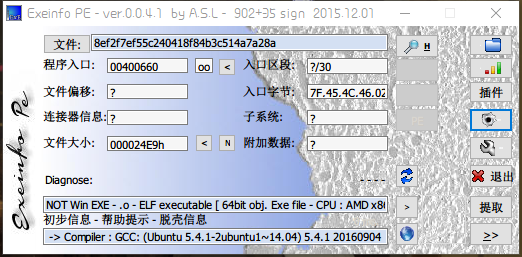

测试文件:https://adworld.xctf.org.cn/media/task/attachments/8ef2f7ef55c240418f84b3c514a7a28a

准备

得知

- 64位文件

2.IDA打开

反编译得到C语言代码

int __cdecl main(int argc, const char **argv, const char **envp)

{

char v3; // al

__int64 v5; // [rsp+0h] [rbp-40h]

int i; // [rsp+4h] [rbp-3Ch]

FILE *stream; // [rsp+8h] [rbp-38h]

char filename[]; // [rsp+10h] [rbp-30h]

unsigned __int64 v9; // [rsp+28h] [rbp-18h] v9 = __readfsqword(0x28u);

LODWORD(v5) = ;

while ( (signed int)v5 < strlen(s) )

{

if ( v5 & )

v3 = ;

else

v3 = -;

*(&t + (signed int)v5 + ) = s[(signed int)v5] + v3;

LODWORD(v5) = v5 + ;

}

strcpy(filename, "/tmp/flag.txt");

stream = fopen(filename, "w");

fprintf(stream, "%s\n", u, v5);

for ( i = ; i < strlen(&t); ++i )

{

fseek(stream, p[i], );

fputc(*(&t + p[i]), stream);

fseek(stream, 0LL, );

fprintf(stream, "%s\n", u);

}

fclose(stream);

remove(filename);

return ;

}

2.1 常量参数值

接着其中一些参数的值

.data:00000000006010A0 public s

.data:00000000006010A0 ; char s[]

.data:00000000006010A0 s db 'c61b68366edeb7bdce3c6820314b7498',

.data:00000000006010A0 ; DATA XREF: main+25↑o

.data:00000000006010A0 ; main+3F↑r

.data:00000000006010C1 align 20h

.data:00000000006010E0 public t

.data:00000000006010E0 ; char t

.data:00000000006010E0 t db 53h ; DATA XREF: main+65↑w

.data:00000000006010E0 ; main+C9↑o ...

.data:00000000006010E1 aHarifctf db 'harifCTF{????????????????????????????????}',

.data:000000000060110C align 20h

.data: public u

.data: u db '*******************************************',

.data: ; DATA XREF: main+A5↑o

.data: ; main+13F↑o

.data:000000000060114C align 20h

.data: public p

.data: ; int p[43]

.data: p dd 1Eh ; DATA XREF: main+E1↑r

.data: ; main+104↑r

其中值得我们注意的是t的值,t的值应该是0x53+'harifCTF{????????????????????????????????}',即

SharifCTF{????????????????????????????????}

t很有可能是储存flag的数组。

2.2 代码分析

代码整体上可以分为3个部分

1~11 变量定义初始化

12~20 定义flag值

20~34 flag值写入文件

因此我们只需要将第二部分复现,输出flag即可。

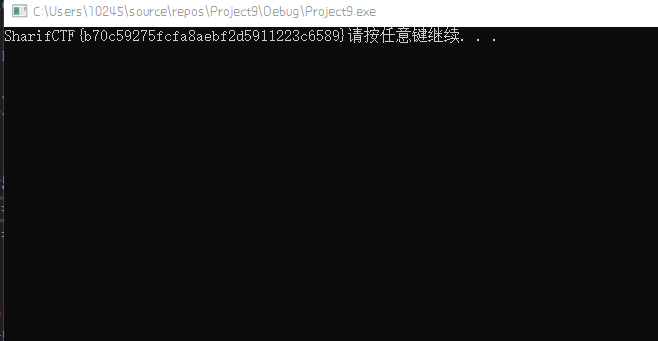

2.3 flag获取代码

#include <stdio.h>

#include <stdlib.h>

#include <Windows.h> #pragma warning(disable:4996) int main(void)

{

char v3;

__int64 v5;

char s[] = "c61b68366edeb7bdce3c6820314b7498";

char t[] = "SharifCTF{????????????????????????????????}"; v5 = ;

while (v5 < strlen(s)) {

if (v5 & )

v3 = ;

else

v3 = -;

*(t + v5 + ) = s[v5] + v3;

v5++;

}

printf("%s", t); system("PAUSE");

return ;

}

3. get flag!

SharifCTF{b70c59275fcfa8aebf2d5911223c6589}

攻防世界--getit的更多相关文章

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- 【攻防世界】高手进阶 pwn200 WP

题目链接 PWN200 题目和JarvisOJ level4很像 检查保护 利用checksec --file pwn200可以看到开启了NX防护 静态反编译结构 Main函数反编译结果如下 int ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界 | CAT

来自攻防世界官方WP | darkless师傅版本 题目描述 抓住那只猫 思路 打开页面,有个输入框输入域名,输入baidu.com进行测试 发现无任何回显,输入127.0.0.1进行测试. 发现已经 ...

- 攻防世界 robots题

来自攻防世界 robots [原理] robots.txt是搜索引擎中访问网站的时候要查看的第一个文件.当一个搜索蜘蛛访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在, ...

- 【攻防世界】 高手进阶区 Recho WP

0x00 考察点 考察点有三个: ROP链构造 Got表劫持 pwntools的shutdown功能 0x01 程序分析 上来三板斧 file一下 checksec --file XXX chmod ...

- CTF -攻防世界-crypto新手区(5~11)

easy_RSA 首先如果你没有密码学基础是得去恶补一下的 然后步骤是先算出欧拉函数 之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错 ...

随机推荐

- 使用BaGet来管理内部Nuget包

有的时候,我们想要制作一些nuget包,供自己内部调用,不想公开出去,那么就需要一个能够集中管理nuget包的服务了,今天我来给大家介绍一款轻便好用的包管理服务-----BaGet 下载并部署BaGe ...

- ACM-ICPC 2015 Changchun Preliminary Contest J. Unknown Treasure (卢卡斯定理+中国剩余定理)

题目链接:https://nanti.jisuanke.com/t/A1842 题目大意:给定整数n,m,k,其中1≤m≤n≤1018,k≤10, 然后给出k个素数,保证M=p[1]*p[2]……*p ...

- 自定义日志注解 + AOP实现记录操作日志

需求:系统中经常需要记录员工的操作日志和用户的活动日志,简单的做法在每个需要的方法中进行日志保存操作, 但这样对业务代码入侵性太大,下面就结合AOP和自定义日志注解实现更方便的日志记录 首先看 ...

- OC 类的load方法

+(void)load 方法 不需要主动调用,类加载时会走这个方法

- WinForm、WPF、ASP.NET窗口生命周期

https://blog.csdn.net/s_521_h/article/details/73826928

- windows下使用Ant编译Android项目

1. 安装ant,配置环境变量 2. 执行命令: android update project -p 项目路径 例:android update project -p D:\project\UI_de ...

- 心形陀螺案例css3

<!DOCTYPE html><html lang="zh-cn"><head> <meta charset="UTF-8&qu ...

- 【SpringBoot】 项目中运用的一些技巧,mybatis-plus 自动编译等(持续更新)

前言 本文将总结项目中用到的一些springboot 的技巧,持续更新. Mybatis-Plus 的运用 使用原因: 主要是节省了Mapper层的编写,通过继承BaseMapper可以直接调用通用的 ...

- leetcode 118. 杨辉三角(python)

给定一个非负整数 numRows,生成杨辉三角的前 numRows 行. 在杨辉三角中,每个数是它左上方和右上方的数的和. 示例: 输入: 5输出:[ [1], [1,1], [1,2,1], [1, ...

- 小程序页面间传值(处理传值为对象,简单传值直接用options.XX的形式获取)

bookgoods:function(){ var Json = JSON.stringify(this.data.goods) wx.navigateTo({ url: '/pages/bookgo ...