使用NMAP端口扫描代码实现

Nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)。其基本功能有三个,一是探测一组主机是否在线;其次是扫描 主机端口,嗅探所提供的网络服务;还可以推断主机所用的操作系统 。它 以隐秘的手法,避开闯入检测系统的监视,并尽可能不影响目标系统的日常操作,因此也常被黑客所青睐。本文以Centos7为例,用python实现NMAP进行端口扫描。

一、安装NMAP

1.下载NMAP源码

cd /usr/src

git clone https://github.com/nmap/nmap.git

2.进行编译安装

cd nmap

./configure

(若安装过程中报错,如make[1]:g++:conmand not found等,则需要安装一下依赖库)

yum -y install gcc automake autoconf libtool make

yum install gcc gcc-c++

接下来进行编译

make

make install

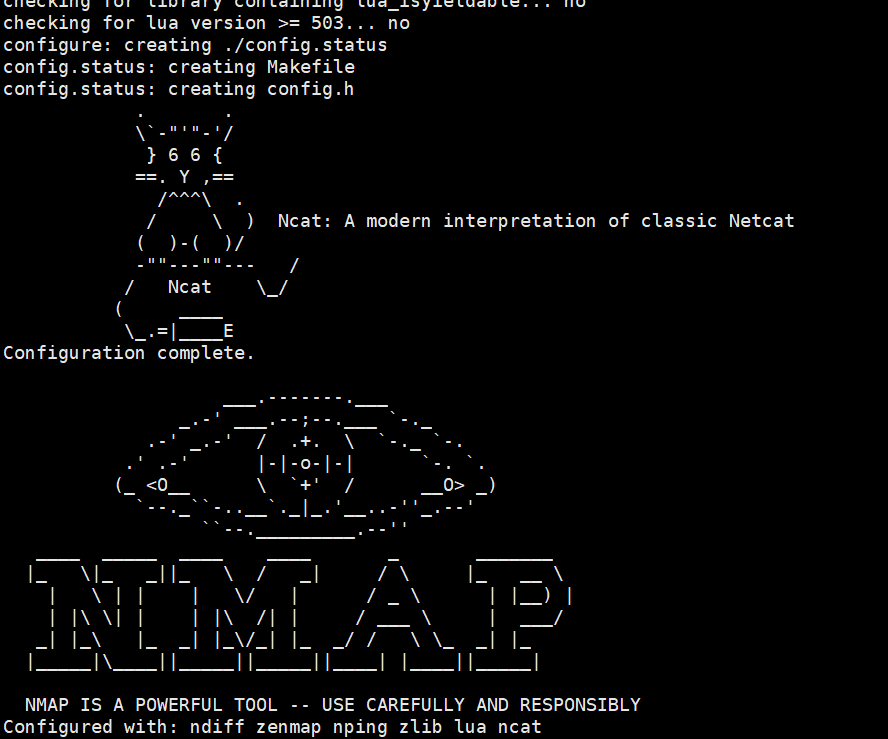

出现以上界面表示安装成功

3.清除安装时生成的临时文件

make clean

4.查看nmap的版本

nmap version

成功安装nmap

二、安装python-nmap

直接通过pip安装(若linux环境下无pip可自行安装)

python -m pip install python-nmap

三、功能实现

安装好以上工具之后,将Nmap import到脚本中,就可以使用Nmap扫描功能了。PortScanner类对象能完成扫描功能,PortScanner类有一个scan()函数,它可将目标和端口的列表作为参数输入,并对他们进行基本的Nmap扫描功能。另外,还可以把目标主机的地址/端口放入数组中备查,并打印出端口的状态。在接下来的部分中,依靠该功能来定位和识别目标。

#!/usr/bin/env Python

import nmap

import optparse def nmapScan(tgtHost,tgtPort):

nmScan=nmap.PortScanner()

nmScan.scan(tgtHost,tgtPort)

state=nmScan[tgtHost]['tcp'][int (tgtPort)]['state']

print("[*]"+tgtHost+" tcp/"+tgtPort+""+state)

def main():

parser=optparse.OptionParser('using%prog'+'-H <target host> -p <target port>')

parser.add_option('-H',dest='tgtHost',type='string',help='specify target host')

parser.add_option('-p',dest='tgtPort',type='string',help='specify target port[s] separated by comma')

(options,args)=parser.parse_args()

tgtHost=options.tgtHost

tgtPorts=str(options.tgtPort).split(',')

if (tgtHost==None)|(tgtPorts[0]==None):

print(parser.usage)

exit(0)

for tgtPort in tgtPorts:

nmapScan(tgtHost,tgtPort)

if __name__ =='__main__':

main()

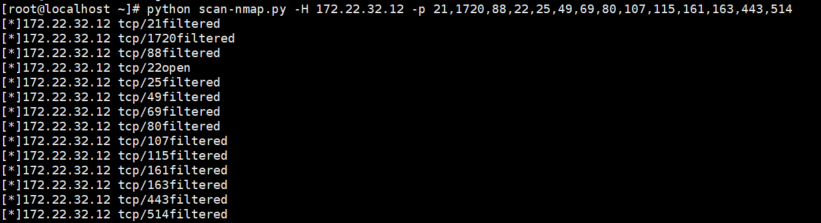

实例如下:

python scan-nmap.py -H 172.22.32.12 -p 21,1720,88,22,25,49,69,80,107,115,161,163,443,514

使用NMAP端口扫描代码实现的更多相关文章

- linux——nmap端口扫描命令

先安装 nmap :apt-get install nmap 端口扫描命令nmap -sS 172.16.55.100nmap -Pn 172.16.55.100第一组渗透测试指令,用于情报收集. 要 ...

- nmap端口扫描工具安装和使用方法

nmap(Network Mapper)是一款开源免费的针对大型网络的端口扫描工具,nmap可以检测目标主机是否在线.主机端口开放情况.检测主机运行的服务类型及版本信息.检测操作系统与设备类型等信息. ...

- python自动化运维四:nmap端口扫描

p { margin-bottom: 0.25cm; line-height: 120% } a:link { } 端口扫描器: Python的第三方模块python-nmap可以实现高效的端口扫描. ...

- nmap 端口扫描王,查看端口是否可访问,是否对外开放

NMap,也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包. 1 安装 apt-get install nmap 2 使用,查看ip下所有对外的端口 $ sudo nmap ...

- nmap 端口扫描工具

nmap工具介绍 一.简介 nmap :也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包. nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端.确定哪些服务 ...

- nmap端口扫描工具下载和安装使用

1.下载地址 https://nmap.org/download.html 2.下载之后进行安装 选择I Agree 后,建议全选,特别是zenmap,这个是图形化界面,不喜欢命令行格式的可以用zen ...

- cetnos中nmap端口扫描工具的使用

1:安装: yum -y install nmap 2:使用方法: nmap -p 1-65535 1.1.1.1 #扫描1.1.1.1此IP地址的所有端口 nmap -p 80,443 1.1.1. ...

- 如何在linux使用nmap端口扫描工具扫描网段内开放的端口

在另一个linux主机上,使用nmap命令即可 ,比如 我在1.1.1.2上开放了端口1111 -A -j ACCEPT 在1.1.1.1上执行 即可查到

- Nmap目录扫描和漏洞扫描(9.27 第十三天)

目录扫描:扫描站点的目录,寻找敏感文件(目录名.探针文件.后台.robots.txt[].备份文件等) 目录:站点结构,权限控制不严格 探针文件:服务器配置信息,phpinfo.php readm ...

随机推荐

- L3-015. 球队“食物链”

某国的足球联赛中有N支参赛球队,编号从1至N.联赛采用主客场双循环赛制,参赛球队两两之间在双方主场各赛一场. 联赛战罢,结果已经尘埃落定.此时,联赛主席突发奇想,希望从中找出一条包含所有球队的“食物链 ...

- 1126. Eulerian Path (25)

In graph theory, an Eulerian path is a path in a graph which visits every edge exactly once. Similar ...

- Set 的合集 并集 差集

合集 ,,,,,,]; ,,]; function union() { //先将数组去重 let s1 = new Set(arr1); let s2 = new Set(arr2); //[...s ...

- mac下安装 rabbitMq

1.安装HomeBrew,如果已经安装这一步跳过. 2.用brew install rabbitmq指令即可进行rabbitmq服务的自动安装. 3.安装完成之后会出现一下提示: rabbit安装 ...

- mysql 分页查询及优化

1.分页查询 select * from table limit startNum,pageSize 或者 select * from table limit pageSize offset star ...

- 32.密码学知识-SSL/TLS-9——2019年12月19日

9. SSL/TLS "SSL/TLS --- 为了更安全的通信" 本章中我们将学习SSL/TLS的相关知识. SSL/TLS是世界上应用最广泛的密码通信方法.比如说,当在网上商城 ...

- v-if 和 v-show

关于条件渲染 所谓条件渲染,就是根据不同的条件,使用不同的模板来生成 html. 在 Vue.js 中,使用 v-if 和 v-show 指令来控制条件渲染. 区别 v-show 会在app初始化的时 ...

- eclips 中的 svn 更新报错,被锁住解决办法

svn更新不下来,在文件的目录上选择 Team,然后选择 Refresh/Cleanup ,然后就可以了,这个方法我自己试有效,做为参考,对其它情况不一定有效 报错如下 解决方法

- 果蝇优化算法(FOA)

果蝇优化算法(FOA) 果蝇优化算法(Fruit Fly Optimization Algorithm, FOA)是基于果蝇觅食行为的仿生学原理而提出的一种新兴群体智能优化算法. 果蝇优化算法(FOA ...

- C++ 对象间通讯机制 框架实现

// SignalSlot.h: interface for the CSignalSlot class. // /////////////////////////////////////////// ...