wFuzz使用帮助

********************************************************

* Wfuzz 2.0 - The Web Bruteforcer *

******************************************************** Usage: /usr/bin/wfuzz [options] <url> Options:

-c : Output with colors 带颜色输出

-v : Verbose information 版本信息

-o printer : Output format by stderr 格式化输出 -p addr : use Proxy (ip:port or ip:port-ip:port-ip:port) 使用代理

-x type : use SOCK proxy (SOCKS4,SOCKS5) 使用sock

-t N : Specify the number of threads (20 default) 进程

-s N : Specify time delay between requests (0 default) 超时时间 -e <type> : List of available encodings/payloads/iterators/printers 类型(编码)

-R depth : Recursive path discovery

-I : Use HTTP HEAD instead of GET method (No HTML body responses).

--follow : Follow redirections -m iterator : Specify iterator (product by default)

-z payload : Specify payload (type,parameters,encoding)

-V alltype : All parameters bruteforcing (allvars and allpost). No need for FUZZ keyword. -X : Payload within HTTP methods (ex: "FUZZ HTTP/1.0"). No need for FUZZ keyword.

-b cookie : Specify a cookie for the requests cookie值

-d postdata : Use post data (ex: "id=FUZZ&catalogue=1") post数据包

-H headers : Use headers

(ex:"Host:www.mysite.com,Cookie:id=1312321&user=FUZZ") 使用头 --basic/ntlm/digest auth : in format "user:pass" or "FUZZ:FUZZ" or "domain\FUZ2Z:FUZZ" --hc/hl/hw/hh N[,N]+ : Hide resposnes with the specified[s] code/lines/words/chars (Use BBB for taking values from baseline) 隐藏特殊响应(状态码,chars响应头长度)

--hs regex : Hide responses with the specified regex within the response Keyword: FUZZ,FUZ2Z wherever you put these words wfuzz will replace them by the payload selected. Example: - wfuzz.py -c -z file,commons.txt --hc 404 -o html http://www.site.com/FUZZ 2> res.html 猜解目录名

- wfuzz.py -c -z file,users.txt -z file,pass.txt --hc 404 http://www.site.com/log.asp?user=FUZZ&pass=FUZ2Z

- wfuzz.py -c -z range,1-10 --hc=BBB http://www.site.com/FUZZ{something}

使用帮助:

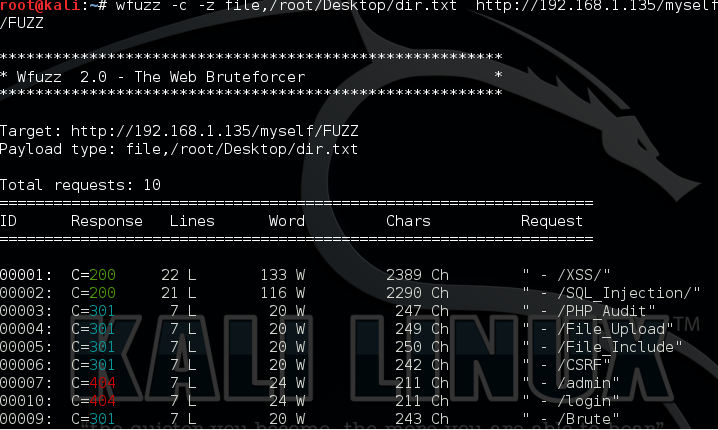

路径扫描

对比下面这张

通过一些参数,可以更快的帮组我们渗透

爆破用户名及密码:

测试注入:这里我没有演示,我们可以将一些注入语句写在文件中,这样我们可以通过wfuzz来进行注入扫描

wFuzz使用帮助的更多相关文章

- 网站模糊测试爆破工具Wfuzz

网站模糊测试爆破工具Wfuzz 模糊测试爆破使用模糊测试的方式对HTTP请求中的各个参数同时进行猜测爆破.例如,渗透测试人员可以采用不同的HTTP请求方式来访问由字典生成的网页路径,以判断网页目录 ...

- Web安全 --Wfuzz 使用大全

前言: 做web渗透大多数时候bp来fuzz 偶尔会有觉得要求达不到的时候 wfuzz就很有用了这时候 用了很久了这点来整理一次 wfuzz 是一款Python开发的Web安全模糊测试工具. 下 ...

- Web模糊测试:WFuzz的坑和快速入门

转载自 FreeBuf.COM 首先说下我对wfuzz这个工具的简单介绍和理解.工具主要是做web模糊测试,最开始做fuzz我是自己写个脚本配合一些常用工具来测,后来看见这款工具因为是比较简单吧,学习 ...

- Wfuzz使用学习

工具用了不总结,使用命令很容易生疏,今天就把笔记梳理总结一下. 0x01 简介 WFuzz是用于Python的Web应用程序安全性模糊工具和库.它基于一个简单的概念:它将给定有效负载的值替换对FUZZ ...

- wfuzz 安装

wfuzz 安装 win10 下的wfuzz安装 fuzz下载 https://github.com/xmendez/wfuzz 安装遇到的问题 0x1报错 解决方法: 更新pip python -m ...

- wfuzz的使用

用于模糊测试,测试过滤字符 转载:https://www.secpulse.com/archives/81560.html https://www.freebuf.com/sectool/173746 ...

- Wifite.py 修正版脚本代码

Kali2.0系统自带的WiFite脚本代码中有几行错误,以下是修正后的代码: #!/usr/bin/python # -*- coding: utf-8 -*- """ ...

- Github 安全类Repo收集整理

作者:天谕链接:https://zhuanlan.zhihu.com/p/21380662来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处.刚好这两天对之前github上关 ...

- 关于PHP代码审计和漏洞挖掘的一点思考

这里对PHP的代码审计和漏洞挖掘的思路做一下总结,都是个人观点,有不对的地方请多多指出. PHP的漏洞有很大一部分是来自于程序员本身的经验不足,当然和服务器的配置有关,但那属于系统安全范畴了,我不太懂 ...

随机推荐

- ceph radosgw-admin的操作

常用操作: 生成一新用户: 在两个集群当中都创建相同的管理用户 radosgw-admin user create --uid=admin --display-name=admin --access_ ...

- 经典Java面试题收集

1.面向对象的特征有哪些方面? 答:面向对象的特征主要有以下几个方面: 抽象:抽象是将一类对象的共同特征总结出来构造类的过程,包括数据抽象和行为抽象两方面.抽象只关注对象有哪些属性和行为,并不关注这些 ...

- java构造函数总结

构造函数总结 概念: 创建对象时由JVM自动调用的函数 作用: 在创建对象的时候给对象的成员变量赋值: 写法: 修饰符:可以用访问权限修饰符(public.private等)修饰:不能用s ...

- Java8 使用

Java8 使用 链接:https://www.jianshu.com/p/936d97ba0362 链接:https://www.jianshu.com/p/41de7b5ac7b9 本文主要总结了 ...

- Linux开机自动挂载存储的两种方式

登录服务器,给查看了下,发现确实是没有自动加载,df -h只能显示本地硬盘的分区,fdisk -l 还是能看到存储空间,这说明这个服务器连接存储是木有问题的. 输入history | grep mou ...

- 说说Java 位运算

前言 我们都知道,在计算机世界里,再复杂,再美的程序,到最后都会变成0与1.也就是我们常说的:二进制.二进制相信大家都很熟悉.与现实世界不同的是,在现实世界里,我们通常都是用十进制来表示的,也就是遇十 ...

- 监控(3)进程通用shell

#! /bin/bash proc_name="beam.smp" #进程名 proc_num() #查询进程数{ num=`ps -ef | grep $proc_name | ...

- 经典的GDB调试命令

在你调试程序时,当程序被停住时,你可以使用print命令(简写命令为p),或是同义命令inspect来查看当前程序的运行数据.print命令的格式是: printprint /是表达式,是你所调试的程 ...

- HDU 3416 Marriage Match IV (最短路径,网络流,最大流)

HDU 3416 Marriage Match IV (最短路径,网络流,最大流) Description Do not sincere non-interference. Like that sho ...

- CF741D Arpa’s letter-marked tree and Mehrdad’s Dokhtar-kosh paths

CF741D Arpa’s letter-marked tree and Mehrdad’s Dokhtar-kosh paths 好像这个题只能Dsu On Tree? 有根树点分治 统计子树过x的 ...