西瓜杯 WP

RE

一个西瓜切两半你一半我一半

有点谜语,文本给的是输出和key

# Visit https://www.lddgo.net/string/pyc-compile-decompile for more information

# Version : Python 3.6

flag=''

key = '一个西瓜切两半你一半我一半'

# output='乃乾觅甯剏乳厡侻丨厏扝乌博丿乜规甲剌乶厝侥丿卻扚丠厘丿乎覟瓬剤'

tmp='乃乾觅甯剏乳厡侻丨厏扝乌博丿乜规甲剌乶厝侥丿卻扚丠厘丿乎覟瓬剤'

for i in range(len(flag)):

tmp += chr(ord(flag[i]) - 32)

output = ''

for i in range(len(tmp)):

output += chr(ord(tmp[i]) + ord(key[i % len(key)]))

for i in range(len(output)):

output += chr(ord(tmp[i]) - ord(key[i % len(key)])+32)

print(output)

探索进制的奥秘

在线反编译pyd

给的txt里面就是tmp和key

pe

E

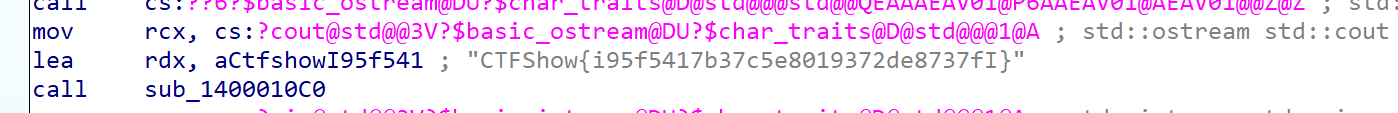

明文存放flag

easy_re

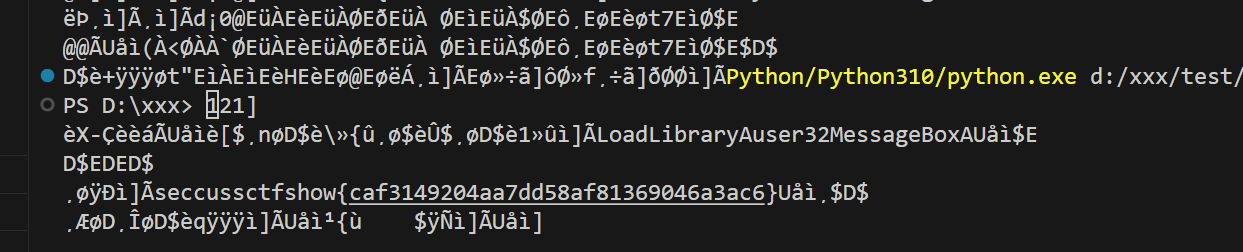

硬爆

table=[ord(i) for i in 'abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ']

code=[ 0x6D, 0x97, 0x86, 0x85, 0x97, 0xDE, 0xA8, 0x92, 0x86, 0x85, 0x97, 0x0F, 0x42, 0x7F, 0x80, 0x85,

0x97, 0x86, 0x6D, 0x76, 0x86, 0x85, 0x97, 0x45, 0xD0, 0x1E, 0x63, 0x06, 0x7B, 0x96, 0x6D, 0xCC,

0x87, 0x85, 0x97, 0x0F, 0x81, 0xB3, 0x3E, 0xEB, 0x97, 0x86, 0x85, 0x96, 0x7E, 0x0C, 0xD3, 0xA2,

0x81, 0x7F, 0xDA, 0x84, 0x97, 0x86, 0x3E, 0xEC, 0x86, 0x85, 0x97, 0x87, 0x7E, 0x1E, 0x85, 0x3D,

0xE8, 0x86, 0x85, 0x97, 0x87, 0x7D, 0x1E, 0x82, 0xA1, 0x7F, 0x5D, 0x85, 0x97, 0x86, 0x0C, 0x93,

0xA2, 0x3D, 0x11, 0x86, 0x85, 0x97, 0x87, 0x7D, 0x1E, 0xC2, 0xA1, 0x93, 0x6E, 0xB4, 0x96, 0x86,

0x85, 0x2C, 0x14, 0x85, 0x97, 0x86, 0x84, 0x6C, 0x0F, 0x86, 0x1E, 0x6A, 0xD8, 0x54, 0xCA, 0xEA,

0xF6, 0xE2, 0xC9, 0xFE, 0xE4, 0xF7, 0xF6, 0xF4, 0xFC, 0xD6, 0x86, 0x85, 0x97, 0x86, 0x85, 0xE2,

0xF5, 0xE0, 0xE5, 0xB5, 0xB7, 0x97, 0xCB, 0xE0, 0xE4, 0xF5, 0xE4, 0xF0, 0xE3, 0xC7, 0xF8, 0xFE,

0xC4, 0x97, 0x86, 0x85, 0x97, 0x86, 0xD0, 0x1E, 0x63, 0x06, 0x7B, 0x96, 0x0E, 0xD2, 0x8E, 0x0C,

0x93, 0xA2, 0x0E, 0xD2, 0x8A, 0x0C, 0xD3, 0xA2, 0x81, 0x1C, 0xC3, 0x95, 0x1E, 0xC2, 0xA1, 0x9F,

0x0D, 0xC0, 0x83, 0x0F, 0xC1, 0xB3, 0x8A, 0x3D, 0x05, 0x86, 0x85, 0x97, 0x87, 0x7D, 0x1C, 0x86,

0x7A, 0x47, 0x0F, 0x69, 0xCA, 0x45, 0xF6, 0xF2, 0xE5, 0xE6, 0xE2, 0xF5, 0xF6, 0x97, 0xE5, 0xF1,

0xF1, 0xF5, 0xED, 0xF8, 0xF1, 0xFE, 0xF4, 0xE7, 0xE3, 0xA4, 0xB7, 0xB1, 0xAE, 0xB4, 0xB5, 0xA3,

0xE7, 0xE4, 0xA0, 0xE2, 0xE1, 0xA2, 0xBE, 0xE4, 0xF1, 0xBE, 0xB4, 0xA4, 0xB0, 0xBC, 0xA7, 0xB2,

0xB3, 0xF6, 0xB5, 0xE4, 0xF4, 0xB0, 0xF8, 0x97, 0xD3, 0x0C, 0x72, 0x05, 0x69, 0x87, 0x3E, 0x85,

0x97, 0x86, 0x85, 0x1E, 0x82, 0xA1, 0x1E, 0xC2, 0xA1, 0x9B, 0x3E, 0x43, 0x97, 0x86, 0x85, 0x96,

0x7E, 0x0C, 0xD3, 0xA2, 0x8D, 0x2F, 0x48, 0x85, 0x97, 0x86, 0x84, 0x6F, 0x0F, 0xC1, 0xB3, 0x82,

0x6D, 0xE6, 0x79, 0x7A, 0x68, 0x0F, 0x69, 0xCA, 0x45, 0xD0, 0x1E, 0x63, 0x06, 0x7B, 0x96, 0x3C,

0xEC, 0x86, 0x85, 0x97, 0x87, 0x7C, 0x1C, 0x8F, 0x0E, 0xD2, 0x8E, 0x0C, 0x93, 0xA2, 0x7A, 0x46,

0x0F, 0x69, 0xCA, 0x45, 0xD0, 0x1E, 0x63, 0x06, 0x7B, 0x86, 0x0E, 0xD2, 0x8E, 0x0E, 0xCA, 0x8A,

0x0F, 0x97, 0x0C, 0x9E, 0xAF, 0x5E, 0xF0, 0x83, 0xBA, 0x85, 0xE3, 0x9F, 0x0E, 0xD2, 0x8E, 0x0E,

0xCA, 0x8A, 0xC5, 0xD4, 0x0F, 0xC0, 0x9F, 0x0F, 0xD8, 0x9B, 0x6D, 0x5B, 0x2F, 0x86, 0x85, 0x97,

0x86, 0x0C, 0x7B, 0xDB, 0x46, 0x2F, 0x87, 0x85, 0x97, 0x86, 0x0C, 0x7B, 0xDB, 0x46, 0xF3, 0x27,

0xB5, 0x97, 0x86, 0x85, 0x1C, 0xC6, 0x89, 0x1C, 0xC6, 0x91, 0x1C, 0x86, 0x0E, 0x97, 0x0D, 0xC5,

0x87, 0x45, 0xD0, 0x1E, 0x63, 0x06, 0x7B, 0xAE, 0x0E, 0xD2, 0x8E, 0x06, 0x57, 0xBA, 0x0E, 0x97,

0x0D, 0xD8, 0x9F, 0x87, 0x5D, 0x14, 0x46, 0x9D, 0x1C, 0xDB, 0x8D, 0x14, 0x46, 0xE5, 0x1C, 0x86,

0x0E, 0xCA, 0x8E, 0x84, 0x4F, 0x0F, 0xC0, 0x6B, 0x05, 0x45, 0x8F, 0x0D, 0x85, 0x1E, 0xC3, 0x6D,

0x1C, 0xC3, 0x79, 0x14, 0x46, 0x99, 0x1C, 0x86, 0x0E, 0xCA, 0x8E, 0x84, 0x4F, 0x0F, 0xC0, 0x67,

0x0D, 0xC0, 0x6B, 0x05, 0x45, 0xB7, 0x0D, 0x85, 0x1C, 0xDB, 0x8D, 0x96, 0x5E, 0x0C, 0xD2, 0x6A,

0x0E, 0xD2, 0x7A, 0x06, 0x57, 0xA2, 0x0E, 0x97, 0x0D, 0xD8, 0x9F, 0x87, 0x5D, 0x1E, 0xC3, 0x71,

0x2F, 0x86, 0x85, 0x97, 0x86, 0x0C, 0xD2, 0x7E, 0x0E, 0xD2, 0x6E, 0x06, 0x6F, 0x86, 0xF1, 0xA0,

0x0D, 0xC0, 0x7B, 0x0D, 0x85, 0x1C, 0xDB, 0x8D, 0x96, 0x5E, 0x0C, 0x93, 0xA2, 0x0E, 0xD2, 0x8A,

0x0C, 0xD3, 0xA2, 0x81, 0x7F, 0xAD, 0x7A, 0x68, 0x79, 0x06, 0x6F, 0x87, 0xF1, 0xB5, 0x0D, 0xC0,

0x7B, 0x05, 0x45, 0x93, 0x0F, 0xC0, 0x7B, 0x0D, 0xC0, 0x7F, 0xCE, 0x0C, 0xD2, 0x6E, 0x0E, 0xD2,

0x7E, 0xC5, 0x1E, 0xC3, 0x7D, 0x7C, 0x47, 0x3D, 0x97, 0x86, 0x85, 0x97, 0x0F, 0x69, 0xCA, 0x45,

0x0E, 0xD2, 0x7E, 0x3E, 0x95, 0x86, 0x85, 0x97, 0x71, 0x66, 0x1C, 0xDB, 0x71, 0x96, 0x5E, 0x3E,

0x97, 0x86, 0x85, 0x97, 0xE0, 0x0E, 0x8F, 0x3E, 0x81, 0x97, 0x86, 0x85, 0x60, 0x65, 0x0E, 0xCA,

0x76, 0x84, 0x4F, 0x0D, 0x85, 0x1C, 0xDB, 0x8D, 0x96, 0x5E, 0x0C, 0x7B, 0xDB, 0x46]

for i in table:

for j in table:

for k in table:

password = [i,j,k]

code2 = [0] * len(code)

for m in range(len(code)):

code2[m]= (password[m%3]^~code[m])&0xff

# search if "ctf" in the result

if "ctfshow" in ''.join([chr(i) for i in code2]):

print(password)

print(''.join([chr(i) for i in code2]))

西瓜杯 WP的更多相关文章

- 2020 网鼎杯wp

2020 网鼎杯WP 又是划水的一天,就只做出来4题,欸,还是太菜,这里就记录一下做出的几题的解题记录 AreUSerialz 知识点:反序列化 打开链接直接给出源码 <?php include ...

- 羊城杯wp babyre

肝了好久,没爆破出来,就很难受,就差这题没写了,其他三题感觉挺简单的,这题其实也不是很难,我感觉是在考算法. 在输入之前有个smc的函数,先动调,attach上去,ida打开那个关键函数. 代码逻辑还 ...

- 2021 陇剑杯wp

前言 这比赛应该叫应急响应比赛,而且flag交三次就不能交了,就因为我交错一道题然后差一道进线下,气死了. Jwt 2.1 jwt 题目提示 2.2 搜索username得到 10087#admin ...

- 2021 祥云杯 wp

52 web ezyii https://pan.baidu.com/s/1j7IJm9xiea5FvBhPMkPNoQ 提取码GAME <?php include("closure/ ...

- web赛题2

@上海赛wp 微信 和 https://www.ctfwp.com/articals/2019unctf.html 后续公告https://unctf.buuoj.cn/notice.html 必看! ...

- SQLi —— 逗号,空格,字段名过滤突破

前言 出于上海大学生网络安全大赛的一道easysql,促使我积累这篇文章.因为放了大部分时间在Decade和Babyt5上,easysql一点没看,事后看了WP,发现看不懂怎么回事,于是了解了一番. ...

- 2017 百度杯丶二月场第一周WP

1.祸起北荒 题目: 亿万年前 天子之子华夜,被父神之神末渊上神告知六荒十海之北荒西二旗即将发生一场"百度杯"的诸神之战 他作为天族的太子必须参与到此次诸神之战定六荒十海 华夜临危 ...

- 2019“嘉韦思”杯RSA256题目wp

首先我们从网站下载了一个压缩包,解压出来一看里面有2个文件 首先我们先打开fllllllag康康,结果发现是一串乱码,这时候第一反应就是,文件被加密了,再看fllllllag下面的gy.key文件,更 ...

- 十一月百度杯pwnme 详细wp

目录 程序基本信息 程序溢出点 整体思路 exp脚本 成功获得flag 参考 程序基本信息 可以看到开启了栈不可执行和got表不可写保护. 程序溢出点 在函数sub_400AF7中,v8可以读入0x1 ...

- 2019 安洵杯 Re 部分WP

0x01.EasyEncryption 测试文件:https://www.lanzous.com/i7soysb 1.IDA打开 int sub_416560() { int v0; // eax i ...

随机推荐

- css定位 position:sticky

今天在做css定位的时候遇到一个问题,我想用fixed定位下来,但是发现这个时候定义的百分百宽度不随着父元素走了而是整个屏幕的百分百,这个就很尴尬了,也不能固定宽度吧,毕竟还要宽度自适应. 这个时候发 ...

- MySQL与Redis数据双写一致性工程落地案例

复习-面试题 多个线程同时去查询数据库的这条数据,那么我们可以在第一个查询数据的请求上使用一个 互斥锁来锁住它. 其他的线程走到这一步拿不到锁就等着,等第一个线程查询到了数据,然后做缓存. 后面的线程 ...

- Mybatis 一级缓存

Mybatis一级缓存介绍 什么是缓存 程序经常要调用的对象存在内容中,方法其使用时可以快速调用,不必去数据库或者其他持久化设备中查询,主要就是提高性能 Mybatis一级缓存 简介:一级缓存的作用域 ...

- Linux 鉴定故障

导读 进入linux,输入root账户,密码输入是正确的,提示"鉴定故障",刚开始以为是系统挂了,后来百度说,需要重置root密码,具体步骤如下. 重置root密码 重启Linux ...

- 华为matebook 14s笔记本,Chrome浏览器开启硬件加速,屏幕闪屏,黑框,页面屏幕卡死,解决办法

解决办法使用了 https://zhuanlan.zhihu.com/p/644296061 这个连接下的最后一个折中办法解决! 一.现象 Chrome开启"硬件加速模式"后,在观 ...

- 交叉熵、KL 散度 | 定义与相互关系

1 KL 散度 对于离散概率分布 \(P\) 和 \(Q\) ,KL 散度定义为: \[\text{KL}(P \| Q) = -E_{x\sim P}\log P(x)-\log Q(x) \\ = ...

- Fiddler的工作原理

Fiddler是位于客户端和服务器端中间的HTTP代理,是目前最常用的http抓包工具之一 . Fiddler抓取客户端和服务器之间的所有HTTP请求后进行分析.断点.过滤等操作. Fiddler可以 ...

- web3 产品介绍:Decentraland:开启你的虚拟现实区块链游戏之旅

Decentraland(https://decentraland.org/)是一款基于区块链技术的虚拟现实游戏,它将去中心化的概念引入游戏世界,为玩家提供了一个创造.交互和探索的虚拟空间.在Dece ...

- python报错:`visualize_sharding` requires `rich` to be installed.

Rich是python的一个绘图library,需要手动安装. 解决方法: pip install Rich

- 决定了,今日起开始准备弃用京东JD

估计京东是为了节约开支,然后开始大比例的把快递物流业务进行外包了,这直接导致服务质量的直线下滑,10多年前我选择弃用当当网而选择京东JD就是因为当时当地的当当网快递是用沈阳晚报的快递上门的,快递员连P ...